标签:部分 统一 asm 漏洞扫描 挖掘 apn name 1.2 top

(1)各种搜索技巧的应用

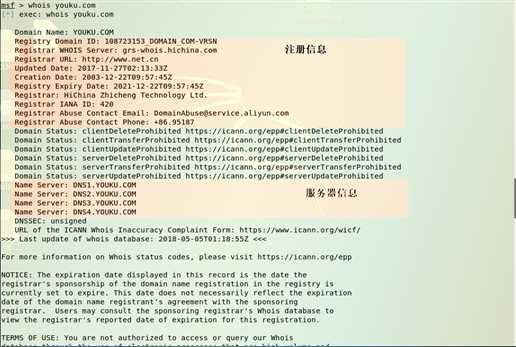

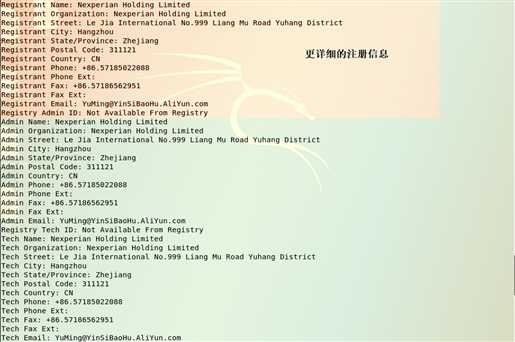

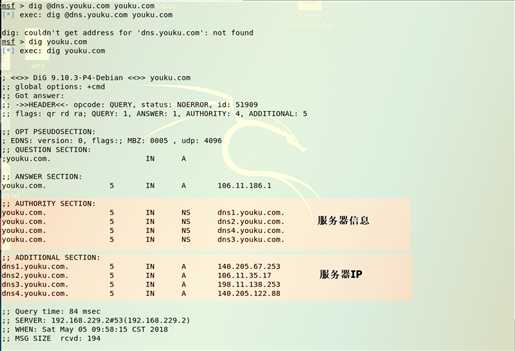

(2)DNS IP注册信息的查询

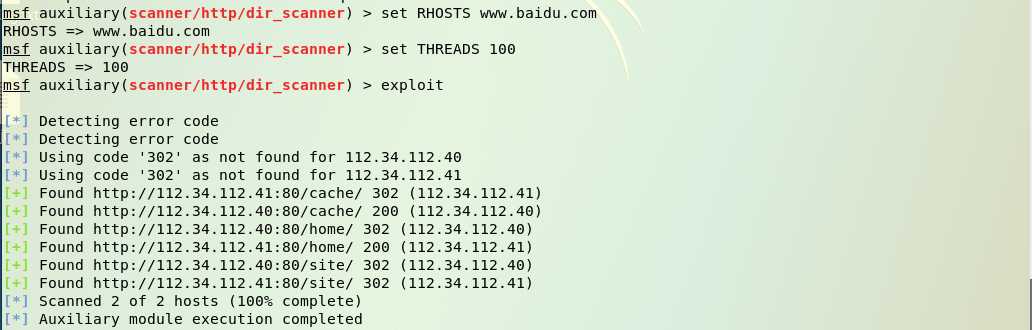

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

这些信息都是公开的,所以很容易查到。

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。dig可以从官方DNS服务器上查询精确的结果,所以一般dig查询的结果要准确一些。

nslookup查询的结果

可以看到能够获得的信息非常少,这是因为这个结果来自于DNS解析服务器保存的Cache。

http://www.ip-adress.com/reverse_ip/,把刚刚查询到的优酷的IP地址输进去,不仅可以看到文字信息,还能通过地图看到具体位置。

filetype:xls 论文 site:edu.cn

随便点开一个,看看

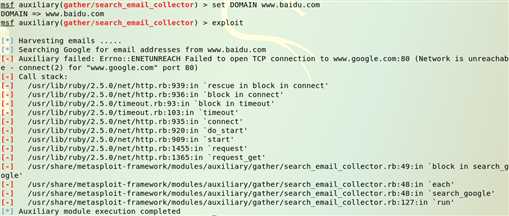

metasploit中有search_email_collector,进行针对性的搜集

可以看到搜索失败了,因为无法访问www.google.com这个网站,所以tcp连接不成功,在浏览器中尝试进入谷歌主页也是显示无法连接。

在kali中输入traceroute 域名,查看结果

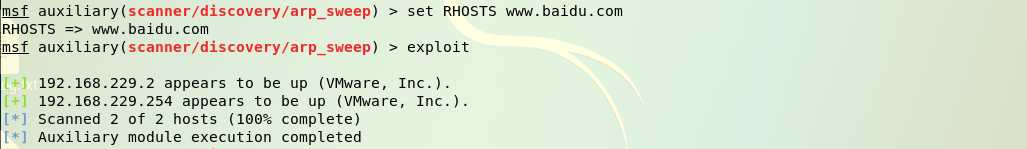

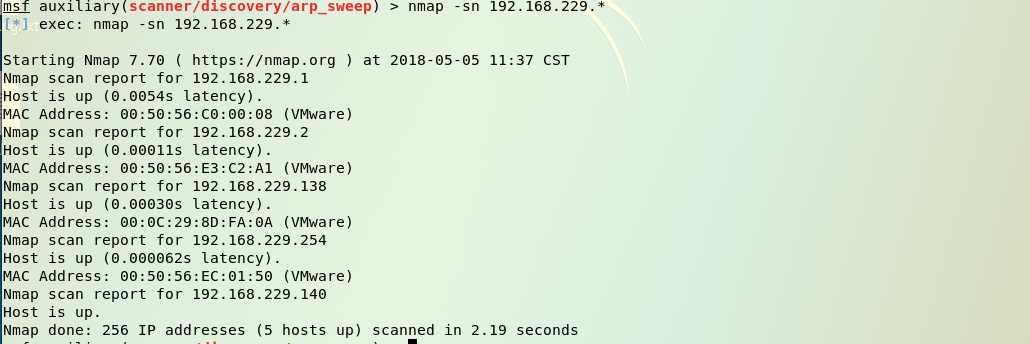

首先是用nmap -sn 192.168.229.*扫描整个虚拟机网段的主机,得到如下结果

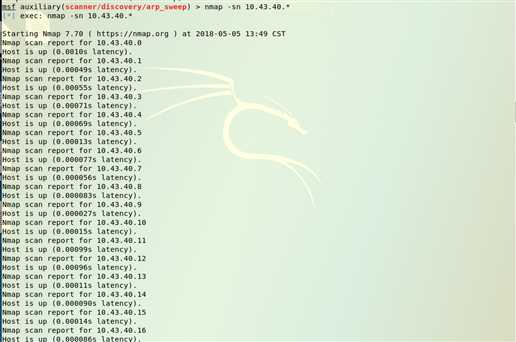

然后扫描了一下主机IP

明显可以看到主机与kali的交互还是非常频繁的

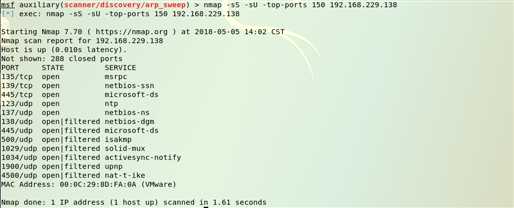

在Kali终端下输入nmap -sS -sU -top-ports 150 IP 地址,-sU表示扫描UDP端口-top-ports 150表示分别扫描tcp和udp最有可能开放的150个端口。通过图片,我们看到开放的端口和对应的服务。

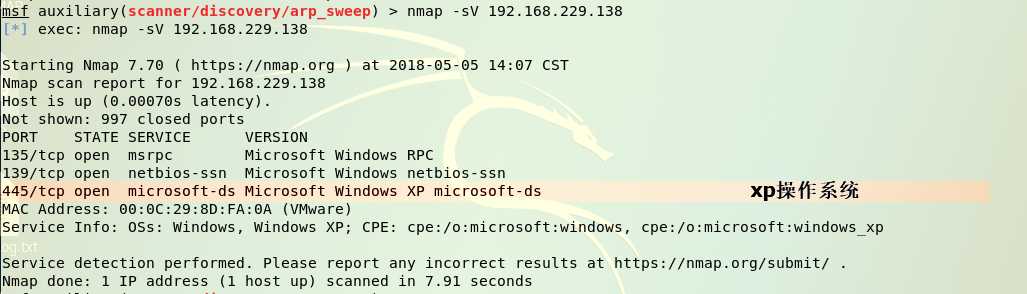

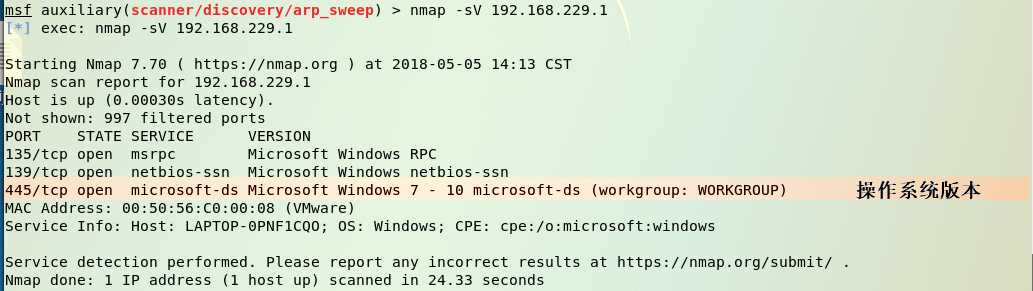

在Kali终端下输入nmap -sV IP 地址检测目标主机的服务版本。从455端口我们可以区分出来XP系统和Windows10系统。

xp虚拟机

主机

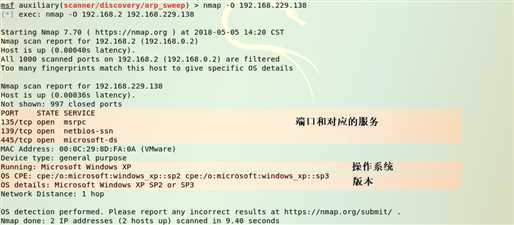

nmap -O IP地址对操作系统进行扫描。

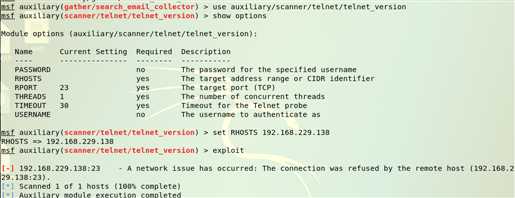

msf > use auxiliary/scanner/telent/telent_version,配置完成后exploit

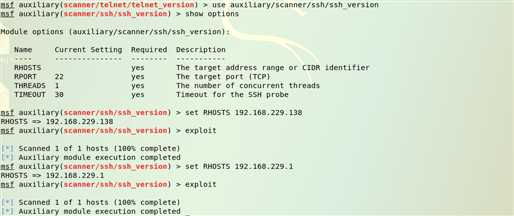

use auxiliary/scanner/ssh/ssh_version配置完成后exploit

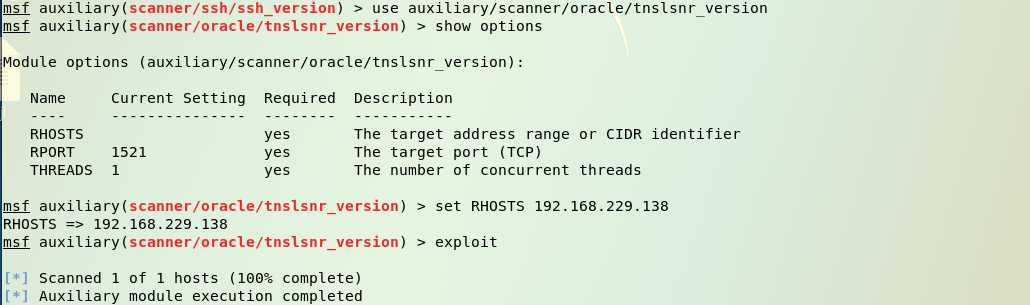

use auxiliary/scanner/oracle/tnslsnr_version配置完成后exploit

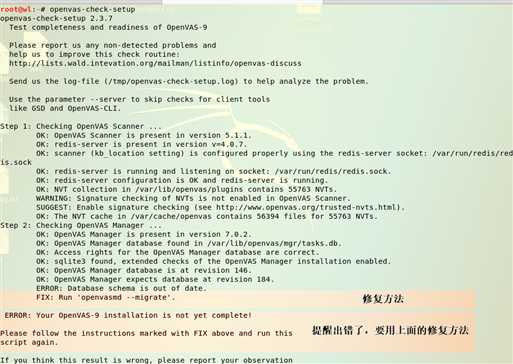

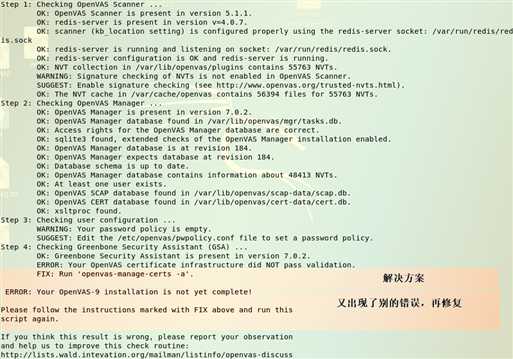

在Kali中输入openvas-check-setup来查看openvas的安装状态:

提醒我们要修复问题,输入openvasmd --migrate之后再次尝试openvas-check-setup

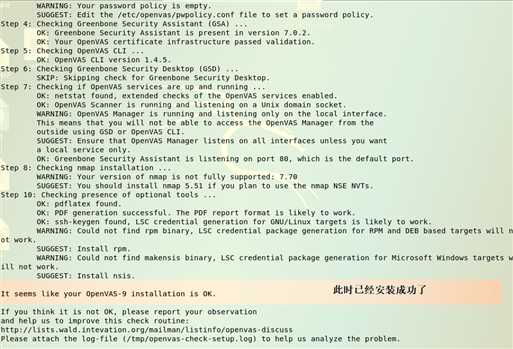

解决问题之后,输入openvas-check-setup可以看到安装成功的画面

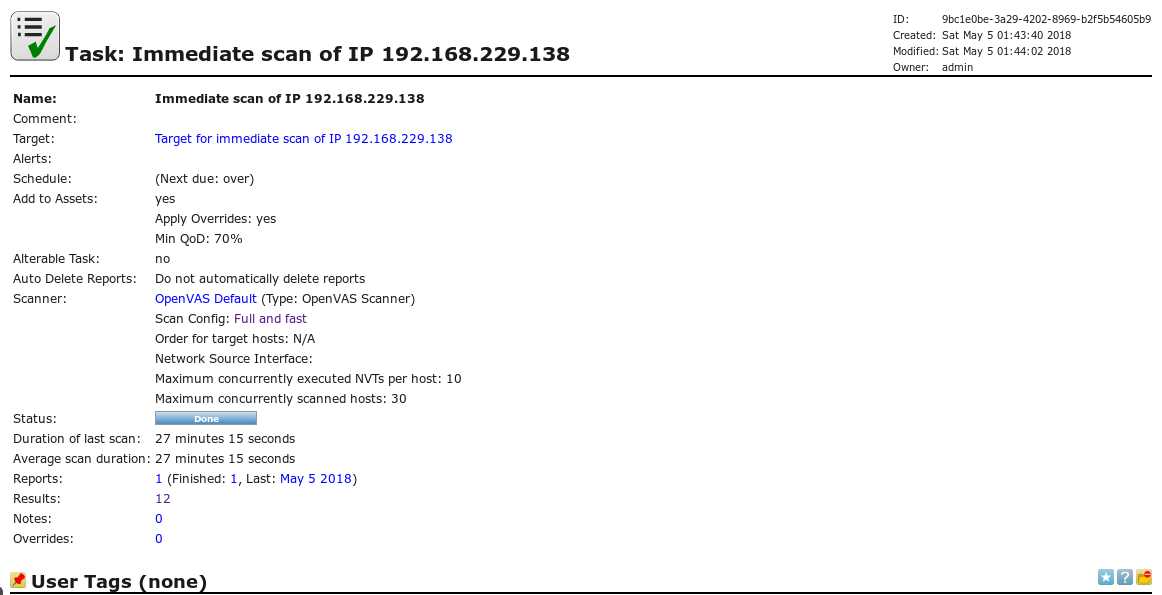

openvas-start开启openvas。会自动跳转到网页https://127.0.0.1:9392将xp虚拟机的IP地址填入相应位置之后开始扫描,扫描完毕后会出现下面的画面

OS End Of Life Detection一项漏洞的危险系数最高查看OS End Of Life Detection的详细信息

(1)哪些组织负责DNS,IP的管理

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

(2)什么是3R信息

是指注册人(Registrant)、注册商(Registrar) 以及官方注册局(Registry)。

(3)评价下扫描结果的准确性

个人认为扫描的还是比较准确的吧,与自己所知道的地方没有发现不符的。

通过这次实验学到了很多种查看各种漏洞的方法,不只是网络漏洞,还能查看到许多系统漏洞,感觉非常有用。

标签:部分 统一 asm 漏洞扫描 挖掘 apn name 1.2 top

原文地址:https://www.cnblogs.com/fengxingck/p/8994970.html