标签:成功 表示 image ali 端口 nmap result 意思 enum

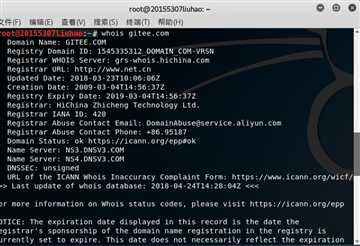

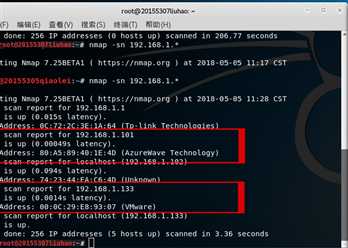

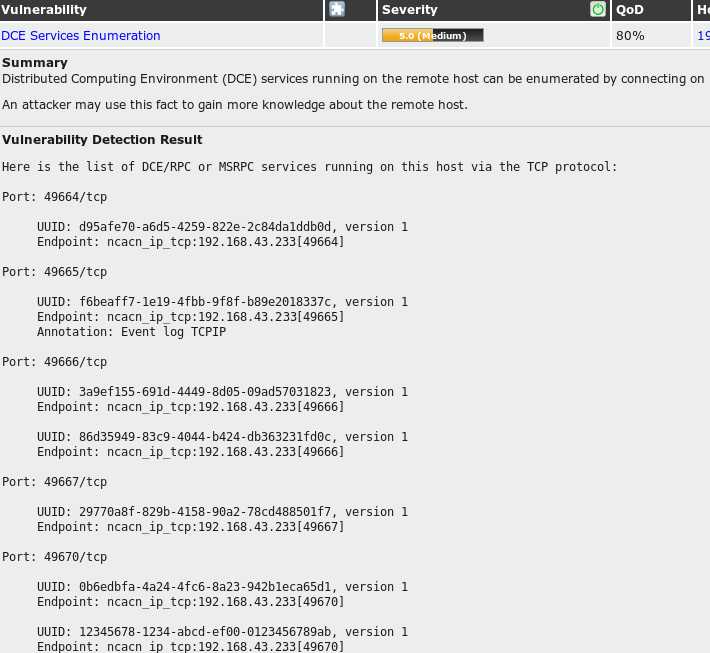

下面这个同理

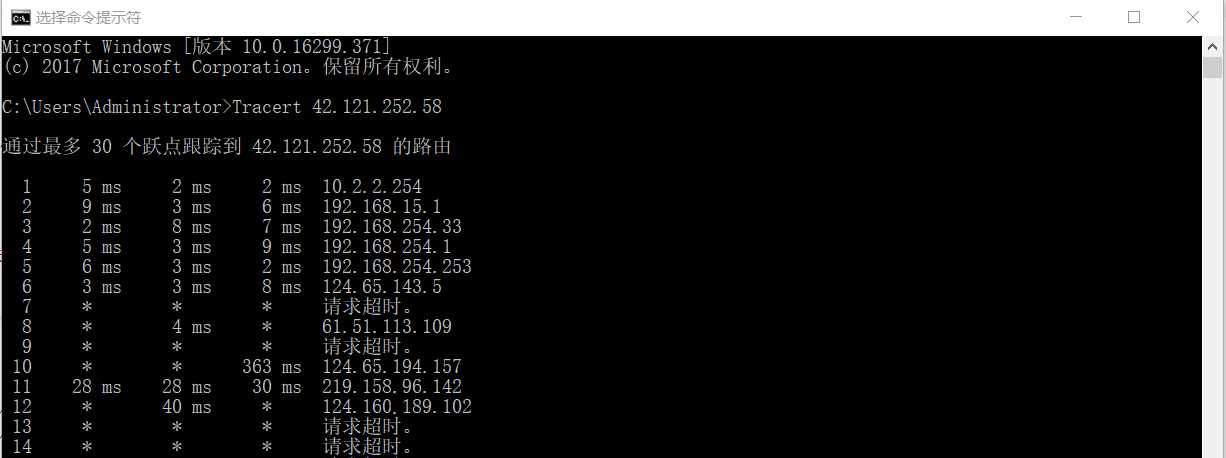

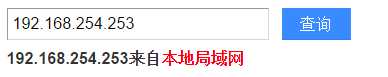

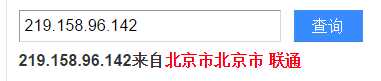

然后可以在百度中搜索到这个IP地址的对应具体地理位置。

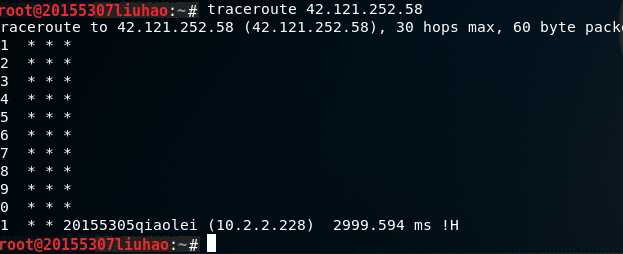

自己了解后感觉原因是,虚拟机网络traceroute返回的消息无法映射到源IP地址、源端口、目的IP地址、目的端口和协议,因此无法反向将消息路由传递回来。

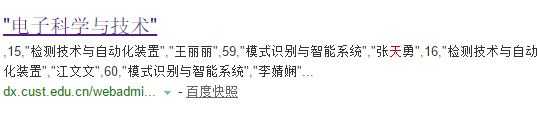

在百度的搜索栏里输入filetype:xls 关键字 site:edu.cn可以搜索到包括关键字在内的具有xls格式文件的网址。

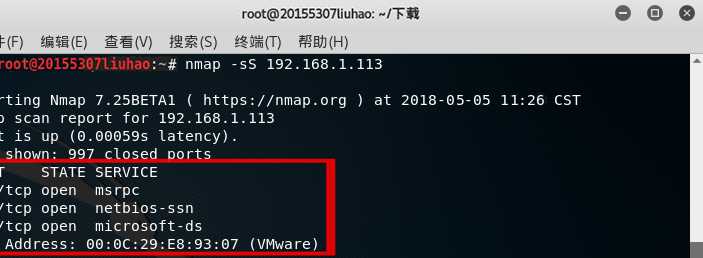

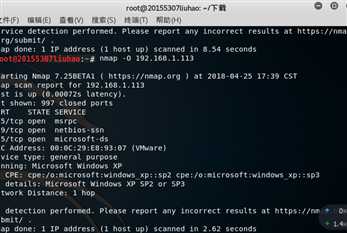

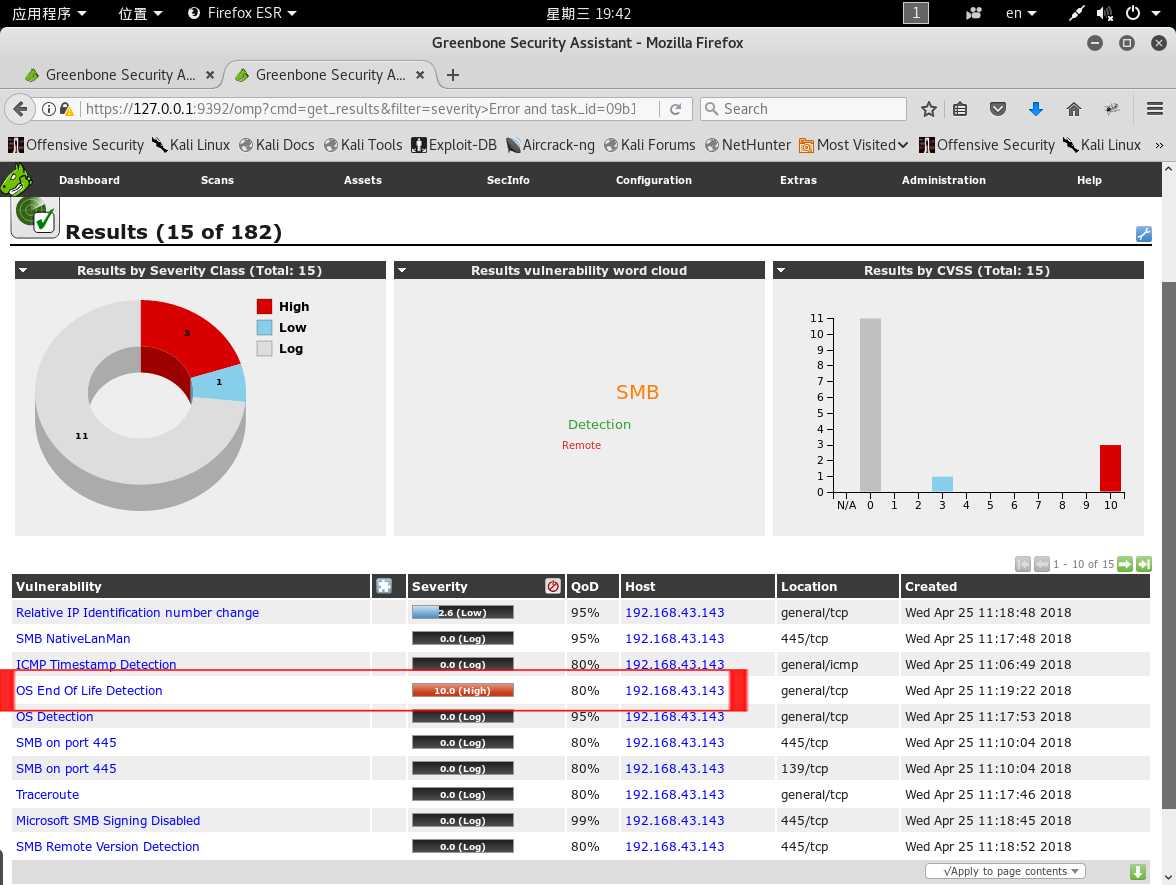

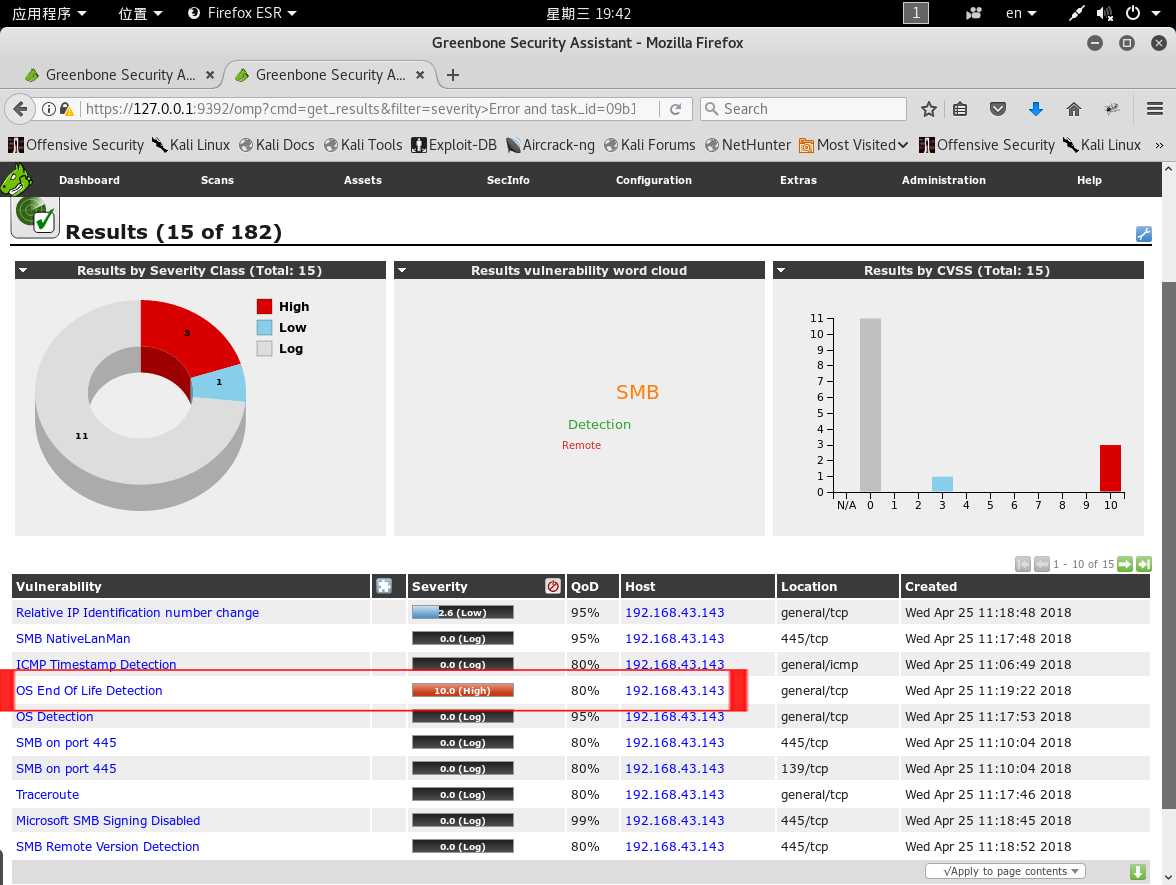

win 10 就没那么容易了

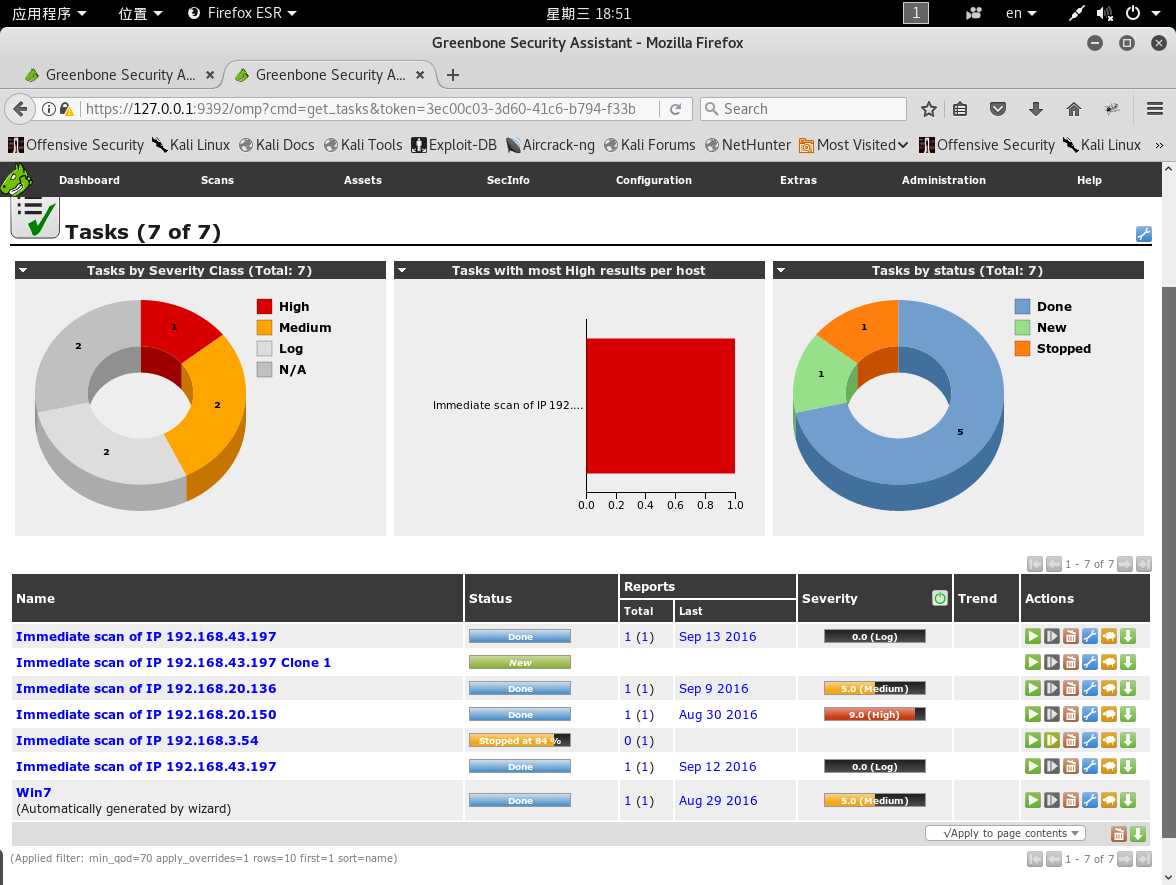

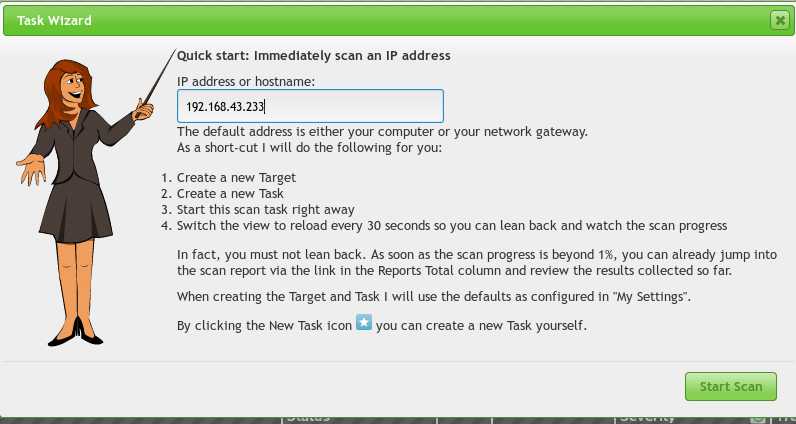

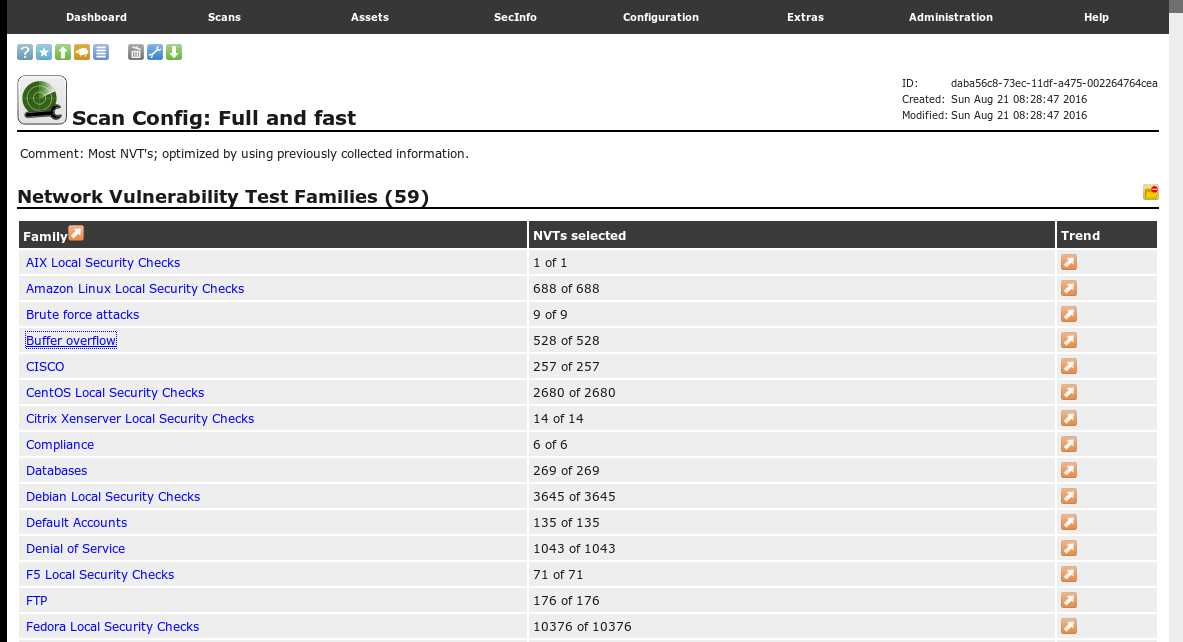

输入openvas-start开启openvas。会自动跳转到网页https://127.0.0.1:9392

我是这样理解的,但是我想到,我是把我的win 10 主机的防火墙关闭了才能进行漏洞扫描,所以这个漏洞应该是防火墙可以防止的。

关闭openvas。

这一次的实验按照步骤来做相对比较容易,没有出现什么特殊问题,除了在需要安装那个扫描漏洞的时候不得已还是换了老师的kali,这次实验的重点是学会使用各种扫描技术,这对于我们来说不仅是要学会怎么扫描,更是要学会怎么分析扫描的结果。

标签:成功 表示 image ali 端口 nmap result 意思 enum

原文地址:https://www.cnblogs.com/zhuanyedajiesanshinian/p/8994540.html