标签:post for 信息 port 操作 无法访问 netstat 启动 inpu

一、测试目标和功能:

1、内网设备可以访问外网的IP;

2、外网PC可以登录内网设备的telnet。

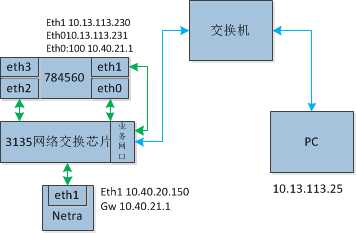

二、设备硬件结构

1、3135相当于交换机;

2、eth0、netra和业务网口通过内部端口连接3135。

三、网络配置

1、基本网络环境配置

#配置主控端网络 ifconfig eth1 10.13.113.230 netmask 255.255.255.0 route add default gw 10.13.113.254 ifconfig eth0 10.13.113.231 netmask 255.255.255.0

#上面的网关默认配置在eth1,导致eth0无法访问网络,需要增加下面的路由信息 route add -net 10.13.113.0 netmask 255.255.255.0 gw 10.13.113.254 dev eth0 ifconfig eth0:100 10.40.20.1 netmask 255.255.255.0 #启动/配置交换板netra网络 host_tools -boot 15 1 1 netra ifconfig eth1 10.40.20.150 netmask 255.255.255.0 route add default gw 10.40.20.1

2、NAT配置(内网访问外网)

#IP转发使能和网卡隔离 echo 1 > /proc/sys/net/ipv4/ip_forward echo 1 > /proc/sys/net/ipv4/conf/all/arp_ignore #NAT源地址转换,地址伪装 xtables-multi main4 -t nat -A POSTROUTING -o eth0 -j MASQUERADE #源地址转换,源地址为10.40.21.15,目的地址为10.13.113.25 的包更改源地址为10.13.113.231 xtables-multi main4 -t nat -A POSTROUTING -s 10.40.20.150 -d 10.13.113.25 -j SNAT --to-source 10.13.113.231 /*----------以上2条操作均可实现内网访问外网-------------*/

3、NAT配置-外网访问内网(PC secure CRT telnet登录netra)

#首先将SecureCRT telnet的端口改为50022 #配置NAT(78460端口配置):tcp访问设备端口50022,将其转发到10.40.20.150的设备

xtables-multi main4 -t nat -A PREROUTING -p tcp --dport 50022 -j DNAT --to-destination 10.40.20.150 #不通,查看78460端口是否开放 netstat -an #开放端口 nc -lp 22 & xtables-multi main4 -I INPUT -p tcp --dport 50022 -j ACCEPT #仍然不通,tlenet修改端口号(ramdisk中修改,然后重启) /rootfs/etc/service telnet

标签:post for 信息 port 操作 无法访问 netstat 启动 inpu

原文地址:https://www.cnblogs.com/FarmPick/p/9013000.html