标签:否则 src 信道 结构 传输 定义 密钥 密码学 可靠

课程:《程序设计与数据结构》

班级:1723

姓名:仇夏

学号:20172310

实验教师:王志强

实验日期:2018年6月17日

必修/选修: 必修

两人一组结对编程:

参考http://www.cnblogs.com/rocedu/p/6766748.html#SECDSA

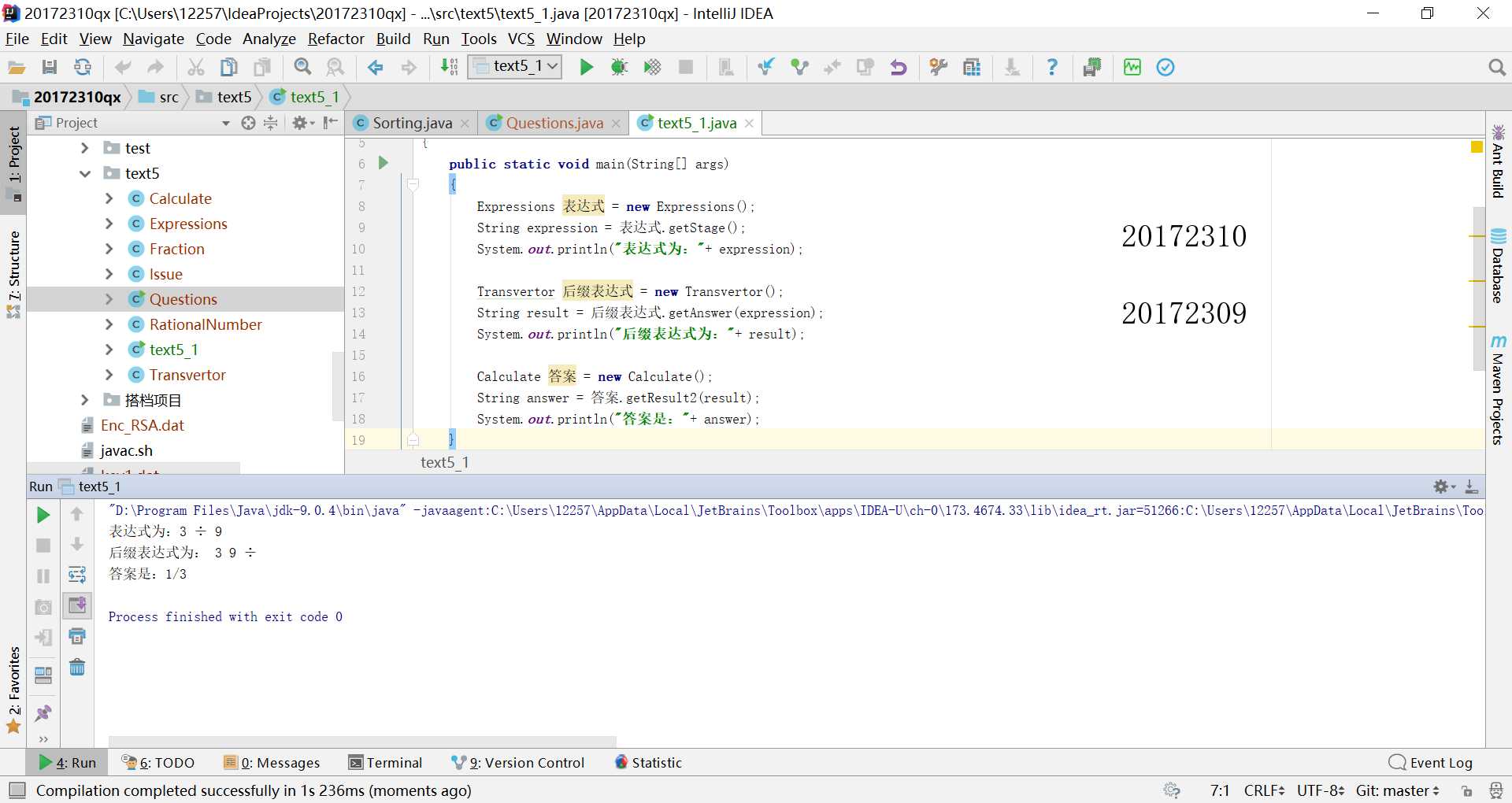

结对实现中缀表达式转后缀表达式的功能 MyBC.java

结对实现从上面功能中获取的表达式中实现后缀表达式求值的功能,调用MyDC.java

上传测试代码运行结果截图和码云链接

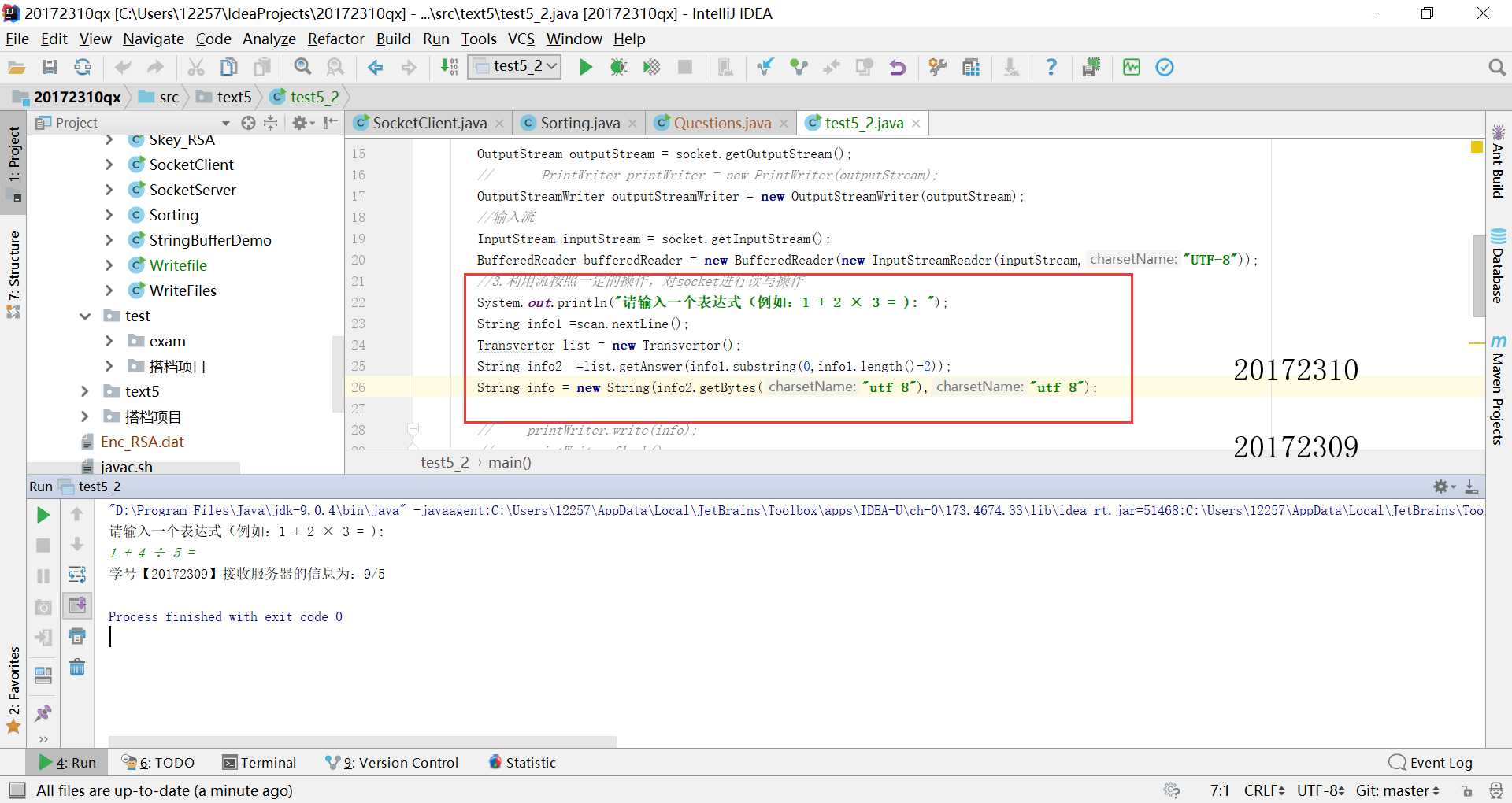

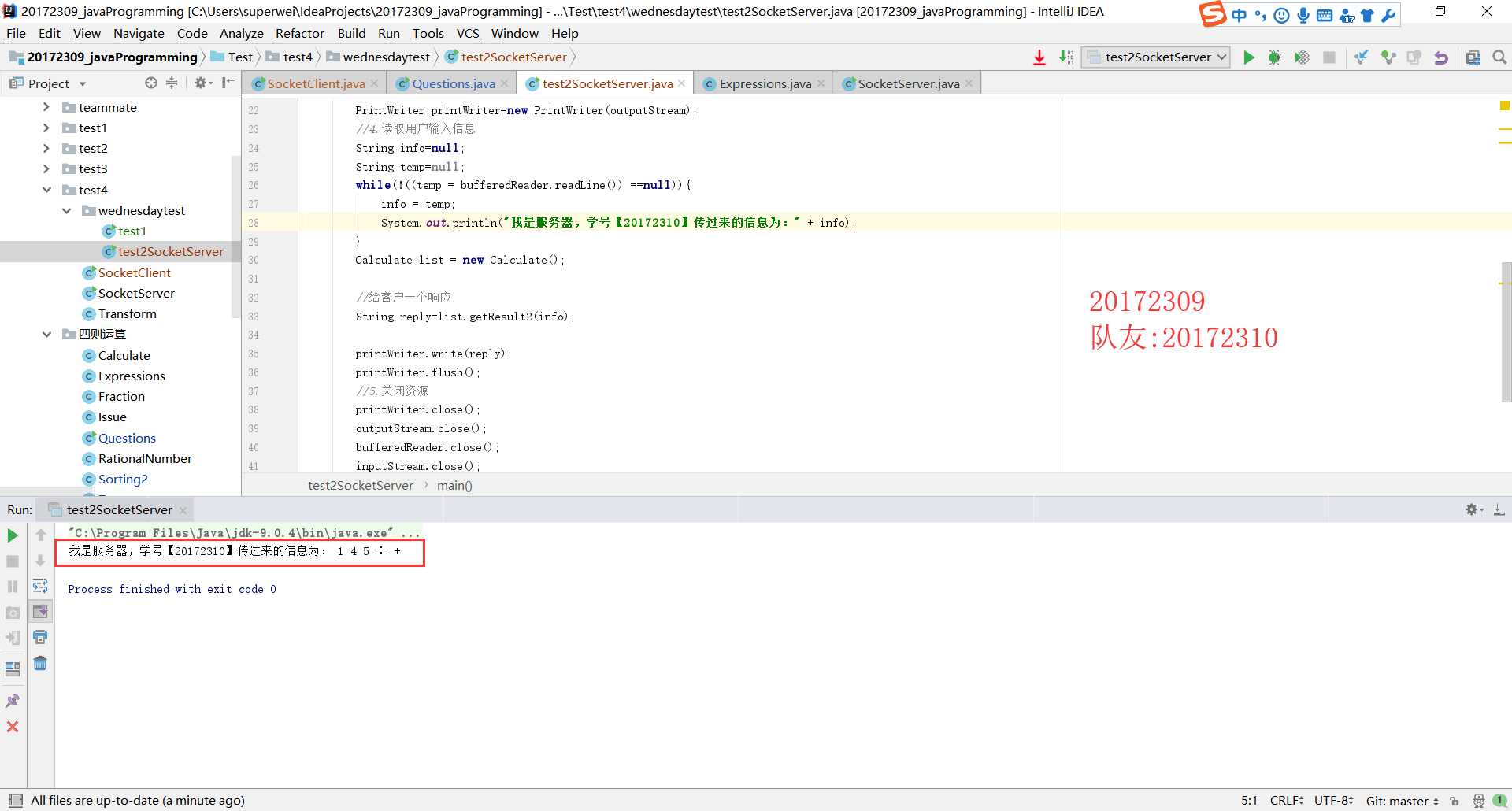

结对编程:1人负责客户端,一人负责服务器

注意责任归宿,要会通过测试证明自己没有问题

基于Java Socket实现客户端/服务器功能,传输方式用TCP

客户端让用户输入中缀表达式,然后把中缀表达式调用MyBC.java的功能转化为后缀表达式,把后缀表达式通过网络发送给服务器

服务器接收到后缀表达式,调用MyDC.java的功能计算后缀表达式的值,把结果发送给客户端

客户端显示服务器发送过来的结果

上传测试结果截图和码云链接

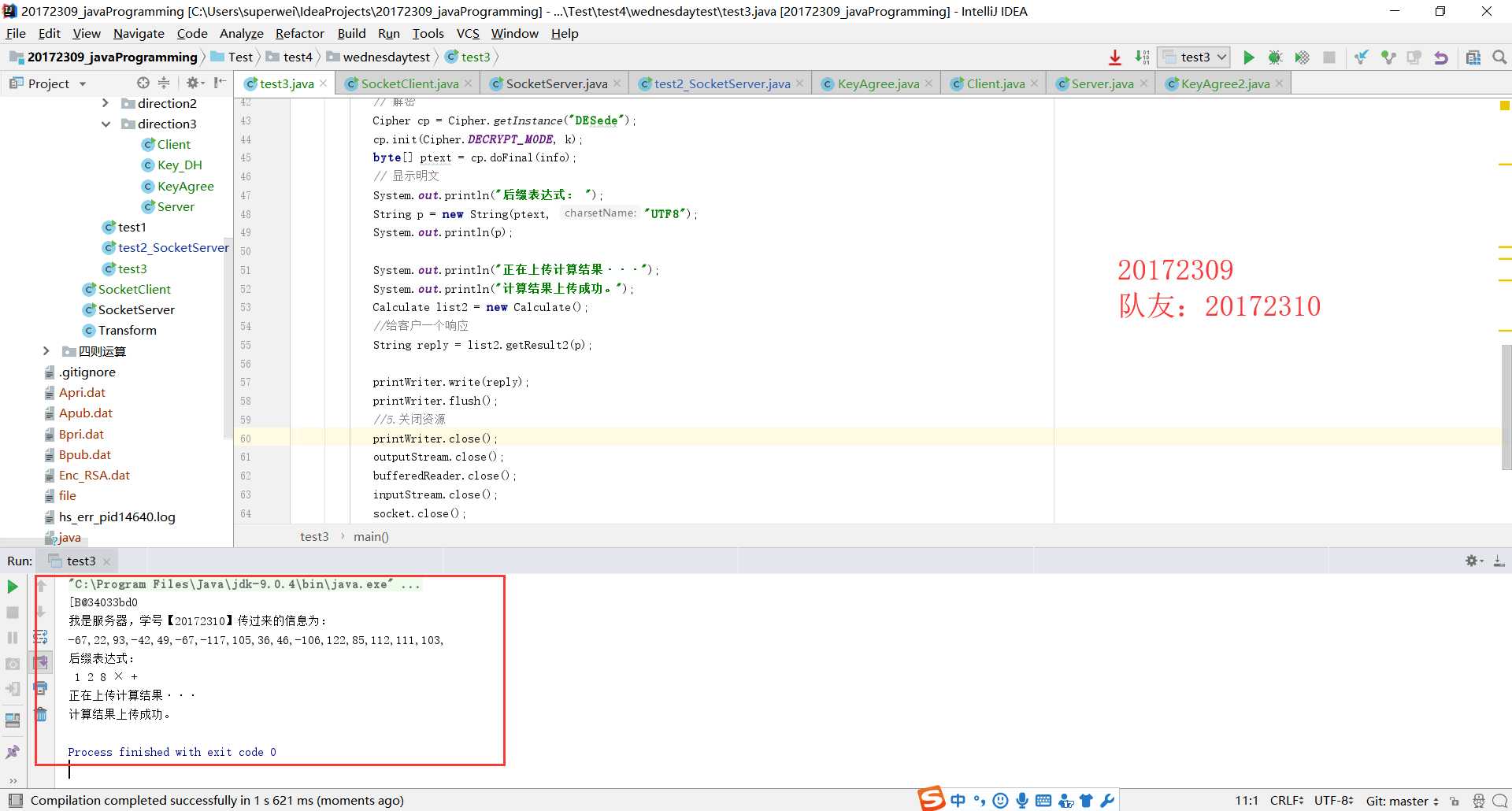

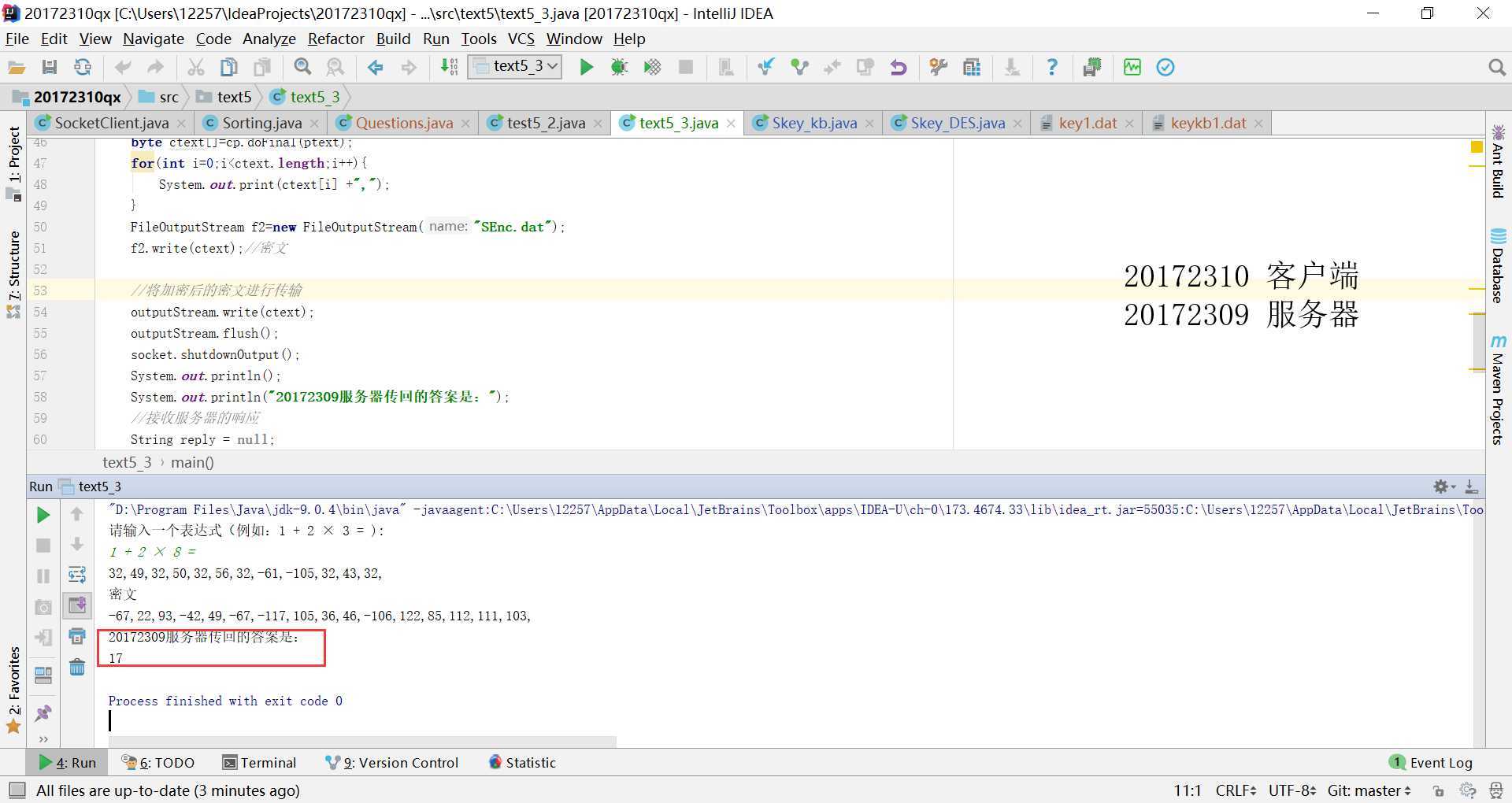

加密结对编程:1人负责客户端,一人负责服务器

注意责任归宿,要会通过测试证明自己没有问题

基于Java Socket实现客户端/服务器功能,传输方式用TCP

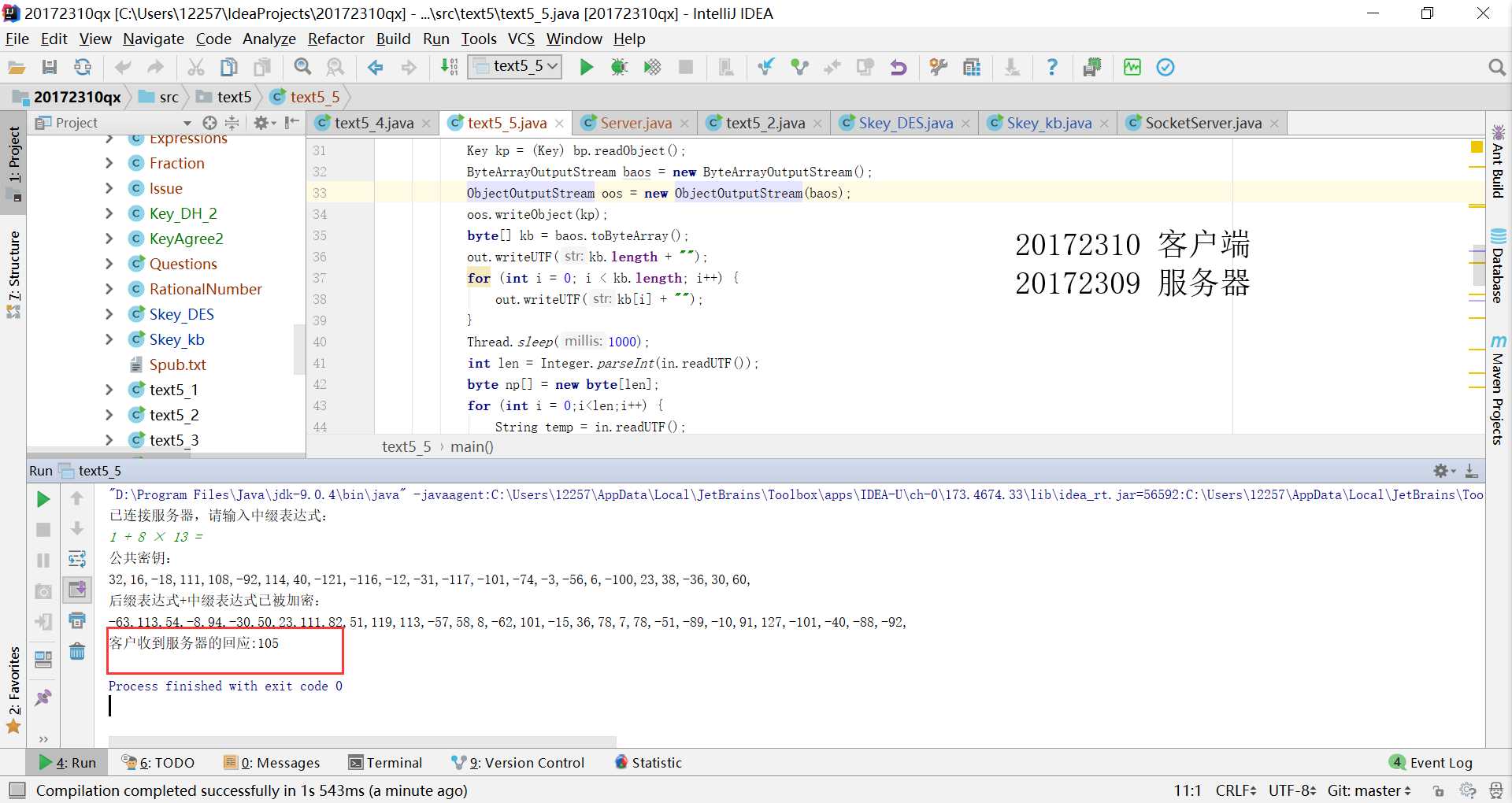

客户端让用户输入中缀表达式,然后把中缀表达式调用MyBC.java的功能转化为后缀表达式,把后缀表达式用3DES或AES算法加密后通过网络把密文发送给服务器

服务器接收到后缀表达式表达式后,进行解密(和客户端协商密钥,可以用数组保存),然后调用MyDC.java的功能计算后缀表达式的值,把结果发送给客户端

客户端显示服务器发送过来的结果

上传测试结果截图和码云链接

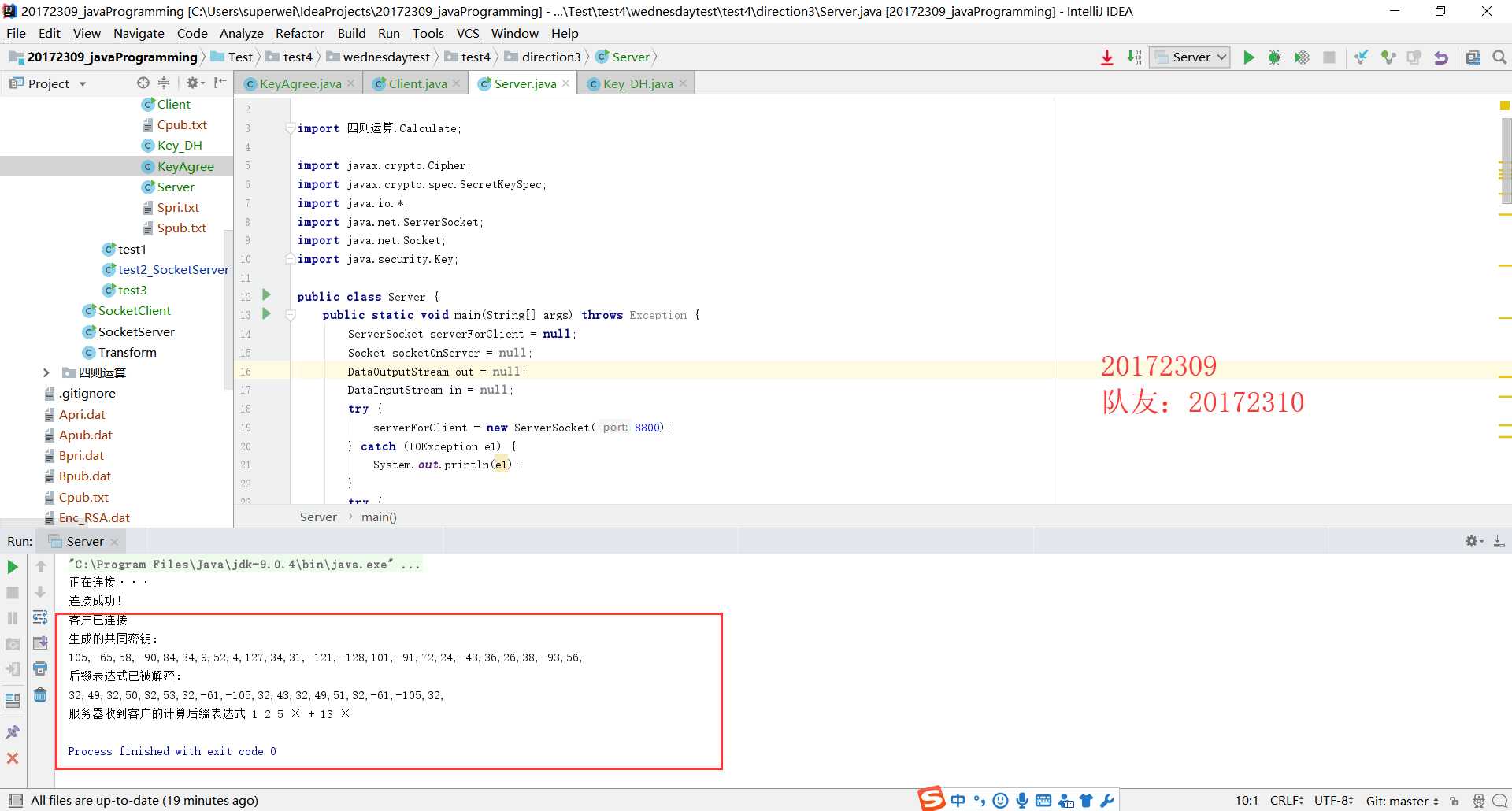

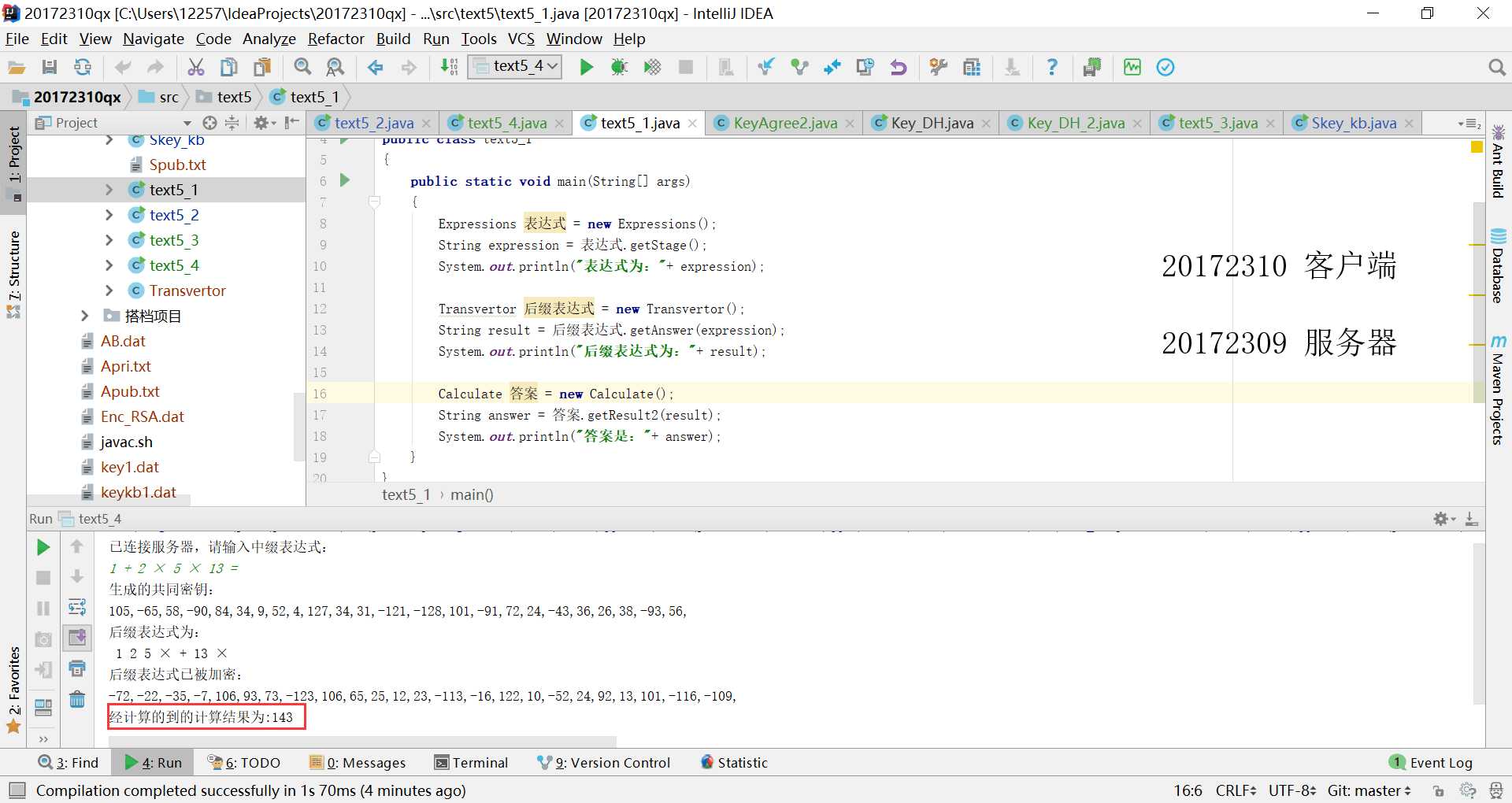

密钥分发结对编程:1人负责客户端,一人负责服务器

注意责任归宿,要会通过测试证明自己没有问题

基于Java Socket实现客户端/服务器功能,传输方式用TCP

客户端让用户输入中缀表达式,然后把中缀表达式调用MyBC.java的功能转化为后缀表达式,把后缀表达式用3DES或AES算法加密通过网络把密文发送给服务器

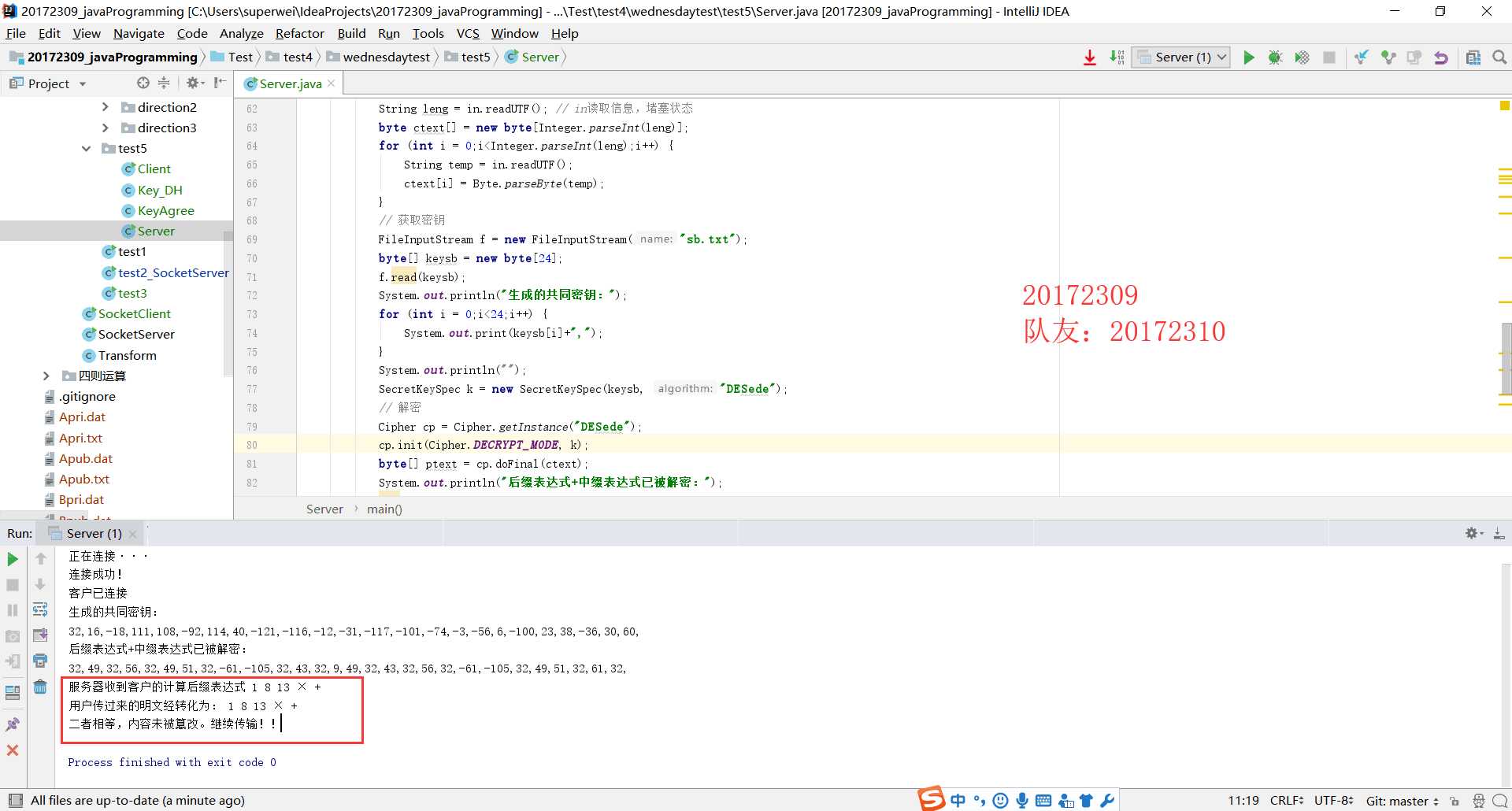

客户端和服务器用DH算法进行3DES或AES算法的密钥交换

服务器接收到后缀表达式表达式后,进行解密,然后调用MyDC.java的功能计算后缀表达式的值,把结果发送给客户端

客户端显示服务器发送过来的结果

上传测试结果截图和码云链接

实验五 网络编程与安全-5

完整性校验结对编程:1人负责客户端,一人负责服务器

注意责任归宿,要会通过测试证明自己没有问题

基于Java Socket实现客户端/服务器功能,传输方式用TCP

客户端让用户输入中缀表达式,然后把中缀表达式调用MyBC.java的功能转化为后缀表达式,把后缀表达式用3DES或AES算法加密通过网络把密文和明文的MD5値发送给服务器

客户端和服务器用DH算法进行3DES或AES算法的密钥交换

服务器接收到后缀表达式表达式后,进行解密,解密后计算明文的MD5值,和客户端传来的MD5进行比较,一致则调用MyDC.java的功能计算后缀表达式的值,把结果发送给客户端

客户端显示服务器发送过来的结果

上传测试结果截图和码云链接

本来是打算我和队友都尝试一下客户端和服务器,但是貌似我的电脑配置有问题,如果我作为客户端,队友没办法连接上,

在网上百度了好久,都没能成功,于是接下来的实验都是我作为客户端。

这时队友的博客链接:20172309 实验五报告

什么是Java Socket 、TCP呢?

TCP:

tcp/ip协议(transmission?control?protocol/internet?protocol)定义了电子设备如何连入因特网以及数据如何在它们之间传输的标准。

如今,tcp/ip协议已成为计算机网络协议事实上的标准。在计算机网络体系结构中,网络层为主机之间提供逻辑通信,运输层为应用进程之间提供端到端的逻辑通信。

而tcp是tcp/ip协议簇的一个面向连接的提供可靠交付服务的运输层协议,这就是说,应用程序在使用tcp协议之前,必须建立tcp连接;在传输数据完毕后,必须释放已经建立的tcp连接。其中,每一条tcp连接只能是点对点的,tcp连接的端点不是主机,不是主机的ip地址,不是应用进程,也不是运输层的协议端口,而是套接字。

给大家一篇参考:JAVA 通过 Socket 实现 TCP 编程

这些都可以在娄老师的博客中进行学习Java 密码学算法

DH算法:迪菲-赫尔曼密钥交换(Diffie–Hellman key exchange,简称“D–H”) 是一种安全协议。

它可以让双方在完全没有对方任何预先信息的条件下通过不安全信道建立起一个密钥。这个密钥可以在后续的通讯中作为对称密钥来加密通讯内容。

例如:Alice 和Bob想要在一个不安全的信道共享一个密钥,该密钥可被用来进行后续的其他的操作,并且仅被Alice和Bob所知,第三方无法得知。

一个简单的方法就是,现在全世界都是知道一个值 P=100。Alice生成随机值5,然后乘上P,接着发送Pa = 500给Bob;通样Bob生成随机值6,然后乘上P,接着发送Pb = 600给Alice。

这样,Alice 有 100,5 ,600,Bob有100,6,500。

Alice计算: 随机值5(自己私钥) * 600(对端的公钥) = 3000 等式1

Bob计算 : 随机值6(自己私钥) * 500(对端的公钥) = 3000 等式2

这样 Alice就和Bob共享了一个值3000,这就是他们共享密钥。

这是最简单一种情景,DH算法其实我没怎么学懂,只能是学习一下人家的代码。

一致则调用MyDC.java的功能计算后缀表达式的值,把结果发送给客户端

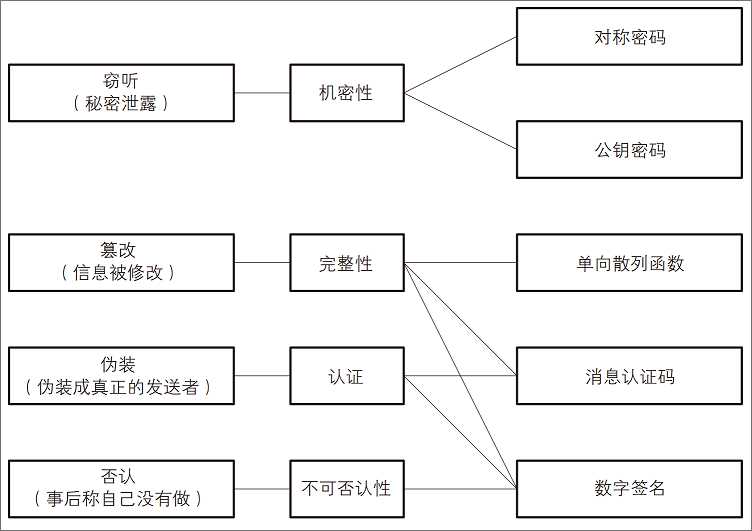

这个实验就是来看看信息的完整性(Integrity):主要确保数据只能由授权方或以授权的方式进行修改,即数据在传输过程中不能被未授权方修改。

不过这些方法最终都没能解决连接不上我的电脑的问题╮(─▽─)╭。

问题2解决方案:bytes在反序列化为Object的前提是byte[]是通过ObjectOutputStream序列化的,否则直接将一个任意的byte[]转换成Object时会报错。

转化方法

1.Byte[] to Object:

(byte b[])

ObjectInputStream ois = new ObjectInputStream (new ByteArrayInputStream (b));

Object o = ois.readObject();

2.Object to Byte[]:

(Object obj)

byte b[] = null;

ByteArrayInputStream bais = new ByteArrayInputStream();

ObjectOutputStream oos = new ObjectOutputStream(bais);

oos.writeObject(obj);

其实这次的实验代码完全靠自己想是有难度的,很多最基本的密码学知识我还没有怎么弄懂。不过还是蛮开心的,这个学期的实验课到了尾声,自己终于完成了一次次的实验,有点小自豪[]~( ̄▽ ̄)~*

20172310 2017-2018-2 《程序设计与数据结构》实验五报告

标签:否则 src 信道 结构 传输 定义 密钥 密码学 可靠

原文地址:https://www.cnblogs.com/Qiuxia2017/p/9192552.html