标签:认证 seve 内容 网络通 通信协议 inter 对话 sockets tls

SSL/TLS基础

SSL(Secure Sockets Layer 安全套接层),及其继任者-传输层安全(Transport Layer Security, TLS)是为网络通信提供安全及数据完整性的一种安全协议。TLS与SSL在传输层对网络连接进行加密。SSL技术最初是由浏览器开发商Netscape公司率先倡导的,开发过SSL3.0之前的版本。目前主导权已转移到IETF(Internet Engineering Task Force, Internet工程任务组)的手中。

IETF以SSL3.0为基准,后又制定了TLS1.0、TLS1.1、TLS1.2。TLS以SSL为原型开发的协议,有时会统一称该协议为SSL。当前主流版本是SSL3.0和TLS1.0。

SSL/TLS协议的基本过程:

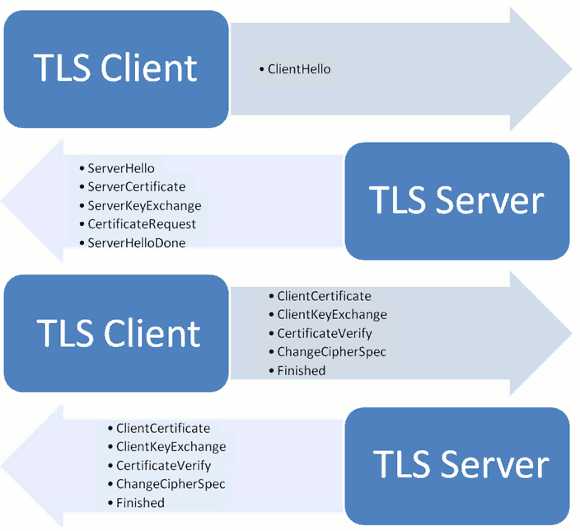

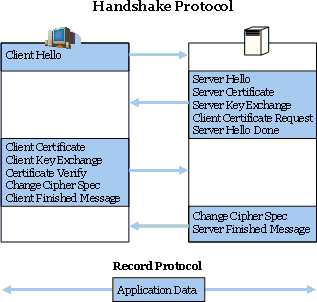

前两步又被称为"握手阶段"(handshake)。握手阶段涉及四次通信,值得注意的是,"握手阶段"的所有通信都是明文的。

首先,客户端(通常是浏览器)先向服务器发出加密通信的请求,这被叫做ClientHello请求。在这个过程中,客户端主要向服务器提供以下信息。

(1). 支持的协议版本,比如TLS1.0.

(2). 一个客户端生成的随机数,稍后用于生成对话密钥

(3). 支持的加密算法

(4). 支持的压缩算法

这里需要注意的是,客户端发送的信息之中不包括服务器的域名。也就是说,理论上服务器只能包含一个网站,否则会分不清应该向客户端提供哪一个网站的数字证书。这就是为什么通常一台服务器只能有一张数字证书的原因。

服务器收到客户端请求后,向客户端发出回应,这叫做ServerHello。服务器的回应包含以下内容:

(1). 确认使用的加密通信协议版本,比如TLS 1.0。如果浏览器与服务器支持的版本不一致,服务器关闭加密通信。

(2). 一个服务器生成的随机数,稍后用于生成"对话密钥"。

(3). 确认使用的加密算法,比如RSA公钥加密。

(4). 服务器证书。

除了上面的信息,如果服务器要确认客户端的身份,就会再包含一项请求,要求客户端提供"客户端证书"。比如,金融机构往往只允许认证客户连入自己的网络,就会向正式客户提供USB密钥,里面就包含了一张客户端证书。

客户端收到服务器回应后,首先验证服务器证书。如果证书不是可信任机构颁发、或者证书中的域名与实际域名不一致、或者证书已过期,就会向访问者显示一个警告,由访问者自行选择是否还要继续通信。

如果证书没有问题,客户端就会从证书中取出服务器的公钥。然后,向服务器发送下面三项信息:

(1). 一个随机数。用于服务器公钥加密,防止被窃听

(2). 编码改动通知,表示随后的信息都将用双方商定的加密算法和密钥发送

(3). 客户端握手结束通知,表示客户端的握手阶段已经结束。这一项同时也是前面发送的所有内容的hash值,用来供服务器校验

第一项中的随机数,是整个握手阶段出现的第三个随机数,又称为"pre-master key"。有了它以后,客户端和服务器就同时有了三个随机数,接着双方就用事先商定的加密方法,各自生成本次会话所用的同一把"会话密钥"。

对于握手阶段的三个随机数来生成会话密钥,可参考dog250的解释:

不管是客户端还是服务器,都需要随机数,这样生成的密钥才不会每次都一样。由于SSL协议中证书是静态的,因此十分有必要引入一种随机因素来保证协商出来的密钥的随机性。

对于RSA密钥交换算法来说,pre-master-key本身就是一个随机数,再加上hello消息中的随机,三个随机数通过一个密钥导出器最终导出一个对称密钥。

pre master的存在在于SSL协议不信任每个主机都能产生完全随机的随机数,如果随机数不随机,那么pre master secret就有可能被猜出来,那么仅适用pre master secret作为密钥就不合适了,因此必须引入新的随机因素,那么客户端和服务器加上pre master secret三个随机数一同生成的密钥就不容易被猜出了,一个伪随机可能完全不随机,可是是三个伪随机就十分接近随机了,每增加一个自由度,随机性增加的可不是一。

服务器收到客户端的第三个随机数pre-master key之后,计算生成本次会话所用的"会话密钥"。然后,向客户端最后发送如下消息:

(1). 编码改变通知,表示随后的信息都将用双方商定的加密方法和密钥发送。

(2). 服务器握手结束通知,表示服务器的握手阶段已经结束。这一项同时也是前面发送的所有内容的hash值,用来供客户端校验。

至此,整个TLS握手阶段全部结束,接下来,客户端与服务器进入加密通信,就完全使用普通的HTTP协议,只不过用"会话密钥"加密内容。

更多信息,请参考:

The Transport Layer Security (TLS) Protocol v1.2

标签:认证 seve 内容 网络通 通信协议 inter 对话 sockets tls

原文地址:https://www.cnblogs.com/princess-knight/p/9315204.html