标签:ack 大学生 font login 运行 有趣 质因数分解 解密 网络安全

【Reserve】

【re-elf】

【babyLogin】

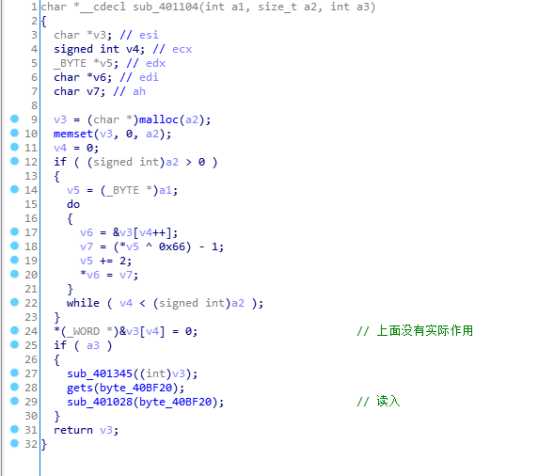

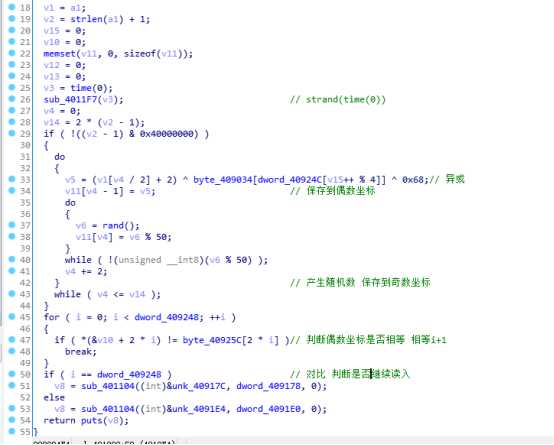

v10和v11差一个字节,在内存中。

所以 v11[0-1] 就是v10的地址

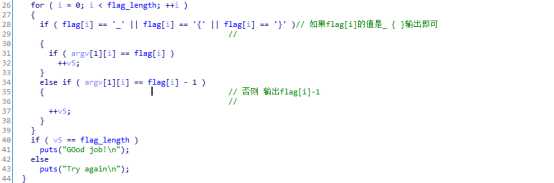

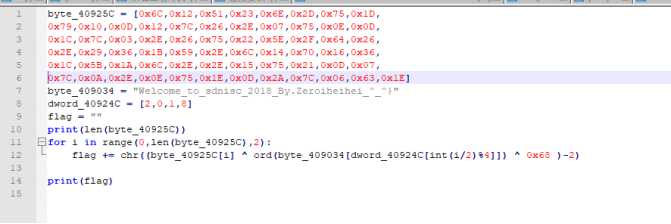

最后结果是求v1,所以逆向算法就是

(byte_40925C[i*2] ^ byte_409034[dword_40924C[i % 4]] ^ 0x68) - 2

【Moblie】

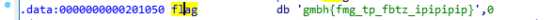

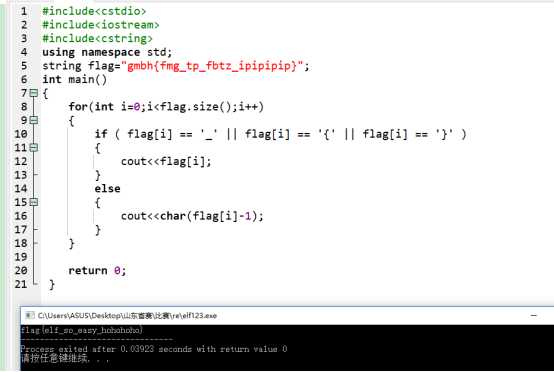

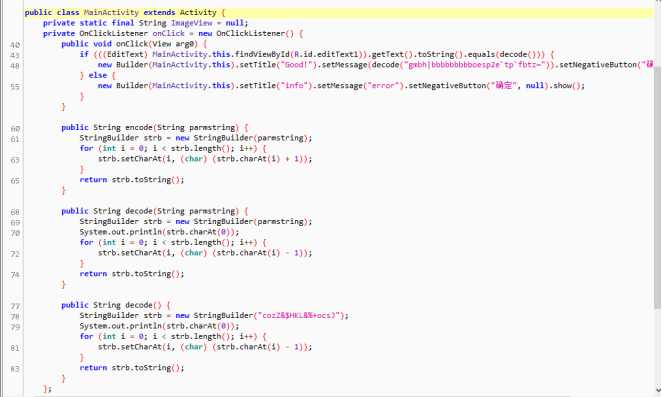

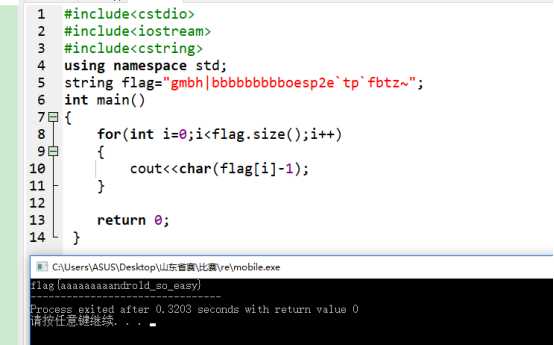

加密:对字符串的每位的ascii+1

解密:对字符串的每位的ascii-1

【web】

【有趣的PHP与JS 】

打不开了没法截图了

XFF第一层绕过

修改UA第二层绕过

md5相同第三层绕过

数组绕过===第四层绕过

md5attack第五层绕过

查看源代码第六层绕过

【misc】

【easy_Rsa】

模数提取->十六进制转换->质因数分解->重建私钥->openssl解密

【backdoor】

后门?

发现reverseshell.zip文件->打开发现是个二维码扫码得出flag

【流量包分析】

过滤http->找到cat flag->返回包有py代码->运行可得flag

标签:ack 大学生 font login 运行 有趣 质因数分解 解密 网络安全

原文地址:https://www.cnblogs.com/alyx/p/9650921.html