标签:恶意软件 单击 current erb 消息 高达 根目录 isa firefox

网络系统

Emotet是一种先进的模块化银行木马,主要用作其他银行特洛伊木马的下载程序或删除程序。Emotet仍然是影响州,地方,部落和地区(SLTT)政府以及私营和公共部门的最昂贵和破坏性的恶意软件之一。

该联合技术警报(TA)是多国信息共享和分析中心(MS-ISAC)分析工作的结果,与国土安全部(DHS)国家网络安全和通信集成中心(NCCIC)协调。

Emotet仍然是影响SLTT政府的最昂贵和最具破坏性的恶意软件之一。其类似蠕虫的特征导致网络范围内的感染迅速蔓延,难以对抗。对于SLTT政府而言,每次事件的赔偿费用高达100万美元。

Emotet是一种先进的模块化银行木马,主要用作其他银行特洛伊木马的下载程序或删除程序。此外,Emotet是一种多态银行木马,可以逃避典型的基于签名的检测。它有几种维护持久性的方法,包括自动启动注册表项和服务。它使用模块化动态链接库(DLL)来不断发展和更新其功能。此外,Emotet具有虚拟机感知功能,如果在虚拟环境中运行,可能会生成错误指示符。

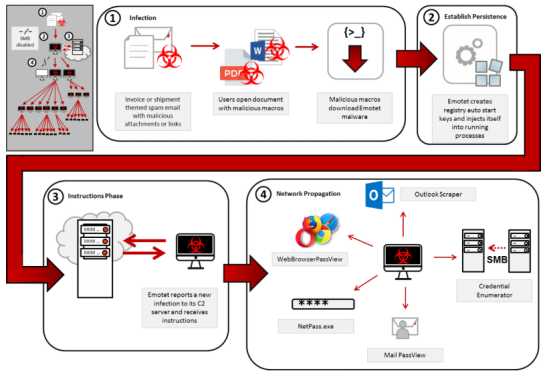

Emotet通过malspam(包含恶意附件或链接的电子邮件)传播,使用收件人熟悉的品牌; 它甚至已经使用MS-ISAC名称传播。截至2018年7月,最近的广告系列模仿了PayPal收据,送货通知或据称来自MS-ISAC的“逾期”发票。当用户打开或单击malspam中包含的恶意下载链接,PDF或启用宏的Microsoft Word文档时,会发生初始感染。下载后,Emotet会建立持久性并尝试通过合并的spreader模块传播本地网络。

目前,Emotet使用五个已知的spreader模块:NetPass.exe,WebBrowserPassView,Mail PassView,Outlook scraper和凭证枚举器。

为了保持持久性,Emotet将代码注入explorer.exe和其他正在运行的进程。它还可以收集敏感信息,包括系统名称,位置和操作系统版本,并通常通过生成的16个字母的域名连接到远程命令和控制服务器(C2),该域名以“.eu”结尾。一旦Emotet建立与C2的连接,它报告新的感染,接收配置数据,下载和运行文件,接收指令,并将数据上传到C2服务器。

Emotet工件通常位于AppData \ Local和AppData \ Roaming目录之外的任意路径中。工件通常模仿已知可执行文件的名称。持久性通常通过计划任务或通过注册表项维护。此外,Emotet在作为Windows服务运行的系统根目录中创建随机命名的文件。执行时,这些服务会尝试通过可访问的管理共享将恶意软件传播到相邻系统。

注意:必须在修复期间使用特权帐户登录受感染的系统,因为这可能会加速恶意软件的传播。

示例文件名和路径:

C:\Users\<username>\AppData \Local\Microsoft\Windows\shedaudio.exe

C:\Users\<username>\AppData\Roaming\Macromedia\Flash Player\macromedia\bin\flashplayer.exe

典型的注册表键:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

系统根目录:

C:\Windows\11987416.exe

C:\Windows\System32\46615275.exe

C:\Windows\System32\shedaudio.exe

C:\Windows\SysWOW64\f9jwqSbS.exe

Emotet感染的负面后果包括

NCCIC和MS-ISAC建议组织遵循以下一般最佳实践来限制Emotet和类似malspam的效果:

如果用户或组织认为他们可能受到感染,NCCIC和MS-ISAC建议在系统上运行防病毒扫描,并根据结果采取措施隔离受感染的工作站。如果多个工作站被感染,建议采取以下措施:

标签:恶意软件 单击 current erb 消息 高达 根目录 isa firefox

原文地址:https://www.cnblogs.com/iors/p/9733011.html