标签:blog http io ar strong sp 2014 on log

上周上信息安全的课,老师留了个Biba模型的作业。自己看书了解了一下,记录如下。

参考资料:石文昌《信息系统安全概论第2版》 ISBN:978-7-121-22143-9

Biba模型是毕巴(K.J.Biba)在1977年提出的完整性访问控制模型,它是一个强制访问模型。在介绍Biba模型之前,先说一下访问控制分类。

访问控制分类

访问控制的主要作用是让得到授权的主体访问客体,同事阻止没有授权的主体访问客体。根据客体的拥有者是否具有决定“该客体是否可以被访问”的自主权,访问控制可以划分为自主访问控制(DAC,Discretionary Access Control)和强制访问控制(MAC,Mandatory Access Control)两种类型。

完整性级别

毕巴模型用完整性级别来对完整性进行量化描述。设i1和i2是任意两个完整性级别,如果完整性级别为i2的实体比完整性级别为i1的实体具有更高的完整性,则称完整性级别i2绝对支配完整性级别i1,记为:

i1 < i2

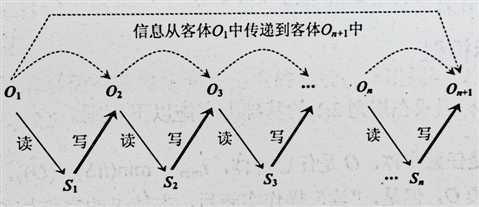

毕巴模型定义了信息传递路径的概念。

“写”和“执行”操作(规则1)

① 当且仅当i(O) ≤ i(S),主体S可以写客体O。

② 当且仅当i(S2) ≤ i(S1),主体S1可以执行S2。

“读操作”

对于“读”操作,通过定义不同的规则,毕巴模型呈现为三种略有不同的形式。

通常,提及毕巴模型,一般都是指毕巴严格完整性模型。

标签:blog http io ar strong sp 2014 on log

原文地址:http://www.cnblogs.com/duanguyuan/p/4022360.html