标签:umask ges 传输 安全 技术分享 单向加密 text cto pat

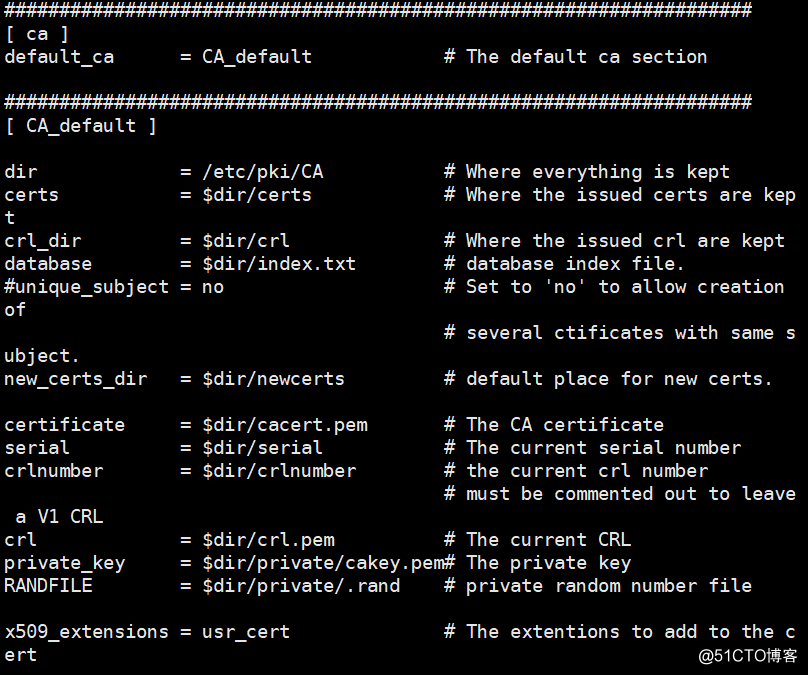

查看openssl的配置文件目录:/etc/pki/tls/openssl.cnf (定义了各类文件的文件名及所在目录)

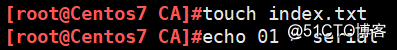

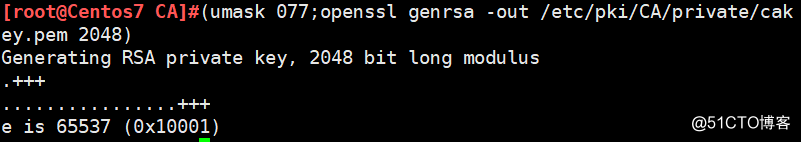

(在/etc/pki/CA目录下创建)

(在/etc/pki/CA目录下创建)

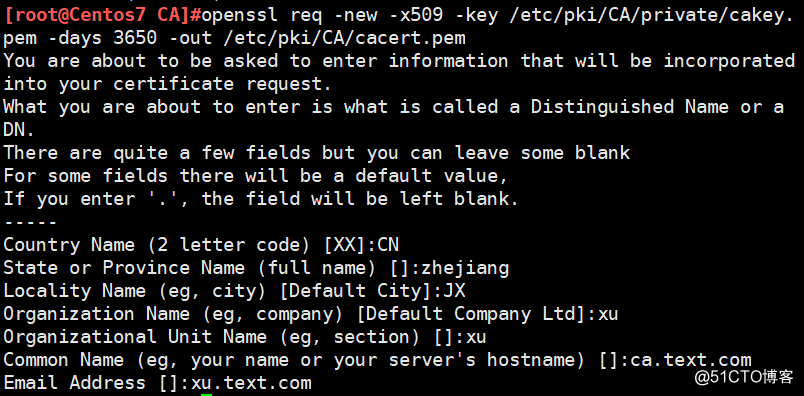

openssl req -new -x509 -key /etc/pki/CA/private/cakey.pem -days 3650 -out /etc/pki/CA/cacert.pem (CA自签)

-new:生成新证书签署请求

-x509:专用于CA生成自签证书

-key:生成请求时用到的+私钥文件

-days n :证书有效期限

-out /PATH/TO/SOMECERTFILE:证书的保存路径

(3)发证

(a)用到证书的主机生成证书请求

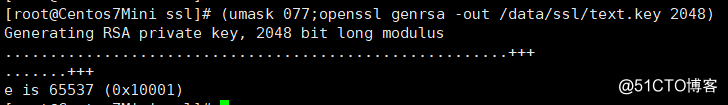

(umask 077;openssl genrsa -out /data/ssl/text.key 2048) 创建私钥

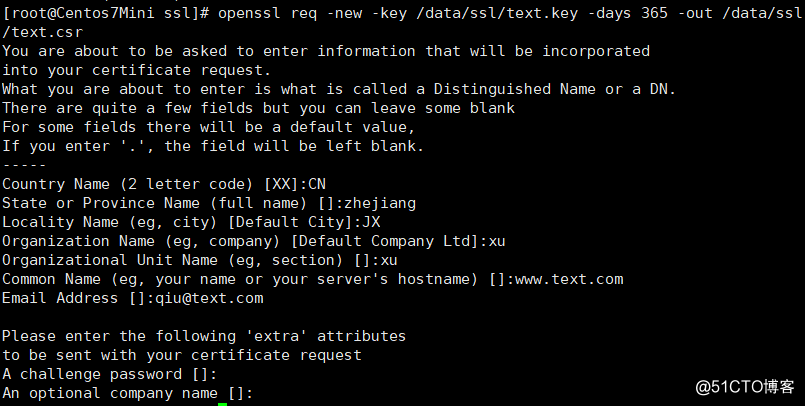

openssl req -new -key /data/ssl/text.key -days 365 -out /data/ssl/text.csr (生成证书请求.csr文件结尾)

最后会有一次单向加密的过程,因为接下来会把证书请求文件传输到CA主机,生产环境下安全起见最好设置,我这里实验环境就不设置了

(b)把请求文件传输给CA

scp /data/ssl/text.csr root@172.20.119.159:/data/

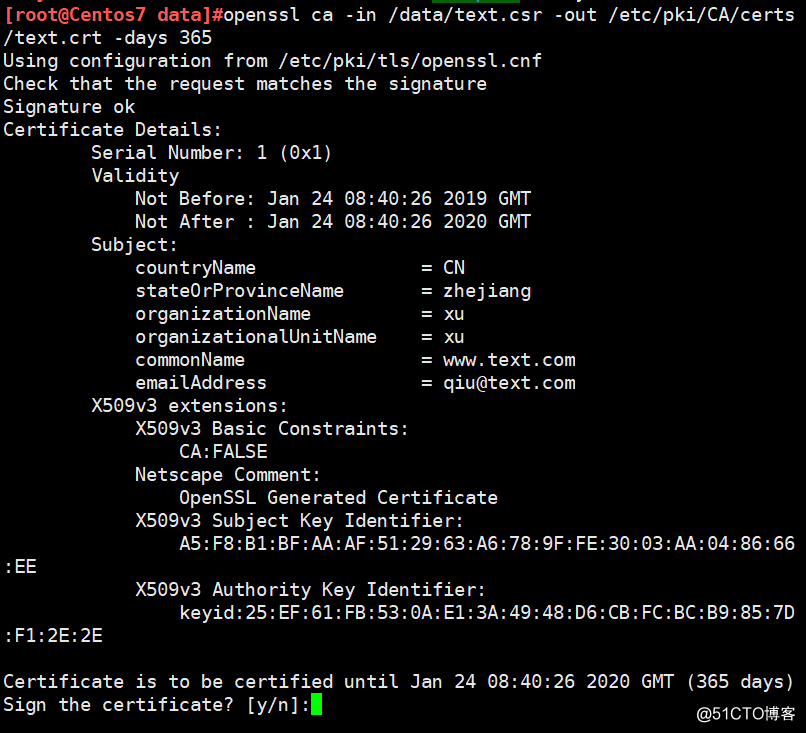

(c)CA签署证书,并将证书发还给请求者

openssl ca -in /data/text.csr -out /etc/pki/CA/certs/text.crt -days 365

确认信息后需要再输入两次y,至此证书已生成,发还给请求者

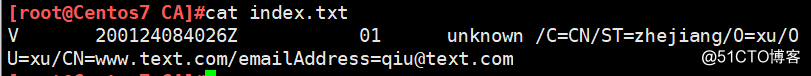

查看 /etc/pki/CA/index.txt 与 serial

index存放了证书信息

serial记录的证书编号

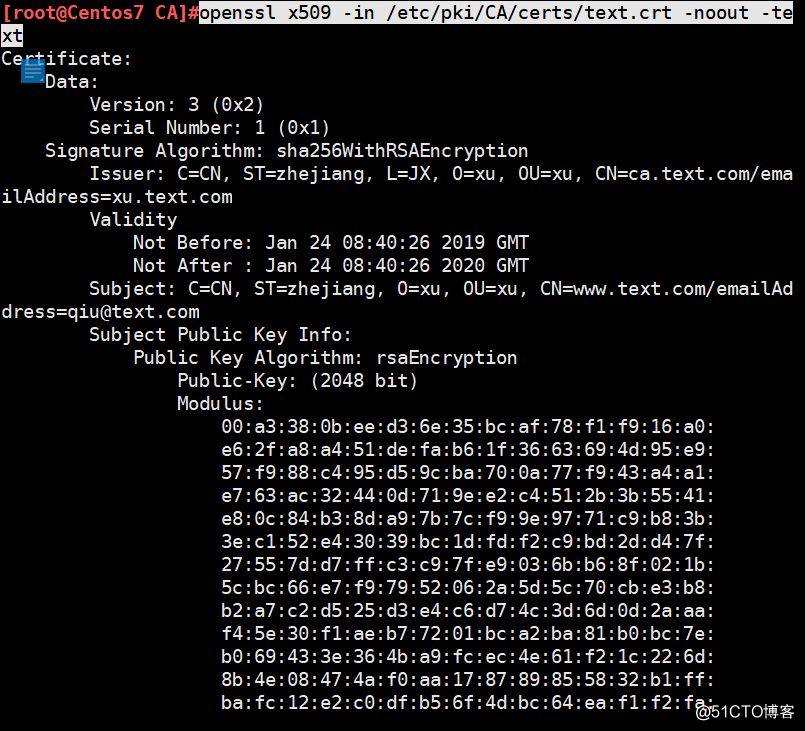

查看证书中的完整信息

openssl x509 -in /etc/pki/CA/certs/text.crt -noout -text

标签:umask ges 传输 安全 技术分享 单向加密 text cto pat

原文地址:http://blog.51cto.com/14016126/2346327