标签:top inf info get The == 必须 二层 line

既然是第一个题我们应该采取查看源码的方式进行,右键之发现没有办法查看源码。遂使用命令view-source查看源码,源码中包含flag,提交即可。

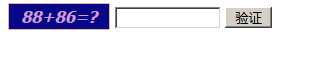

进入发现是一个计算题

输入结果时发现只能输入一个字符,应该是和HTML的text中的maxlength属性有关,控制台查看发现了问题所在

1 <input type="text" class="input" maxlength="1"/>

修改maxlength的值为3,再次输入结果进行验证获得flag。

进入时发现出题人将源码放出来了

1 $what=$_GET[‘what‘]; 2 echo $what; 3 if($what==‘flag‘) 4 echo ‘flag{****}‘;

用URL进行传递http://123.206.87.240:8002/get/?what=flag 即可,得到flag。

进入时发现同样的源代码被出题者放出来了。

1 $what=$_POST[‘what‘]; 2 echo $what; 3 if($what==‘flag‘) 4 echo ‘flag{****}‘;

利用火狐的插件HackBar提交post

得到flag。

进入题目发现源代码已经放出来了

1 $num=$_GET[‘num‘]; 2 if(!is_numeric($num)) 3 { 4 echo $num; 5 if($num==1) 6 echo ‘flag{**********}‘; 7 }

和题目一样,这个代码乍一看就是有一点矛盾。第一层是变量不能是数字,第二层是变量必须是1。

因为php是一个弱类型语言所以我们可以构造payload

1‘

1%00

1e0.1

1sdad

URL即可得到flag

例行工作先查看源码,在源码中发现了一个可疑的注释

<!--KEY{J2sa42ahJK-HS11III}-->

将这段Unicode进行转换就拿到了flag

进入题目发现了提示,听说把 flag.baidu.com 解析到123.206.87.240 就能拿到flag。

这样我们在本地C:\Windows\System32\drivers\etc\hosts 文件中将其进行解析就可以了。

在浏览器中访问flag.baidu.com就可以得到flag。

进去之后发现网页不停的刷新,查看源码

1 <script language="JavaScript"> 2 function myrefresh(){ 3 window.location.reload(); 4 } 5 setTimeout(‘myrefresh()‘,500); 6 </script> 7 <body> 8 <center><strong>I want to play Dummy game with others£¡But I can‘t stop!</strong></center> 9 <center>Stop at panda ! u will get flag</center> 10 <center><div><img src="2.jpg" /></div></center><br><a style="display:none">flag is here~</a></body> 11 </html>

我们可以发现提示就是要我们停在某一张图片上 然后会有flag的提示

我们打开bp 然后在Rpeater进行go 然后会刷新到panda所在的图片,flag也就得到了。

标签:top inf info get The == 必须 二层 line

原文地址:https://www.cnblogs.com/hagendasi/p/10513415.html