标签:进程 shel uda lte 配置 规范 des rsh 针对

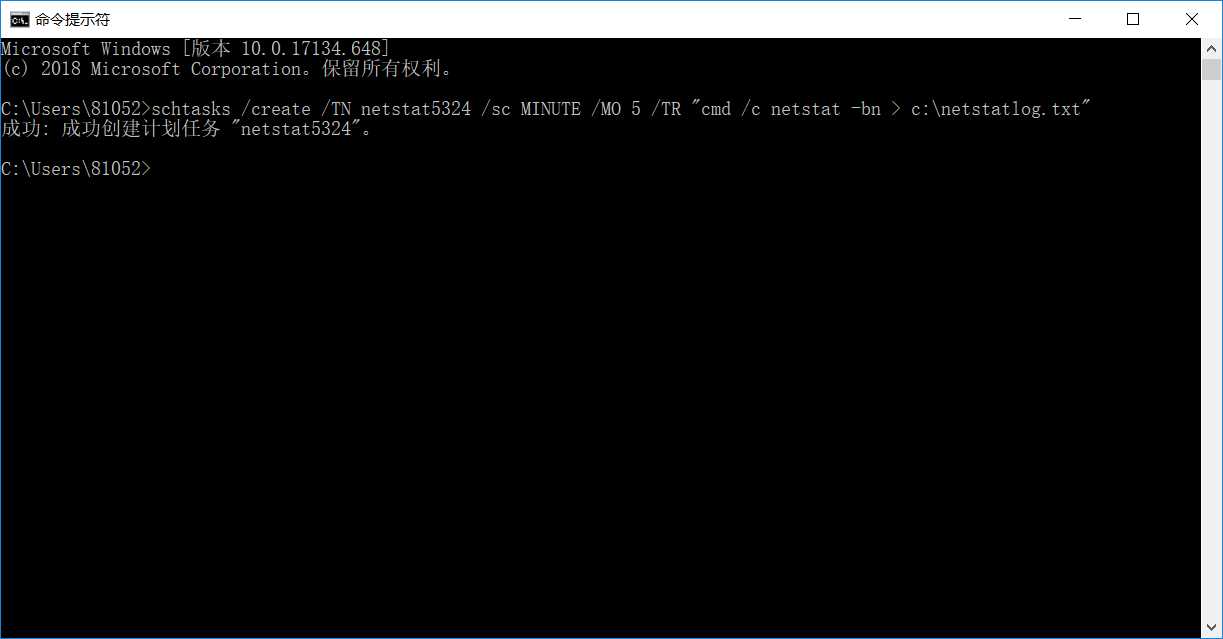

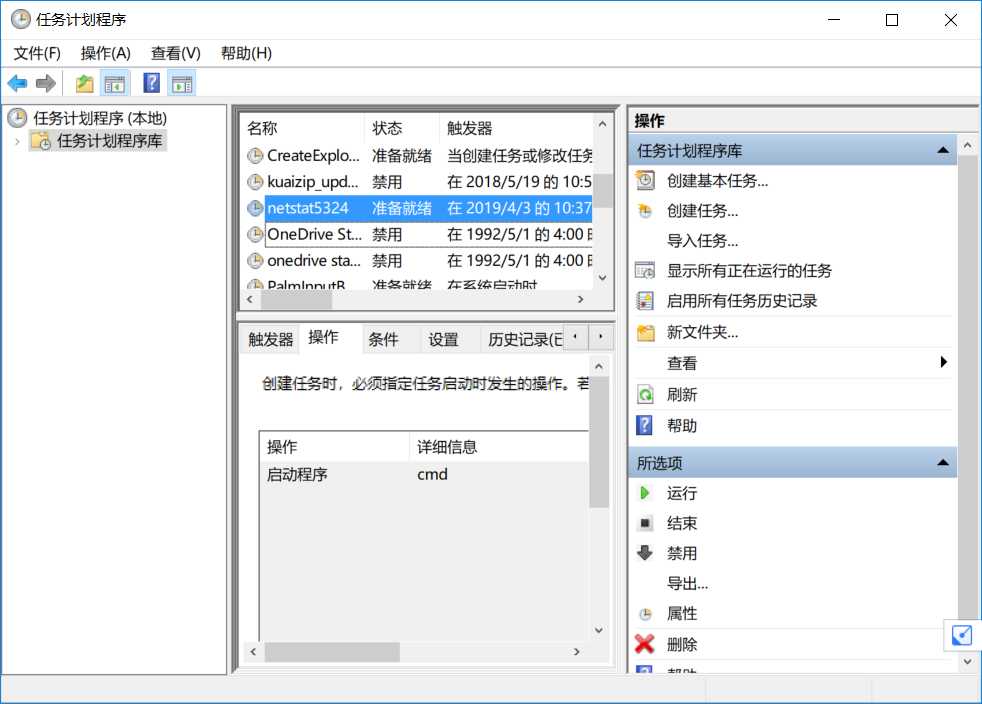

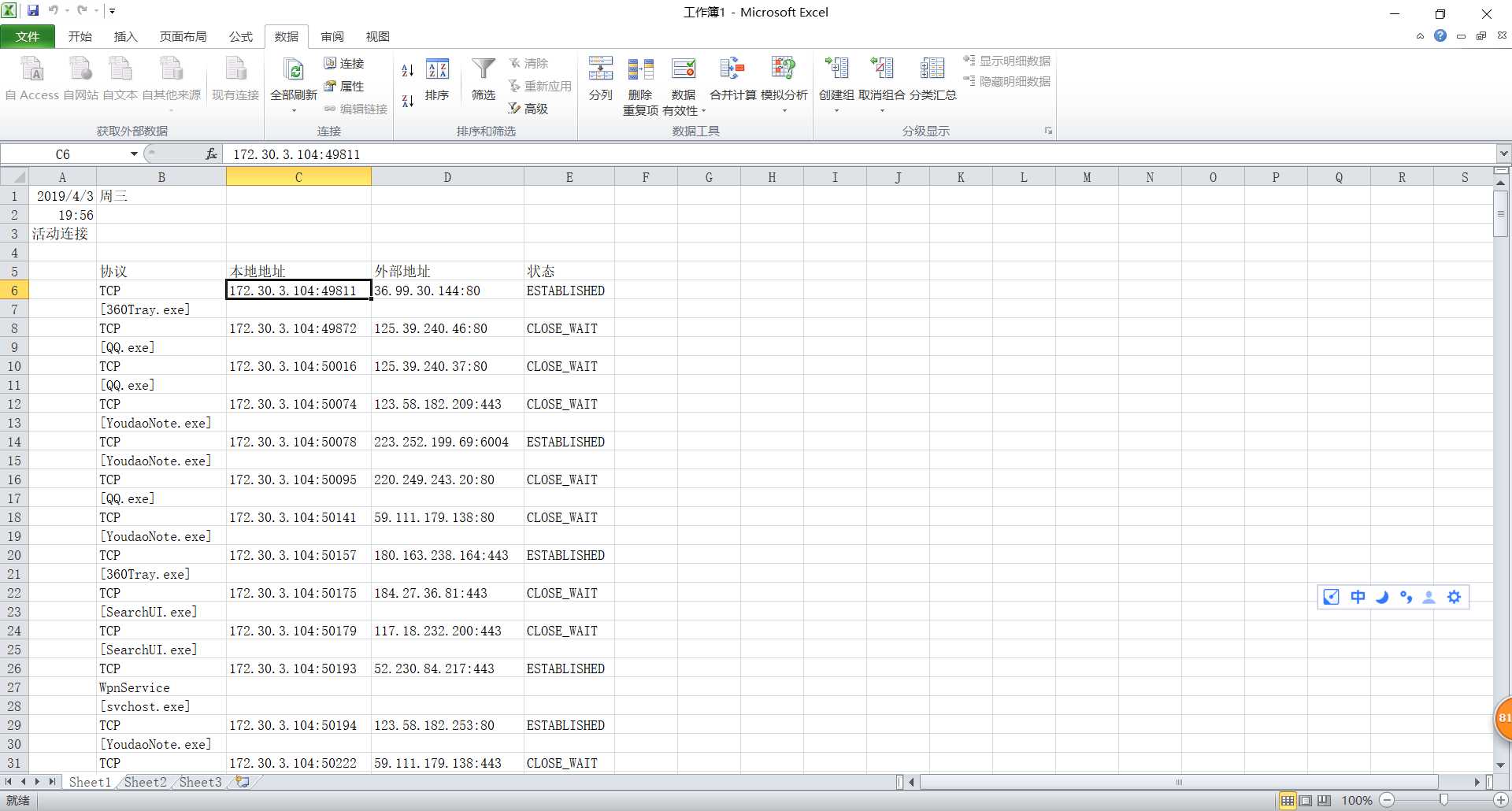

schtasks /create /TN netstat5324 /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > c:\netstatlog.txt"命令创建计划任务netstat5324,其中,TN是TaskName的缩写,我们创建的计划任务名是netstat5324;sc表示计时方式,我们以分钟计时填MINUTE;TR=Task Run,要运行的指令是 netstat -bn,b表示显示可执行文件名,n表示以数字来显示IP和端口。

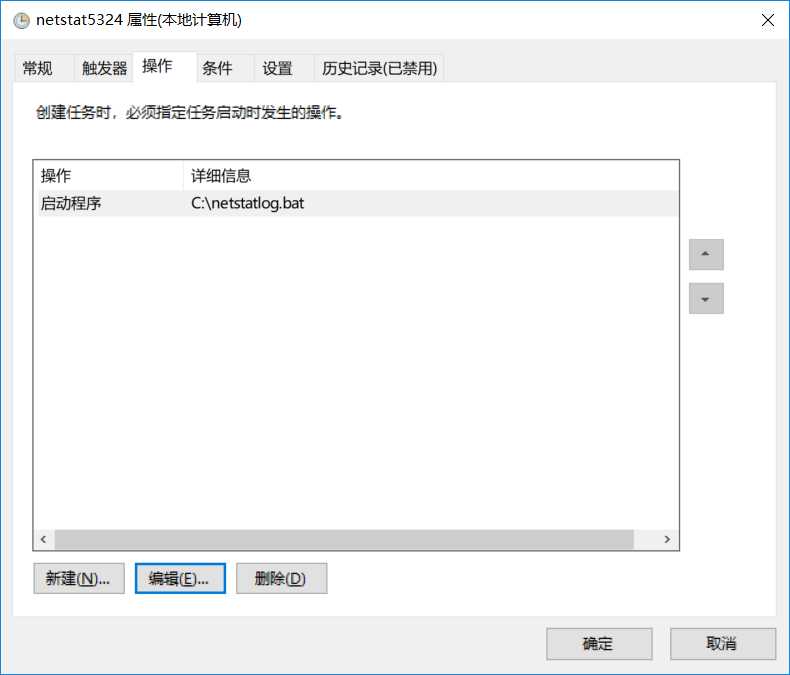

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

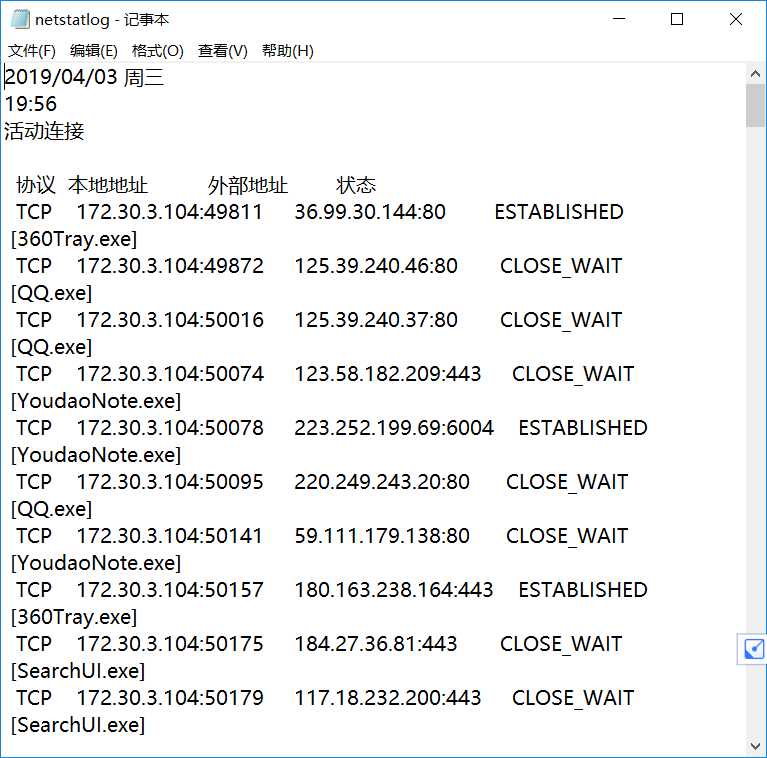

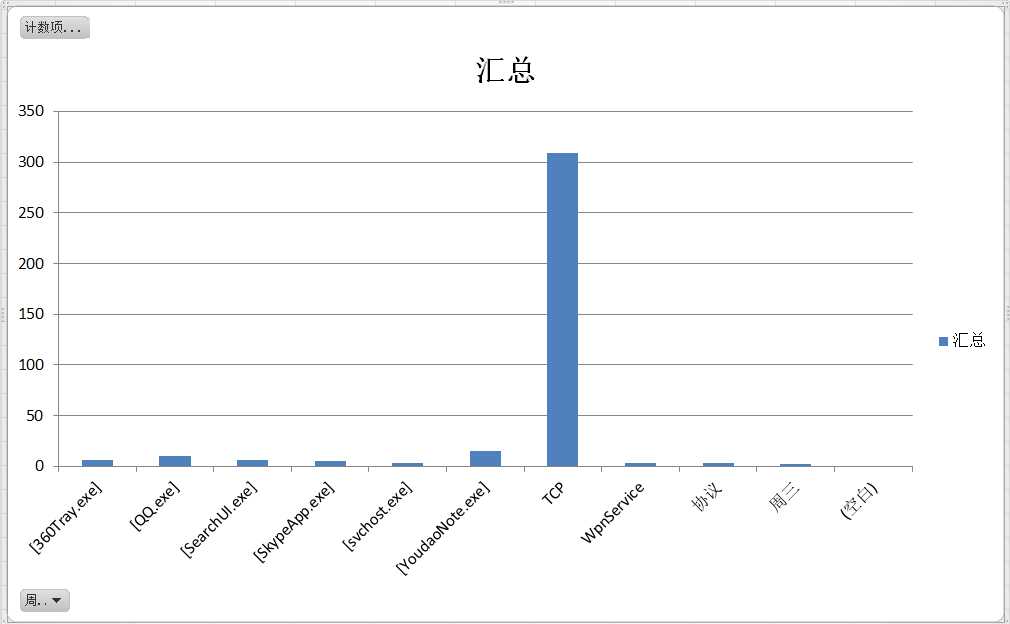

-如图当记录的数据足够丰富时,停止任务,将所得数据在excel中进行分析

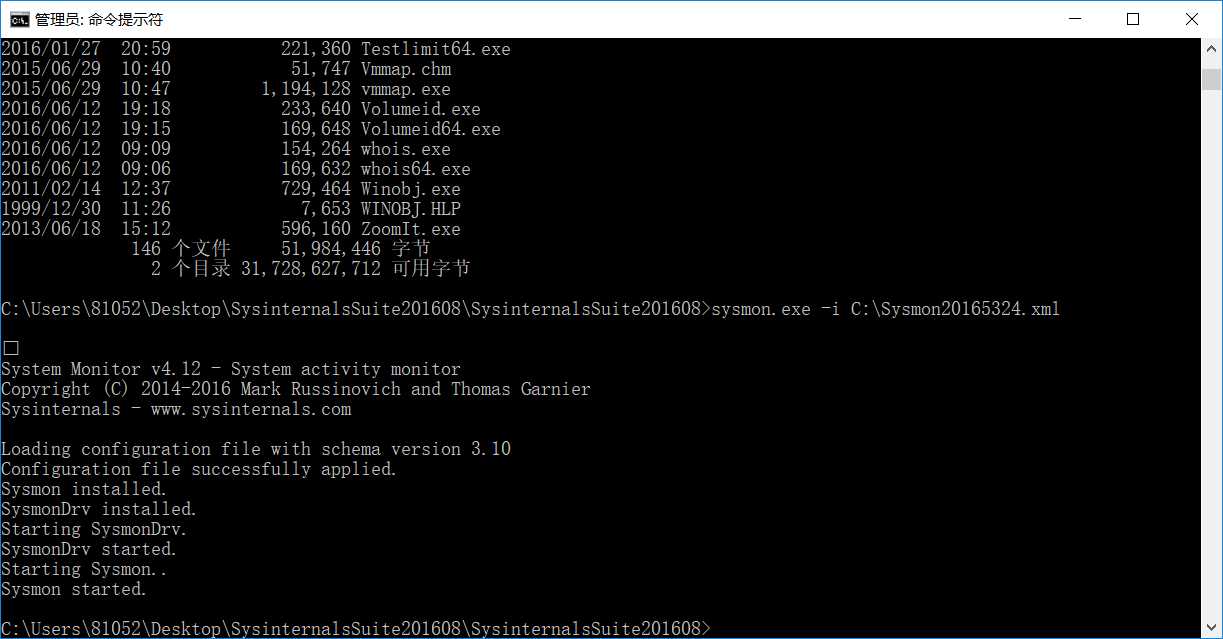

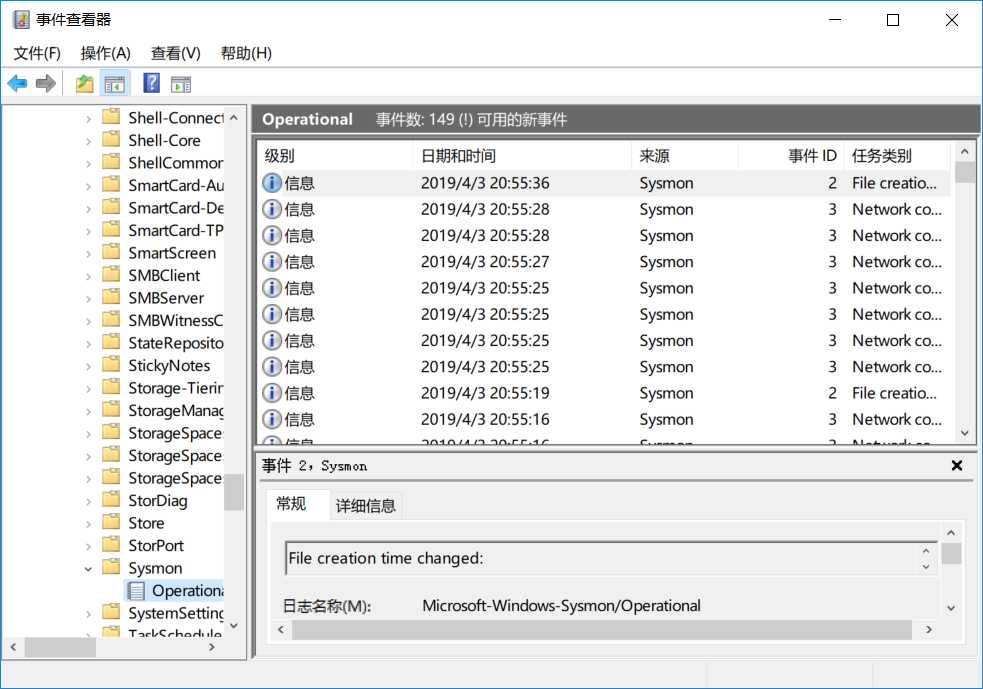

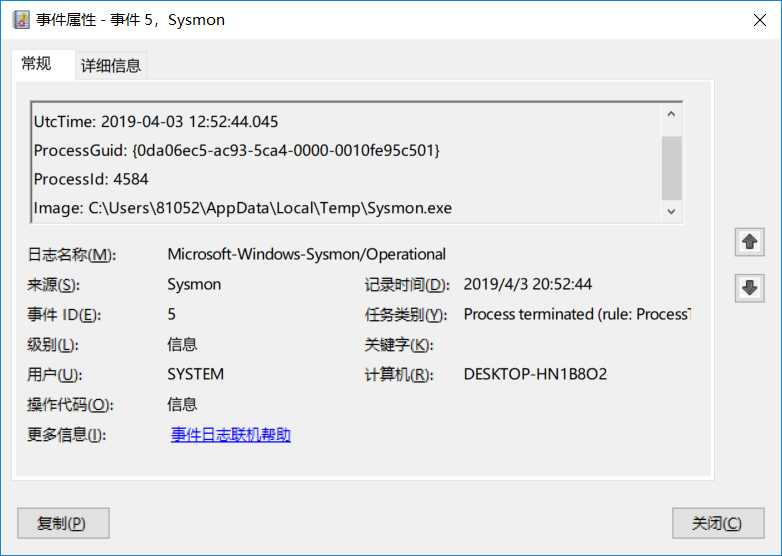

Sysmon.exe -i C:\Sysmon20165324.xml安装sysmon。

<Sysmon schemaversion="3.10">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<Image condition="end with">firefox.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">firefox.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

<ProcessCreate onmatch="include">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<Image condition="end with">firefox.exe</Image>

</ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">firefox.exe</Image>

</FileCreateTime>

<FileCreateTime onmatch="include" >

<TargetFilename condition="end with">.tmp</TargetFilename>

<TargetFilename condition="end with">.exe</TargetFilename>

</FileCreateTime>

</EventFiltering>

</Sysmon>Sysmon.exe -c C:\Sysmon20165324.xml,将sysmon按照修改好的配置文件进行更新。

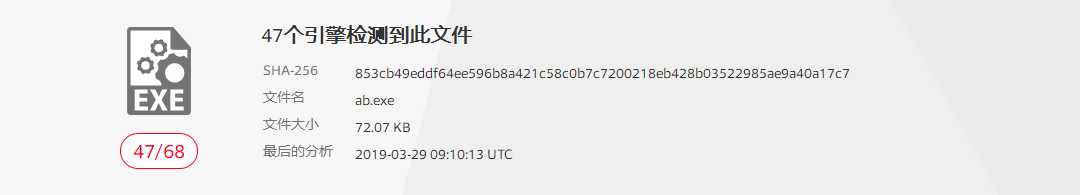

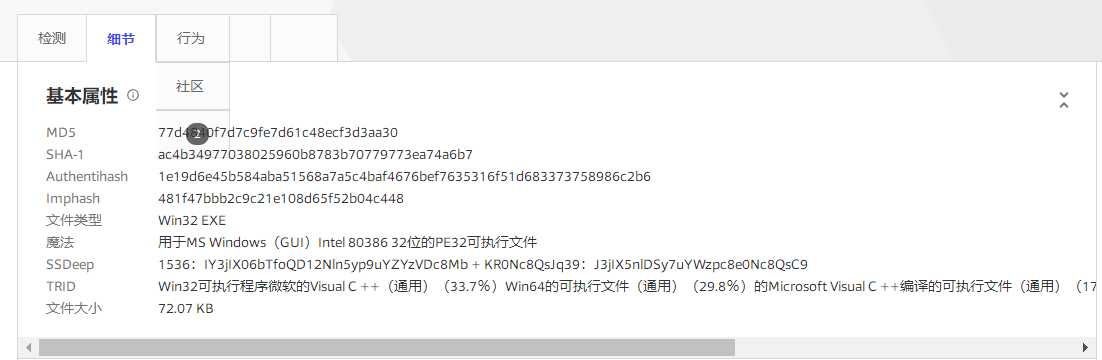

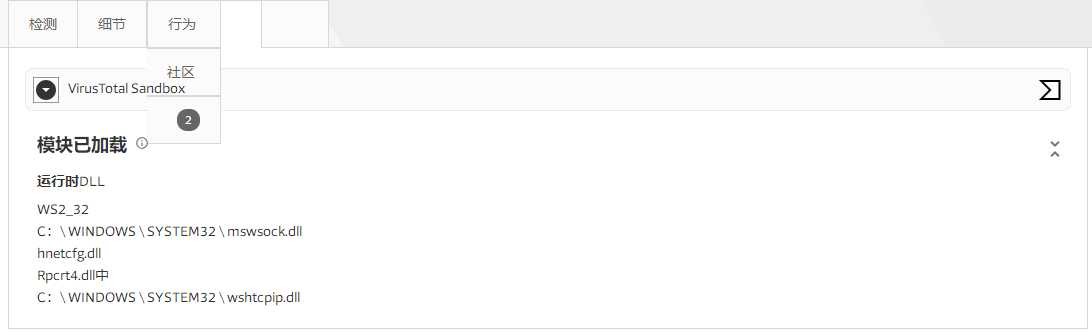

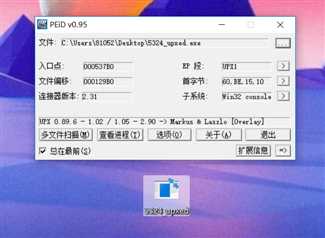

以及该恶意代码的算法库支持情况:

DLL后门原理及特点:把一个实现了后门功能的代码写成一个DLL文件,然后插入到一个EXE文件当中,使

其可以执行,这样就不需要占用进程,也就没有相对应的PID号,也就可以在任务管理

器中隐藏。DLL文件本身和EXE文件相差不大,但必须使用程序(EXE)调用才能执行DLL

文件。DLL文件的执行,需要EXE文件加载,但EXE想要加载DLL文件,需要知道一个DLL

文件的入口函数(既DLL文件的导出函数),所以,根据DLL文件的编写标准:EXE必须

执行DLL文件中的DLLMain()作为加载的条件(如同EXE的mian())。做DLL后门基本

分为两种:1)把所有功能都在DLL文件中实现;2)把DLL做成一个启动文件,在需要的

时候启动一个普通的EXE后门

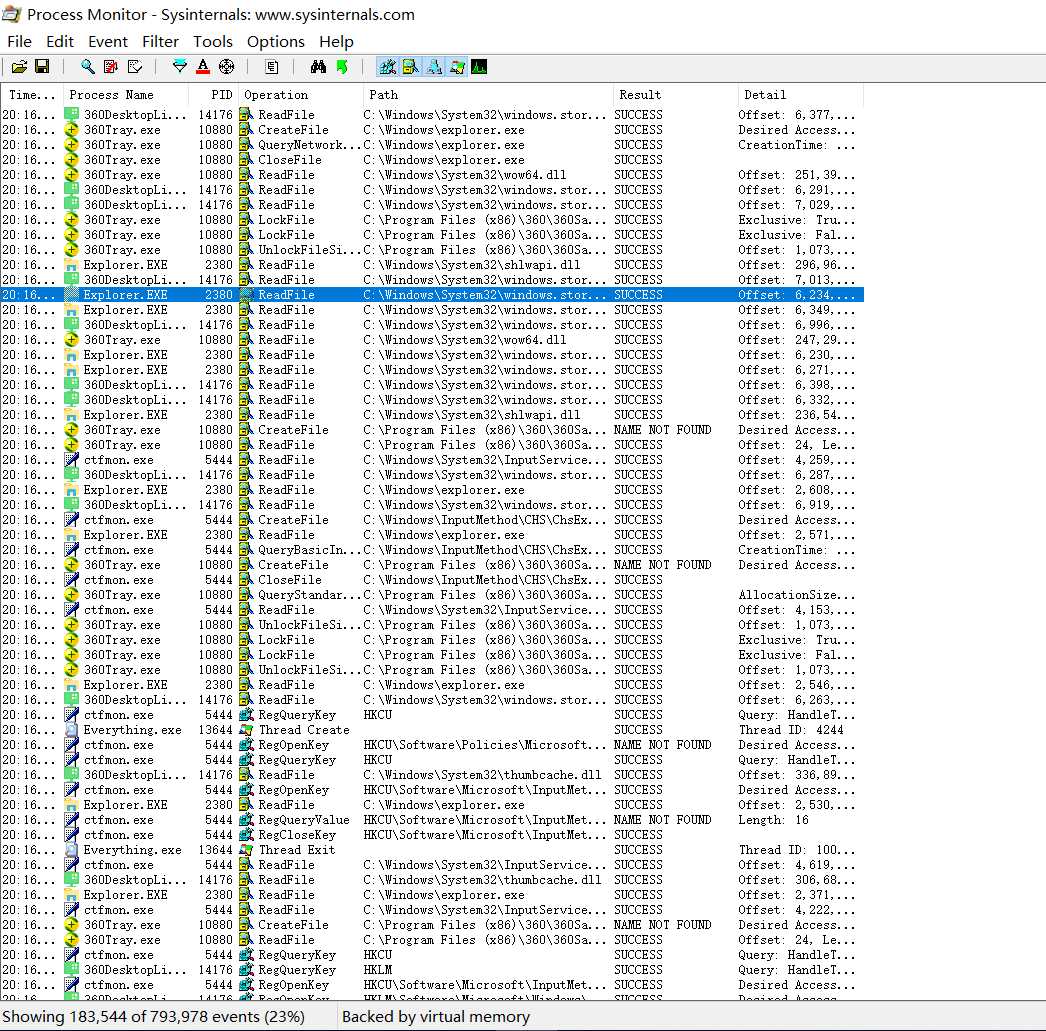

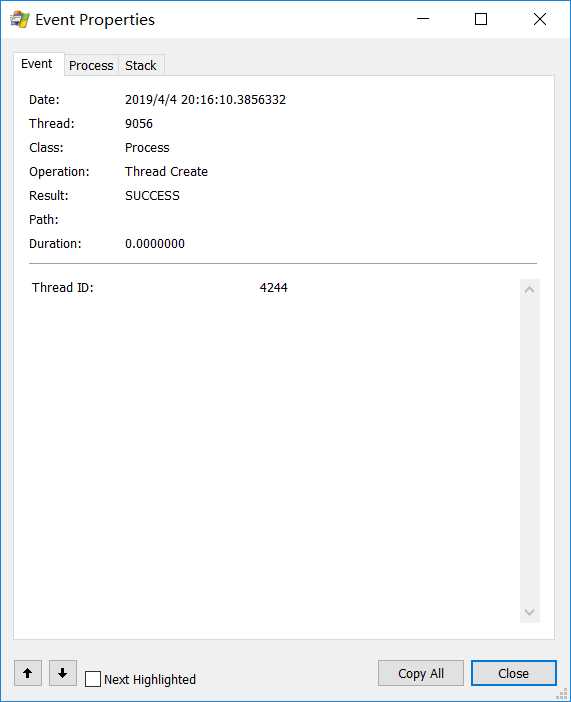

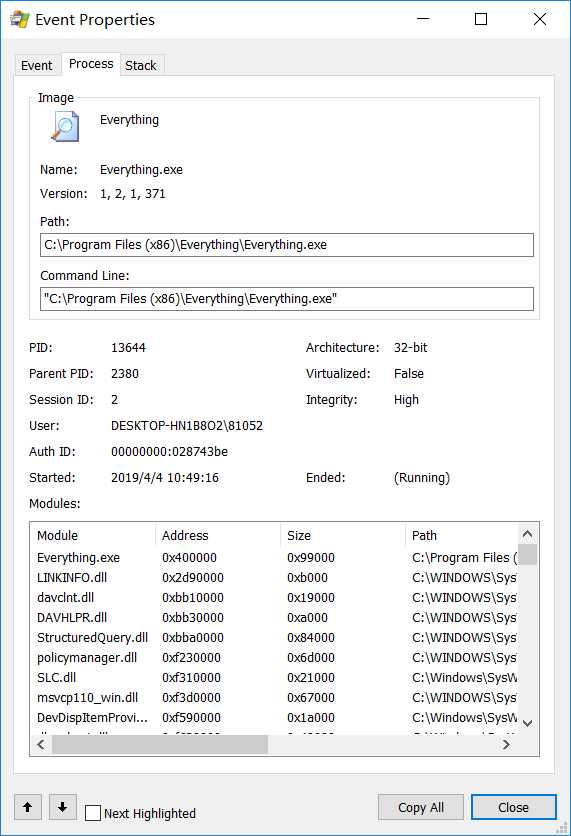

Process Monitor 是一款由 Sysinternals 公司开发的包含强大的监视和过滤功能的高级 Windows 监视工具,可实时显示文件系统、注册表、进程/线程的活动。

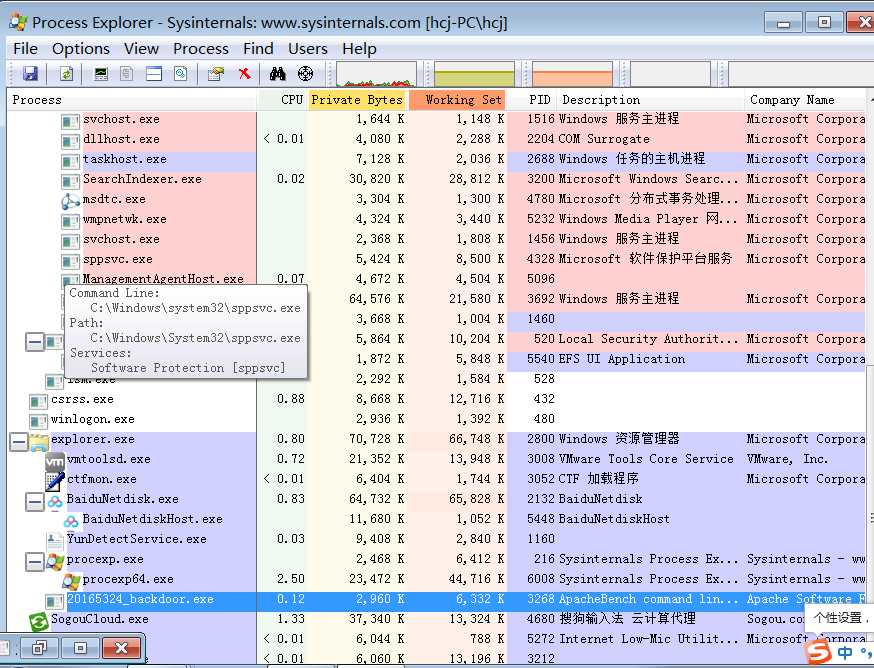

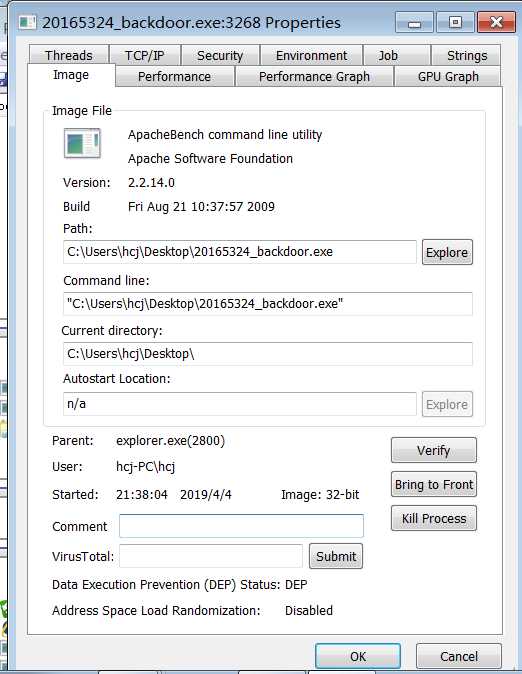

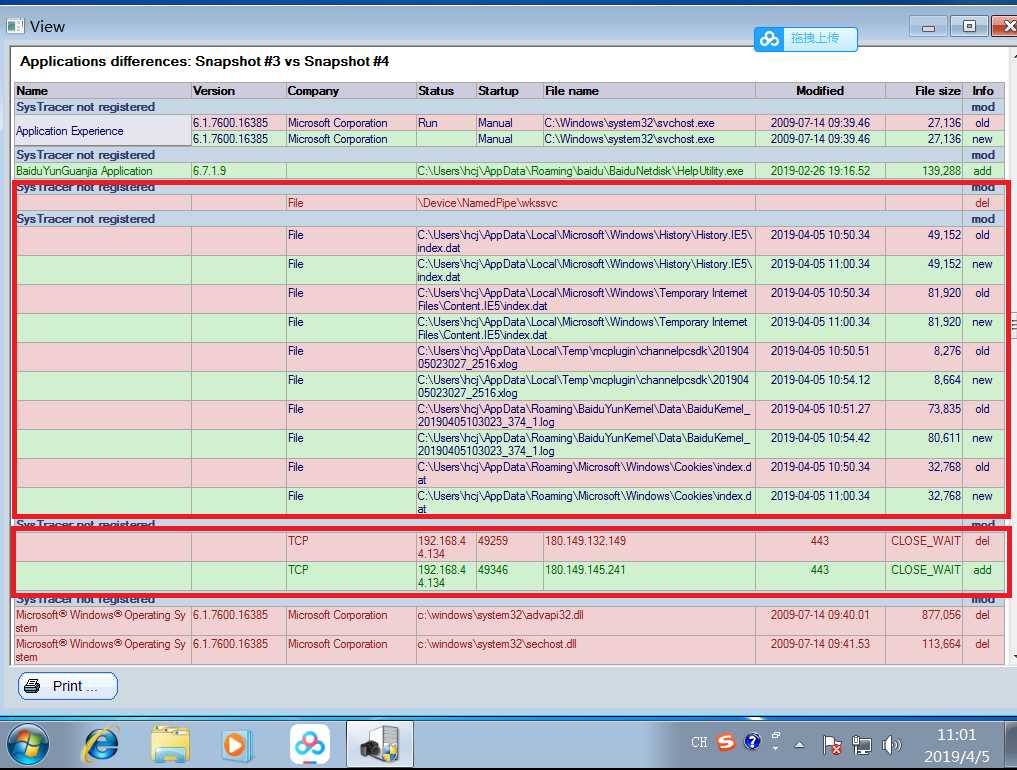

如图打开软件,可以看出其对各个进程的详细记录:

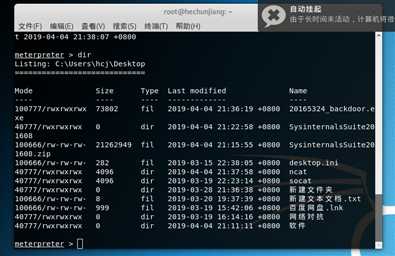

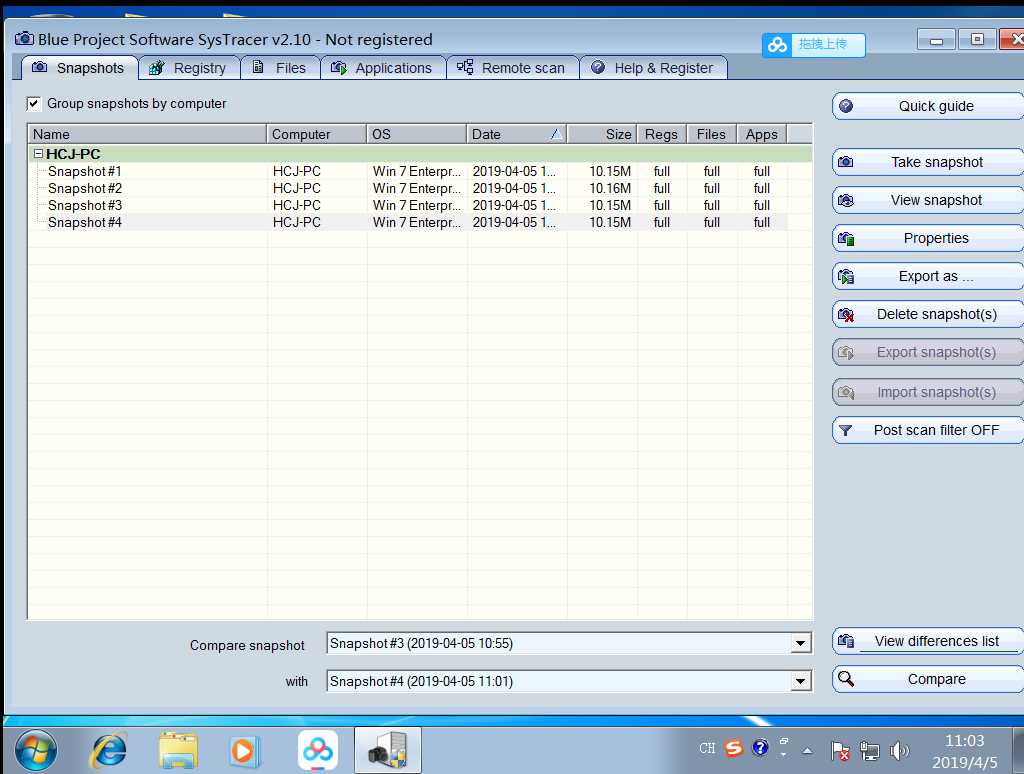

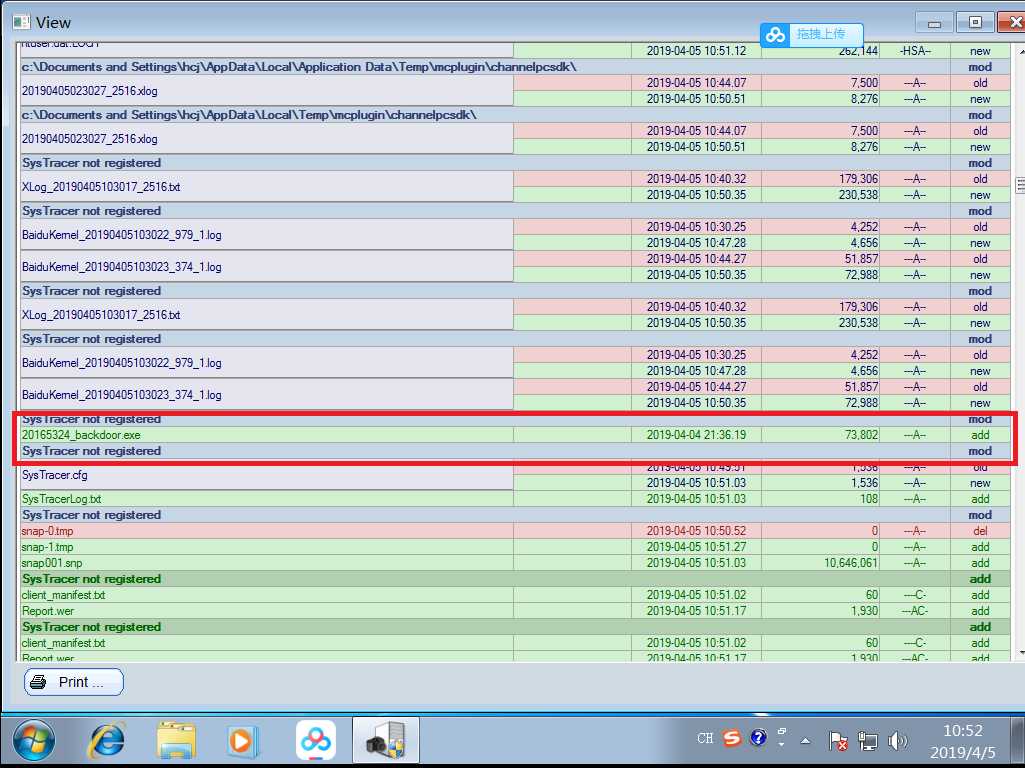

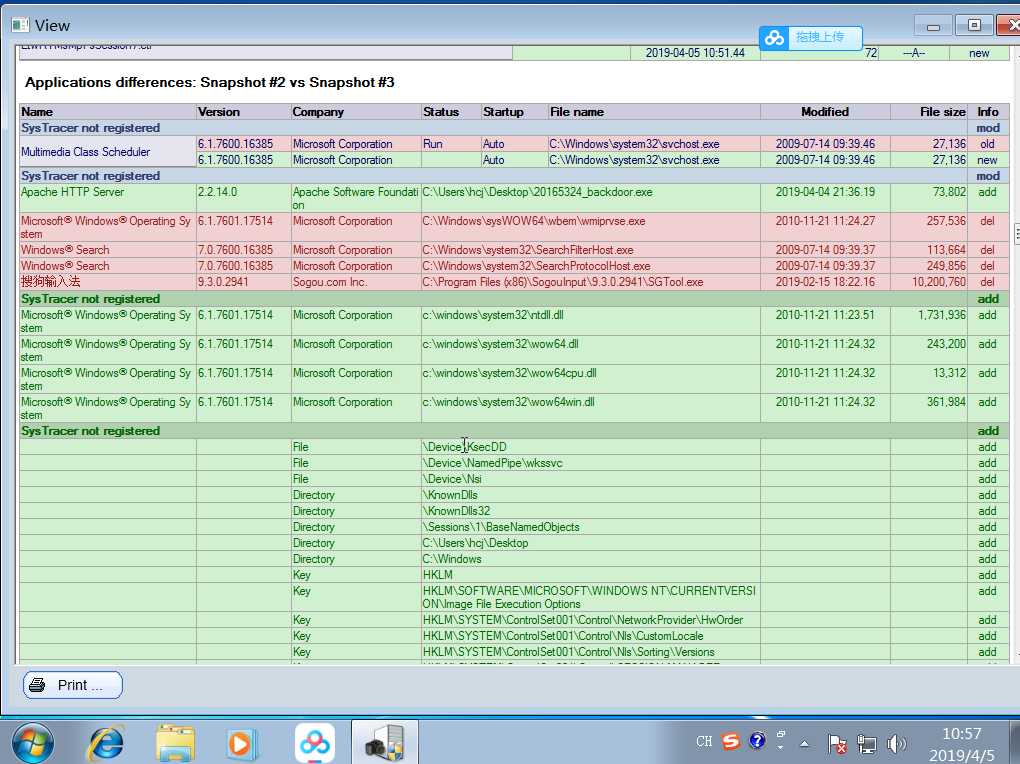

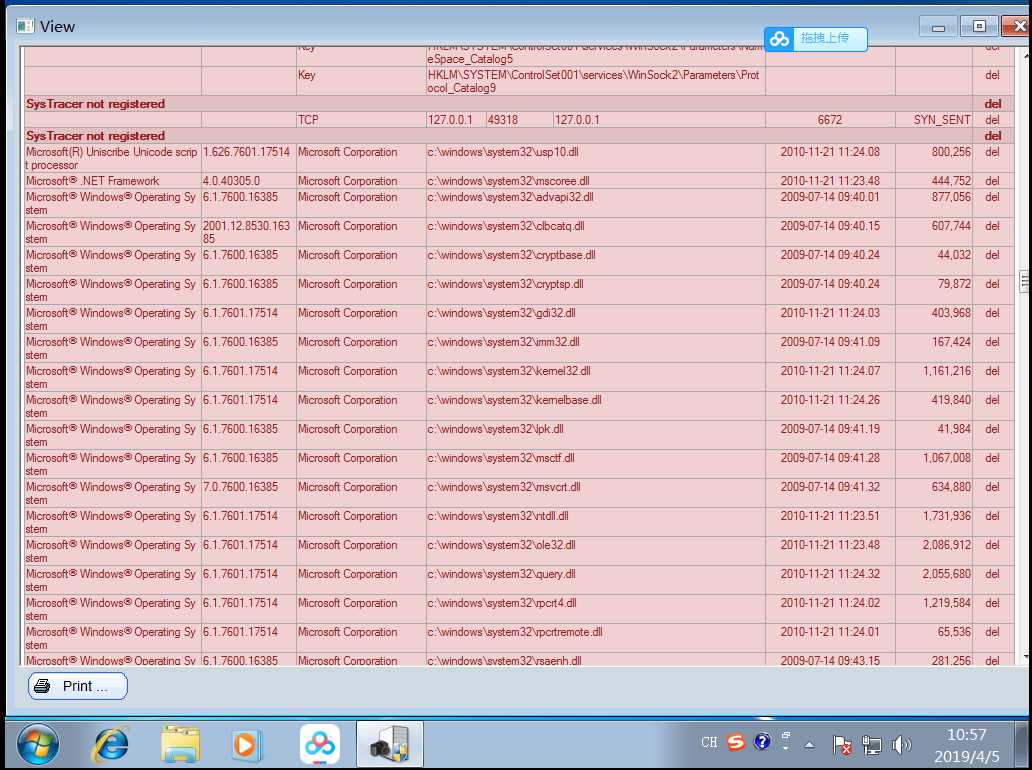

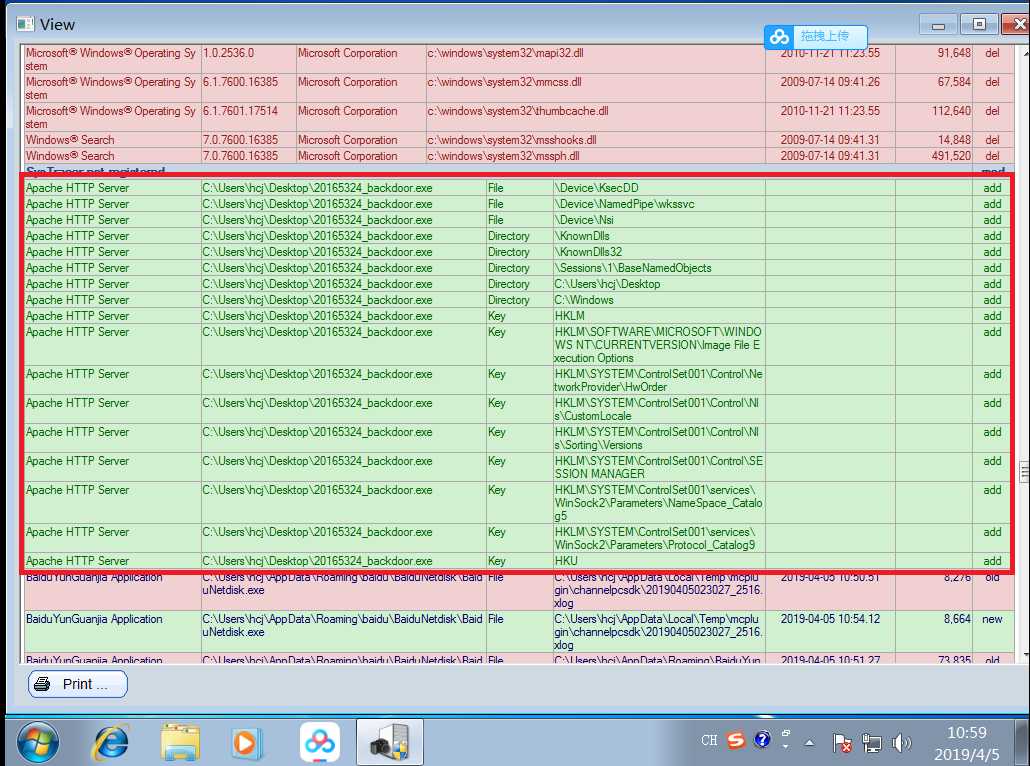

take snapshot,存储快照

dir指令

2018-2019-2 网络对抗技术 20165324 网络对抗技术 Exp4:恶意代码分析

标签:进程 shel uda lte 配置 规范 des rsh 针对

原文地址:https://www.cnblogs.com/20165324hcj/p/10651762.html