标签:guide 安全 vol 来替 ocs interval 压缩文件 调度 完全

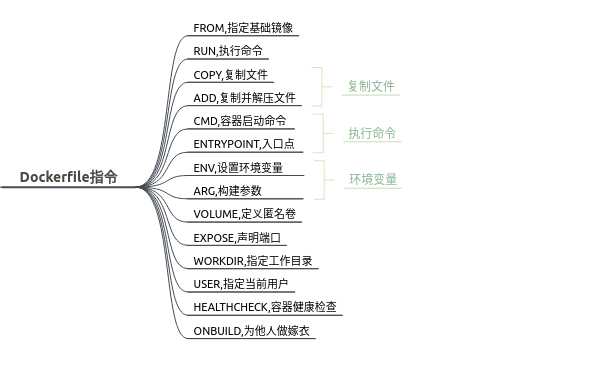

FROM指令用于指定基础镜像。

格式: FROM <基础镜像名称>

所谓定制镜像,那一定是以一个镜像为基础,在其上进行定制。就像我们之前运行了一个nginx镜像的容器,再进行修改一样,基础镜像是必须指定的。而FROM就是指定基础镜像,因此一个Dockerfile中FROM是必备的指令,并且必须是第一条指令。

RUN指令是用来执行命令行命令的。由于命令行的强大能力,RUN指令在定制镜像时是最常用的指令之一。其格式有两种:

RUN <命令>

就像直接在命令行中输入的命令一样。如:RUN echo ‘<h1>Hello, Docker!</h1>‘ > /usr/share/nginx/html/index.html

RUN ["可执行文件", "参数1", "参数2"],这更像是函数调用中的格式。

有些命令适合用shell格式执行,有些命令适合用exec格式执行,灵活选择即可。

COPY命令也有两种格式,一种类似于命令行,一种类似于函数调用。

COPY [--chown=

COPY [--chown=

COPY指令将构建上下文目录中<源路径>的文件/目录复制到新的一层的镜像内的<目标路径>位置。比如:

COPY package.json /usr/src/app/将构建上下文路径中的package.json文件复制到新镜像的/usr/src/app/路径下。

<源路径>可以是多个,甚至可以是通配符,其通配符规则要满足Go的filepath.Match规则,如:

COPY hom* /mydir/

COPY hom?.txt /mydir/<目标路径>可以是容器内的绝对路径,也可以是相对于工作目录的相对路径(工作目录可以用WORKDIR指令来指定)。目标路径不需要事先创建,如果目录不存在会在复制文件前先行创建缺失目录。

在使用该指令的时候还可以加上--chown=<user>:<group>选项来改变文件的所属用户及所属组。

此外,还需要注意一点: 使用COPY指令,源文件的各种元数据都会保留。比如读、写、执行权限、文件变更时间等。这个特性对于镜像定制很有用。特别是构建相关文件都在使用Git进行管理的时候。

ADD指令和COPY的格式和性质基本一致,但是在COPY基础上增加了一些功能。

ADD [--chown=

ADD [--chown=

如果<源路径>为一个tar压缩文件,且压缩格式为gzip,bzip2以及xz的情况下, ADD指令将会自动解压缩这个压缩文件到<目标路径>去。

在使用该指令的时候还可以加上--chown=<user>:<group>选项来改变文件的所属用户及所属组。

在Docker官方的Dockerfile最佳实践文档中要求,尽可能的使用COPY,因为COPY的语义很明确,就是复制文件而已,而ADD则包含了更复杂的功能,其行为也不一定很清晰。最适合使用ADD的场合,就是所提及的需要自动解压缩的场合。

另外需要注意的是,ADD指令会令镜像构建缓存失效,从而可能会令镜像构建变得比较缓慢。

在COPY和ADD指令中选择的时候,可以遵循这样的原则:所有的文件复制均使用COPY指令,仅在需要自动解压缩的场合使用ADD。

CMD用于指定容器启动后需要执行的命令,指令的格式和RUN相似,也是两种格式:

CMD <命令>

CMD ["可执行文件", "参数1", "参数2"...]

之前介绍容器的时候曾经说过,Docker不是虚拟机,容器就是进程。既然是进程,那么在启动容器的时候,需要指定所运行的程序及参数。CMD指令就是用于指定默认的容器主进程的启动命令的。

在运行容器时可以指定新的命令来替代镜像设置中的这个默认命令,比如:ubuntu镜像默认的CMD是/bin/bash,如果我们直接docker run -it ubuntu的话,会直接进入bash 。我们也可以在运行时指定运行别的命令,如docker run -it ubuntu cat /etc/os-release。这就是用cat /etc/os-release命令替换了默认的/bin/bash 命令了,输出了系统版本信息。

在指令格式上,一般推荐使用exec格式,这类格式在解析时会被解析为JSON数组,因此一定要使用双引号,而不要使用单引号。

如果使用shell格式的话,实际的命令会被包装为sh -c的参数的形式进行执行。比如:CMD echo $HOME在实际执行中,会将其变更为:CMD ["sh", "-c", "echo $HOME"]。这就是为什么我们可以使用环境变量的原因,因为这些环境变量会被shell进行解析处理。

容器中应用前后台执行的概念

提到CMD就不得不提容器中应用在前台执行和后台执行的问题,这是初学者常出现的一个混淆。

Docker不是虚拟机,容器中的应用都应该以前台执行,而不是像虚拟机/物理机里面那样,用upstart/systemd去启动后台服务,容器内没有后台服务的概念。一些初学者将CMD写为:CMD service nginx start

然后发现容器执行后就立即退出了。甚至在容器内去使用systemctl命令结果却发现根本执行不了。这就是因为没有搞明白前台、后台的概念,没有区分容器和虚拟机的差异,依旧在以传统虚拟机的角度去理解容器。对于容器而言,其启动程序就是容器应用进程,容器就是为了主进程而存在的,主进程退出,容器就失去了存在的意义,从而退出,其它辅助进程不是它需要关心的东西。而使用service nginx start命令,则是希望upstart来以后台守护进程形式启动nginx服务。而刚才说了CMD service nginx start会被理解为CMD ["sh", "-c", "service nginx start"],因此主进程实际上是sh 。那么当service nginx start命令结束后, sh也就结束了, sh作为主进程退出了,自然就会令容器退出。正确的做法是直接执行nginx可执行文件,并且要求以前台形式运行,比如:CMD ["nginx", "-g", "daemon off;"]。

ENTRYPOINT的格式和RUN指令格式一样,分为exec格式和shell格式。

ENTRYPOINT 命令

ENTRYPOINT ["可执行文件", "参数1", "参数2"...]

ENTRYPOINT的目的和CMD一样,都是指定容器启动时执行的程序及参数。ENTRYPOINT在运行时也可以替代,不过比CMD要略显繁琐,需要通过docker run的参数“--entrypoint”来指定。当指定了ENTRYPOINT后,CMD的含义就发生了改变,不再是直接地运行其命令,而是将CMD的内容作为参数传给ENTRYPOINT指令,换句话说实际执行时,将变为:<ENTRYPOINT> "<CMD指定的命令>"。

那么有了CMD后,为什么还要有ENTRYPOINT呢?这种<ENTRYPOINT> "<CMD>"有什么好处么?让我们来看几个场景。

场景一:让镜像变成像命令一样使用

本质上讲,就是在启动容器时,可以给容器启动后执行的命令指定参数。

举个例子:通常使用CMD命令指定容器启动后执行的命令,如:CMD ["curl", "-s", "https://ip.cn"],该命令用于获取当前公网IP地址,如果希望显示HTTP头信息,实际上只需要为curl命令添加“-i”参数即可,但是却不能在容器启动时直接指定-i参数,如下方式将会报错:docker run imagename -i;但是,如果使用ENTRYPOINT指定容器启动时执行的命令,则可以直接在启动容器时指定参数,即:ENTRYPOINT ["curl", "-s", "https://ip.cn"],运行容器:docker run imagename -i可以显示HTTP头信息。

场景二:应用运行前的准备工作

启动容器就是启动主进程,但有些时候启动主进程前需要一些准备工作。

比如mysql类的数据库,可能需要一些数据库配置、初始化的工作,这些工作要在最终的mysql服务器运行之前解决。

此外,可能希望避免使用root用户去启动服务,从而提高安全性,而在启动服务前还需要以root身份执行一些必要的准备工作,最后切换到服务用户身份启动服务。或者除了服务外,其它命令依旧可以使用root身份执行,方便调试等。

这些准备工作是和容器CMD无关的,无论CMD做什么,都需要事先进行一个预处理的工作。这种情况下,可以写一个脚本,然后放入ENTRYPOINT中去执行,而这个脚本会将接到的参数(也就是CMD的内容)作为命令在脚本最后执行。

比如官方镜像redis中就是这么做的:

FROM alpine:3.4

...

RUN addgroup -S redis && adduser -S -G redis redis

...

ENTRYPOINT ["docker-entrypoint.sh"]

EXPOSE 6379

CMD [ "redis-server" ]可以看到其中为了redis服务创建了redis用户,并在最后指定了ENTRYPOINT的执行命令为docker-entrypoint.sh脚本。

#!/bin/sh

...

# allow the container to be started with `--user`

if [ "$1" = 'redis-server' -a "$(id -u)" = '0' ]; then

chown -R redis .

exec su-exec redis "$0" "$@"

fi

exec "$@"该脚本的内容就是根据CMD的内容来判断,如果是redis-server的话,则切换到redis用户身份启动服务器,否则依旧使用root身份执行。比如:

$ docker run -it redis id

uid=0(root) gid=0(root) groups=0(root)在这里使用id命令替代了CMD默认指定内容“redis-server”,故以root用户无法启动redis服务。

而如果不明确指定容器启动时执行的命令(此时CMD的内容为默认值“redis-server”),或者明确指定CMD内容为“redis-server”,则可以正常启动redis服务(使用redis用户身份启动)。

# 使用如下2种方式都可以正常启动redis服务

## 方式1:启动redis服务时不明确指定CMD内容,使用默认值“redis-server”

$ docker run -it redis

## 方式2:启动redis服务时明确指定CMD内容为“redis-server”

$ docker run -it redis redis-server格式有两种:

ENV <key> <value>ENV <key1>=<value1> <key2>=<value2>...这个指令很简单,就是设置环境变量而已,无论是后面的其它指令(如:RUN),还是运行时的应用,都可以直接使用这里定义的环境变量。

ENV VERSION=1.0 DEBUG=on NAME="Happy Feet"这个例子中演示了对含有空格的值用双引号括起来的办法,这和Shell下的行为是一致的。

定义了环境变量,那么在后续的指令中,就可以使用这个环境变量。引用环境变量时使用符号$,如:$VERSION。

格式: ARG <参数名>[=<默认值>]

ARG构建参数和ENV的效果一样,都是设置环境变量。所不同的是,ARG所设置的是构建环境的环境变量,在将来容器运行时是不会存在这些环境变量的。但是不要因此就使用ARG保存密码之类的信息,因为docker history还是可以看到所有值的。

Dockerfile中的ARG指令是定义参数名称,以及定义其默认值。该默认值可以在构建命令docker build中用--build-arg <参数名>=<值>来覆盖。

格式:

VOLUME ["<路径1>", "<路径2>"...]VOLUME <路径>之前我们说过,容器运行时应该尽量保持容器存储层不发生写操作,对于数据库类需要保存动态数据的应用,其数据库文件应该保存于卷(volume)中。为了防止运行时用户忘记将动态文件所保存目录挂载为卷,在Dockerfile中,我们可以事先指定某些目录挂载为匿名卷,这样在运行时如果用户不指定挂载,其应用也可以正常运行,不会向容器存储层写入大量数据,如:

VOLUME /data这里的/data目录就会在运行时自动挂载为匿名卷,任何向/data中写入的信息都不会记录进容器存储层,从而保证了容器存储层的无状态化。当然,运行时可以覆盖这个挂载设置。比如:

docker run -d -v mydata:/data xxxx

在这行命令中,就使用了mydata这个命名卷挂载到了/data这个位置,替代了Dockerfile中定义的匿名卷的挂载配置。

格式为:

EXPOSE <端口1> [<端口2>...]

EXPOSE指令是声明运行时容器提供服务的端口,这只是一个声明,在运行时并不会因为这个声明应用就会开启这个端口的服务。在Dockerfile中写入这样的声明有两个好处,一个是帮助镜像使用者理解这个镜像服务的守护端口,以方便配置映射;另一个用处则是在运行时使用随机端口映射时(即: docker run -P),会自动随机映射EXPOSE的端口。

要将EXPOSE和在运行时使用-p <宿主端口>:<容器端口>区分开来。-p是映射宿主机端口和容器端口,换句话说,就是将容器的对应端口服务公开给外界访问;而EXPOSE仅仅是声明容器打算使用什么端口而已,并不会自动在宿主进行端口映射。

格式:

WORKDIR <工作目录路径>

使用WORKDIR指令可以来指定工作目录(或者称为当前目录),以后各层的当前目录就被改为指定的目录,如该目录不存在, WORKDIR会帮你建立目录。之前提到一些初学者常犯的错误是把Dockerfile等同于Shell脚本来书写,这种错误的理解还可能会导致出现下面这样的错误:

RUN cd /app

RUN echo "hello" > world.txt如果将这个Dockerfile进行构建镜像运行后,会发现找不到/app/world.txt文件,或者其内容不是hello。原因其实很简单,在Shell中,连续两行是同一个进程执行环境,因此前一个命令修改的内存状态,会直接影响后一个命令;而在Dockerfile中,这两行RUN命令的执行环境根本不同,是两个完全不同的容器。这就是对Dockerfile构建分层存储的概念不了解所导致的错误。

之前说过每一个RUN都是启动一个容器、执行命令、然后提交存储层文件变更。第一层RUN cd /app的执行仅仅是当前进程的工作目录变更,一个内存上的变化而已,其结果不会造成任何文件变更。而到第二层的时候,启动的是一个全新的容器,跟第一层的容器完全没关系,自然不可能继承前一层构建过程中的内存变化。

因此如果需要改变以后各层的工作目录的位置,那么应该使用WORKDIR指令。

格式:

USER <用户名>

USER指令和WORKDIR相似,都是改变环境状态并影响以后的层。WORKDIR是改变工作目录,USER则是改变之后层的执行RUN, CMD以及ENTRYPOINT这类命令的身份。当然,和WORKDIR一样,USER只是帮助你切换到指定用户而已,这个用户必须是事先建立好的,否则无法切换。

RUN groupadd -r redis && useradd -r -g redis redis

USER redis

RUN [ "redis-server" ]如果以root执行的脚本,在执行期间希望改变身份,比如希望以某个已经建立好的用户来运行某个服务进程,不要使用su或者sudo,这些都需要比较麻烦的配置,而且在TTY缺失的环境下经常出错。建议使用gosu 。

# 建立 redis 用户,并使用 gosu 换另一个用户执行命令

RUN groupadd -r redis && useradd -r -g redis redis

# 下载 gosu

RUN wget -O /usr/local/bin/gosu "https://github.com/tianon/gosu/releases/download/1.7/gosu-amd64" && chmod +x /usr/local/bin/gosu && gosu nobody true

# 设置 CMD,并以另外的用户执行

CMD [ "exec", "gosu", "redis", "redis-server" ]格式:

HEALTHCHECK [选项] CMD <命令>:设置检查容器健康状况的命令HEALTHCHECK NONE:如果基础镜像有健康检查指令,使用这行可以屏蔽掉其健康检查指令HEALTHCHECK指令是告诉Docker应该如何进行判断容器的状态是否正常,这是Docker1.12引入的新指令。

在没有HEALTHCHECK指令前,Docker引擎只可以通过容器内主进程是否退出来判断容器是否状态异常。很多情况下这没问题,但是如果程序进入死锁状态,或者死循环状态,应用进程并不退出,但是该容器已经无法提供服务了。在1.12以前,Docker不会检测到容器的这种状态,从而不会重新调度,导致可能会有部分容器已经无法提供服务了却还在接受用户请求。

自1.12之后,Docker提供了HEALTHCHECK指令,通过该指令指定一行命令,用这行命令来判断容器主进程的服务状态是否还正常,从而比较真实的反应容器实际状态。当在一个镜像指定了HEALTHCHECK指令后,用其启动容器,初始状态会为starting ,在HEALTHCHECK指令检查成功后变为healthy,如果连续一定次数失败,则会变为unhealthy 。

HEALTHCHECK支持下列选项:

--interval=<间隔> :两次健康检查的间隔,默认为30秒;

--timeout=<时长> :健康检查命令运行超时时间,如果超过这个时间,本次健康检查就被视为失败,默认30秒;

--retries=<次数> :当连续失败指定次数后,则将容器状态视为unhealthy,默认3次。

和CMD, ENTRYPOINT一样,HEALTHCHECK只可以出现一次,如果写了多个,只有最后一个生效。

在HEALTHCHECK [选项] CMD后面的命令,格式和ENTRYPOINT一样,分为shell格式和exec格式。命令的返回值决定了该次健康检查的成功与否,0 :成功; 1 :失败; 2 :保留,不要使用这个值。

格式:

ONBUILD <其它指令>

ONBUILD是一个特殊的指令,它后面跟的是其它指令,比如RUN,COPY等,而这些指令在当前镜像构建时并不会被执行。只有当以当前镜像为基础镜像,去构建下一级镜像的时候才会被执行。

Dockerfile中的其它指令都是为了定制当前镜像而准备的,唯有ONBUILD是为了帮助别人定制自己而准备的。

ONBUILD指令常用于构建基础镜像的Dockerfile中。

【参考】

https://docs.docker.com/engine/reference/builder/ Dockerfie官方文档

https://docs.docker.com/engine/userguide/engimage/dockerfile_best-practices/ Dockerfile最佳实践文档

https://github.com/docker-library/docs Docker官方镜像Dockerfile

标签:guide 安全 vol 来替 ocs interval 压缩文件 调度 完全

原文地址:https://www.cnblogs.com/nuccch/p/10828666.html