标签:动态nat global 服务 mamicode 应用 通过 技术 公网 情况

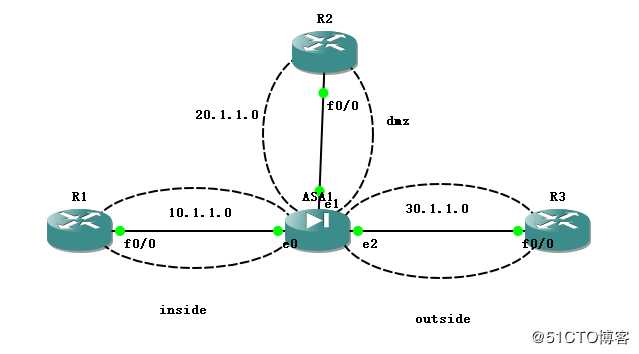

在ASA防火墙配置NAT分为4种类型:动态NAT、动态PAT、静态NAT、静态PAT。

ASA(config)# nat (inside) 1 10.1.1.0 255.255.255.0

#声明内部地址,nat-id为1

ASA(config)# global (outside) 1 30.1.1.100-30.1.1.200

#声明全局地址,nat-id与内部nat-id相对应

测试一下,查看ASA地址转换表

ASA(config)# show xlate detail

#查看ASA地址转换表

1 in use, 1 most used

Flags: D - DNS, d - dump, I - identity, i - dynamic, n - no random,

r - portmap, s - static

NAT from inside:10.1.1.2 to outside:30.1.1.100 flags i

#把内部全局地址10.1.1.2转换为30.1.1.100

i表示动态NAT动态PAT转换配置方法(第一种)

ASA(config)# nat (inside) 1 10.1.1.0 255.255.255.0

#声明内部地址,nat-id为1

ASA(config)# global (outside) 1 30.1.1.254

#声明全局地址为30.1.1.254 ,nat-id与内部nat-id相对应

测试一下,查看ASA地址转换表

ASA(config)# show xlate detail

#查看ASA地址转换表

1 in use, 1 most used

Flags: D - DNS, d - dump, I - identity, i - dynamic, n - no random,

r - portmap, s - static

TCP PAT from inside:10.1.1.2/11001 to outside:30.1.1.254/1024 flags ri

#把内部全局地址10.1.1.2转换为30.1.1.100

ri 表示动态端口映射第二种方法:

ASA(config)# nat (inside) 1 10.1.1.0 255.255.255.0

#声明内部地址,nat-id为1

ASA(config)# global (outside) 1 interface

INFO: outside interface address added to PAT pool

#声明内部地址全部转换为outside区域接口地址

测试一下,查看ASA地址转换表

ASA(config)# show xlate detail

#查看ASA地址转换表

1 in use, 1 most used

Flags: D - DNS, d - dump, I - identity, i - dynamic, n - no random,

r - portmap, s - static

TCP PAT from inside:10.1.1.2/11003 to outside:30.1.1.1/1024 flags ri

#转换为outside接口的地址一般情况第二种比较实用

静态NAT转换配置方法

ASA(config)# static (dmz,outside) 100.1.1.1 20.1.1.2

#第一个IP地址是公网IP地址,第二地址是dmz区域服务器的真实IP地址

ASA(config)# access-list 100 permit ip host 30.1.1.2 host 100.1.1.1

ASA(config)# access-group 100 in int outside

#设置ACL允许outside区域访问dmz区域,但是访问的映射后的地址

测试一下,查看ASA地址转换表

ASA(config)# show xlate detail

#查看ASA地址转换表

1 in use, 1 most used

Flags: D - DNS, d - dump, I - identity, i - dynamic, n - no random,

r - portmap, s - static

NAT from dmz:20.1.1.2 to outside:100.1.1.1 flags s

#表示dmz区域的20.1.1.2 映射成公网地址100.1.1.1访问

s 静态、永久的地址转换一般这种方法经常使用,用于发布内部服务器

可以使用clear xlate清除NAT转换条目(但是,静态条目不会被删除)

可以使用clear configure static 删除静态的相关配置

静态PAT转换配置方法

ASA(config)# static (dmz,outside) tcp 100.1.1.1 http 20.1.1.2 http

ASA(config)# static (dmz,outside) tcp 100.1.1.1 smtp 20.1.1.3 smtp

#将内部服务器地址映射到同一个公网地址不同端口号

ASA(config)# access-list 100 permit ip host 30.1.1.2 host 100.1.1.1

ASA(config)# access-group 100 in int outside

#设置ACL允许outside区域访问dmz区域,但是访问的映射后的地址

测试一下,查看ASA地址转换表

ASA(config)# show xlate detail

#查看ASA地址转换表

2 in use, 2 most used

Flags: D - DNS, d - dump, I - identity, i - dynamic, n - no random,

r - portmap, s - static

TCP PAT from dmz:20.1.1.2/80 to outside:100.1.1.1/80 flags sr

TCP PAT from dmz:20.1.1.3/25 to outside:100.1.1.1/25 flags sr

#将内部的服务器映射到公网同一个IP,不同端口号

sr 表示静态PATNAT豁免配置方法

ASA(config)# nat-control

#表示通过ASA防火墙的数据包都必须使用NAT地址转换技术

ASA(config)# access-list 102 permit ip 10.1.1.0 255.255.255.0 30.1.1.0 255.255.255.0

ASA(config)# nat (inside) 0 access-list 102

#inside接口应用ACL,注意nat-id为0 表示使用NAT豁免,优先级最高

就是ACL中的地址经过ASA防火墙时,不需要进行地址转换大概就这么多,愿我们共同学习,共同进步!

标签:动态nat global 服务 mamicode 应用 通过 技术 公网 情况

原文地址:https://blog.51cto.com/14157628/2401762