标签:src log his 代码 deny 匹配 server back 模拟

如何在思科的3700系列交换机上配置ACL阻止勒索病毒的传播?

勒索病毒主要是微软的锅,通过TCP/UDP的135、137、138、139、445端口攻陷用户的计算机加密用户的文件达到勒索比特币的目的,在企业内部特别是个人计算机居多的情况下更容易中招,为防止病毒大范围传播造成严重损失,可以通过在核心交换机上部署ACL实现控制这几个端口的访问达到防止的目的

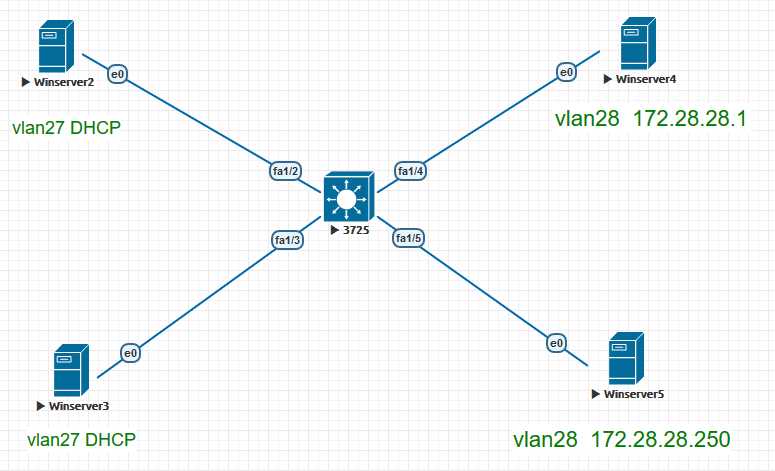

试验场景:局域网内部两个网段172.28.27.0/24和172.28.28.0/24,其中27.0是office,28.0是server。现在需求为27.0段只能访问172.28.28.250的445、135、137、138、139,不能访问其他任何机器的上述端口

试验拓扑:

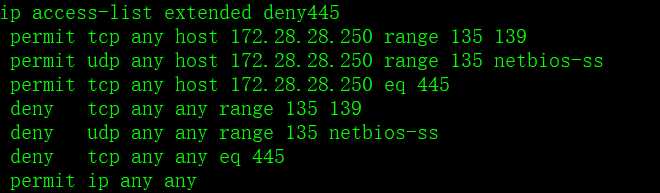

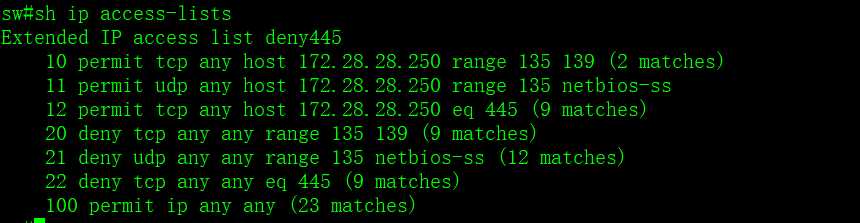

配置:

sw(config)#ip access-list extended deny445

sw(config-ext-nacl)#10 permit tcp any host 172.28.28.250 range 135 139

sw(config-ext-nacl)#11 permit udp any host 172.28.28.250 range 135 139

sw(config-ext-nacl)#12 permit tcp any host 172.28.28.250 eq 445

sw(config-ext-nacl)#20 deny tcp any any range 135 139

sw(config-ext-nacl)#21 deny udp any any range 135 139

sw(config-ext-nacl)#22 deny tcp any any eq 445

sw(config-ext-nacl)#100 permit ip any any

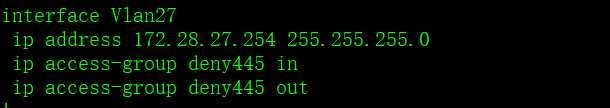

sw(config)#int vlan 27

sw(config-if)#ip access-group deny445 in

sw(config-if)#ip access-group deny445 out

测试

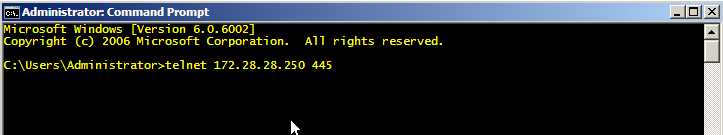

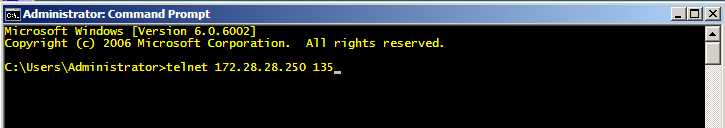

注:由于模拟器的bug 在cmd命令里面不能telnet 445端口,但是在运行中还能访问共享!!!所以这里以telnet端口为例

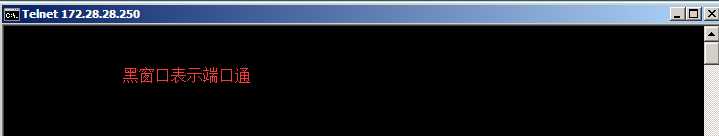

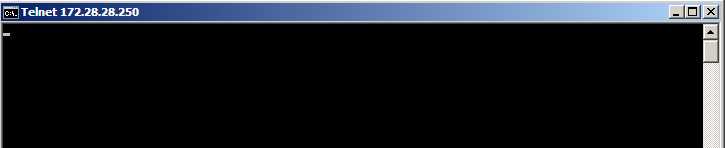

1、先测试能否访问172.28.28.250的各端口

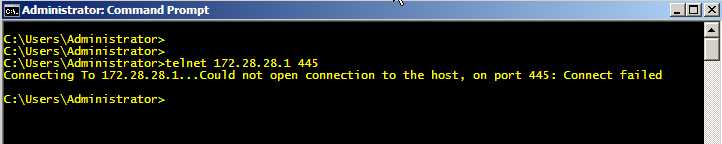

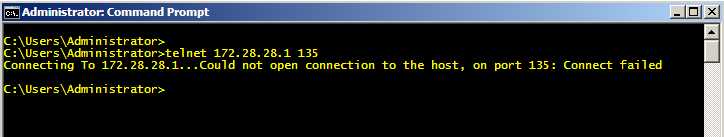

2、测试到172.28.28.1的445和135是否通

可以看到访问172.28.28.1的445 135端口已经被阻止了,可以通过ACL的匹配计数来验证

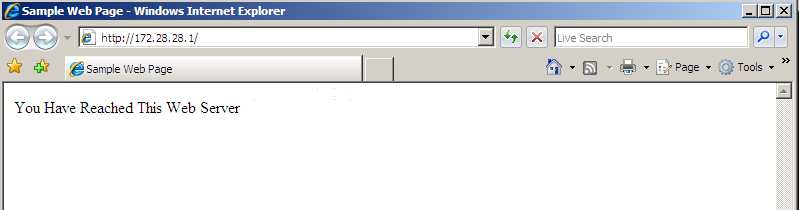

问题:虽然实现了对445等端口的访问限制,但是如果172.28.28.1是web服务器那么上述的ACL是否会对其产生影响?

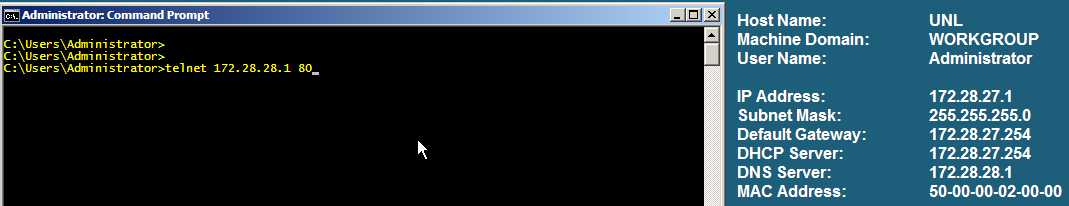

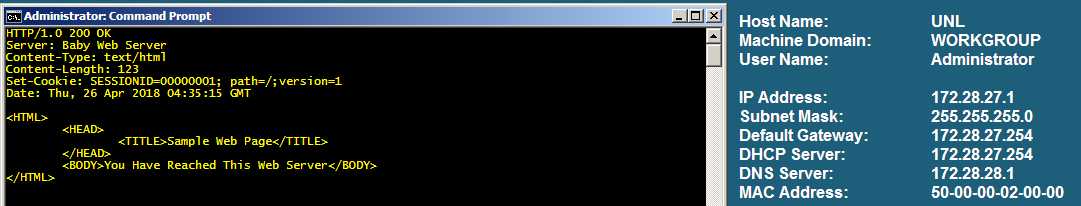

验证:在28.1上面启用web服务后在27网段测试能否访问

telnet测试

上述测试表明该ACL并未影响到此台SERVER的其他服务

标签:src log his 代码 deny 匹配 server back 模拟

原文地址:https://www.cnblogs.com/surplus/p/11144905.html