标签:pass 过多 成功 密文 系统 开始 mnt cifs tps

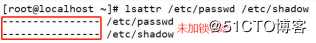

今天和大家一起来探讨系统安全应用的演练,精彩的部分现在开始:1.首先在linux远程控制xshell上查看passwd、shadow文件状态,及为未加锁状态

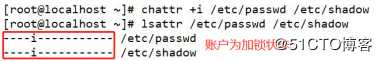

2.第二,输入加锁命令,再次查看,显示已加锁状态

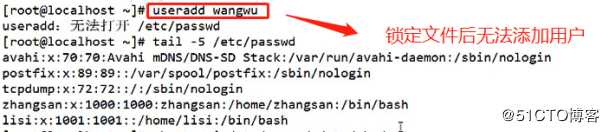

3.此时我们重新输入命令建立一个用户wangwu,打开passwd中,没有wangwu的账号信息。

TIP:即加锁状态下无法添加、删除用户,也无法更改登陆密码等账号信息。

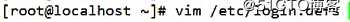

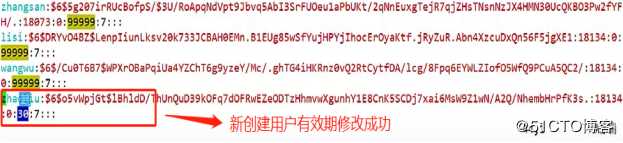

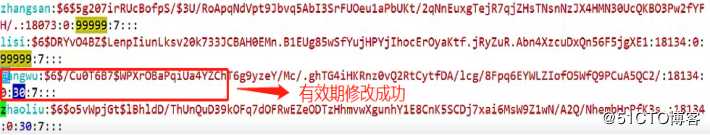

1.在远程终端上修改密码有效期,进入配置文件。

2.将密码最长有效期改为30天。

3.随即,我们新创建用户zhaoliu,打开passwd,即有效期为30。

证明:此方法仅能修改之后新创建的用户有效期

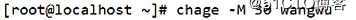

4.我们来更改之前创建老用户的密码有效期,输入命令

5.打开passwd,即之前创建的老用户密码有效期被更改为30天

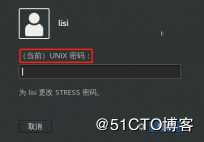

6.现强制要求用户下一次登陆时必须修改密码,输入命令chage -d 0 wangwu

随即注销用户,进入登录画面

7.在我们进行多种密码更改后方能进入,经本博主亲自尝试,密码更改必须为八位不连续的字母、数字(密码复杂性要求高),更改登陆密码尽量用passwd,方便快捷

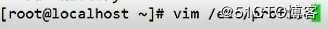

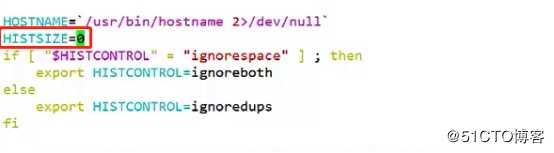

1.进入配置文件profile中更改历史命令记录数的属性

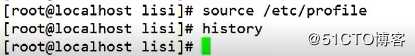

2.将历史记录数改为20,即现在最多一次性记录20条命令

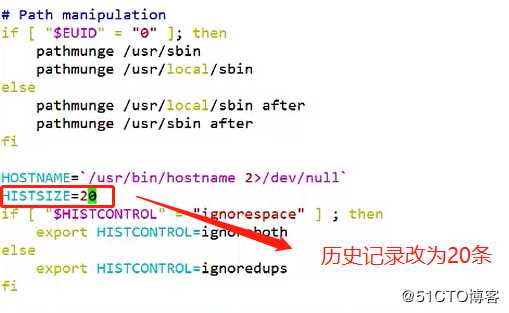

3.更改过后,一定要重新加载profile文件,不然更改无法立即生效。我们来查看命令历史,最多只有20条历史命令

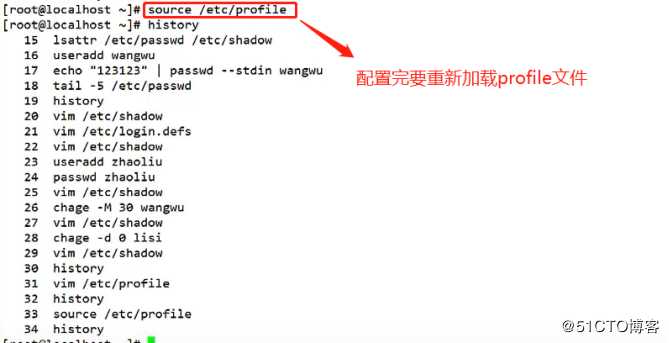

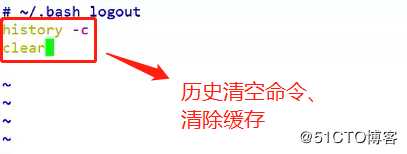

4.话说回来,也有在注销时系统自动删除历史命令记录,带大家来学一下高级别方法。第一,我们先确定自动删除历史命令记录的对象,假设为lisi,进入lisi家目录当中,找到.bash_logout文件,进入编辑

5.在第二行输入清除所有历史记录的命令,再添加一个清除缓存的命令,保存后退出

6.当然了,在第一种更改profile文件中也可实现系统不记录任何命令,只要将记录历史命令数改为0即可。

7.查看一下历史,历史为空。

8.现在来设置闲置超时时间,也就是说系统在经过多长时间不操作就会自动注销,做个实验,设置15秒限制时间,还是进入profile文件中,将数字改为15

9.改完后依旧不要忘记重新加载文件

10.经过连续15秒对系统不进行任何操作后,系统会自动注销

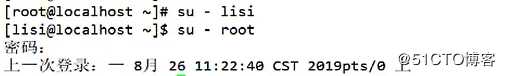

1.平常情况下,普通用户只要一旦知晓管理员登陆密码,就能切换管理员登陆。这种现象是极其不安全的

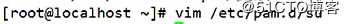

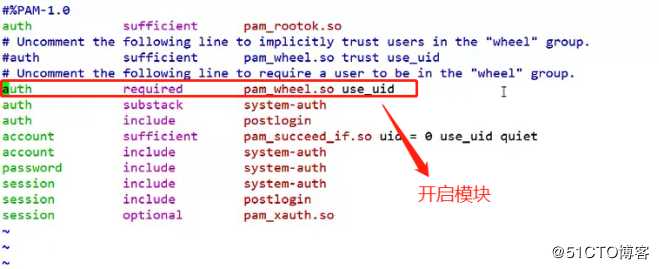

2.启用PAM认证,进入pam.d/su文件下

3.将pam_wheel.so一行第一个符号“#”删除,保存退出

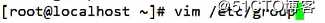

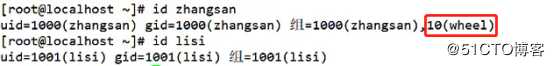

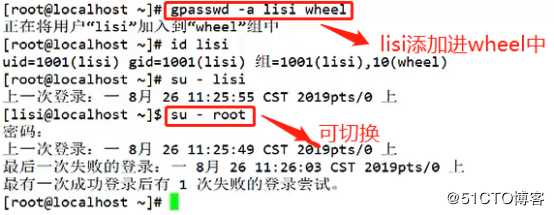

4.我们再来查看wheel组当中的成员,此时只有zhangsan一人,也就是说只有zhangsan一人可切换为root登陆

5.再创建新用户lisi,lisi不在wheel组中

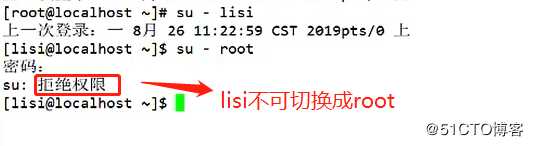

6.再次用lisi切换成root登陆,即便密码对了也被拒绝访问

7.我们来把lisi添加进wheel组内,再次切换成root登陆,正如俗话说的好,苦心人天不负,经历了种种,lisi终于切换成了root

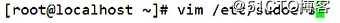

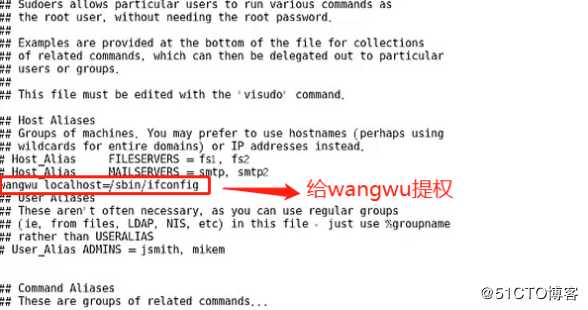

1.打开提权配置文件,两种命令打开方式(一种有颜色、一种无颜色visudo)

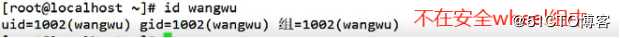

2.新建用户wangwu,不在wheel组内,我来给它提权

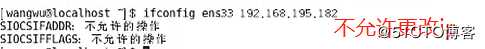

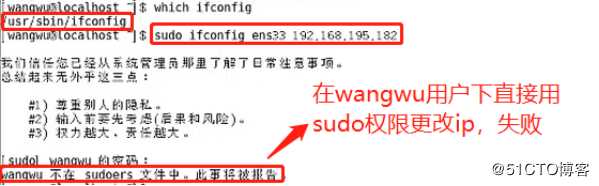

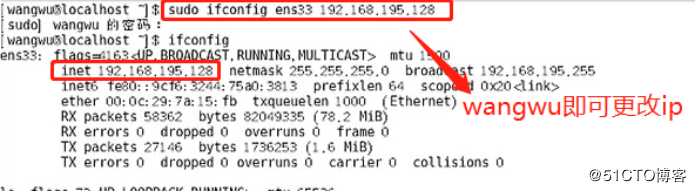

3.在wangwu用户下,无法更改ip,没有这个权限

4.然后直接用sudo提权命令更改ip,始终不能更改ip

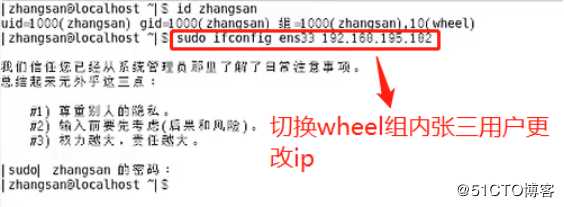

5.切换到在wheel组中的zhangsan,输入更改ip命令,查看ip修改成功

6.进入visudo,给wangwu提权,让它有权限更改ip地址

7.进入编辑页面后,输入wangwu localhost=/sbin/ifconfig,给wangwu提权,保存退出

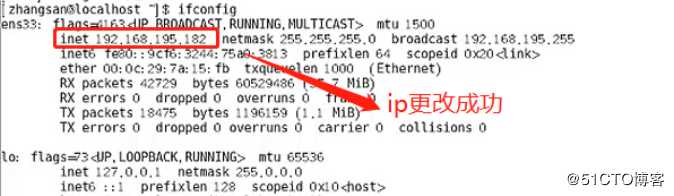

8.切换wangwu用户,输入更改ip命令,更改成功

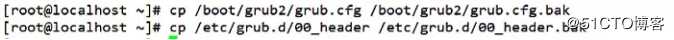

1.备份两个文件,防止管理gurb出现问题。

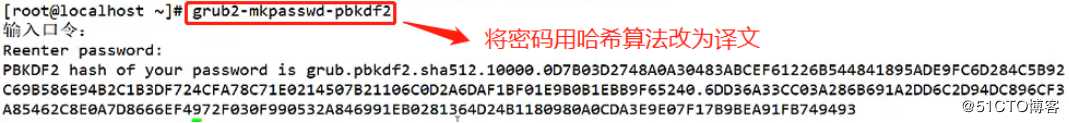

2.输入生成密钥命令,在输入数字口令,系统会自动用哈希算法将数字口令生成一段译文,之后复制译文

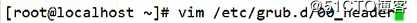

3.输入头文件命令

4.输入

cat << EOF

Set superusers=“root”

Passwd_pbkdf2 root(后面跟数字口令的密钥译文)保存退出

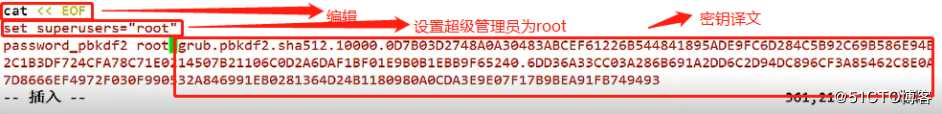

5.重新配置grub菜单

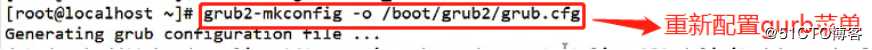

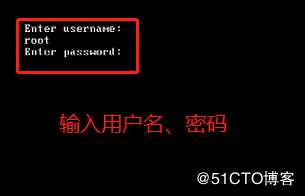

6.配置成功后重启,进grub菜单,输入用户名和密码回车即可进入

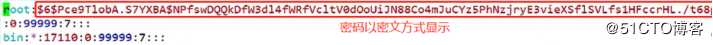

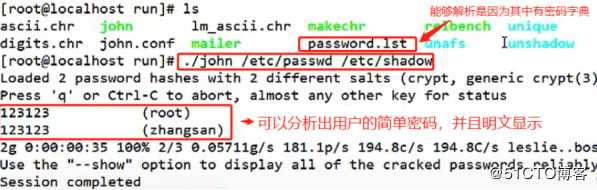

1.输入:vim /etc/shadow目录下,用户的密码都是以密文显示,我们无法知道其真实内容

2.我们可以用密码检测,来检测一下这些账户的弱口令(前提,账户的密码是简单的组合,容易破解的)

首先需要有john-1.8.0.tar.gz的工具包,在此为大家奉上工具包的压缩文件链接,大家可以直接点击下载,方便后续操作

链接:https://pan.baidu.com/s/1v-pwfafUHPsDdMmTHzCxYQ

提取码:s35y

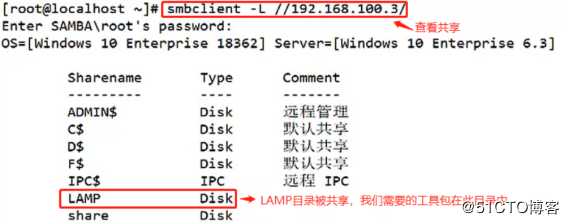

输入:smbclient -L //192.168.100.3/(查看共享)

此时我们放置john工具包的LAMP目录被共享出来

接下来我们需要进行挂载

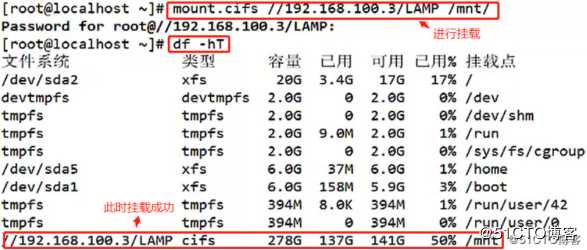

输入:mount.cifs //192.168.100.3/LAMP /mnt/(进行挂载)

输入:df -hT(查看挂载此时LAMP目录挂载到mnt目录下成功)

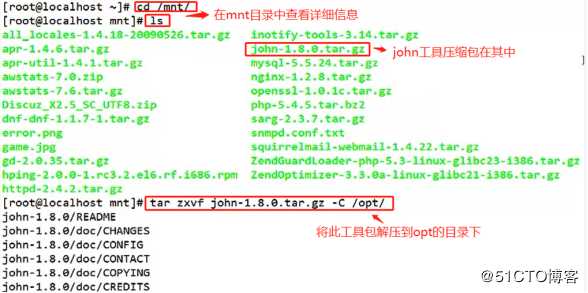

输入:cd /mnt/(进入mnt目录可以看到john的压缩工具包在此目录中)

输入:tar zxvf john-1.8.0.tar.gz -C /opt/(将工具压做包解压缩到opt目录下)

此时在opt目录中可以看到john文件,

输入:cd /opt/

输入:ls(查看详细信息)

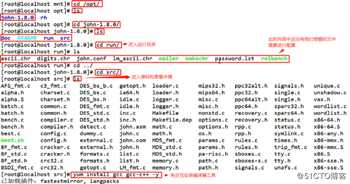

输入:cd john-1.8.0/(进入john文件)

输入:ls(查看详细信息,run运行文件,src源码包)

输入:cd run/(进入运行文件)

输入:ls(查看详细信息,此时其中还没有生成我们可以执行的工具,运行的脚本需要我们进行配置,需要根据源码进行配置)

输入:cd sre/(进入源码包,此时可以发现其中都是以“.c”为结尾的文件,是c语言的文件,所以我们需要安装编译器)

输入:yum install gcc gcc-c++ -y(免交互安装编译器工具)

安装完成之后在src源码路径下执行:make linux-x86-64(进行编译)

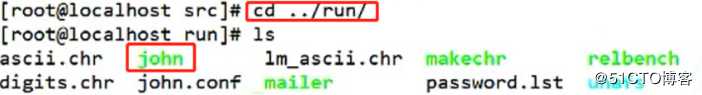

输入:cd ../run/(进入到run目录)

输入:ls(查看详情就可以看到我们需要用到的john的脚本执行文件)

安装完成之后在src源码路径下执行:make linux-x86-64(进行编译)

输入:cd ../run/(进入到run目录)

输入:ls(查看详情就可以看到我们需要用到的john的脚本执行文件)

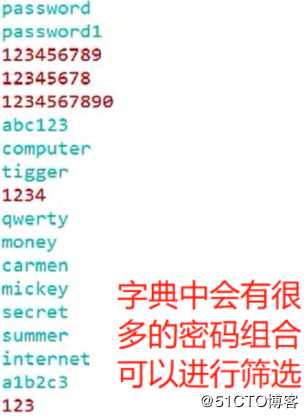

输入:vim password.list(查看此字典)

为了安全起见各位看官还是需要把密码设置的复杂一些(前提是自己要能记得住!!!)

系统安全应用(文件加解锁、清除历史命令巧方法、sudo提权等),全程演练

标签:pass 过多 成功 密文 系统 开始 mnt cifs tps

原文地址:https://blog.51cto.com/14475593/2433129