标签:OLE 没有 bsp lib 根据 直接 com 上传 who

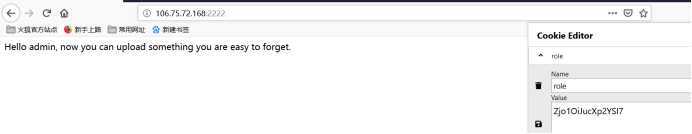

打开题目网页,抓包,查源码都一无所获,然后就去看cookie,发现一个role变量,刚开始也不知道这个变量是什么,其值也是没有规律的一串字符串。看了别人源码才知道这是base64加密后的字符串,将其用bp解密后是f:5:"thrfg"(据他们的wp说这是rot13转义过的)使用网上的rot13解密后得到s:5:"guest";根据想法将gust换成admin,然后rot13加密再md5加密,得到f:5:"nqzva";再encode:Zjo1OiJucXp2YSI7传入role,刷新

得到提示我们可以上传东西了,再使用post上传filename=1.php&data[]=<?php phpinfo();?>

提示我们文件在。。。。。中

根据提示直接访问

http://106.75.72.168:2222/uploads/28b5d9d140ecadbb777c15dcbfa0b6531.php

得到flag

标签:OLE 没有 bsp lib 根据 直接 com 上传 who

原文地址:https://www.cnblogs.com/wosun/p/11449488.html