标签:class 一段 控制台 shark 分离 记事本 安全 walk search

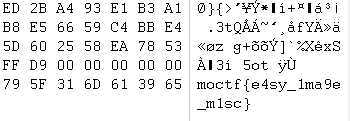

用winehx打开,下拉到最后

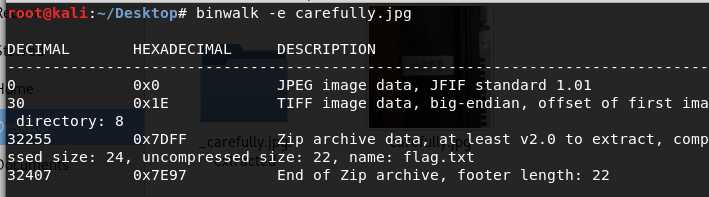

moctf{e4sy_1ma9e_m1sc}

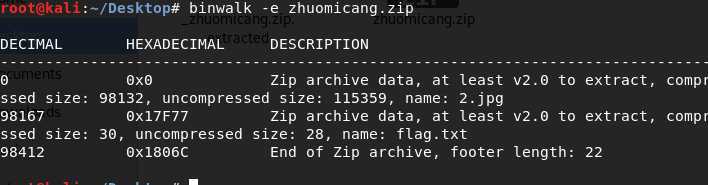

用kali的binwalk分离

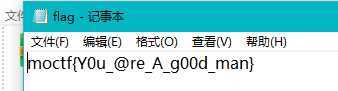

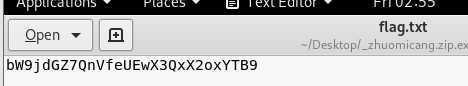

打开记事本

mcfCrflyS1eot{@eul_ld}

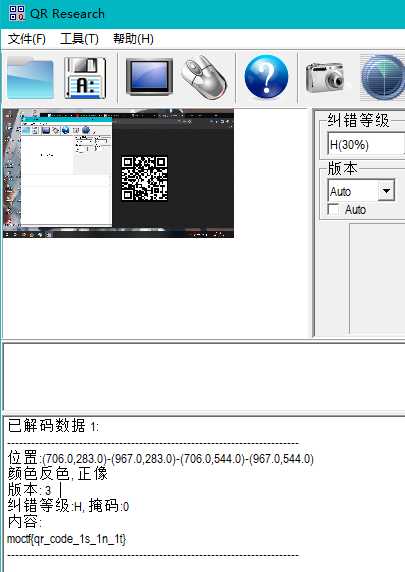

用QR Research直接扫

或者用StegSolve取反后 直接扫

用StegSolve打开,逐帧打开

从后往前读flag

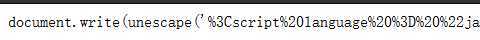

一段XSS

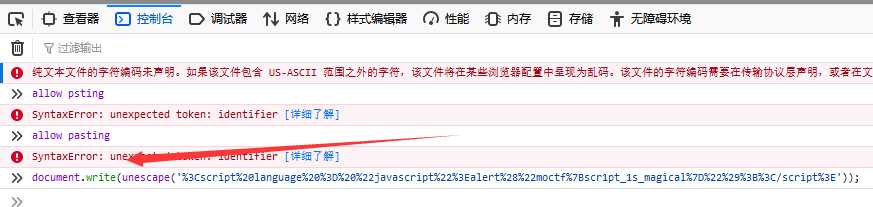

F12在控制台输入

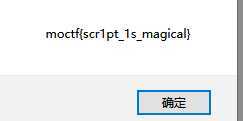

得到flag

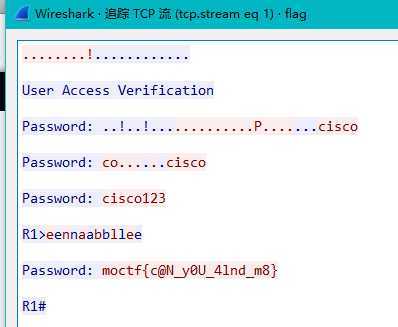

工具wrieshark

追踪TCP流

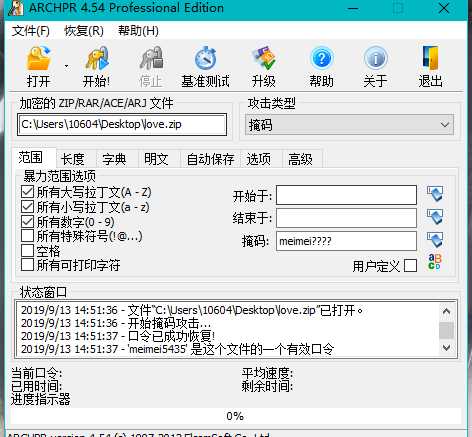

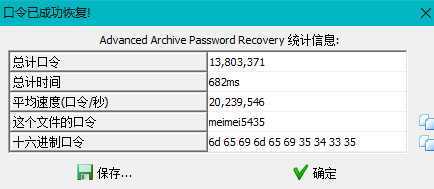

掩码攻击

工具 ARCHPR

base64解码 moctf{Bu_yA0_t1_j1a0}

错误

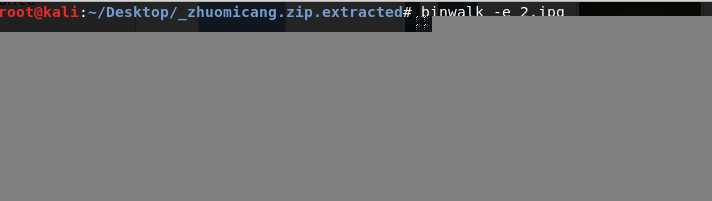

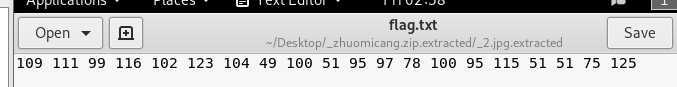

继续binwalk里面的图片

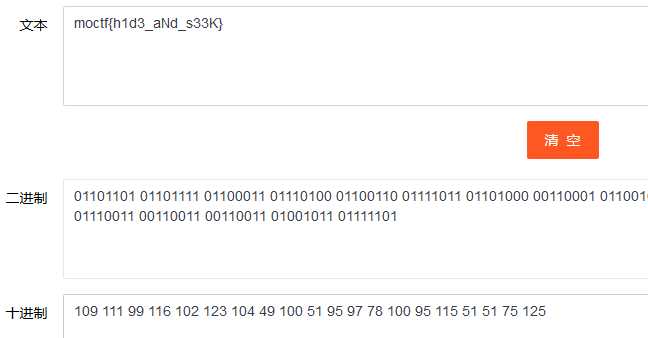

十进制ascll码

标签:class 一段 控制台 shark 分离 记事本 安全 walk search

原文地址:https://www.cnblogs.com/gaonuoqi/p/11516879.html