标签:oct 恢复 service 组成 inf xxxx moc 你知道 ice

flag格式moctf{密码}题目如下:20岁的小刚,自幼热爱信息安全,一天他利用SQL注入漏洞入侵了XX公司的数据库,修改了数据库访问密码。网警不久便抓获了小刚,在小刚系统中发现了他做了入侵记录,上面写着一串字符串:D8EA7326QE6EC5916ACCDX6E0VC9D264C63,小刚说这与后台密码有关。聪明的你知道如何解密这条记录,帮助XX公司恢复密码吗?

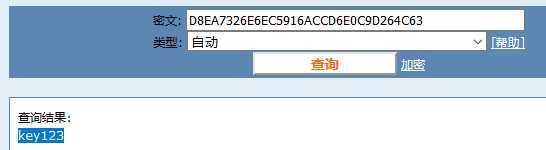

数据库,联想到md5加密

D8EA7326QE6EC5916ACCDX6E0VC9D264C63

md5组成由0-9 a-f A-F 16位或32位

因此去掉大于F以上的的字母

得到

D8EA7326E6EC5916ACCD6E0C9D264C63

rQbpar_gbE{sgpbz

http://www.mxcz.net/tools/rot13.aspx

rot13解码

eDocne_toR{ftcom

flag格式moctf{xxxxx}题目如下:2099年,年轻的江先生因为实在没钱于是将自己的魔法棒带到当铺出售,但当铺老板却给了他一张纸,上面这样写道: 由口中 由由夫 由由口 由由口 由中由

当铺密码:当前汉字有多少笔画出头,就是转化成数字几

102 117 110 110 121

十进制转化为ascll码 funny

moctf{funny}

恰恰 恰恰恰 恰绑恰绑 恰 绑绑恰绑{恰恰绑 恰恰恰 恰恰恰 恰绑绑}

转化为莫斯密码

-- --- -.-. - ..-.{--. --- --- -..}

moctf{good}

1 Vm0weGQxSXlSblJWV0d4WFlUSm9WRll3WkRSV01XeHlXa1pPYUZKc1NsWldSM1JQVmpGS2RHVkVRbFZXYkhCUVdWZHplRll4VG5OWGJGcFhaV3RhU1ZkV1kzaFRNVTVYVW01S2FGSnRhRzlVVm1oRFZWWmFjbHBFVWxSaVZrWTFWa2QwYTJGc1NuUlZiRkphWWtkU2RscFdXbXRXTVZaeVdrWndWMkV6UWpaV01uUnZWakZhZEZOc1dsaGlSMmhvVm1wT2IxTXhjRmhsUjBaWFlrZFNlVll5ZUVOV01rVjNZMFpTVjFaV2NGTmFSRVpEVld4Q1ZVMUVNRDA9=

不断base64

ngn_qp{qdudtms0u1fz}

然后栅栏密码5加密

npdug{t1nqmf_dszqu0}

再用凯撒密码解密1

moctf{s1mple_crypt0}

升级版就是

base64

base32

base16

逐层解码

moctf{m1ddle_crypt0}

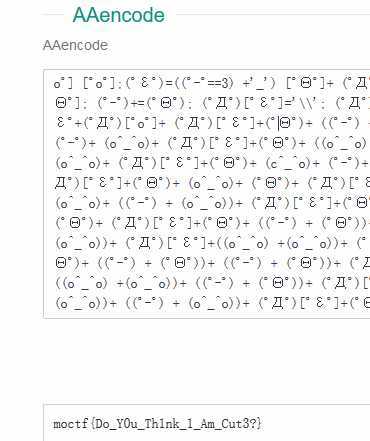

AAencode

http://ctf.ssleye.com/aaencode.html

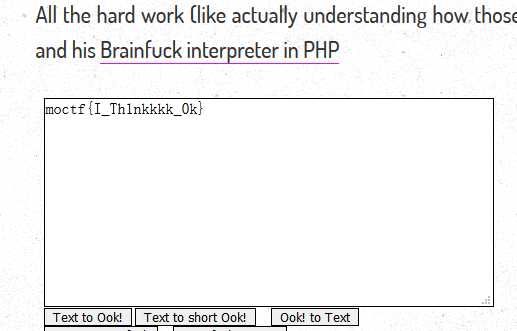

ook编码

https://www.splitbrain.org/services/ook

moctf{I_Th1nkkkk_0k}

标签:oct 恢复 service 组成 inf xxxx moc 你知道 ice

原文地址:https://www.cnblogs.com/gaonuoqi/p/11518261.html