标签:信息 概率 常用 csr 会话 http ssi 伪造 概述

cross-site request forgery

CSRF攻击场景中攻击者伪造一个请求,然后切片目标用户进行点击,用户一旦点击,攻击就完成了。

判断一个网站是否存在CSRF漏洞,就是判断其对关键信息的操作(增删改)是否容易伪造。

利用的场景被攻击者必须要本身处于登录的状态,因为攻击者只是容易伪造请求但并不能知道密码cookie一些东西。

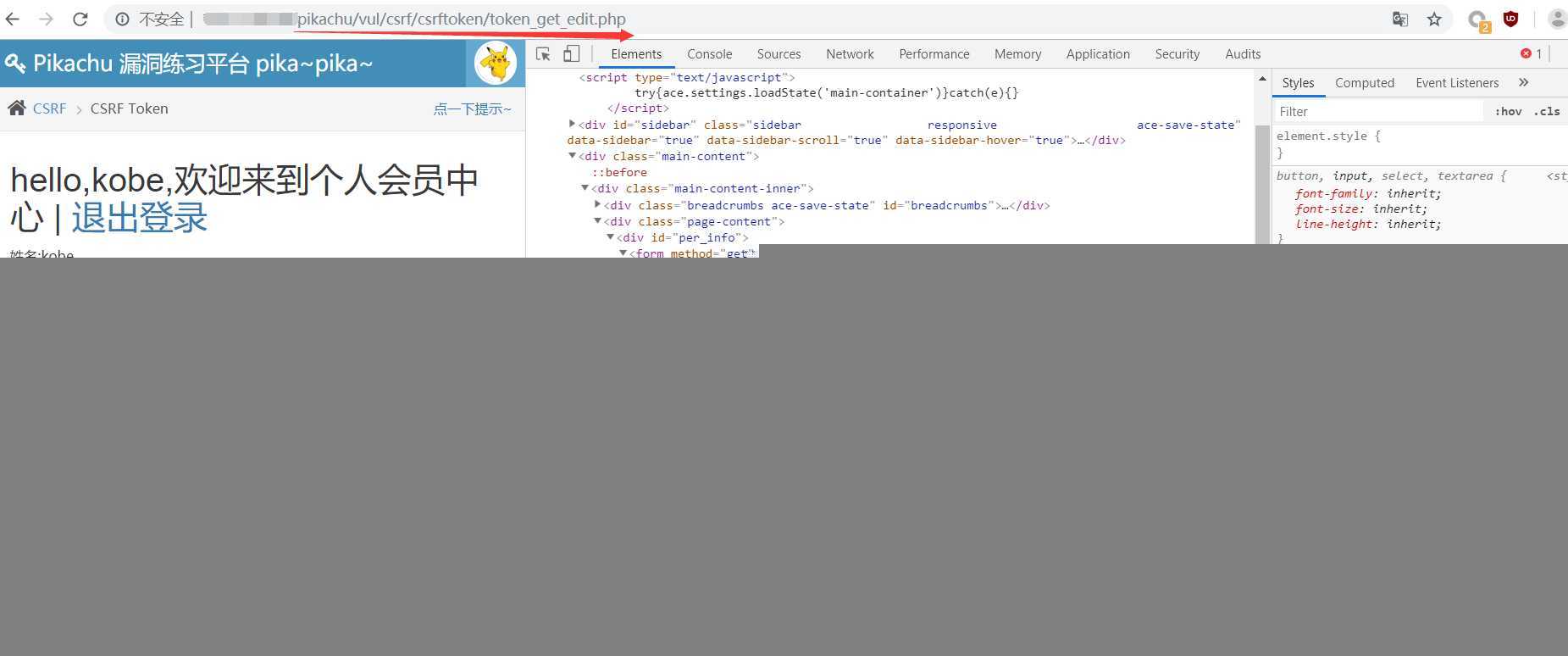

GET型的只要被攻击者点击,并且处于登录状态就可以。

POST型和XSS post类型用法一样需要第三方站点做好表单。

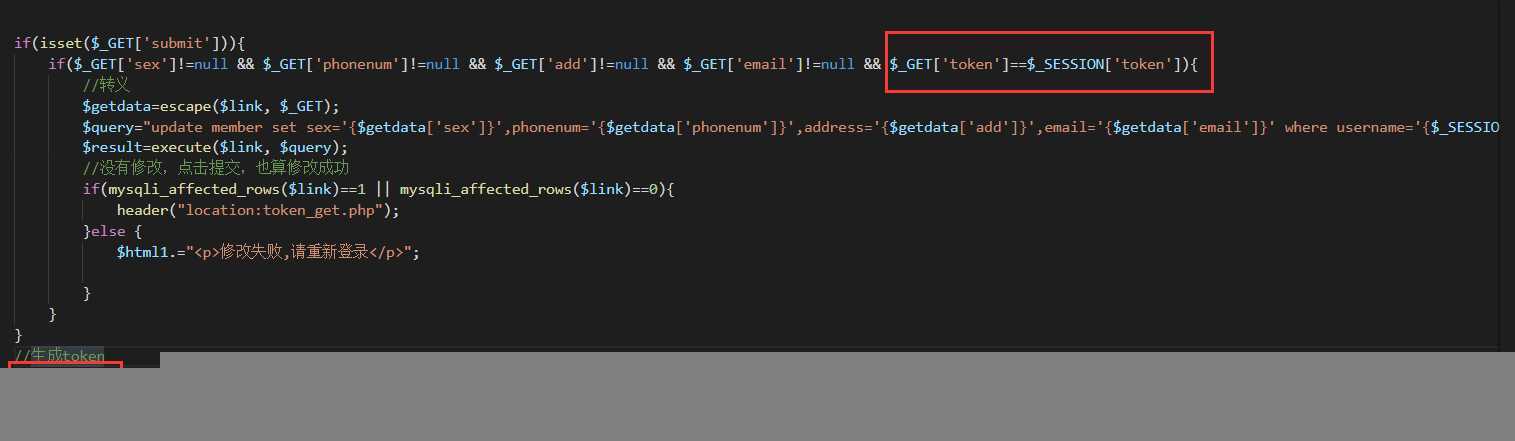

每次关键动作请求后台都会生成Token,在session中保存,每次提交都会带上token在后端验证会话是连贯和实时的,保证请求不是伪造的。

验证token,每次刷新页面重置token

郑家token验证(常用的做法):

安全的会话管理(避免会话被利用)

还可以限制一下referer

标签:信息 概率 常用 csr 会话 http ssi 伪造 概述

原文地址:https://www.cnblogs.com/wan-xiang/p/11542660.html