标签:info bsp tca 使用 _stdcall 分析 style nbsp code

1 int g_r ;

2

3 void __cdecl Function1(int x,int y,int z)

4 {

5 g_r = x+y+z;

6 }

7 void __stdcall Function2(int x,int y,int z)

8 {

9 g_r = x+y+z;

10 }

11 void __fastcall Function3(int x,int y,int z)

12 {

13 g_r = x+y+z;

14 }

15

如何判断函数有几个参数,已经分别是什么:

一般情况:

步骤一:观察调用处的代码

push 3

push 2

push 1

call 0040100f

步骤二:找到平衡堆栈的代码继续论证

call 0040100f

add esp,0Ch

或者函数内部

ret 4/8/0xC/0x10

最后,两者一综合,函数的参数个数基本确定.

1、参数传递未必都是通过堆栈,还可能通过使用寄存器.

比如:

1 push ebx

2 push eax

3 mov ecx,dword ptr ds:[esi]

4 mov edx,dword ptr ds:[edi]

5 push 45

6 push 33

7 call 函数地址

2、函数调用处的代码无法查看.

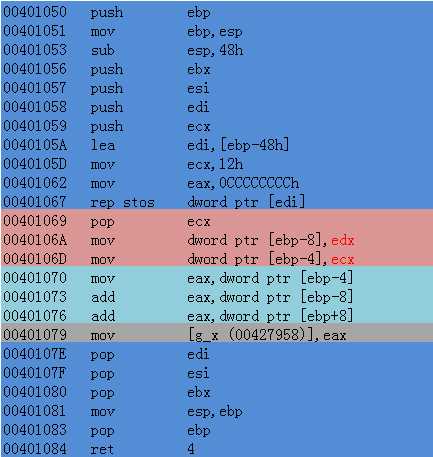

1 00401050 push ebp

2 00401051 mov ebp,esp

3 00401053 sub esp,48h

4 00401056 push ebx

5 00401057 push esi

6 00401058 push edi

7 00401059 push ecx

8 0040105A lea edi,[ebp-48h]

9 0040105D mov ecx,12h

10 00401062 mov eax,0CCCCCCCCh

11 00401067 rep stos dword ptr [edi]

12 00401069 pop ecx

13 0040106A mov dword ptr [ebp-8],edx

14 0040106D mov dword ptr [ebp-4],ecx

15 00401070 mov eax,dword ptr [ebp-4]

16 00401073 add eax,dword ptr [ebp-8]

17 00401076 add eax,dword ptr [ebp+8]

18 00401079 mov [g_x (00427958)],eax

19 0040107E pop edi

20 0040107F pop esi

21 00401080 pop ebx

22 00401081 mov esp,ebp

23 00401083 pop ebp

24 00401084 ret 4

观察步骤:

1、不考虑ebp、esp

2、只找给别人赋值的寄存器eax/ecx/edx/ebx/esi/edi

3、找到以后追查其来源,如果,该寄存器中的值不是在函数内存赋值的,那一定是传进来的参数.

公式一:寄存器 + ret 4 = 参数个数

公式二:寄存器 + [ebp+8] +[ebp+0x] = 参数个数

蓝色部分直接跳过,可以不看,中间三段颜色的就可以分析出我们函数中一共有2个局部变量,1个全局变量,1个参数

标签:info bsp tca 使用 _stdcall 分析 style nbsp code

原文地址:https://www.cnblogs.com/Reverse-xiaoyu/p/11620351.html