标签:article lock 因此 log amp 路由器 ping 结果 src

RCE(Remote Command/Code Execute)

给攻击者向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。

远程系统命令执行

一般出现这种漏洞,是因为应用系统从设计上需要给用户提供指定的远程命令操作的接口

比如我们常见的路由器、防火墙、入侵检测等设备的web管理界面上

一般会给用户提供一个ping操作的web界面,用户从web界面输入目标IP,提交后,后台会对该IP地址进行一次ping测试,并返回测试结果。 如果设计者在完成该功能时,没有做严格的安全控制,则可能会导致攻击者通过该接口提交“意想不到”的命令,从而让后台进行执行,从而控制整个后台服务器

远程代码执行

同样的道理,因为需求设计,后台有时候也会把用户的输入作为代码的一部分进行执行,也就造成了远程代码执行漏洞。 不管是使用了代码执行的函数,还是使用了不安全的反序列化等等。因此,如果需要给前端用户提供操作类的API接口,一定需要对接口输入的内容进行严格的判断,比如实施严格的白名单策略会是一个比较好的方法。你可以通过“RCE”对应的测试栏目,来进一步的了解该漏洞。

下面是直接输入 127.0.0.1 的结果

这里中文出现了乱码,我们可以执行以下步骤

参考文章:https://blog.csdn.net/qq_27682041/article/details/78211922

在命令行执行漏洞中,我们可以尝试通过 &、&&、|、||、; 等符号拼接执行的命令,比如下面的命令(我的 Pikachu 在Win7虚拟机上)

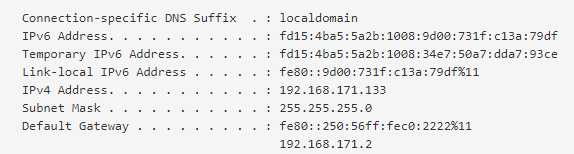

127.0.0.1 & ipconfig

这时候我们不止会执行 ping 命令,我们输入的 ipconfig 也执行了

说明后端没有严格处理,可以执行我们需要的命令

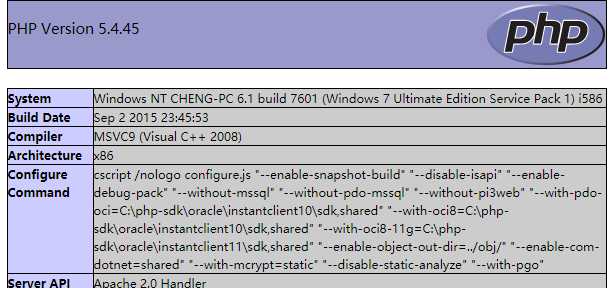

后台会执行响应的 php 代码,我们可以输入下面的代码

phpinfo();

执行结果

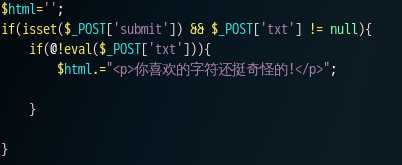

下面的是后端代码,后台会直接执行我们输入的代码

标签:article lock 因此 log amp 路由器 ping 结果 src

原文地址:https://www.cnblogs.com/dogecheng/p/11633891.html