标签:inf json lib 密码认证 常识 批量 files err 背景 如何使用

随着移动互联网、物联网、互联网+、大数据、云计算等大规模的应用,以及人们日常生活中的互联网化、互联网也逐渐地普及千家万户。互联网的发展不仅影响我们的生活,同时也影响了整个经济体。在体验互联网带来便利的同时,人们也不再满足于“可以用”,而“用的简单和方便”称为人们生活的标准。在国家政策、需求、利益的趋势下,互联网的发展 速度可想而知。众所周知,智能的背后意味着复杂、意味着运维工程师的工作量加大,这一现象在互联网的发展中体现的淋漓尽致!在互联网迅速发展的同时,运维这个工作岗位也从默默无闻的后台逐步走向公众的视野,被更多人所知晓。早期的互联网公司中服务器数量有十台、几十台的规模已经非常庞大,运维工程师同时操作十几乃至二十台机器,勉强可以完成。但是如何保证每个人的操作都完全一致呢?又如何保证所有的操作都能准确无误?今天的互联网公司,像淘宝、京东、腾讯等这样的大企业,拥有几十台甚至上百台机器早已不是什么稀奇的事,再沿用传统的办法逐台维护已然不现实。在这样的背景下,运维自动化应运而生!

运维自动化工具有很多,不过现在使用最广泛的就是——Ansible。

这篇博文主要介绍的内容有:

- 理解Ansible工作机制;

- 掌握Ansible的常用模块;

- 编写Playbook文件实现自动化运维;

理论部分初学者向来都是不愿了解的,大部分都是“我知道怎么配置,就行了!”、“等用到的时候再上网上查资料”。不过,真正能够掌握一个工具,最重要的就是了解它的工作原理,及相关的配置!如果不了解它的工作原理,如果某一天服务出现异常情况,哪些不明白其工作原理的人,就是“两眼一抹黑”,排错也不知道从何下手。所以,大家就知道了解并掌握工具背后的工作原理是多么重要了!

Ansible是近年越来越火的一款开源运维自动化工具,通过Ansible可以实现运维自动化,提高运维工程师的工作效率,减少人为的失误。Ansible通过本身集成的非常丰富的模块实现各种管理任务,其自带模块超多上千个。更为重要的是,它的操作非常简单,即使新手也比较容易上手,但它提供的功能确实非常丰富,在运维领域,它几乎可以做任何事。

Ansible自2012年发布以来,很快在全球流行。其特点表现如下:

- Ansible自动化运维工具是开源的;

- Ansible操作非常简单,即使新手也非常容易上手;

- Ansible基于Python开发,运维工程师对其二次开发相对较容易;

- Ansible丰富的内置模块,基本上可以满足一切需求;

- 管理模式非常简单,一条命令可以影响上千台机器;

- 无客户端模式,底层通过SSH通信;

- Ansible发布后,也陆续被AWS、Google Cloud Platform、Microsoft Azure、Cisco、HP、VMware、Twitter等大公司接纳并投入使用;

Ansible没有客户端,所以不需要在被管理主机添加代理程序,通过SSH完成底层通信,而SSH在Linux的发行版本中默认已经安装并启用。而在Windows系统下,则依赖于PowerShell,Ansible要求管理端必须是Linux系统,在管理节点通过应用模块将指令发送到被管理主机上,并在执行完毕后自动删除产生的临时文件。

根据Ansible使用霍城中的不同橘色,可将其分为以下三部分:

- 使用者:如何使用Ansible实现自动化运维?

- Ansible工具集:Ansible可以实现的功能?

- 作用对象:Ansible可以影响哪些主机?

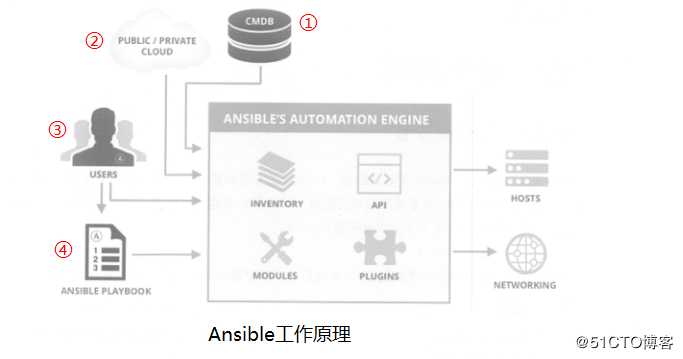

如图所示:Ansible使用者可以采用多种方式和Ansible交互,图中展示了四种方式:

- CMDB:CMDB存储和管理者企业IT架构中的各项配置信息,是构建ITIL项目的核心工具,运维人员可以组合CMDB和Ansible,通过CMDB直接下发指令调用Ansible工具集完成操作者所希望达到的目标;

- PUBLIC/PRIVATE方式:Ansible除了丰富的内置模块外,同时还提供丰富的API语言接口,如PHP、Python、PERL等多种流行语言,基于PUBLIC/PRIVATE,Ansible以API调用的方式运行;

- Ad-Hoc命令集:Users直接通过Ad-Hoc命令集调用Ansible工具集来完成任务;

- Playbooks:Users预先编写好Ansible Playbooks,通过执行Playbooks中预先编排好的任务集,按序执行任务;

Ansible工具集包含Inventory、Modules、Plugins和API。其中:

- Inventory:用来管理设备列表,可以通过分组实现,对组的调用直接影响组内的所有主机;

- Modules:是各种执行模块,几乎所有的管理任务都是通过模块执行的;

- Plugins:提供了各种附加功能;

- API:为编程人员提供一个接口,可以基于此做Ansible的二次开发;

具体表现如下:

- Ansible Playbooks:任务脚本,编排定义Ansible任务及的配置文件,由Ansible按序依次执行,通常是JSON格式的YML文件;

- Inventory:Ansible管理主机清单;

- Modules:Ansible执行命令功能模块,多数为内置的核心模块,也可自定义;

- Plugins:模块功能的补充,如连接类型插件、循环插件、变量插件、过滤插件等,该功能不太常用;

- API:供第三方程序调用的应用程序编程接口;

- Ansible:该部分图中表现得不太明显,组合Inventory、API、Modules、Plugins可以理解为是Ansible命令工具,其为核心执行工具;

Ansible的作用对象不仅仅是Linux和非Linux操作系统的主机,也可以作用于各类PUBLIC/PRIVATE、商业和非商业设备的网络设施。

使用者使用Ansible或Ansible-Playbooks时,在服务器终端输入Ansible的Ad-Hoc命令集或Playbooks后,Ansible会遵循预选安排的规则将Playbooks逐步拆解为Play,再将Play组织成Ansible可以识别的任务,随后调用任务涉及的所有模块和插件,根据Inventory中定义的主机列表通过SSH将任务集以临时文件或命令的形式传输到远程客户端执行并返回执行结果,如果是临时文件则执行完毕后自动删除!

Ansible的安装部署非常简单,以RPM安装为例,其依赖软件只有Python和SSH,且系统默认均已安装。Ansible的管理端只能是Linux,如Redhat、Debian、Centos。本次实验以CentOS Linux release 7.3.1611 为例:

实验环境可以从互联网上直接下载所需软件包,本篇博客提供安装Ansible自动化运维工具所需的依赖软件包,网盘链接:链接:https://pan.baidu.com/s/1l47WxsEpq99lYmxsVTUQMg

提取码:axmg

如果使用本人提供的网盘链接,自己建立yum配置文件,挂载光盘这些就不说了啊,毕竟太基础了!使用互联网直接安装即可(实验环境建议防火墙和SELinux都关闭)!

[root@localhost ~]# yum -y install ansible

//安装Ansible自动化运维工具[root@localhost ~]# ansible --version

ansible 2.3.1.0

config file = /etc/ansible/ansible.cfg

configured module search path = Default w/o overrides

python version = 2.7.5 (default, Nov 6 2016, 00:28:07) [GCC 4.8.5 20150623 (Red Hat 4.8.5-11)]

//如果命令可以正常执行,则表示Ansible工具安装成功!Ansible通过SSH对设备进行管理,而SSH包含两种认证方式:一种是通过密码认证,另一种是通过密钥对验证。密码验证必须和系统交互;而密钥对验证则是免交互式登录。如果希望通过Ansible自动管理设备,应该配置为免交互式登录被管理设备。如果对SSH免交互式登录不太了解的朋友可以参考博文:Linux远程访问及控制 里面有详细的介绍,这里就不详细介绍了!

[root@localhost ~]# ssh-keygen -t rsa //生成密钥对

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa): //密钥对存放路径

Created directory ‘/root/.ssh‘.

Enter passphrase (empty for no passphrase):

//输入私钥保护密码,直接按Enter键表示无密码

Enter same passphrase again: //再次输入

Your identification has been saved in /root/.ssh/id_rsa.

Your public key has been saved in /root/.ssh/id_rsa.pub.

The key fingerprint is:

36:9f:34:06:b2:d4:7d:64:81:34:9e:8c:a2:fd:6b:27 root@localhost.localdomain

The key‘s randomart image is:

+--[ RSA 2048]----+

| .o.+. |

| . =.= |

| + + = . |

| + + . . |

| . o S + |

| o = o |

| . o |

| E.. |

| ..o |

+-----------------+

[root@localhost ~]# ssh-copy-id root@192.168.1.2 //复制公钥到远端192.168.1.2

The authenticity of host ‘192.168.1.2 (192.168.1.2)‘ can‘t be established.

ECDSA key fingerprint is 25:54:5c:d5:ce:e1:04:9f:25:19:be:73:ce:93:86:54.

Are you sure you want to continue connecting (yes/no)? yes

/usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed

/usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys

root@192.168.1.2‘s password: //输入远端root密码

Number of key(s) added: 1

Now try logging into the machine, with: "ssh ‘root@192.168.1.2‘"

and check to make sure that only the key(s) you wanted were added.

[root@localhost ~]# ssh-copy-id root@192.168.1.3

The authenticity of host ‘192.168.1.3 (192.168.1.3)‘ can‘t be established.

ECDSA key fingerprint is 2b:03:6d:2b:d0:14:69:35:8b:7f:44:80:9a:a5:94:8a.

Are you sure you want to continue connecting (yes/no)? yes

/usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed

/usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys

root@192.168.1.3‘s password:

Number of key(s) added: 1

Now try logging into the machine, with: "ssh ‘root@192.168.1.3‘"

and check to make sure that only the key(s) you wanted were added.

[root@localhost ~]# ssh 192.168.1.2 //测试是否可以不需要密码直接登录

Last login: Wed Oct 9 21:26:24 2019 from 192.168.1.200

[root@localhost ~]# exit

登出

Connection to 192.168.1.2 closed.

[root@localhost ~]# ssh 192.168.1.3

Last login: Wed Oct 9 21:26:28 2019 from 192.168.1.200

[root@localhost ~]# exit

登出

Connection to 192.168.1.3 closed.至此,已经完成Ansible的部署,接下来就可以通过Ansible对设备进行管理了。

Inventory是Ansible管理主机信息的配置文件,相当于系统Hosts文件的功能,默认存放在/etc/ansible/hosts。在hosts文件中,通过分组来组织设备,Ansible通过Inventory来定义主机和分组,通过在ansible命令中使用选项-i或--inventory-file来指定Inventory。比如:

[root@localhost ~]# ansible -i /etc/ansible/hosts web -m ping如果使用默认的Inventory文件(/etc/ansible/hosts),也可以不指定Inventory文件,比如:

[root@localhost ~]# ansible web -m pingAnsible通过设备列表以分组的方式添加到/etc/ansible/hosts文件来实现对设备的管理,所以在正式管理之前,首先要编写好hosts文件。hosts文件中,以[ ]包含的部分代表组名,设备列表支持主机名和IP地址。默认情况下,通过访问22端口(SSH)来管理设备。若目标主机使用了非默认的SSH端口,还可以在主机名称之后使用冒号加端口标明,以行为单位分隔配置。另外,hosts文件还支持通配符。如下:

[root@localhost ~]# vim /etc/ansible/hosts

………… //省略部分内容,根据实际情况填写以下内容

[web]

192.168.1.2

192.168.1.3

[test]

www.benet.com:222 //通过222端口管理设备

[mail]

yj1.kgc.cn

yj[2:5].kgc.cn

//[2:5]表示2~5之间的所有数字,即表示yj2.kgc.cn、yj3.kgc.cn……的所有主机可以将一个主机同时归置在不同的组中。

配置完成之后,可以针对hosts定义的组进行远程管理,也可以针对组中的某一个或多个主机操作。比如:

(1)只对web组中192.168.1.2主机操作,通过--limit参数限定主机的变更:

[root@localhost ~]# ansible web -m command -a "systemctl status httpd" --limit "192.168.1.2"

192.168.1.2 | SUCCESS | rc=0 >>

//看到SUCCESS就知道成功了,所以以下内容

//如果测试httpd服务,被测试主机必然已经安装并启动了httpd服务(2)只对192.168.1.2主机操作。通过IP限定主机的变更:

[root@localhost ~]# ansible 192.168.1.2 -m command -a "systemctl status httpd"

192.168.1.2 | SUCCESS | rc=0 >>

//效果是一样的,这里就不多做介绍了(3)针对192.168.1.0网段主机操作,这就需要使用到通配符来限定主机的变更了:

[root@localhost ~]# ansible 192.168.1.* -m command -a "systemctl status httpd"

192.168.1.2 | SUCCESS | rc=0 >>

//实验环境,效果一样,这里就不多说了Ansible的维护命令大多数是以ansible开头,在终端输入ansible后连续按两次Tab键,会补全所有跟ansible相关的命令,比如:

[root@localhost ~]# ansible

ansible ansible-console-2 ansible-galaxy ansible-playbook-2.7 ansible-vault-2

ansible-2 ansible-console-2.7 ansible-galaxy-2 ansible-pull ansible-vault-2.7

ansible-2.7 ansible-doc ansible-galaxy-2.7 ansible-pull-2

ansible-connection ansible-doc-2 ansible-playbook ansible-pull-2.7

ansible-console ansible-doc-2.7 ansible-playbook-2 ansible-vault 这里只简单介绍几个常用的命令:

ansible是生产环境中使用非常频繁的命令之一,主要在以下场景使用:

- 非固化需求;

- 临时一次性操作;

- 二次开发接口调用;

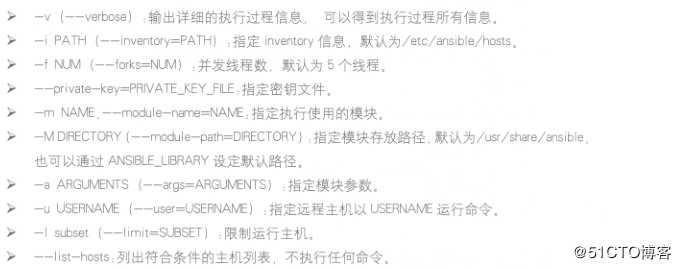

非固化需求是指临时性的维护,如查看web服务器组磁盘使用情况、复制一个文件到其他机器等。类似这些没有规律的、临时需要做的任务,我们成为非固化需求,临时一次性操作,语法如下:

Ansible <host-pattern> [options]可用的选项,如图:

(1)检查所有主机是否存活,命令如下:

[root@localhost ~]# ansible all -f 5 -m ping

//调用ping模块,all表示/etc/ansible/hosts文件中的所有主机,不用创建all分组(默认存在)

192.168.1.2 | SUCCESS => { //表示执行成功

"changed": false, //没有对主机做出更改

"ping": "pong" //表示执行ping命令的返回结果

}

192.168.1.3 | SUCCESS => {

"changed": false,

"ping": "pong"

}

//由于实验环境所以只开了两台测试机(2)列出web组所有的主机列表,命令如下:

[root@localhost ~]# ansible web --list //--list:表示列出主机列表信息

hosts (2):

192.168.1.2

192.168.1.3(3)批量显示web组中的磁盘使用空间,命令如下:

[root@localhost ~]# ansible web -m command -a "df -hT"

192.168.1.3 | SUCCESS | rc=0 >>

文件系统 类型 容量 已用 可用 已用% 挂载点

/dev/mapper/cl-root xfs 17G 4.4G 13G 26% /

devtmpfs devtmpfs 897M 0 897M 0% /dev

tmpfs tmpfs 912M 84K 912M 1% /dev/shm

tmpfs tmpfs 912M 0 912M 0% /sys/fs/cgroup

/dev/sda1 xfs 1014M 173M 842M 18% /boot

tmpfs tmpfs 183M 16K 183M 1% /run/user/42

tmpfs tmpfs 183M 0 183M 0% /run/user/0

192.168.1.2 | SUCCESS | rc=0 >>

文件系统 类型 容量 已用 可用 已用% 挂载点

/dev/mapper/cl-root xfs 17G 4.3G 13G 26% /

devtmpfs devtmpfs 897M 0 897M 0% /dev

tmpfs tmpfs 912M 84K 912M 1% /dev/shm

tmpfs tmpfs 912M 0 912M 0% /sys/fs/cgroup

/dev/sda1 xfs 1014M 173M 842M 18% /boot

tmpfs tmpfs 183M 16K 183M 1% /run/user/42

tmpfs tmpfs 183M 0 183M 0% /run/user/0

/dev/sr0 iso9660 4.1G 4.1G 0 100% /mntweb关键字需要提前在/etc/ansible/hosts文件中定义组。

Ansible的返回结果非常友好,一般会用三种颜色来表示执行结果:

- 红色:表示执行过程出现异常;

- 橘黄颜色:表示命令执行后目标有状态变化;

- 绿色:表示执行成功且没有目标机器做修改;

Ansible-doc用来查询ansible模块文档的说明,类似于man命令,针对每个模块都有详细的用法说明及应用案例介绍,语法如下:

ansible-doc [options] [module……]常用的命令:

[root@localhost ~]# ansible-doc -l

//列出所支持的模块

[root@localhost ~]# ansible-doc ping

//关于ping模块的说明信息

> PING (/usr/lib/python2.7/site-packages/ansible/modules/system/ping.py)

A trivial test module, this module always returns `pong‘ on successful contact. It

does not make sense in playbooks, but it is useful from `/usr/bin/ansible‘ to verify

the ability to login and that a usable python is configured. This is NOT ICMP ping,

this is just a trivial test module.

EXAMPLES:

# Test we can logon to ‘webservers‘ and execute python with json lib.

ansible webservers -m ping

MAINTAINERS: Ansible Core Team, Michael DeHaan

METADATA:

Status: [‘stableinterface‘]

Supported_by: coreAnsible-playbook是日常应用中使用频率最高的命令,类似于Linux中的sh或source命令,用来执行系列任务。其工作机制:通过读取预先编写好的playbook文件实现集中处理任务。Ansible-playbook命令后跟yml格式的playbook文件,playbook文件存放了要执行的任务代码,命令使用方式如:

Ansible-playbook playbook.yml

//不过playbook.yml文件要提前编写好,建议使用绝对路径Ansible-console是Ansible为用户提供的一款交互式工具,类似于Windows的cmd或者是Linux中shell。用户可以在ansible-console虚拟出来的终端上像shell一样使用Ansible内置的各种命令,这为习惯于使用shell交互式方式的用户提供了良好的使用体验。在终端输入ansible-console命令后,显示如下:

[root@localhost ~]# ansible-console

Welcome to the ansible console.

Type help or ? to list commands.

//输入help或?获取帮助

root@all (2)[f:5]$ cd web //使用cd命令切换主机或分组

root@web (2)[f:5]$ list //列出当前的设备

192.168.1.2

192.168.1.3

//支持Tab键补全,快捷键Ctrl+D或Ctrl+C即可退出当前的虚拟终端Ansible所支持的模块有很多这里简单介绍几个常用的,如下:

command模块在远程主机执行命令,但是不支持管道、重定向等shell的特性。

常用的参数如下:

- chdir:在远程主机上运行命令前要提前进入的目录;

- creates:在命令运行时创建一个文件,如果文件已存在,则不会执行创建任务;

- removes:在命令运行时移除一个,如果文件不存在,则不会执行移除任务;

- executeable:指明运行命令的shell程序;

示例:

[root@localhost ~]# ansible all -m command -a "chdir=/home ls"

//在所有主机上运行“ls”命令,但是运行前切换到/home目录下shell模块在远程主机执行命令,相当于调用远程主机的shell进程,然后在该shell下打开一个子shell运行命令。和command模块的区别是它支持shell特性:如管道、重定向等

示例:

[root@localhost ~]# ansible all m shell -a echo "hello">>/tmp/hello.txt‘

[root@localhost ~]# ssh 192.168.1.2 cat /tmp/hello.txt

Hello

//在所有主机的/tmp目录下创建一个hello.txt文件,内容为Hello,并查看copy模块用于复制指定主机文件到远程主机的指定位置。

常见的参数有:

- dest:指出复制文件的目标目录位置,使用绝对路径。如果源是目录,则目标也要是目录,如果目标文件已存在,会覆盖原有内容;

- src:指出源文件的路径,可以使用相对路径和绝对路径,支持直接指定目录。如果源是目录,则目标也要视目录;

- mode:指出复制时,目标文件的权限,可选;

- owner:指出复制时,目标文件的属主,可选;

* group:指出复制时目标文件的属组,可选;- content:指出复制到目标主机上的内容,不能和src一起使用,相当于复制content指明的数据到目标文件中;

示例:

[root@localhost ~]# ansible web -m copy -a "src=/etc/hosts dest=/tmp mode=777 owner=nobody group=root"

//将本机的hosts文件复制到web组中的所有主机上存放在/tmp目录下,权限是777,属主是nobody,属组是roothostname模块用于管理远程主机上的主机名。

常用的参数:

- name:指明主机名;

示例:

[root@localhost ~]# ansible 192.168.1.2 -m hostname -a name=aaa"

//将192.168.1.2的主机名改为aaa,但是192.168.1.2需要切换shell才会生效yum模块基于yum机制,对远程主机管理程序包。

常用的参数有:

- name:程序包名称,可以带上版本号。若不知名版本,则默认为最新版本;

- state=present|atest|absent:指明对程序包执行的操作:present表明安装程序包,latest表示安装最新版本的程序包,absent表示卸载程序包;

- disablerepo:在用yum安装时,临时禁用某个仓库的ID;

- enablerepo:在用yum安装时,临时启用某个仓库的ID;

- conf_file:yum运行时的配置文件,而不是使用默认的配置文件;

- disable_gpg_check=yes|no:是否启用完整性校验功能;

示例:

[root@localhost ~]# ansible web -m yum -a "name=httpd state=present"

//控制远程主机安装http服务,但是前提是远程主机的yum仓库可用service模块主要是用来管理远程主机上的服务的模块。

常见的参数有:

- name:被管理的服务名称;

- state=started|stopped|restarted:动作包含启动,关闭或重启;

- enable=yes|no:表示是否设置该服务开机自启动;

- runlevel:如果设定了enabled开机自启动,则要定义在那些运行目标下自动启动;

示例:

[root@localhost ~]# ansible web -m service -a "name=httpd state=started enabled=yes"

//启动web组所有主机的httpd服务,并设置为开机自启动user模块主要用于管理远程主机上的用户账号。

常见的参数有:

- name:必选参数,账号名称;

- state=present|absent:创建账号或者删除账号,present表示创建,absent表示删除;

- system=yes|no:是否为系统账户;

- uid:用户的基本组;

- group:用户的基本组;

- groups:用户的附加组;

- shell:默认使用的shell;

- home:用户的家目录;

- mve_home=yes|no:如果设置的家目录已经存在,是否将已存在的家目录进行移动;

- pssword:用户的密码,建议使用加密后的字符串;

- comment:用户的注释信息;

- remore=yes|no:当state=absent时,是否要删除用户的家目录;

示例:

[root@localhost ~]# ansible web -m user -a ‘name=user1 system=yes uid=502 group=root‘

//在web组的所有主机上新建一个系统用户,UID为502,属组是root常用的模块就介绍这么多!

playbook配置文件使用YAML语法,具有简洁明了、结构清晰等特点。playbook配置文件类似于Shell脚本,是一个YAML格式的文件,用于保存针对特定需求的任务列表。前面提到的ansible命令虽然可以完成各种任务,但是当配置一下复杂任务时,逐条输入命令就显得效率低下。更有效的方式是在playbook配置文件中放置所有的任务代码,利用ansible-playbook命令执行该文件,可以实现自动化运维。YAML文件的扩展名通常识.yaml或.yml。

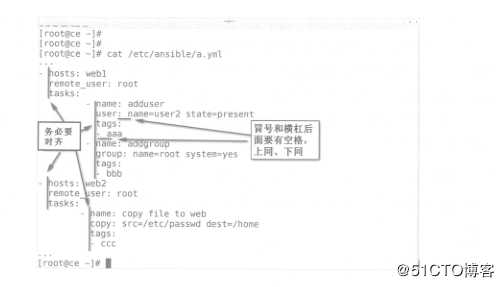

YAML语法与其他高级语言类似,语法非常严格(建议手打,不要复制,否则可能会出错误的),其结构通过缩进来展示,通过“-”来代表项;“:”用来分隔键和值;整个文件以“---”开头并以“...”结尾,如下所示:

[root@localhost ~]# vim /etc/ansible/a.yml

---

- hosts: web //针对web组中的所有主机操作

remote_user: root //远程执行用户的身份为root

tasks: //任务列表

- name: adduser //任务名称

user: name=user2 state=present //执行user模块,创建用户

tags: //创建tags标签

- aaa //tags标签为aaa

- name: addgroup

group: name=root system=yes

tags:

- bbb

...所有的“-”和“:”后面均有空格,而且注意缩进和对齐,如图:

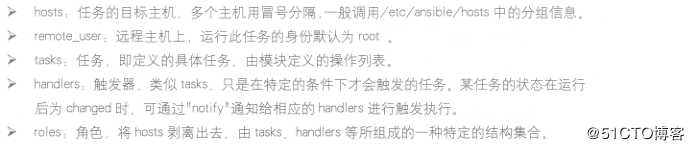

playbook的核心元素包含一下内容,如图:

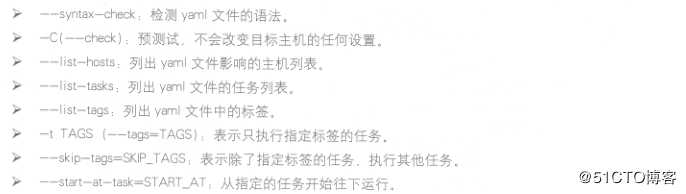

playbook文件定义的任务需要通过ansible-playbook命令进行调用并执行。常用的参数如图:

示例:

[root@localhost ~]# ansible-playbook --syntax-check /etc/ansible/a.yml

playbook: /etc/ansible/a.yml

//没有报错信息,则表示语法没有错误

[root@localhost ~]# ansible-playbook -C /etc/ansible/a.yml

//预测试

PLAY [web] ****************************************************************************************************

TASK [Gathering Facts] ****************************************************************************************

ok: [192.168.1.2]

ok: [192.168.1.3]

TASK [adduser] ************************************************************************************************

changed: [192.168.1.2]

changed: [192.168.1.3]

TASK [addgroup] ***********************************************************************************************

ok: [192.168.1.2]

ok: [192.168.1.3]

PLAY RECAP ****************************************************************************************************

192.168.1.2 : ok=3 changed=1 unreachable=0 failed=0

192.168.1.3 : ok=3 changed=1 unreachable=0 failed=0

//failed没有,则表示成功

[root@localhost ~]# ansible-playbook --list-hosts /etc/ansible/a.yml

//列出主机

playbook: /etc/ansible/a.yml

play #1 (web): web TAGS: []

pattern: [u‘web‘]

hosts (2):

192.168.1.3

192.168.1.2

[root@localhost ~]# ansible-playbook --list-tasks /etc/ansible/a.yml

//列出任务

playbook: /etc/ansible/a.yml

play #1 (web): web TAGS: []

tasks:

adduser TAGS: [aaa]

addgroup TAGS: [bbb]

[root@localhost ~]# ansible-playbook --list-tags /etc/ansible/a.yml

playbook: /etc/ansible/a.yml

play #1 (web): web TAGS: []

TASK TAGS: [aaa, bbb]

[root@localhost ~]# ansible-playbook /etc/ansible/a.yml

//执行任务

PLAY [web] ****************************************************************************************************

TASK [Gathering Facts] ****************************************************************************************

ok: [192.168.1.3]

ok: [192.168.1.2]

TASK [adduser] ************************************************************************************************

changed: [192.168.1.2]

changed: [192.168.1.3]

TASK [addgroup] ***********************************************************************************************

ok: [192.168.1.2]

ok: [192.168.1.3]

PLAY RECAP ****************************************************************************************************

192.168.1.2 : ok=3 changed=1 unreachable=0 failed=0

192.168.1.3 : ok=3 changed=1 unreachable=0 failed=0 远程主机查看效果:

[root@localhost ~]# tail -1 /etc/passwd

user2:x:1001:1001::/home/user2:/bin/bash

[root@localhost ~]# tail -1 /etc/passwd

user2:x:1001:1001::/home/user2:/bin/bash通常情况先进行测试,测试没有问题,再执行任务!

需要触发才能执行的任务,当之前定义在tasks中的任务执行成功后,若希望在此基础上触发其他的任务,这时就需要定义handlers。

handlers具有以下特点:

- handlers是Ansible提供的条件机制之一。handlers和task很类似,但是它只在被task通知时才会触发执行;

- handlers只会在所有任务执行完成后执行,而且即使被通知了多次,ta也只会执行一次,并且按照定义的顺序依次执行;

示例:

[root@localhost ~]# ansible web -m shell -a "netstat -anpt | grep 80"

192.168.1.2 | SUCCESS | rc=0 >>

tcp6 0 0 :::80 :::* LISTEN 3527/httpd

192.168.1.3 | SUCCESS | rc=0 >>

tcp6 0 0 :::80

//确认web组中httpd服务的端口信息

[root@localhost ~]# vim /etc/ansible/httpd.yml

---

- hosts: web

remote_user: root

tasks:

- name: change port

command: sed -i ‘s/Listen 80/Listen 8080/g‘ /etc/httpd/conf/httpd.conf

notify: //配置触发条件

- restart httpd server //完成任务后,调用这个触发器

handlers: //配置触发器

- name: restart httpd server //定义触发器名称

service: name=httpd state=restarted //触发任务为重启httpd服务

...

[root@localhost ~]# ansible-playbook /etc/ansible/httpd.yml

//执行yml文件

PLAY [web ****************************************************************************************************

TASK [Gathering Facts] ****************************************************************************************

ok: [192.168.1.3]

ok: [192.168.1.2]

TASK [change port] ********************************************************************************************

[WARNING]: Consider using template or lineinfile module rather than running sed

changed: [192.168.1.2]

changed: [192.168.1.3]

RUNNING HANDLER [restart httpd server] ************************************************************************

changed: [192.168.1.3]

changed: [192.168.1.2]

PLAY RECAP ****************************************************************************************************

192.168.1.2 : ok=3 changed=2 unreachable=0 failed=0

192.168.1.3 : ok=3 changed=2 unreachable=0 failed=0

[root@localhost ~]# ansible web -m shell -a "netstat -anpt | grep 8080"

192.168.1.3 | SUCCESS | rc=0 >>

tcp6 0 0 :::8080 :::* LISTEN 4947/httpd

192.168.1.2 | SUCCESS | rc=0 >>

tcp6 0 0 :::8080 :::* LISTEN 4929/httpd

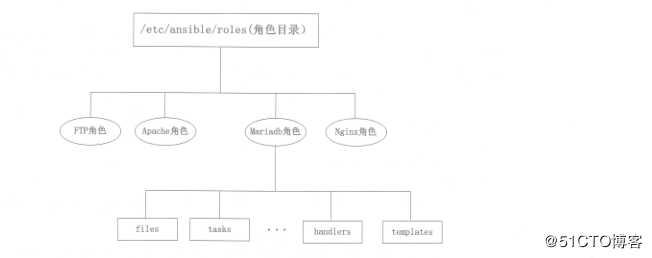

//查看远程主机的httpd服务的端口已经改为8080将多种不同的tasks的文件集中存储在某个目录下,则该目录就是角色,角色一般存放在/etc/ansible/roles/目录下,可通过ansible的配置文件来调整默认的角色目录,/etc/ansible/roles/目录下有很多子目录,其中每一个子目录对应一个角色,每个角色也有自己的目录结构,如图:

/etc/ansible/roles/为角色的集合,该目录下由自定义的各个子目录,如图:

图中目录中,tasks、handlers、vars、meta、default至少包含一个main.yml文件,该目录下也可以有其他.yml文件,但是需要在main.yml文件中用include指令将其他.yml文件包含起来。

有了角色然后,可以直接在yaml文件(playbook配置文件中调用角色)。如下:

[root@localhost ~]# vim /etc/ansible/mariadb.yml

---

- hosts: web

remote_user: root

roles:

- mariadb

...可以只调用一个角色,也可调用多个角色。当定义了角色然后用ansible-playbook playbook文件名即可!此时ansible会到角色集合的目录(/etc/ansible/roles)去找相应的目录mariadb,然后依次执行mariadb目录下的所有代码。

要求在远程主机上安装mariadb数据库,安装完成之后,新建数据库,并允许test用户对其拥有所有的权限。

具体操作如下:

远程主机及ansible管理端均已配置完成yum仓库。ansible主机安装mariadb数据库,生成mariadb数据库的配置文件。

[root@localhost ~]# mkdir -p /etc/ansible/roles/mariadb/{files,tasks,handles}

[root@localhost ~]# vim /etc/ansible/roles/mariadb/tasks/main.yml

---

- name: install mariadb

yum: name=mariadb-server state=present

- name: move config file

shell: "[ -e /etc/my.cnf ] && mv /etc/my.cnf /etc/my.cnf.bak"

- name: provide a new config file

copy: src=my.cnf dest=/etc/my.cnf

- name: reload mariadb

shell: systemctl restart mariadb

- name: create database testdb

shell: mysql -u root -e "create database testdb;grant all on testdb.* to ‘test‘@‘192.168.1.%‘ identified by ‘test123‘;flush privileges;"

notify:

- restart mariadb

...

[root@localhost ~]# vim /etc/ansible/roles/mariadb/handles/main.yml

---

- name: restart mariadb

service: name=mariadb state=restarted

...

[root@localhost ~]# cd /etc/ansible/roles/mariadb/files/

[root@localhost files]# cp /etc/my.cnf .

[root@localhost files]# ls

my.cnf

[root@localhost ~]# ansible-playbook -C /etc/ansible/mariadb.yml

//测试没有问题之后,执行以下命令

[root@localhost ~]# ansible-playbook /etc/ansible/mariadb.yml

[root@localhost ~]# mysql -u root

Welcome to the MariaDB monitor. Commands end with ; or \g.

Your MariaDB connection id is 3

Server version: 5.5.52-MariaDB MariaDB Server

Copyright (c) 2000, 2016, Oracle, MariaDB Corporation Ab and others.

Type ‘help;‘ or ‘\h‘ for help. Type ‘\c‘ to clear the current input statement.

MariaDB [(none)]> show databases;

+--------------------+

| Database |

+--------------------+

| information_schema |

| mysql |

| performance_schema |

| test |

| testdb |

+--------------------+

5 rows in set (0.00 sec)

//远程主机查看效果远程安装mariadb数据库已经完成!

其实跟安装mariadb数据库差不多!

[root@localhost ~]# yum -y install vsftpd

[root@localhost ~]# mkdir -pv /etc/ansible/roles/vsftpd/{files,tasks,handlers}

[root@localhost ~]# vim /etc/ansible/roles/vsftpd/tasks/main.yml

---

- name: install vsftpd

yum: name=vsftpd state=present

- name: move config file

shell: "[ -e /etc/vsftpd/vsftpd.conf ] && mv /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.bak"

- name: provide a new config file

copy: src=vsftpd.conf dest=/etc/vsftpd/vsftpd.conf

- name: reload vsftpd

shell: systemctl restart vsftpd

- name: shangchuan

copy: src=/soft dest=/etc/vsftpd

- name: zidongqidong

shell: systemctl enable vsftpd

- name: create user

user: name=zhangsan state=present

- name: set password

shell: echo "123456"|passwd --stdin zhangsan

...

[root@localhost ~]# cd /etc/ansible/roles/vsftpd/files/

[root@localhost files]# cp /etc/vsftpd/vsftpd.conf .

[root@localhost files]# mkdir soft

[root@localhost ~]# vim /etc/ansible/vsftpd.yml

---

- hosts: web

remote_user: root

roles:

- vsftpd

...

[root@localhost ~]# ansible-playbook -C /etc/ansible/vsftpd.yml

[root@localhost ~]# ansible-playbook /etc/ansible/vsftpd.yml客户端验证:

[root@localhost ~]# ansible web -m shell -a "netstat -anpt | grep vsftpd"

192.168.1.3 | SUCCESS | rc=0 >>

tcp6 0 0 :::21 :::* LISTEN 7552/vsftpd

192.168.1.2 | SUCCESS | rc=0 >>

tcp6 0 0 :::21 :::* LISTEN 7594/vsftpd 关于自动化运维工具Ansible就简单介绍这些。

———————— 本文至此结束,感谢阅读 ————————

标签:inf json lib 密码认证 常识 批量 files err 背景 如何使用

原文地址:https://blog.51cto.com/14157628/2441070