标签:ssim ssh 遇到 云服务器 选择 日志服务器 主机 alt arm

当遇到SSH异常行为时我们通常选择到日志服务器上被动查看和分析日志,这样往往无法实时发现可疑IP的异常行为,下面通过OSSIM平台大数据分析智能筛选出疑似Attack行为。场景再现:

小张最近在使用某云服务器的过程中,被比特币Hacker光顾了服务器....,损失惨重。在备份好重要资料之后,重新安装了系统,没过多久服务器又挂了。

在随后的调查中,小张在服务器中发现了一些蛛丝马迹,auth.log文件有很多不明IP通过22端口尝试以ssh用户名密码的方式登录服务器....

#grep "Failed password " /var/log/auth.log | awk ‘{print $11}‘ | sort | uniq -c | sort -nr | more

2990 Failed

2208 222.186.50.190

654 94.102.3.151

303 106.186.21.162

299 115.239.248.90

... ... ...

... ... ...

通过日志分析很有可能SSH A t t a c k 。有什么办法能第一时间发现此类问题呢?

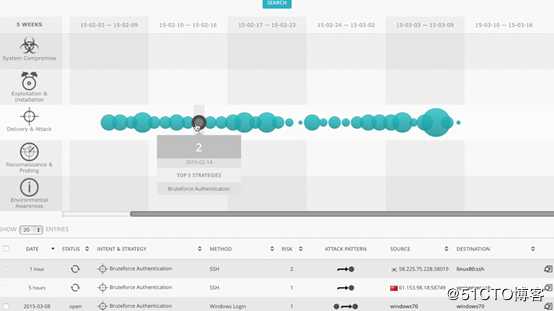

下面我们通过OSSIM报警平台实时观察到网络异常行为报警。

图1 网络异常行为可视化

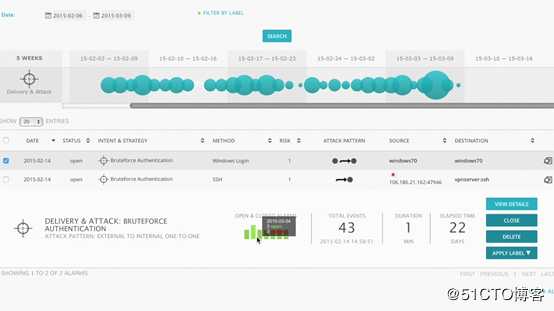

点击气泡图中某天的一条报警聚合信息

图2 事件聚合

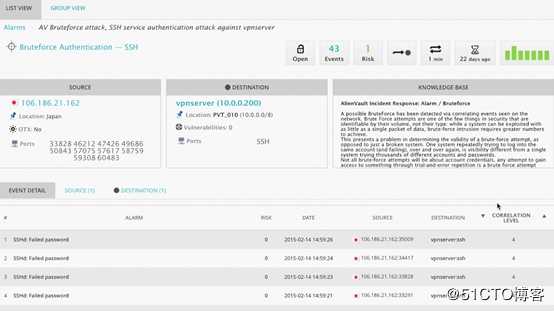

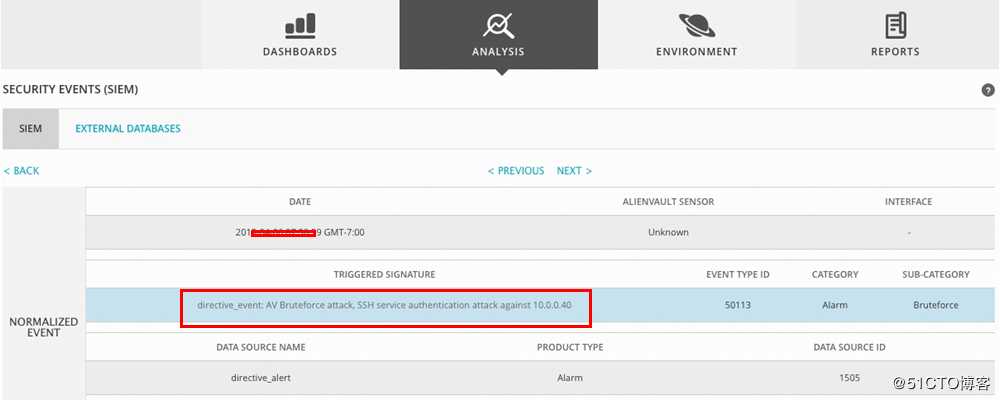

查看详细事件

图3 详细日志

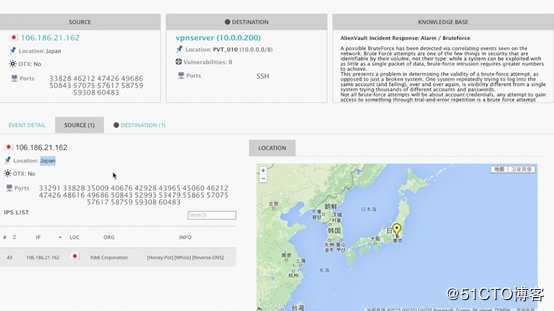

查看疑似异常行为主机的网络信息以及IP地理位置信息

图4 IP定位

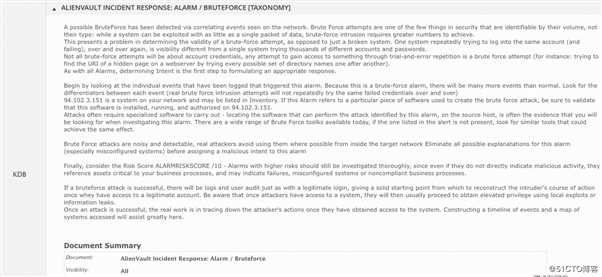

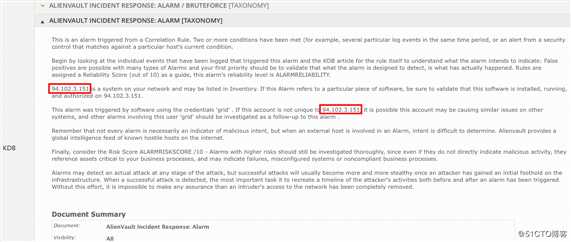

图5 关联分析所得到的Alarm

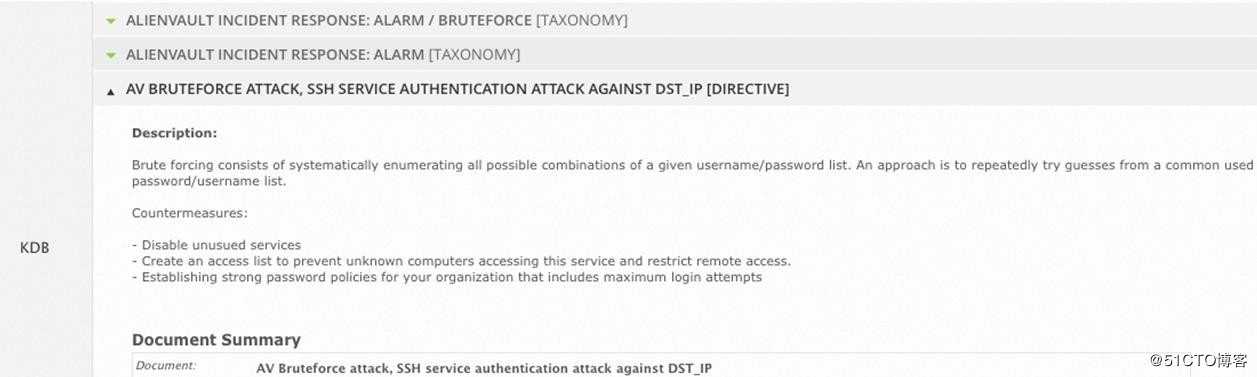

每一条Alarm中系统提供了此事件的知识库

图6 KDB 信息描述

关注OSSIM公众号可观看视频讲解

标签:ssim ssh 遇到 云服务器 选择 日志服务器 主机 alt arm

原文地址:https://blog.51cto.com/chenguang/2457339