标签:挖矿程序 使用率 处理 总结 image ptime 查看 图片 密码

生产机器被植入kdevtmpfsi挖矿程序处理

1, 手机钉钉收到报警信息,说阿里云的一台机器负载过高

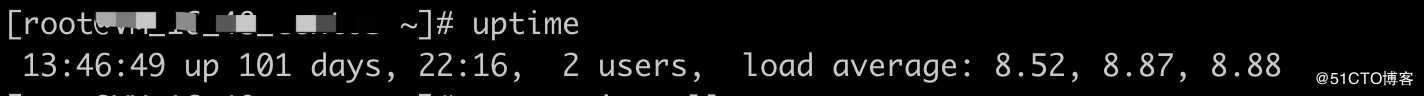

2, 根据报警信息我们登录到这台机器上使用 uptime 命令查机器负载 ![]

![]

然后这台机器的 CPU 是 8 核的,可以判断出来 CPU 负载确实高了

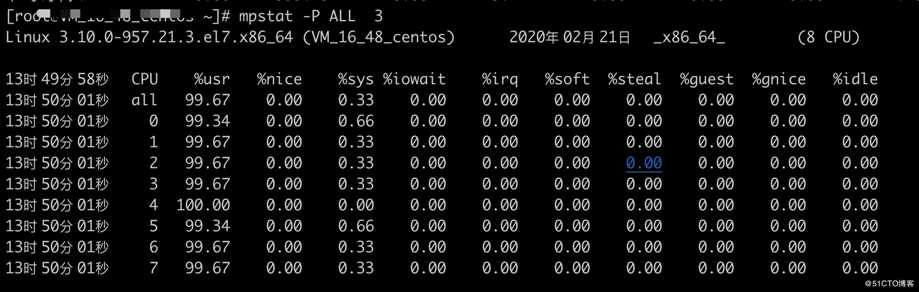

3,这个时候通过命令 mpstat 查看到底是应为 CPU 还是磁盘造成的负载高

我们可以看到 CPU 使用率基本上每核都达到了 100%,

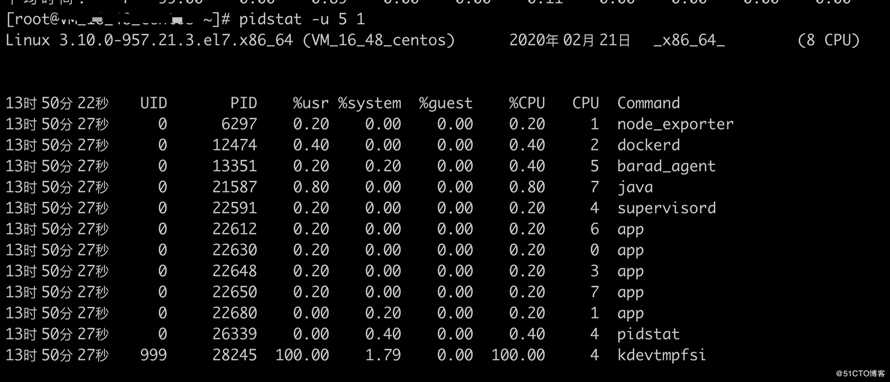

4,紧接着我们使用命令 pidstat 来查看到底是哪个进程占用那么高的 CPU

从这里面我们可以看出进程 PID 为 28245 的进程占用我们大量的 CPU,这个进程看着很陌生,不是我们自己的程序,于是就去百度下这个

发现这个是一个挖矿病毒,然后心里想 mmp,

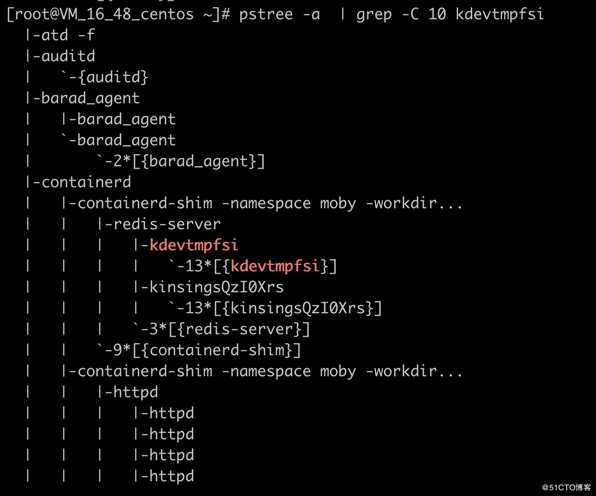

现在发现他是个挖矿病毒之后我们就开始处理它,看看他的进程树

发现这个进程是被植入在 redis 容器里面的,果断给这个容器删除,更换镜像,设置强密码,之后得以解决这个问题

总结:

镜像不能随便使用,我们应该尽量使用软件官方制作的 docker 镜像.

标签:挖矿程序 使用率 处理 总结 image ptime 查看 图片 密码

原文地址:https://blog.51cto.com/13447608/2472711