标签:inf etl 介绍 man 如何使用 realm bytes mamicode find

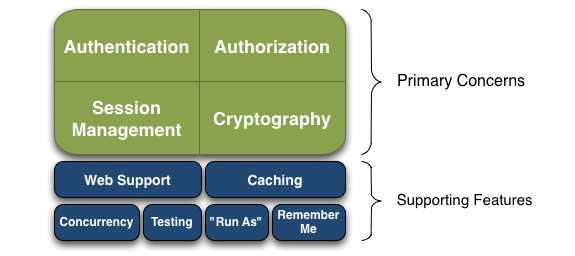

一、shiro基础概念

Authentication:身份认证 / 登录,验证用户是不是拥有相应的身份;

Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

Session Manager:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通 JavaSE 环境的,也可以是如 Web 环境的;

Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

Web Support:Web 支持,可以非常容易的集成到 Web 环境;

Caching:缓存,比如用户登录后,其用户信息、拥有的角色 / 权限不必每次去查,这样可以提高效率;

Concurrency:shiro 支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

Testing:提供测试支持;

Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

记住一点,Shiro 不会去维护用户、维护权限;这些需要我们自己去设计 / 提供;然后通过相应的接口注入给 Shiro 即可。

二、应用程序使用 Shiro的原理

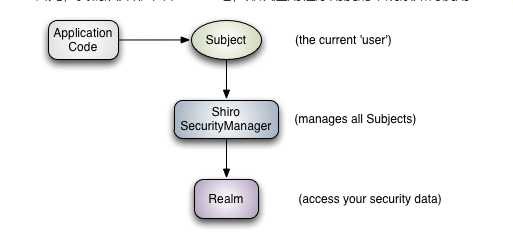

从应用程序角度的来观察如何使用 Shiro 完成工作,如图

可以看到:应用代码直接交互的对象是 Subject,也就是说 Shiro 的对外 API 核心就是 Subject;其每个 API 的含义:

Subject:主体,代表了当前 “用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是 Subject,如网络爬虫,机器人等;即一个抽象概念;所有 Subject 都绑定到 SecurityManager,与 Subject 的所有交互都会委托给 SecurityManager;可以把 Subject 认为是一个门面;SecurityManager 才是实际的执行者;

SecurityManager:安全管理器;即所有与安全有关的操作都会与 SecurityManager 交互;且它管理着所有 Subject;可以看出它是 Shiro 的核心,它负责与后边介绍的其他组件进行交互,如果学习过 SpringMVC,你可以把它看成 DispatcherServlet 前端控制器;

Realm:域,Shiro 从从 Realm 获取安全数据(如用户、角色、权限),就是说 SecurityManager 要验证用户身份,那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色 / 权限进行验证用户是否能进行操作;可以把 Realm 看成 DataSource,即安全数据源。

也就是说对于我们而言,最简单的一个 Shiro 应用:

应用代码通过 Subject 来进行认证和授权,而 Subject 又委托给 SecurityManager;

从以上也可以看出,Shiro 不提供维护用户 / 权限,而是通过 Realm 让开发人员自己注入。

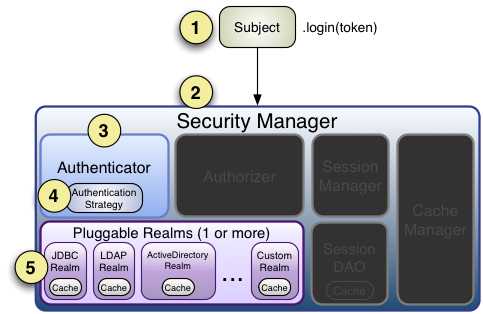

三、认证

身份认证流程,如图

流程如下:

login接口controller

UsernamePasswordToken token = new UsernamePasswordToken(username, password);

try{

token.setRememberMe(1 == rememberMe);

Subject subject = SecurityUtils.getSubject();

subject.login(token);

} catch (LockedAccountException e) {

token.clear();

return ResultUtil.error("用户已经被锁定不能登录,请联系管理员!");

} catch (AuthenticationException e) {

token.clear();

return ResultUtil.error("用户名或者密码错误!");

}

自定义realm的认证流程

//认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

System.out.println("认证入口。。。。");

//获取用户的输入的账号.

String username = (String)token.getPrincipal();

//得到密码

String password = new String((char[])token.getCredentials());

User user = userService.selectByUsername(username);

if(user==null) {

throw new UnknownAccountException();

}

if (CoreConst.STATUS_INVALID.equals(user.getStatus())) {

// 帐号锁定

throw new LockedAccountException();

}

HttpServletRequest request = ((ServletRequestAttributes) RequestContextHolder.getRequestAttributes()).getRequest();

// 把ip放入user存入redis缓存里

user.setLoginIpAddress(IpUtil.getIpAddr(request));

SimpleAuthenticationInfo authenticationInfo = new SimpleAuthenticationInfo(

user,

user.getPassword(),

ByteSource.Util.bytes(user.getCredentialsSalt()),

getName()

);

return authenticationInfo;

}

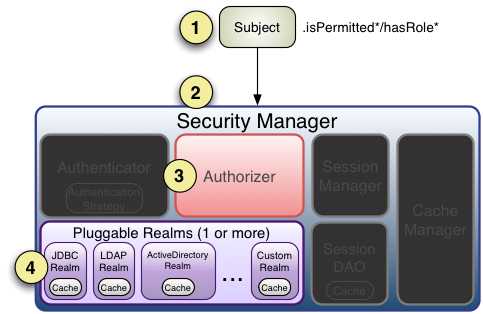

四、授权

授权流程,如图

流程如下:

Subject.isPermitted*/hasRole*接口,其会委托给 SecurityManager,而 SecurityManager 接着会委托给 Authorizer;isPermitted*/hasRole* 会返回 true,否则返回 false 表示授权失败。继承 AuthorizingRealm 而不是实现 Realm 接口;

自定义realm的授权流程

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

System.out.println("授权入口。。。。");

if(principals == null){

throw new AuthorizationException("principals should not be null");

}

User user = (User) principals.getPrimaryPrincipal();

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

info.setRoles(roleService.findRoleByUserId(user.getUserId()));

info.setStringPermissions(permissionService.findPermsByUserId(user.getUserId()));

return info;

}

五、多realm使用

六、自定义用户个性认证

七、自定义过滤链

八、缓存机制

标签:inf etl 介绍 man 如何使用 realm bytes mamicode find

原文地址:https://www.cnblogs.com/niudaxianren/p/12357973.html