标签:提取 就是 tap 虚拟 eve 监听 txt 公网 sample

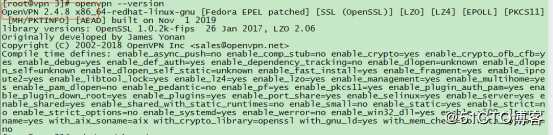

openv_n安装配置yum源并安装openv_n

防火墙关闭

yum upgrade

yum install -y epel-release

yum install -y install openv_n easy-rsa net-tools bridge-utils安装完成后查看版本

版本是2.4.8

cp /usr/share/doc/openv_n-2.4.8/sample/sample-config-files/server.conf /etc/openv_n/server/

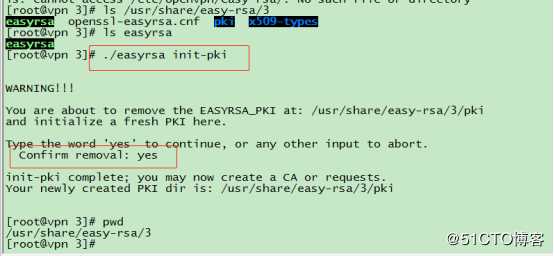

其中这条命令的openv_n-2.4.8就是这个版本号的初始化初始化一个新的PKI

PKI初始化,覆盖原来的生成新的pki

cd /usr/share/easy-rsa/3

./easyrsa init-pki

/usr/share/easy-rsa/3/pki警告这个目录已经有个了,不需要删除创建的时候会覆盖

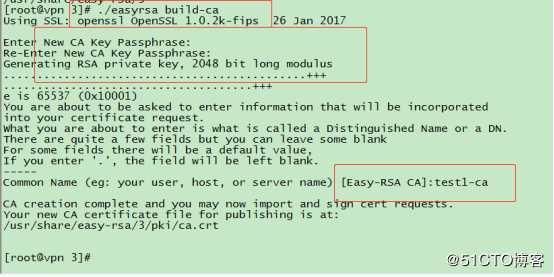

创建证书申请

输入2次密码:123456

输入证书名称

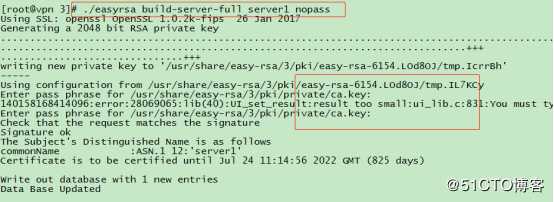

./easyrsa build-server-full server1 nopass

输入刚刚创建的密码123456

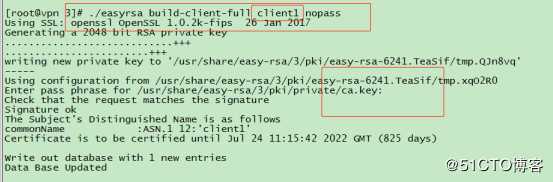

./easyrsa build-client-full client1 nopass

用于拷贝到服务器上面使用

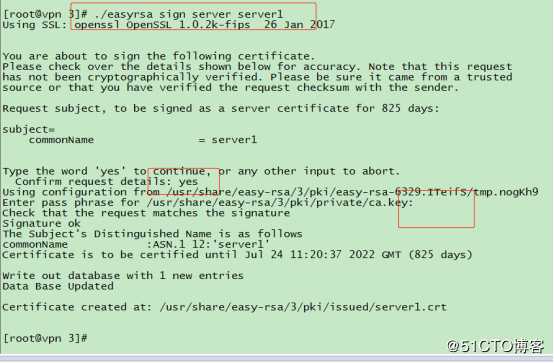

5.1.签约证书

./easyrsa sign server server1

.```

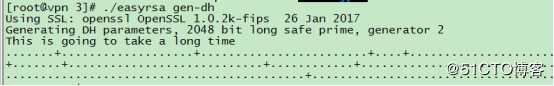

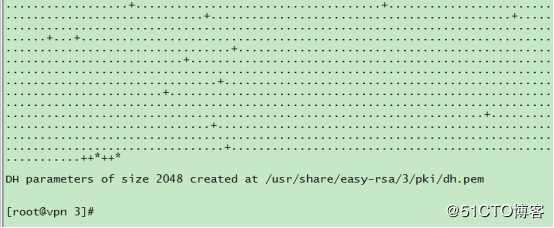

/easyrsa gen-dh

生成TLS-auth密钥

【可选操作。Openv_n提供了TLS-auth功能,来抵御Dos、UDP端口淹没***。】

openv_n --genkey --secret ./pki/ta.key

cp -pR /usr/share/easy-rsa/3/pki/{issued,private,ca.crt,dh.pem,ta.key} /etc/openv_n/server/

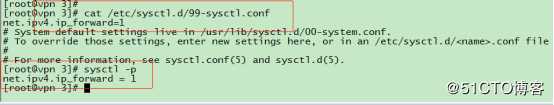

# 7.内核参数中开启转发echo "net.ipv4.ip_forward = 1" >> /etc/sysctl.d/99-sysctl.conf

sysctl -p

或者

sysctl -w net.ipv4.ip_forward=1

# 8.配置服务端cp -pR /usr/share/easy-rsa/3/pki/{issued,private,ca.crt,dh.pem,ta.key} /etc/openv_n/server/

cp /usr/share/doc/openv_n-2.4.8/sample/sample-config-files/server.conf /etc/openv_n/server/

#编辑server.conf文件

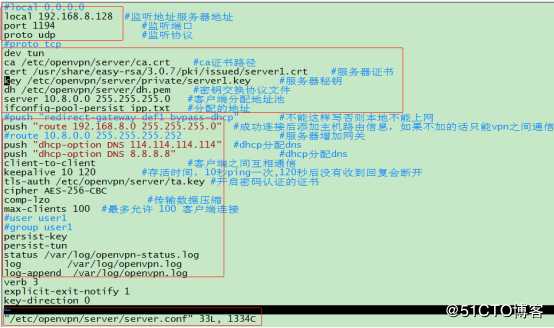

local 192.168.8.128 #监听地址服务器地址

port 1194 #监听端口

proto udp #监听协议

dev tun

ca /etc/openv_n/server/ca.crt #ca证书路径

cert /usr/share/easy-rsa/3.0.7/pki/issued/server1.crt #服务器证书

key /etc/openv_n/server/private/server1.key #服务器秘钥私钥文件

dh /etc/openv_n/server/dh.pem #密钥交换协议文件

server 10.8.0.0 255.255.255.0 #为客户端分配地址池

#设置服务器端模式,并为客户端提供一个v_n子网

#服务器会获取到IP为10.8.0.1

ifconfig-pool-persist ipp.txt #分配的地址

#用于记录客户端和虚拟IP地址的关联关系的文件

#当重启服务时,再次连接的客户端将分配到与上一次分配相同的虚拟IP地址

#push "redirect-gateway def1 bypass-dhcp"

#启用该指令,所有客户端的默认网关都将重定向到服务器,导致所有客户端流量都经过服务器

#(为确保能正常工作,服务器所在计算机需要在TUN/TAP接口与以太网之间使用NAT或桥接技术进行连接)

#影响客户端本地浏览访问公网,导致服务器流量增加,禁用该功能

push "route 192.168.8.0 255.255.255.0" #成功连接后添加主机路由信息,如果不加的话只能v_n之间通信

#推送路由信息到客户端,以允许客户端能够连接到服务器背后的其他私有子网。

#(简而言之,就是允许客户端访问v_n服务器自身所在的其他局域网)

push "dhcp-option DNS 114.114.114.114" #dhcp分配dns

push "dhcp-option DNS 8.8.8.8" #dhcp分配dns

client-to-client #客户端之间互相通信

keepalive 10 120 #存活时间,10秒ping一次,120秒后没有收到回复会断开

tls-auth /etc/openv_n/server/ta.key #开启密码认证的证书

cipher AES-256-CBC

comp-lzo #传输数据压缩

max-clients 100 #最多允许 100 客户端连接

persist-key

persist-tun

status /var/log/openv_n-status.log

log /var/log/openv_n.log

log-append /var/log/openv_n.log

verb 3

explicit-exit-notify 1

key-direction 0

重启服务

systemctl restart openv_n-server@server

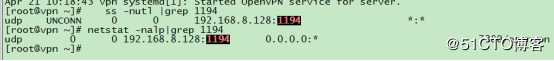

systemctl status openv_n-server@server

如有报错可以翻到最下面找下错误一般情况都是配置文件中配置信息导致的

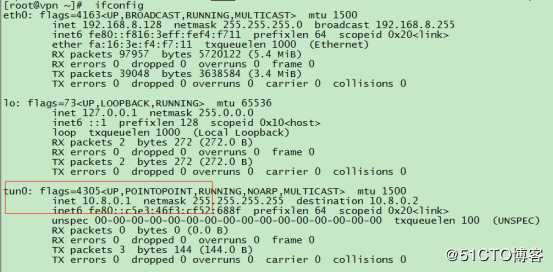

服务器获取到10.8.0.1的地址

netstat -nalp|grep 1194

9.端口映射

在路由器上面开放TCP、UDP1194端口,内外网映射

# 二、客户端安装

# 1.下载客户端

官网下载

win7电脑的这里有

链接:https://pan.baidu.com/s/1fOm43j5c4j7IABIqOdGsQw

提取码:l304

链接:https://pan.baidu.com/s/1HQILJxaDC0Az5eZV-hb06A

提取码:rvf0

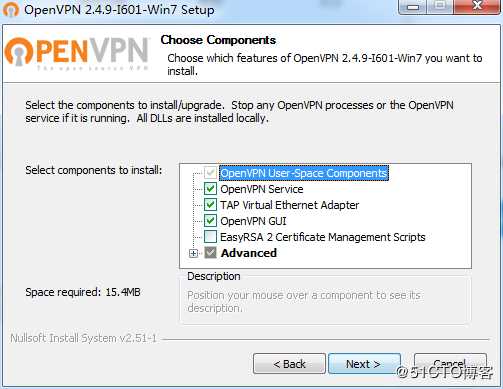

# 2.安装客户端

一直下一步直到安装完成

# 3.将服务器上CA、证书、key放入到客户端的config文件夹中

将服务器上面的

/etc/openv_n/server/ca.crt

/etc/openv_n/server/ta.key

/etc/openv_n/server/issued/client1.crt

/etc/openv_n/server/private/client1.key

四个文件下载到客户端上并放入D:\Program Files\Openv_n\config中

将D:\Program Files\Openv_n\sample-config文件夹中的client.ov_n文件复制到D:\Program Files\Openv_n\config文件夹中

或者

直接在D:\Program Files\Openv_n\config中新建一个文件命名为xxx.ov_n

操作完后文件夹中有这些文件

注:如有只有一台server,使用一个client就行,名字可以不更改,内容一定要更改。

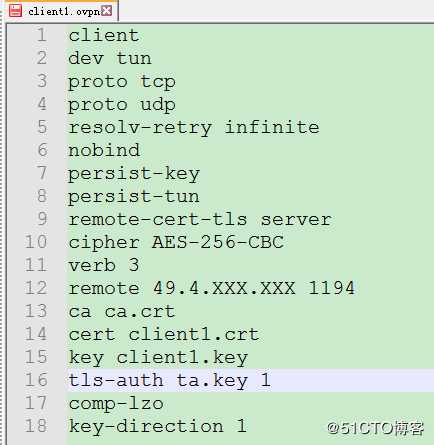

# 4.编辑客户端配置文件

编辑客户端配置client1.ov_n用ue或者notepad++打开

client

dev tun

proto tcp

proto udp

resolv-retry infinite

nobind

persist-key

persist-tun

remote-cert-tls server

cipher AES-256-CBC

verb 3

remote 49.4.XXX.XXX 1194

ca ca.crt

cert client1.crt

key client1.key

tls-auth ta.key 1

comp-lzo

key-direction 1

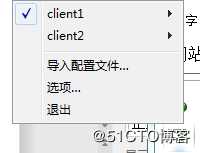

右键管理员权限启动

会出现在右下角

双击查看

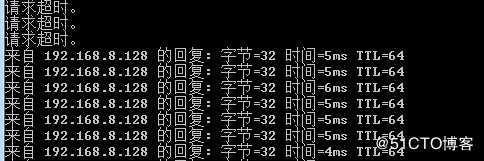

本机分配到服务器设置的子网中的IP

测试网络通讯成功

测试通讯完成。

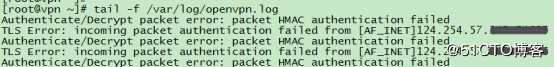

报错1:

重启时出现如下信息:

Authenticate/Decrypt packet error: packet HMAC authentication failed

TLS Error: incoming packet authentication failed from [AF_INET]124.254.57.xxx:5685x

在配置文件中加入:

mode server

tls-server

重启服务

systemctl restart openv_n-server@server

systemctl status openv_n-server@server

参考参照https://www.bbsmax.com/A/pRdBKNn7zn/

参考参照https://cloud.tencent.com/developer/article/1491801标签:提取 就是 tap 虚拟 eve 监听 txt 公网 sample

原文地址:https://blog.51cto.com/7794482/2488993