标签:安装失败 结果 后缀 国家 端口号 等级 扫描 ttl 应用

一、实验概述

1.1 实验目标

掌握信息搜集的最基础技能与常用工具的使用方法。

1.2 实验内容

各种搜索技巧的应用。

DNS IP注册信息的查询。

基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)。

漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)。

二、实验准备

2,1 安装OpenVAS

STEP1

依次输入如下指令。

apt-get update apt-get dist-upgrade apt-get install openvas openvas-setup

需要注意的是如果是之前安装失败,重装Kali后尝试安装的,需要先换源再进行操作。

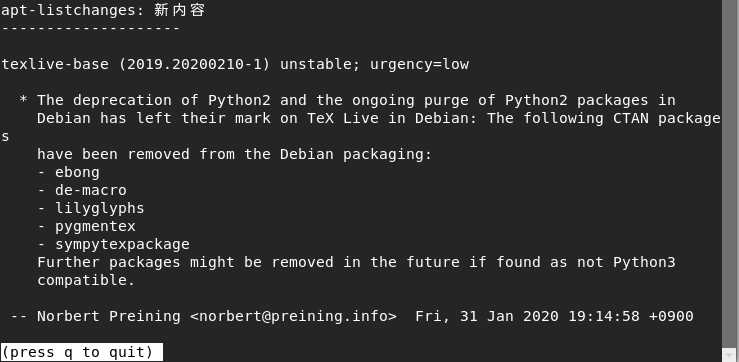

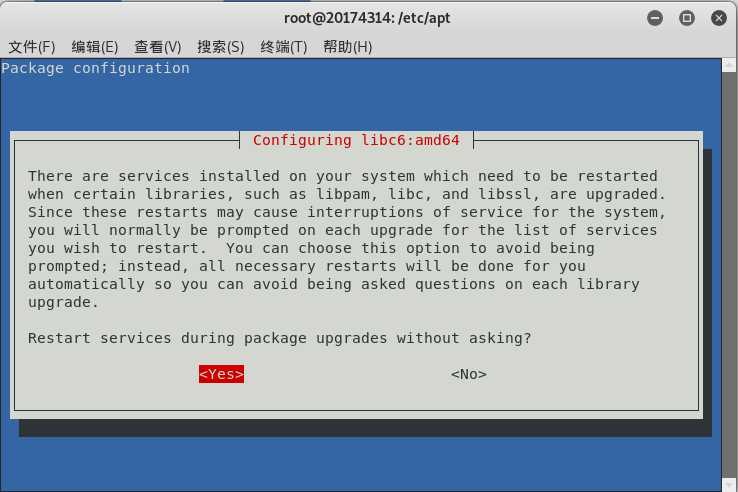

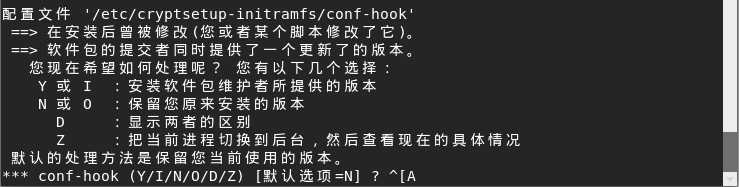

STEP2

针对安装过程中出现的数次选择询问,选择方案如下。

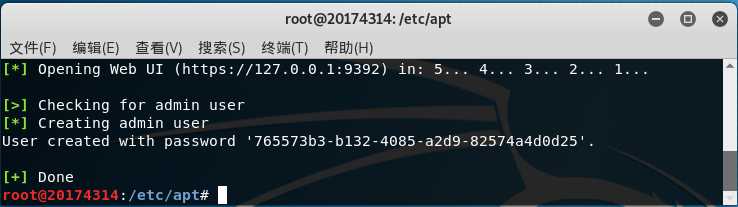

STEP3

在系统空间预留充足,网速足够快,加之耐心良好的情况下,最后看到如下代码,即安装成功。

三、实验步骤

3.1 搜索技巧应用

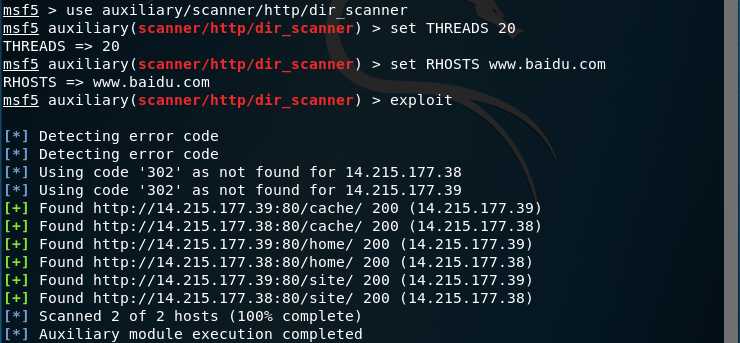

STEP1

输入以下指令。

msfconsole use auxiliary/scanner/http/dir_scanner set THREADS 20 set RHOSTS www.baidu.com exploit

得到如下结果。

说明:使用MSF的dir_scanner模块,设置目标域名为百度(www.baidu.com),遍历扫描其目录。其中THREADS为设置的线程数,设置的线程数越多,扫描的速度越快。这个代码在之后的扫描过程中会经常使用到。

STEP2

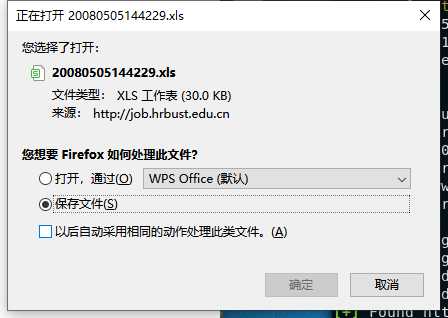

打开我们最熟悉的百度,在其搜索框输入如下内容。

site:edu.cn filetype:xls 毕业

选择一个要观察的搜索结果。

点击链接,可以直接保存文件,方便我们研究。

可以在收集得到的文件中看到大量的敏感信息。

说明:在百度搜索框输入的内容含义为在后缀为edu.cn的网站(即教育网站)搜索xls文件,其中要求含有“毕业”的内容。这样一来我们就搜索到了某高校毕业生去向的敏感信息。

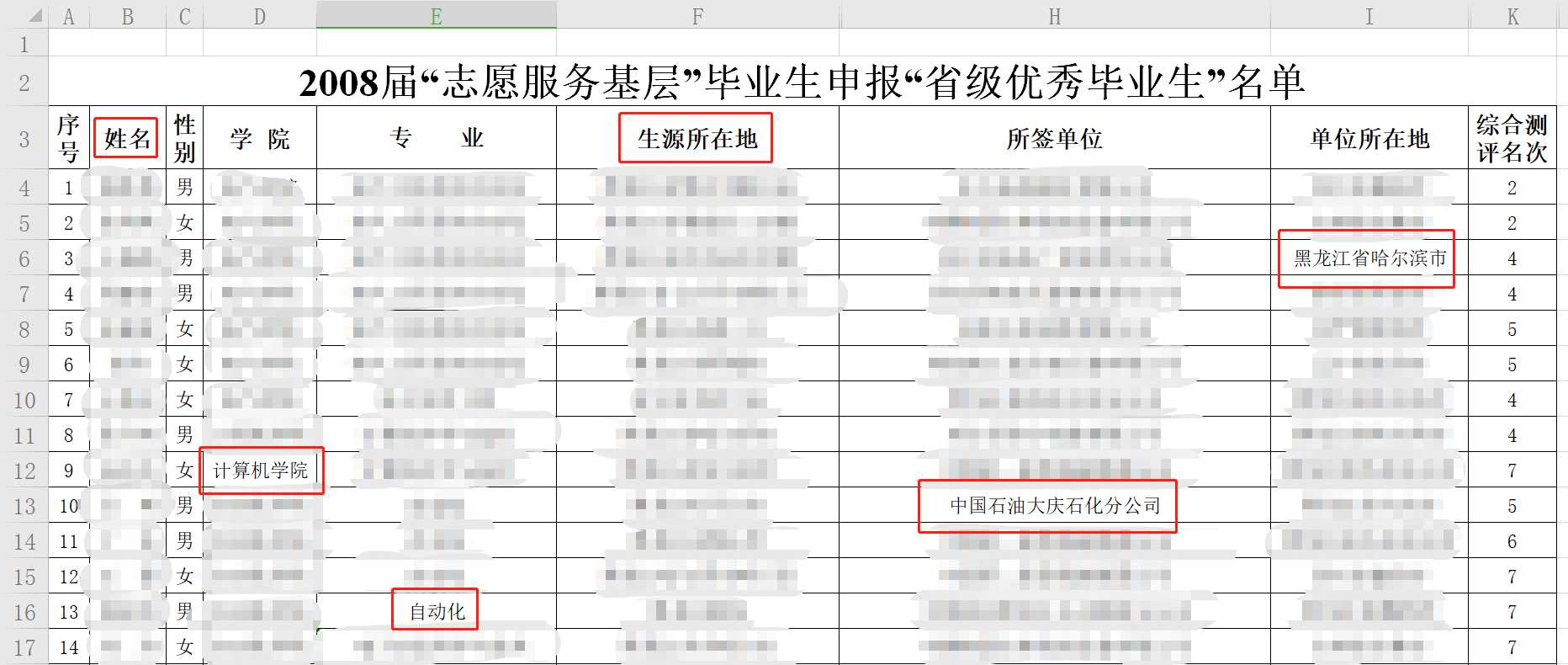

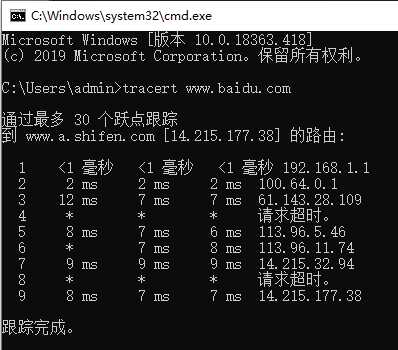

STEP3

在命令行输入以下指令。

tracert www.baidu.com

可以查看到执行之后的结果。

说明:这是对于路由器进行检测,之前我们在计算机网络课程中学习过拓扑结构,本指令可以记录本机访问目标服务器(百度)所经过的“每一跳”的TTL(生存时间),路由IP,发包时间等信息。

3.2 DNS IP 注册信息的查询

STEP1

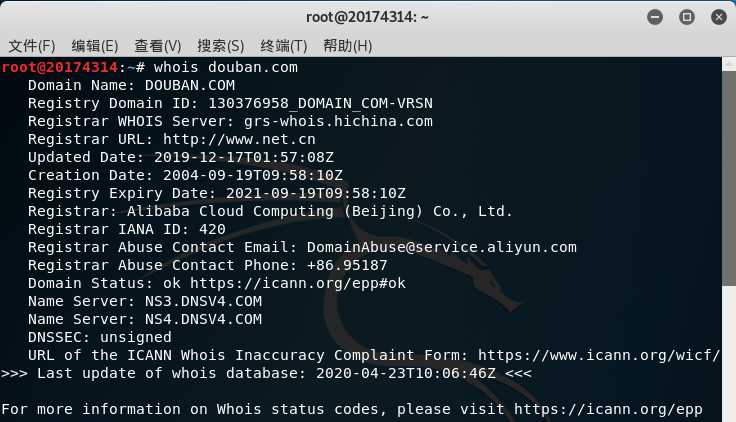

在Kali段,打开终端,输入如下指令。

whois douban.com

查看得到如下结果。

说明:whois指令可以查询到“3R注册信息”。这里可以回答一个实验的问题,什么是3R注册信息?Registrant、Registrar、Registry,包括注册人、注册商、官方注册局。此外,whois还可以查询到注册人的地址等详细信息。

STEP2

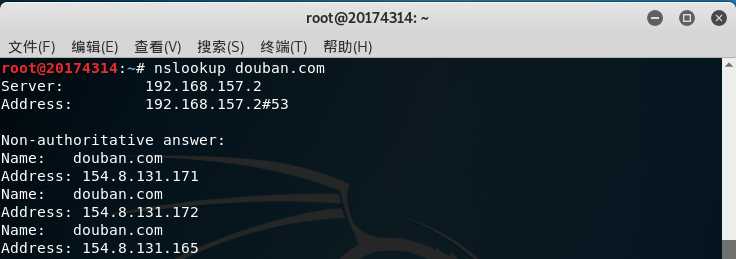

在Kali端,打开终端,输入以下指令。

nslookup douban.com

查看结果如下图所示。

说明:nslookup是一个用于解析地址的指令,输入是“英文版”的网页地址,输出是“数字化”的网页地址。这里发现存在一个域名对应多个IP地址的情况。

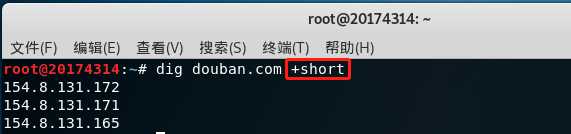

STEP3

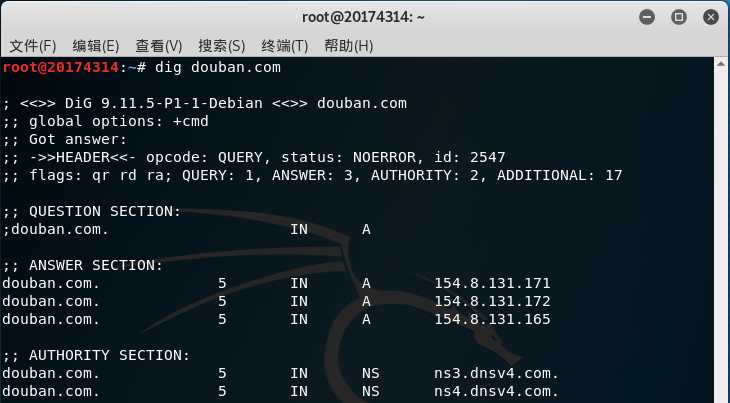

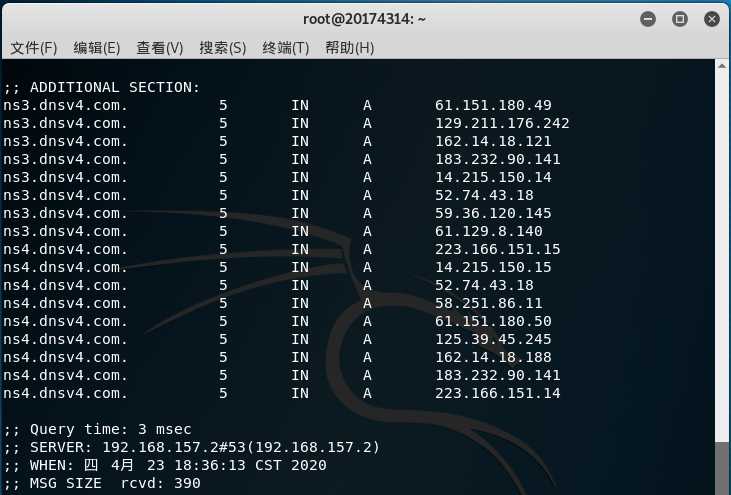

在Kali端,打开终端,输入以下指令。

dig douban.com

查看结果如下图所示。

再尝试输入以下指令。

dig douban.com +short

查看得到结果如下图所示。

说明:dig指令可以从官方DNS服务器上查询更加精确的结果,如上的结果非常的详尽。同时,该指令有数个可选的变量,其中short就是用最短的方式,单纯查询该域名的IP地址,仅此而已。实际上显示出来的结果也确实非常简短有力,容易分析。

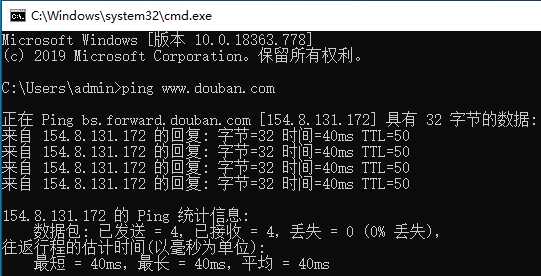

STEP4

在PC端命令行输入以下指令。

ping www.douban.com

查看结果如下图所示。

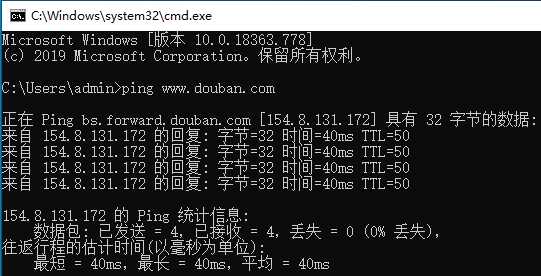

说明:ping指令是基于ICMP协议的,一种用于测试网络联通性的指令。在ping指令返回的内容中,我们可以查看到来自XX的回复,这个XX即为目标域名的IP地址。当然,ping指令可以直接输入IP地址进行使用。值得注意的是,ping指令只能返回一个IP地址,而不能如之前的查询结果看到同一个域名的多个IP地址。

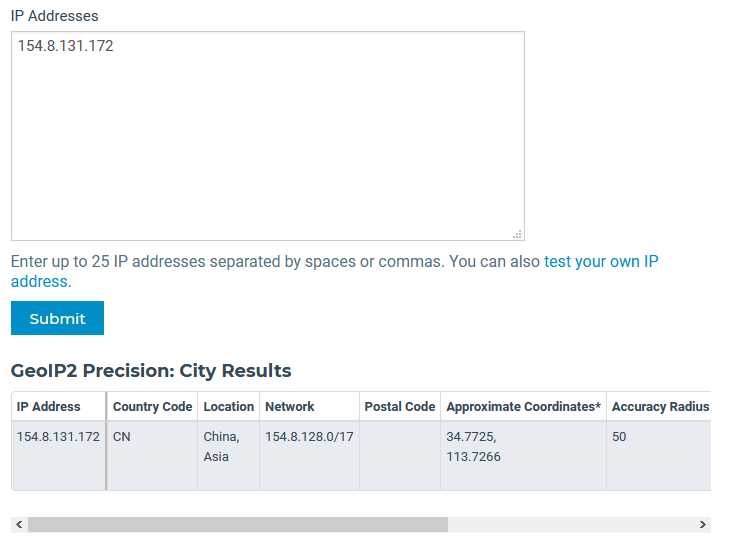

STEP5

访问www.maxmind.com。在对话框中输入要查询的IP地址。这里我们查找之前通过ping指令查找到的豆瓣网的地址。

查询结果如下图所示。

在maxmind网站还可以查询本地主机的位置。

说明:maxmind网站可以根据IP地址查询地理位置。查询结果不只是单纯的大洲-国家-省-市,它还能精确到经纬度。

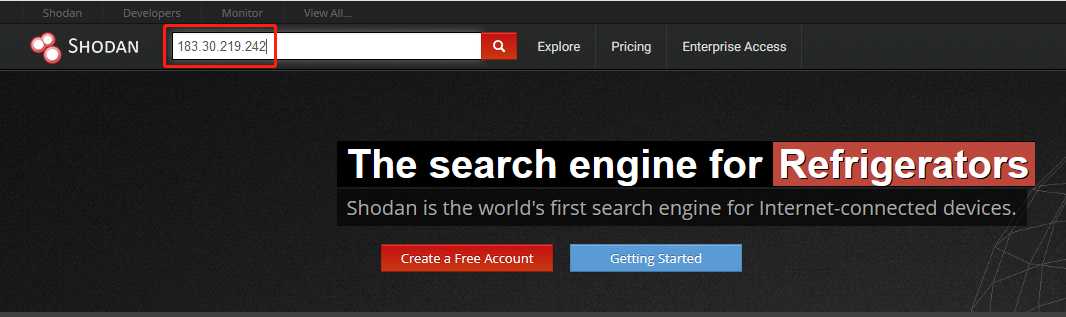

STEP6

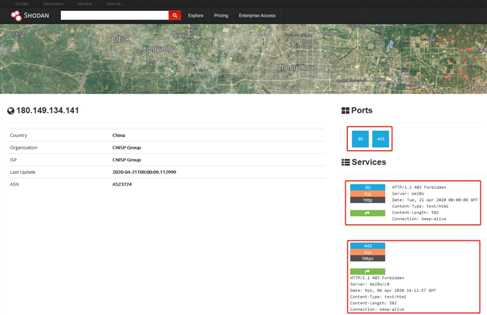

在PC端,访问https://www.shodan.io/。将之前查询到的豆瓣网的地址输入其中查询。

得到结果如下图所示。

说明:通过shodan搜索引擎可以进行反域名查询,查询结果包括 IP 的地理位置、服务占用端口号,以及提供的服务类型等等。只是无论搜索什么IP地址,上方的郑州金水区似乎都是固定不变的(大笑)。

STEP7

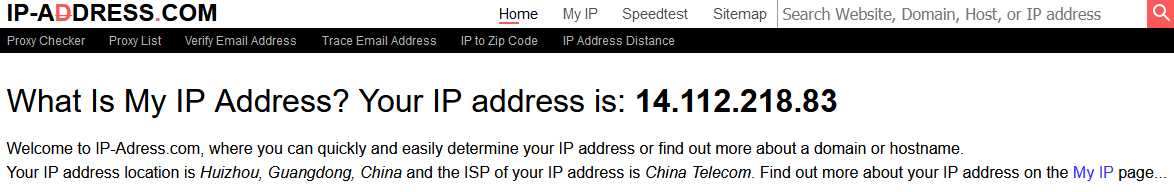

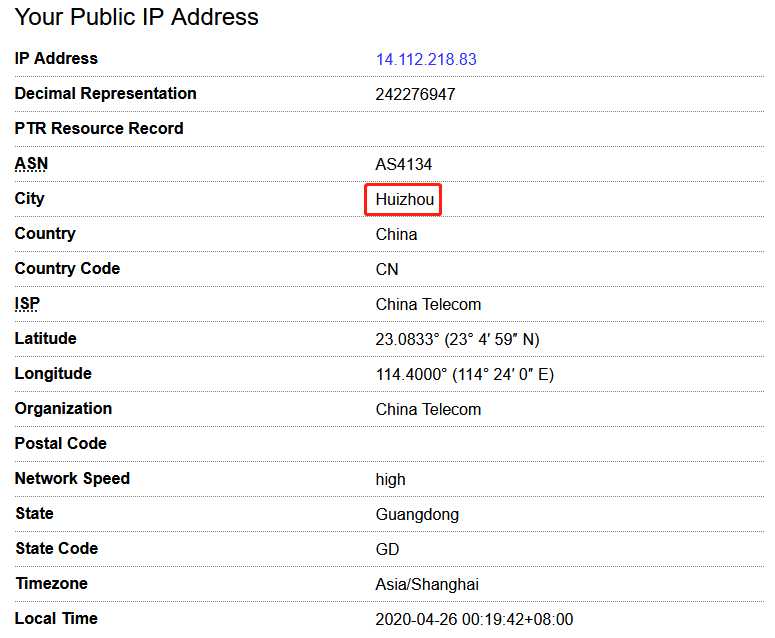

在PC端,访问www.ip-adress.com。

点击My IP,进入跳转页面,可以看到本机IP的详细信息。包括所在地,网域,移动服务商(我是中国电信),网速(快),查询时间等信息。

3.3 基本扫描技术

STEP1

在PC端,输入以下指令。

ping www.douban.com

可以查看到如下结果。由于之前已经进行过分析,再次不再赘述。

STEP2

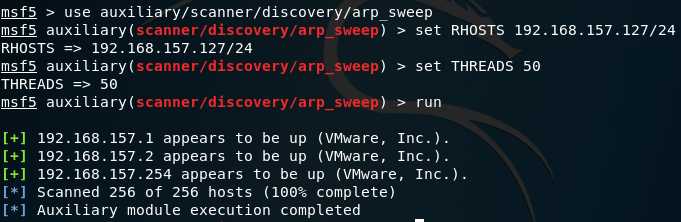

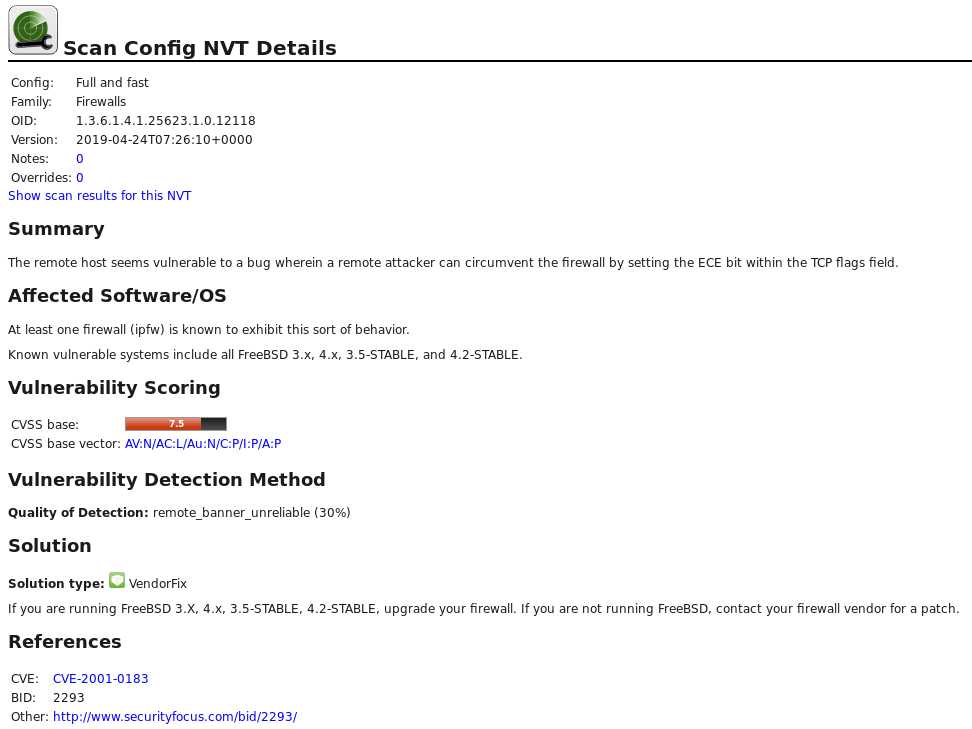

在Kali端,输入以下指令。

msfconsole use auxiliary/scanner/discovery/arp_sweep show options set RHOSTS 192.168.157.129/24 set THREADS 50

结果如下图所示。

说明:arp_sweep通过ARP请求,可以扫描得到本地局域网中所有活跃的主机。

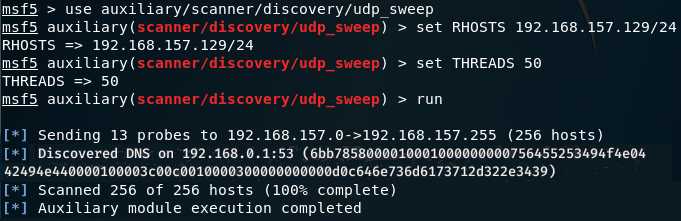

STEP3

在Kali端,输入以下指令。

msfconsole

use auxiliary/scanner/discovery/arp_sweep

show options

set RHOSTS 192.168.157.129/24

set THREADS 50

结果如下图所示。

说明:arp_sweep指令同样可以探测局域网的活跃主机,此外,还可以检测到主机的名称。

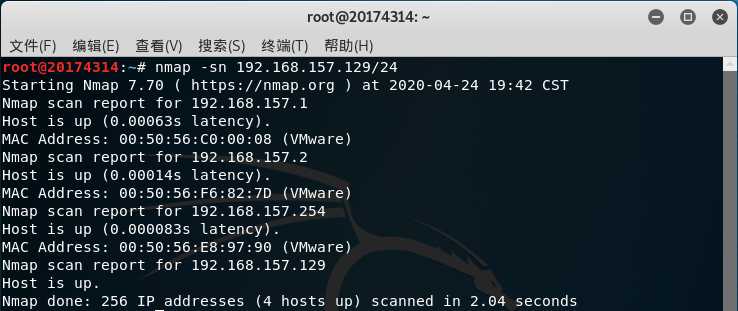

STEP4

在Kali端,输入以下指令。

nmap -sn 192.168.157.129/24

结果如下图所示。

说明:nmap之前在信息安全概论课程中使用过,是一个功能全面的扫描软件,可以扫描开放端口、操作系统类型等信息。在Kali中自带nmap,省去了安装的麻烦。通过设置参数可以让nmap实现不同的功能,其中-sn指令,用于探测指定网段的活跃主机。

STEP5

在Kali端,输入以下指令。

nmap -PU 192.168.157.129/24

结果如下图所示。

说明:-PU参数将nmap设置为对UDP端口进行探测,其实际上实现的功能与之前的udp_sweep相同,都是检测活跃主机及其名称。

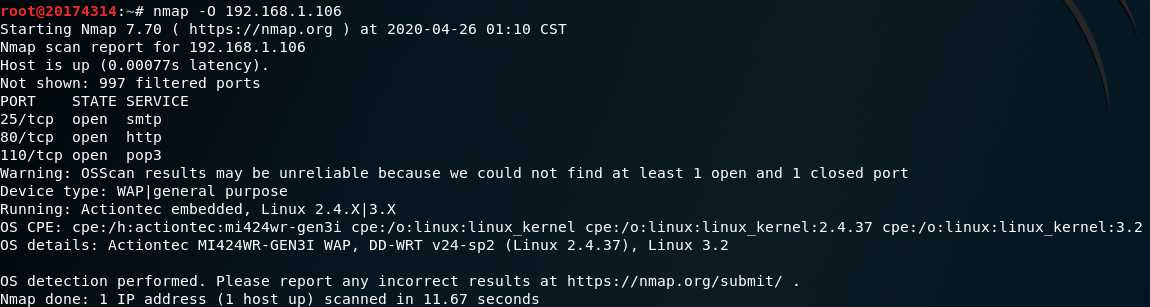

STEP6

在Kali端,输入以下指令。

nmap -O 192.168.1.106

此处的指令是大写的O,结果如下图所示。

说明:-O参数可以让nmap对于目标的操作系统进行识别,其基本原理是通过查询开放端口,提供服务等信息,形成操作系统指纹,与数据库进行对照,即得到目标的操作系统。此处查询得到目标主机操作系统为Linux。

STEP7

在Kali端,输入以下指令。

nmap -sV -Pn 192.168.1.105

结果如下图所示。

说明:-sV参数可以让nmap查看目标主机的详细服务信息。这里我们可以看到展示了443端口的ssl/https服务,912端口的vmware服务等。

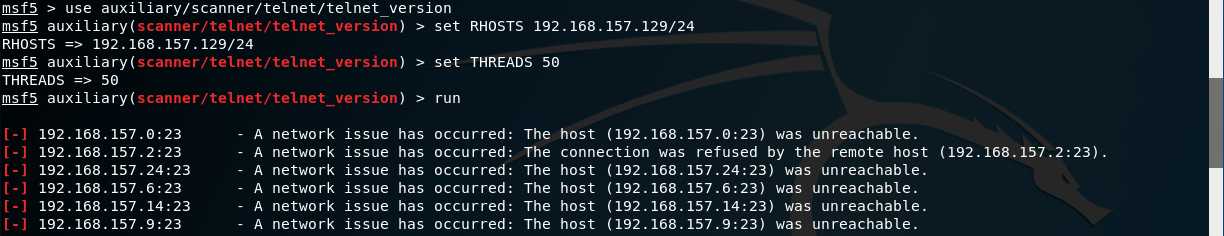

STEP8

在Kali端,输入以下指令。

msfconsole

use auxiliary/scanner/telnet/telnet_version

show options

set RHOSTS 192.168.1.105/24

set THREADS 50

run

结果如下图所示。由于原内容过多,此处只放出部分截图。

说明:利用telnet命令登录远程主机,对于远程主机进行管理。

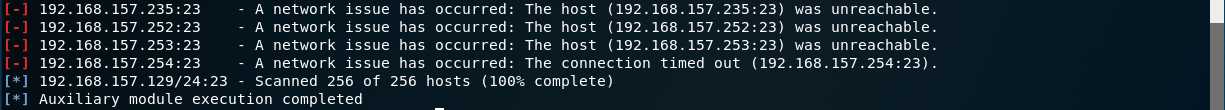

STEP9

在Kali端,输入以下指令。

msfconsole

use auxiliary/scanner/ssh/ssh_version

show options

set RHOSTS 192.168.1.105/24

set THREADS 50

run

结果如下所示。

说明:通过SSH协议,将SSH客户端与SSH服务器连接起来。

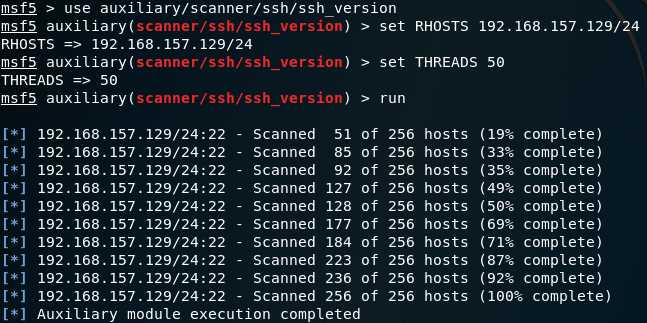

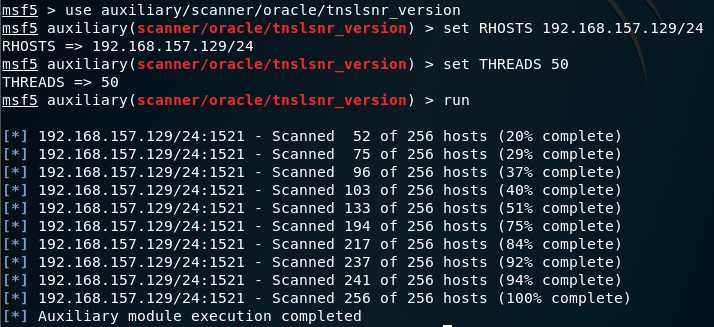

SETP10

在Kali端,输入以下指令。

msfconsole

use auxiliary/scanner/oracle/tnslsnr_version

show options

set RHOSTS 192.168.1.105/24

set THREADS 50、

run

结果如下所示。

说明:通过Oracle数据库服务进行查点。

3.4 漏洞扫描

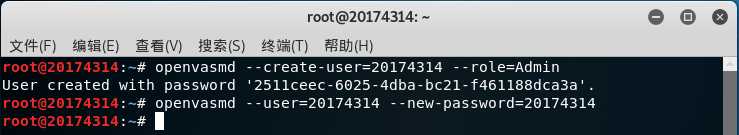

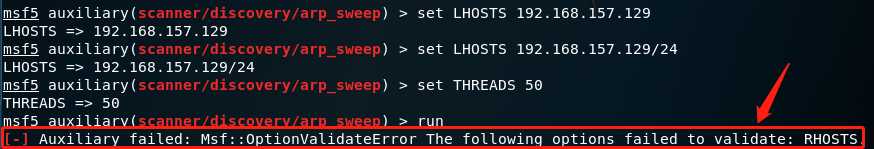

STEP1

成功安装OpenVAS后,输入以下指令创建新用户。

openvasmd --create-user=20174314 --role=Admin openvasmd --user=20174314 --new-password=20174314

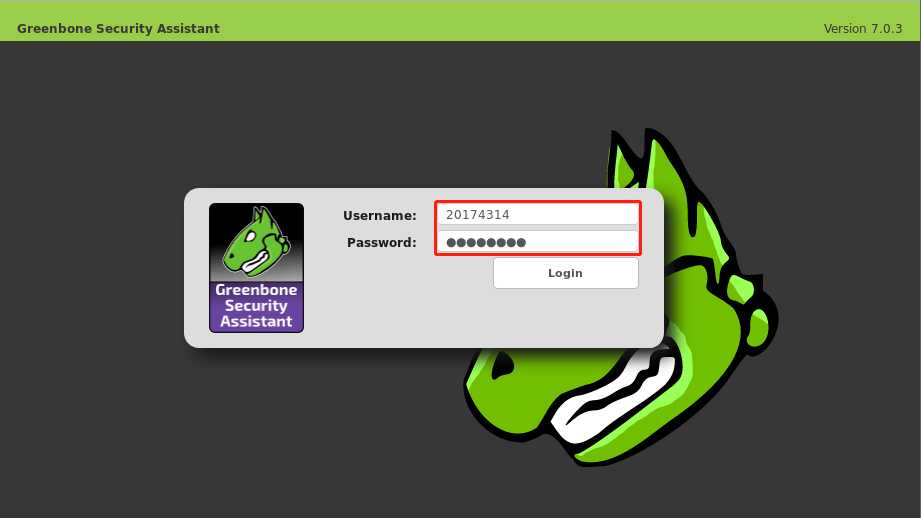

打开浏览器,访问https://127.0.0.1:9392,并输入账户密码登录。

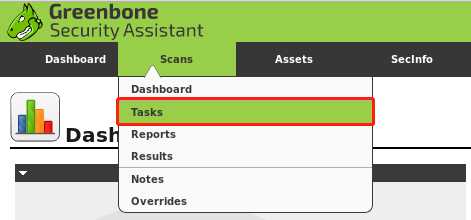

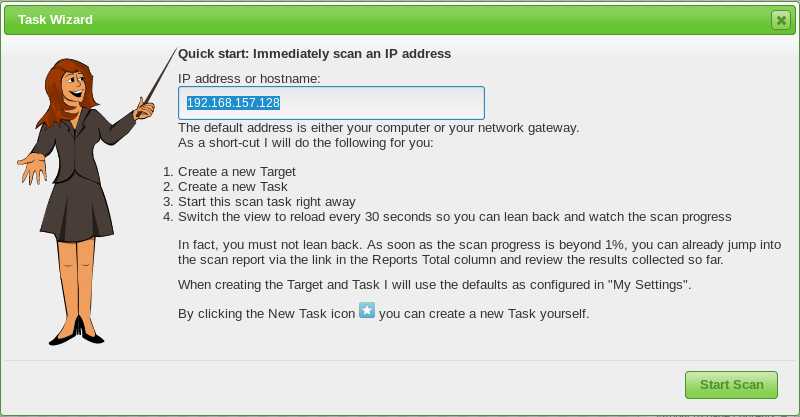

STEP2

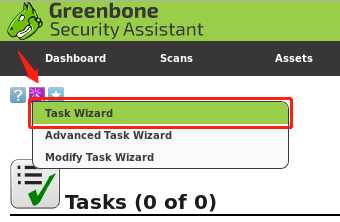

选择【Scans】-【Tasks】。

点击紫色魔法棒,选择【Task Wizard】。

在对话框中输入IP地址,开始扫描。

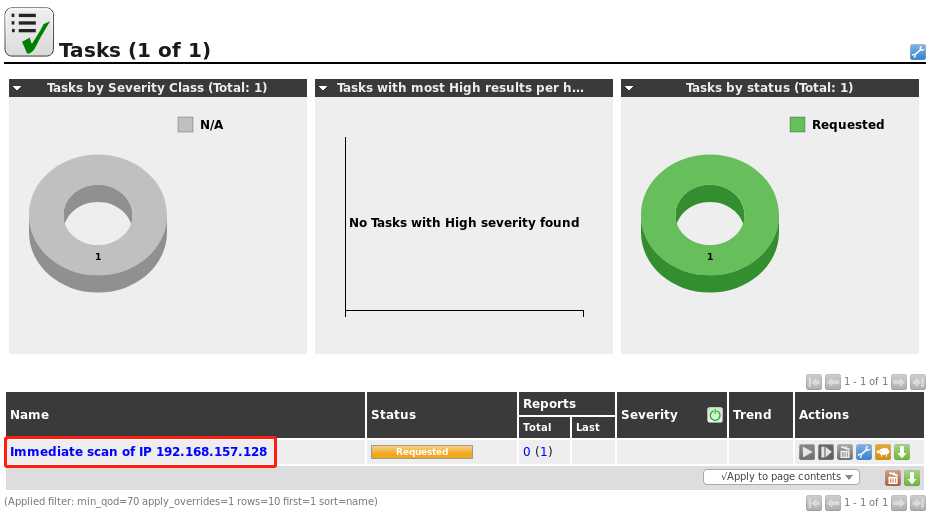

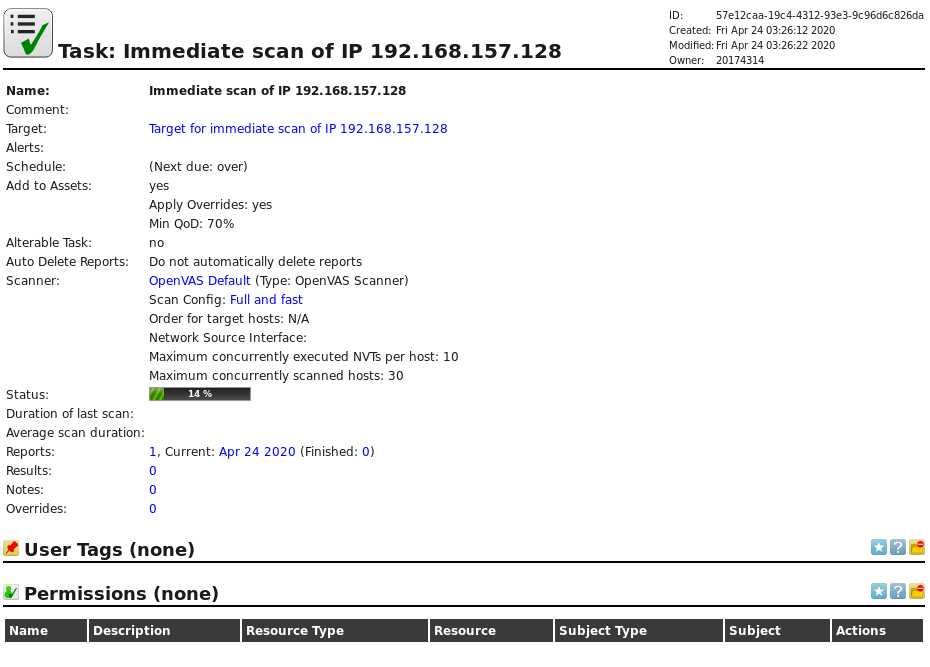

STEP3

得到扫描结果如下图。

点击红框位置,查询更加详细的扫描结果。

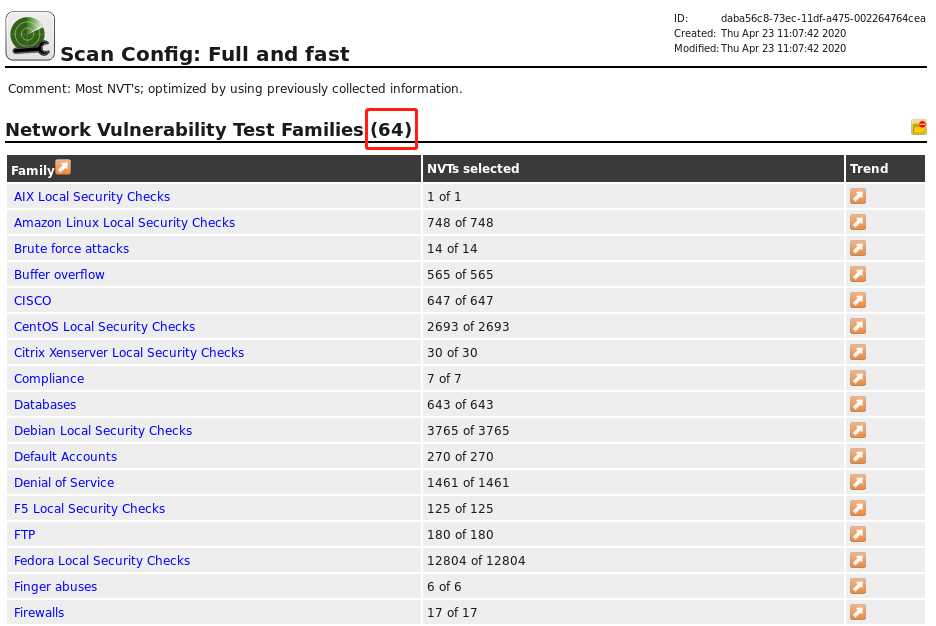

STEP4

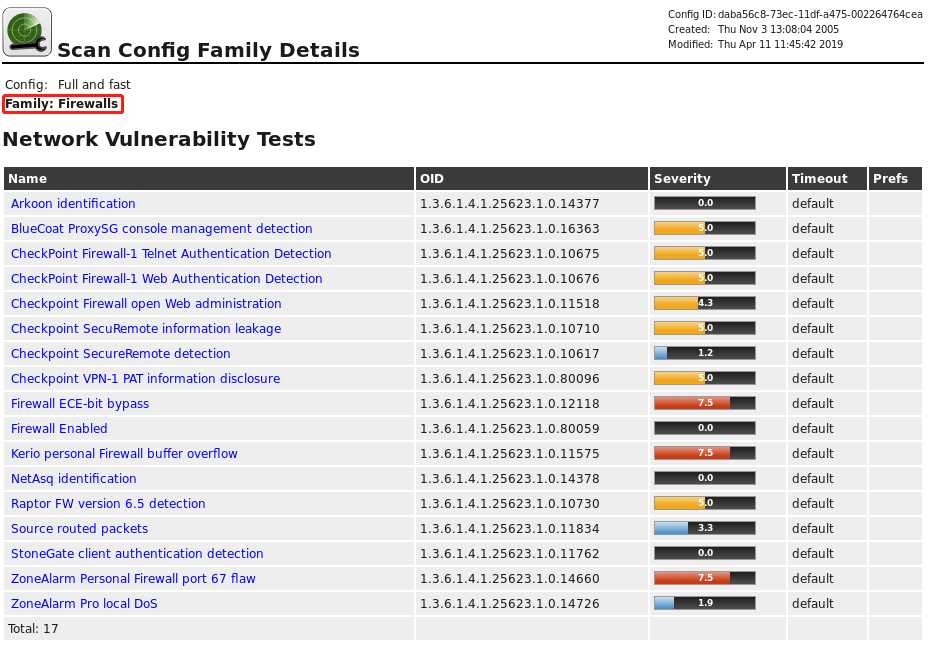

选择【Full and fast】,查看更加详细的漏洞分析报告。

可以看到,共有64个Family的漏洞,即有64个大类的漏洞。我们选择较为熟悉的FIREWALLS,即防火墙漏洞进行查看。

此处展示了漏洞的名称,风险等级等信息。挑选一个风险等级最高的漏洞进行详细查看。

此处给出了漏洞的介绍,可能造成的影响,以及最重要的,如何解决漏洞。

四、实验错误分析

4.1 扫描失败

在使用MSF进行扫描时,出现了以下报错。

意思是字段有内容设置错误。实际上错误也就在图片中,是我将RHOSTS输成了之前实验的LHOSTS,只要将字段修正就没有问题了。

4.2 浏览器无法访问

在安装OpenVas之后,需要访问浏览器,但是我的浏览器出现了这样的报错。

我曾经觉得是一个不得了的问题,因为Kali中的浏览器我可不会调试,但是其实只要选择红框中的内容,将网页设置为可以访问即可解决此次问题。

五、实验收获感想

5.1 实验问题回答

5.1.1 哪些组织负责DNS,IP的管理。

5.1.2 什么是3R信息。

5.1.3 评价下扫描结果的准确性。

5.2 我的感想

本次实验内容相较于之前并不多,操作难度也不大,最令我惊喜的是大家都遇到的安装OpenVAS我的问题在我这并为阻碍我的实验,整个实验下来可以说相当流畅。这次实验的主题是信息收集,收集什么信息?不是单纯的在网上”查找资料“,而是去收集与计算机相关的,与信息安全相关的信息。那么要收集这些信息依然需要依靠各种工具,但是令我意外的是本次实验用到了较多了网站,也就是包括IP地址所在地,本机IP这些信息是通过网站来实现的,并没有依托与我们的工具(当然工具也能做到),说明现在在互联网上其实也可以实现部分信息的收集,其中还包括一些敏感信息(比如本机地址)。前几天我找不到作业的入口了,于是想在百度搜索我的学号,找到我的博客进入课堂,但是没想到我的数次作业已经被一些网站转载,令人窒息。这也就是我说的互联网收集信息的能力。今后一定注意安全上网,不在网上发布敏感信息。

2019-2020 20174314王方正《网络对抗技术》Exp5 信息搜集与漏洞扫描

标签:安装失败 结果 后缀 国家 端口号 等级 扫描 ttl 应用

原文地址:https://www.cnblogs.com/wangfangzheng20174314/p/12776305.html