标签:机构 名称 xmind 监测 -- ast 新建 界面 tran

实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

1.哪些组织负责DNS,IP的管理。

2.什么是3R信息。

注册人(Registrant) →注册商(Registrar) →官方注册局(Registry)

3.评价下扫描结果的准确性。

准是真的准,慢也是真的慢

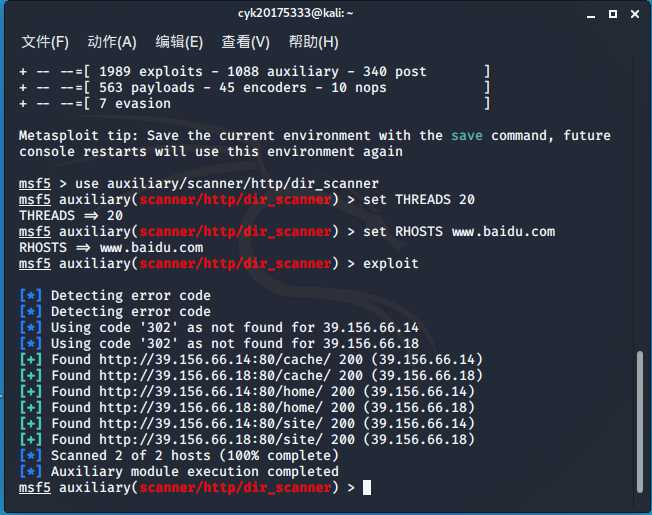

1.搜索网址目录结构

原理:暴力破解一般就是指穷举法,它的原理就是使用攻击者自己的用户名和密码字典,一个一个去枚举,尝试是否能够登录。

以dir_scanner模块为例,获取网站目录结构

方法:

目录如下:

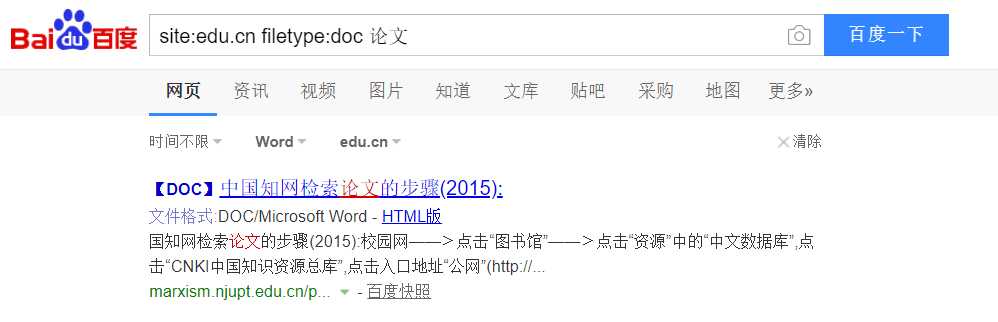

2.检测特定类型的文件

原理:

filetype能对搜索结果的文件类型进行限定,格式为“检索词 filetype:文件类型”-能在检索结果中获取检索词的补集,格式为“检索词 -词语”site能限制检索结果的来源,格式为“检索词 site:限制域名”(不要在“:”后的域名中输入“http:”和“www.”)inurl能在网址中进行搜索,格式为“检索词inurl:检索词”|表示布尔逻辑中的或者(or)关系,使用格式为“关键词1 | 关键词2” 空格表示布尔逻辑中的交集(and)关系,使用格式为“关键词1 关键词2”

方法:site:edu.cn filetype:doc 论文:

3.使用traceroute命令进行路由侦查

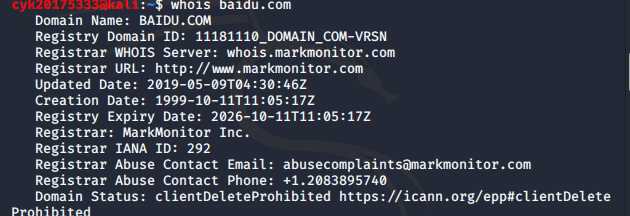

1.whois查询

原理:whois用来进行域名注册信息查询。

方法:在终端输入whois gitee.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

注:进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到。

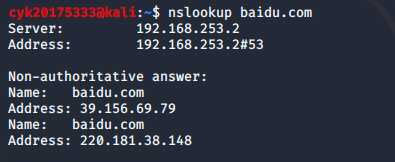

2.nslookup,dig域名查询

nslookup

原理:nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。

方法:在终端输入nslookup gitee.com

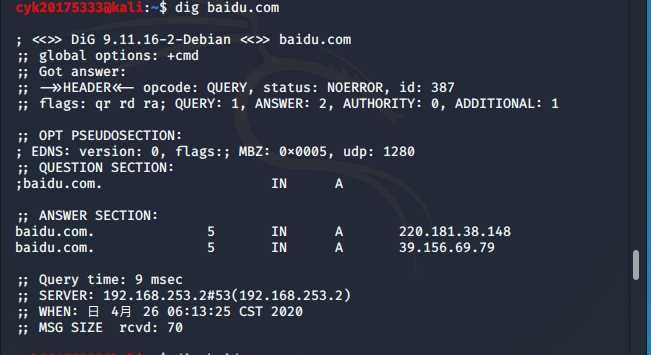

dig

原理:dig可以从官方DNS服务器上查询精确的结果。

方法:在终端输入dig baidu.com

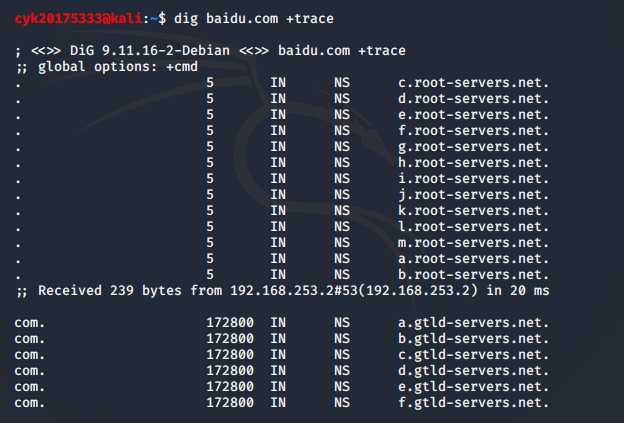

除此之外,dig命令还有很多查询选项,每个查询选项被带前缀(+)的关键字标识。例如:

+[no]search:使用 [不使用] 搜索列表或 resolv.conf 中的域伪指令(如果有的话)定义的搜索列表。缺省情况不使用搜索列表。+[no]trace:切换为待查询名称从根名称服务器开始的代理路径跟踪。缺省情况不使用跟踪。一旦启用跟踪,dig 使用迭代查询解析待查询名称。它将按照从根服务器的参照,显示来自每台使用解析查询的服务器的应答。+[no]identify:当启用 +short 选项时,显示 [或不显示] 提供应答的 IP 地址和端口号。+[no]stats:该查询选项设定显示统计信息:查询进行时,应答的大小等等。缺省显示查询统计信息。

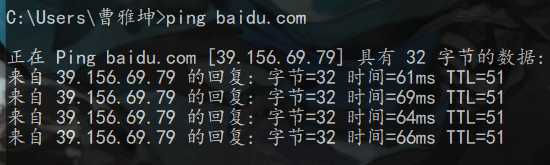

1.www.maxmind.com

原理:www.maxmind.com网站可以根据IP查询地理位置。

方法:利用ping www.baidu.com的查看网站的IP地址 -> 打开网站网页www.maxmind.com->在网站下方输入IP->点击前往查看结果

2.www.shodan.io

原理:shodan搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型.

方法:打开网站,输入IP地址,可以看到地理位置,端口号和提供的服务具体信息

一、主机发现

1.PING

+方法:输入命令ping www.baidu.com

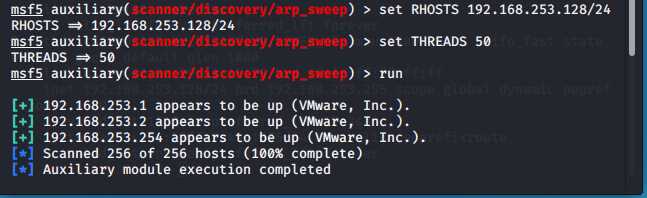

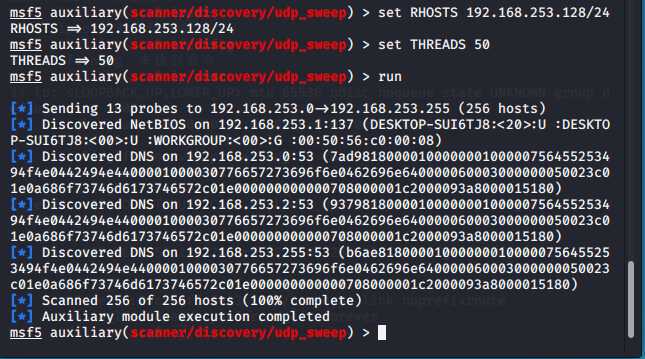

2.metasploit中的arp_sweep模块和 udp_sweep 模块

原理arp_sweep和udp_sweep都是metasploit中位于modules/auxiliary/scanner/discovery中的模块。arp_sweep使用ARP请求枚举本地局域网络中的所有活跃主机;udp_sweep模块除了可以探测到存活主机之外,还可以获得主机名称信息

arp_sweep

如图:

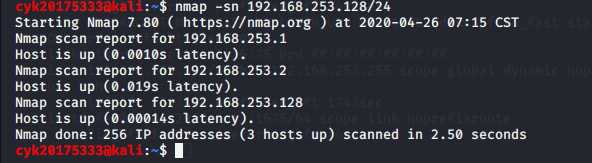

3.nmap -sn

+原理:nmap -sn参数可以用来探测某网段的活跃主机

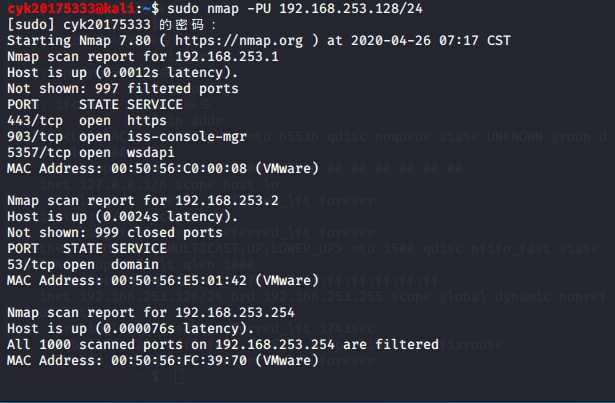

二、端口扫描

nmap -PU

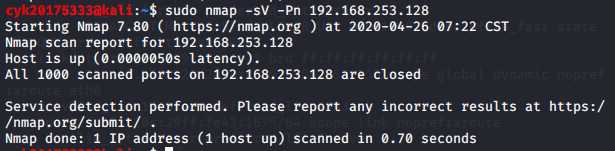

三、版本探测

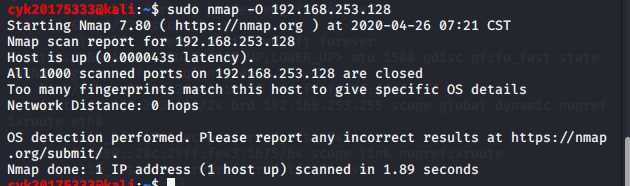

1.nmap -O

2.nmap -sV

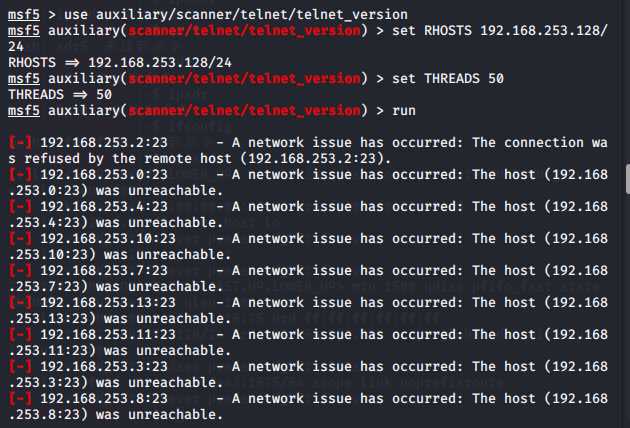

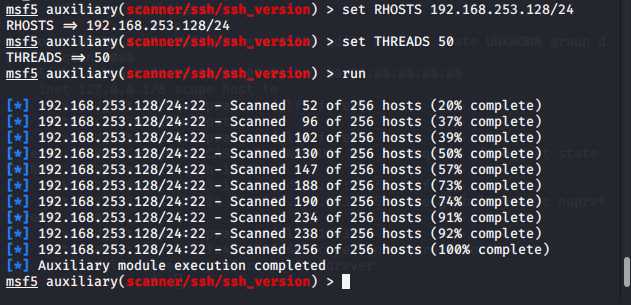

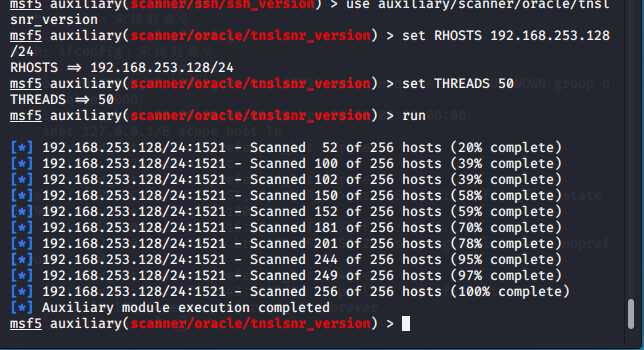

四、具体服务的查点

1.Telnet服务扫描

2.SSH服务

3.Oracle数据库服务查点

五、漏洞扫描————安装OpenVAS

1.安装

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup

安装完成后会自动生成管理员账号和密码

2.登录

输入生成的账户、密码

3.新建Target,开始扫描

打开该扫描结果的详细信息,并点击其中的“Full and fast”:

点击进入Buffer overflow查看详细结果,其中标注了漏洞的危险等级:

点开一个危险等级较高的漏洞:

详细描述:

六、实验心得体会

通过本次实验,我学习并利用各种工具对主机、端口、版本、网络服务等进行了扫描,实现了基本的信息收集。并在实验后期,使用Openvas实现了漏洞扫描。

# 2019-2020-2 网络对抗技术 20175333 曹雅坤 Exp5 信息搜集与漏洞扫描

标签:机构 名称 xmind 监测 -- ast 新建 界面 tran

原文地址:https://www.cnblogs.com/Hf-Hf/p/12776617.html